8 Security Security WordPress

W ciągu ostatnich 15 lat WordPress stał się najpopularniejszym systemem zarządzania treścią na świecie. Łatwo zacząć z i niezwykle wszechstronnym, to jeden z najlepsze platformy blogów. wokół - idealny dom dla twojego Portfolio projektowania lub coś bardziej ambitnego.

Jest ogromny asortyment Tematy WordPress. do wyboru, a jeśli jesteś nieco nieco kodu, znajdziesz obciążenia Tutoriale WordPress. To pomoże ci uchwycić się z bardziej złożonymi funkcjami. Aby uzyskać inne opcje, spróbuj naszych przewodników najlepiej Kreator strony internetowej i hosting usługa.

- Najlepsze oprogramowanie antywirusowe

Jednak duża wada popularności Wordpress jest to, że jest to najlepszy cel dla hakerów. Jeśli chcesz uniknąć utraty kontroli nad błyszczącą nową stroną, postępuj zgodnie z tymi wskazówkami, aby zapewnić bezpieczeństwo.

01. Dodaj dodatkowe zabezpieczenia kont użytkowników

Wiele podatności pochodzi z kont użytkowników, które celowo zapewniają dostęp do Twojej witryny, w szczególności administratora i ról redaktora. Jeśli haker zyskuje dostęp do jednego z tych kont, dowolnego użytkownika na stronie nie tylko głównym administratora, a następnie mogą wprowadzić zmiany na stronie na stronie internetowej.

Zawsze upewnij się, że konta mają tylko potrzebną dostęp. Na przykład, jeśli użytkownik będzie miał tylko pisanie artykułów, rozważ dając im tylko współpracownik lub edytor, nigdy administracja. Pamiętaj o poziomie umiejętności swoich użytkowników, zapewniając, że każdy z dostępem do administratora lub edytora jest w pełni przeszkolony, aby korzystać z wszystkich funkcji konta, aby uniknąć wypadków.

Możesz dodać funkcje, aby umożliwić tymczasowy dostęp do pewnego poziomu ról, tj. Jeśli masz wykonawcę pracującego na stronie i potrzebują tymczasowego dostępu administratora, możesz je dać im z ustalonym czasem, aby wygasnąć, abyś nie potrzebował pamiętać, aby odwołać swój dostęp później w dół linii.

Jeśli pewny poziom ról nie wymaga wszystkich domyślnych uprawnień, możesz zainstalować role i wtyczkę uprawnień, aby wyłączyć pewne uprawnienia, które nigdy nie będą używane. Możesz także utworzyć inne role tylko z określonym dostępem. Ogranicz użytkowników do tylko uprawnień, których potrzebują, aby uniknąć przypadkowego lub celowego niewłaściwego użycia funkcji.

Aby zapobiec atakom pochodzącego z login użytkownika, umieść limit liczby razy, które konto może utworzyć nieudaną próbę logowania, zanim nazwa użytkownika zostanie zablokowana przez pewien czas. To w większości łapie boty, które zgadują hasła, ale pamiętaj, aby ostrzec swoich użytkowników, że nie powinni próbować zalogować więcej niż liczba ustawionych z rzędu. Jeśli nie pamiętają ich hasła, a jeśli zapomną hasła, powinni je zresetować zamiast odgadnąć!

To także dobra praktyka, aby przypomnieć użytkownikom, aby używać bezpiecznych haseł (ponad osiem cyfr, z górnymi, małymi literami, numerytami itp.), I zmienić je co tak często. Przypomnij im, aby nigdy nie napisać haseł i wylogować się, gdy są wykończone swoją sesją, aby uniknąć nieautoryzowanego dostępu do ich kont.

Uwierzytelnianie dwuczęściowe jest dodatkowym poziomem zabezpieczeń, który można dodać do logowania. Wymagają użytkowników do wykorzystania swoich uwierzytelników podczas logowania, aby zwiększyć liczbę poświadczeń potrzebnych ze standardu. Użytkownicy będą potrzebować dodatkowego kodu lub PIN, aby się zalogować, zwykle wygenerowane przez aplikację lub wysyłane do telefonu przez tekst. Może czuć się jak dodatkowa bariera do logowania dla użytkowników, ale jest to również dodatkowa bariera dla hakerów.

02. Zmień stare domyślne

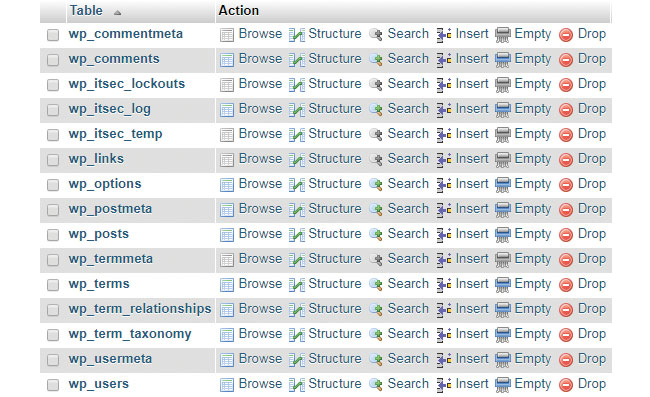

Nowe instalacje WordPress sprawiają, że wybrałeś niestandardową nazwę użytkownika dla swojego konta administracyjnego, ale jeśli kiedyś zainstalowano swoją witrynę, konto administratora może mieć domyślną nazwę "admin" - to ułatwia hakerom odgadnąć poświadczenia logowania jako połowę Praca jest już wykonana dla nich. Zmień domyślną nazwę użytkownika administratora do czegoś innego do poprawy bezpieczeństwa. Możesz to zrobić ręcznie za pomocą bazy danych w tabeli WP_USERS, lub możesz utworzyć nowy profil administratora i usunąć stary za pośrednictwem panelu administracyjnego (upewnij się, że przypisuję wszystkie stare stanowiska konta na nowy).

Możesz także zmienić domyślny prefiks bazy danych do czegoś innego niż wp_, aby dodać kolejną warstwę mrości do konfiguracji domyślnych. Najprostszym sposobem na zrobienie tego na istniejącej instalacji jest za pośrednictwem wtyczki, ale najpierw wykonaj kopię zapasową baz danych.

03. Zachowaj aktualizowany WordPress

WordPress zawsze aktualizuje się i poprawia wbudowane zabezpieczenia, więc upewnij się, że twoja wersja jest najbardziej aktualna, aby pozostać wyprzedzającą stare luki i eksploatacje. Większość instalacji WordPress aktualizacja automatycznie, ale jeśli twój nie, zachowaj oko na panelu administratora lub skrzynka odbiorcza, aby otrzymywać powiadomienia o nowych aktualizacjach, są gotowe do zainstalowania. Hakerzy są w poszukiwaniu witryn, które nie zostały zaktualizowane, a tylko 22% witryn WordPress prowadzi najnowszą wersję. Ponieważ przebiegi WordPress. Prawie 30% wszystkich stron internetowych w sieci , to dużo przestarzałych stron internetowych!

Jeśli prowadzisz witrynę inscenizacyjną, możesz przetestować wszystkie aktualizacje kompatybilności z bieżącym motywem i wtyczkami przed naciśnięciem na żywo. Jest to dobra praktyka, aby uniknąć przypadkowych aktualizacji automatycznych z istniejącymi instalacjami. Daje ci szansę złapania wszelkich problemów przed wejściem do produkcji. Nie zapomnij również zaktualizować wtyczek i motywów. To nie tylko stare podstawowe luki wordpress, które mogą dać hakerzy w sposób; Wszystko, co instalujesz na stronie internetowej WordPress, musi być również bezpieczne. Kolejna wskazówka powie Ci więcej na wyborze wtyczek zaufania.

04. Zainstaluj zaufane wtyczki i regularnie regularnie czyste

Istnieje pokusa, aby zainstalować tyle wtyczek, ponieważ masz problemy z rozwiązaniem, ale zbyt wiele wtyczek może powodować obszary, a jedna zawodna wtyczka może spowodować ryzyko bezpieczeństwa. Zawsze sprawdzaj, czy wtyczki są godne zaufania przed instalacją. Pobierz za pośrednictwem oficjalnego interfejsu WordPress lub witryny i zawsze sprawdzaj rating gwiazdek i opinie o negatywnej opinii, która może wskazywać na wadę bezpieczeństwa.

Wtyczki są tworzone przez programistów ze wszystkimi różnymi poziomami zdolności. Nawet jeśli wtyczki są vettowane przed dodaniem do witryny WordPress, należy zawsze wykonać własne badania, aby upewnić się, że instalujący kod jest stały.

Wewnętrzna strona internetowa WordPress powie, ile lat ma wtyczkę, kiedy został ostatnio aktualizowany, a co najważniejsze, jeśli jest zgodna z twoją wersją WordPress. Wtyczka, która nie została zaktualizowana za chwilę, niekoniecznie jest zły, może to tylko oznaczać, że nie potrzebuje aktualizacji w tym czasie. Sprawdź ostatnie recenzje, aby potwierdzić, że wtyczka jest nadal opłacalna, a że nadal jest kompatybilny z twoją wersją. Warto uniknąć starej wtyczki o ostatnich ostatnich opinie i nieznanej kompatybilności.

Regularnie usuń niewykorzystane tematy i wtyczki, ponieważ nawet dezaktywowana wtyczka może być ryzykiem bezpieczeństwa, jeśli zostanie znaleziona luka i eksploatacja. Utrzymuj czysty katalog wtyczki. Należy mieć zainstalowane wtyczki, które obecnie używasz. Sprawdź starsze wtyczki po zaktualizowaniu, aby sprawdzić, czy są nadal kompatybilne.

Okresowo przejrzyj swoje wtyczki, aby upewnić się, że nadal masz najlepszy do pracy. Mogą istnieć nowa wtyczka, która łączy funkcje kilku, które już masz i mogą być lepiej wspierane, bezpieczniejsze i łatwiejsze do utrzymania.

05. Rozważ zarządzany hosting

To nie tylko bezpieczeństwo własnej witryny, o której musisz myśleć. Jeśli hostujesz swoje witryny na serwerach współdzielonych, prowadzisz ryzyko zanieczyszczenia poprzecznego serwera, gdzie hakerzy uzyskują dostęp przez inną witrynę i są w stanie uszkodzić inne witryny dzielące tę samą przestrzeń. Rozważ zarządzany hosting lub wirtualny serwer prywatny (VPS) hosting, aby wyeliminować to zagrożenie, gdzie Twoja witryna jest hostowana oddzielnie.

Koszt jest oczywistym wpływem, ale dla witryn o dużych obciążeniach i ruchu, serwery dedykowane mogą poprawić wydajność oraz bezpieczeństwo. Różni gospodarze mają różne rozwiązania; Porównaj kilka do oceny, która najlepiej odpowiada Twoim potrzebom.

06. Maska, zamek i ukryj

Hakerzy mają mniej dźwigni, jeśli nie wiedzą, gdzie się rozpocząć. Ukryj numer wersji WordPress z kodu, więc tylko administratorzy wiedzą, która wersja WordPress jesteś uruchomiony. W ten sposób hakerzy nie wiedzą, które luką są obecne do wykorzystania.

Przenieś stronę logowania z / WP-Login do czegoś, co nie jest domyślne. To sprawia, że jest ogromny przeciągający się blok dla Dos i Brute Force Attack Bots, które Wjerzały, które szukają formularzy logowania do celu. Dodaje również bardziej estetyczną wartość, w tym można zmienić adres URL do czegoś bardziej niezapomnianego dla użytkowników.

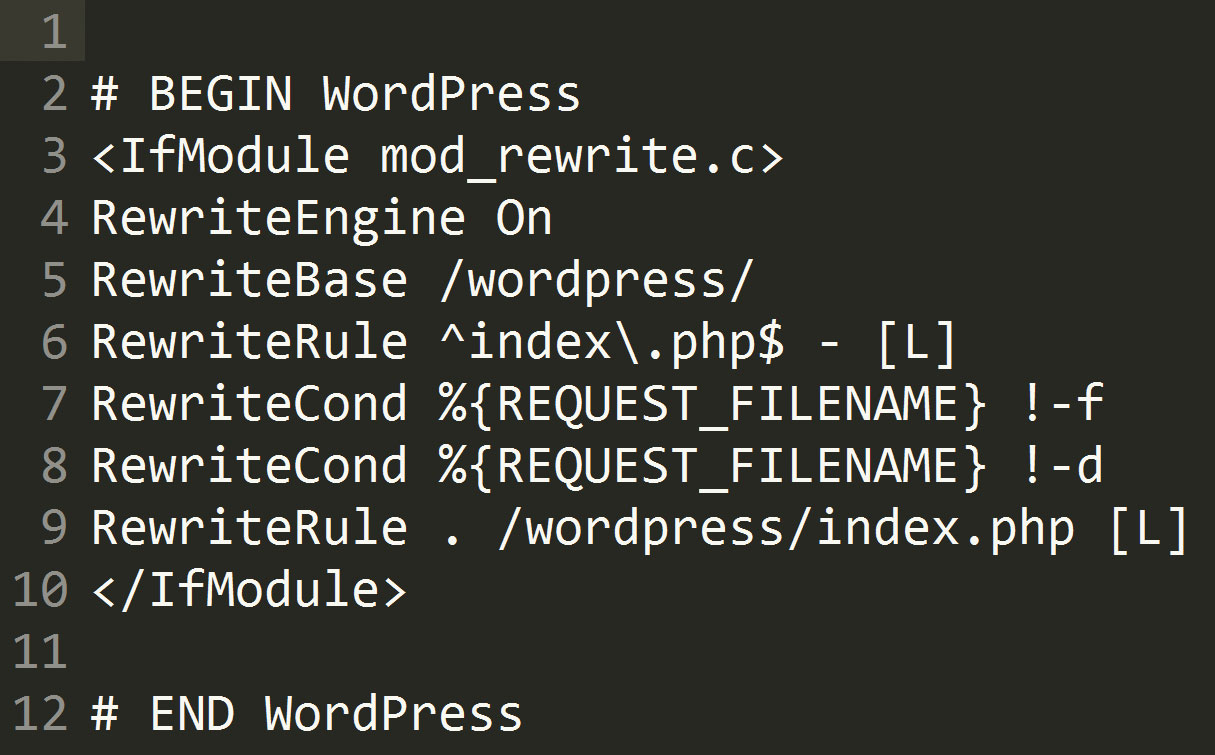

Odmowa zewnętrznego dostępu do WP-CONFIG.PHP i .HTACCESS przy użyciu poniższego kodu w pliku .htaccess:

Pliki WP-CONFIG.PHP & GT;

Zezwalaj na zamówienie, odmówić

Odmowa od wszystkich

& lt; / files & gt;

& lt; pliki .htaccess & gt;

Zezwalaj na zamówienie, odmówić

Odmowa od wszystkich

& lt; / files & gt; Możesz także wyłączyć edycję plików z panelu administratora, jeśli wiesz, że Twoje tematy będą edytować za pomocą przesyłania plików na FTP. Zapobiega to każdemu z dostępem do panelu Admin z bezpośrednio edycji plików przypadkowo lub jako haker ze złośliwym zamiarem. Włóż następujące informacje do pliku WP-CONFIG.PHP:

Określ ("rozluźnić_file_edit", prawda);

07. Często uruchom kopie zapasowe

Upewnij się, że Twoja witryna zostanie utworzona w wydarzeniu, że Twoja witryna zostanie zhakowana i musisz wrócić do wcześniejszej czystej wersji. Jak często powinieneś uruchomić kopie zapasowe, zależy od tego, jak często witryna jest aktualizowana.

Jest to integralne, aby utworzyć kopię zapasową w miejscu, w którym witryna nie jest gospodarzem, aby uniknąć złośliwej aktywności na twoim hostingu WordPress od infekowania kopii zapasowych. Kopie zapasowe mogą być przechowywane na własnym komputerze lub usłudze opartej na chmurach, takich jak Google Drive, Dropbox lub Amazon S3 (sprawdź inne magazyn w chmurze Opcje tutaj).

Tworzenie kopii zapasowej w miejscu, który nie jest obecny serwer pomaga również, jeśli masz niepodważalną wtyczkę lub konflikt tematu i nie można uzyskać dostępu do Twojej witryny, czy też jest katastrofalna nieprawidłowa działanie serwera i tracisz całą pracę.

Dedykowane wtyczki zapasowe istnieją, aby pomóc Ci śledzić na torze, większość z opcjami zaplanowanych lub ręcznych kopii zapasowych. Bezpłatne i wersje premium zapewniają różne opcje, Backumbuddy będąc najbardziej popularną płatną obsługą, ponieważ mają własne przechowywanie stron trzecich dla swoich plików, a także możliwość przywracania z kopii zapasowej bezpośrednio. Porównaj inne wtyczki, takie jak UPDraftplus i Backwup dla swoich wersji bezpłatnej i premium, aby zobaczyć, które posiadają większość funkcji.

08. Zainstaluj wtyczki bezpieczeństwa i antyspam

Wiele funkcji zabezpieczeń można dodać z kompleksową wtyczką bezpieczeństwa, taką jak ithemes Security lub Sucuri, z których oba mają wersje wolne, jak i premium. Wtyczki bezpieczeństwa są wyposażone w zestaw narzędzi do zablokowania luk w zakresie witryny, takich jak już wymienione w tym artykule; Od maskowania numeru wersji, aby zainstalować dwukunktowe uwierzytelnianie do logowania, listy funkcji są często obszerne.

Te typy wtyczek mogą być nieocenione w tworzeniu serwisu WordPress bardziej bezpieczne, a większość wtyczek bezpieczeństwa jest łatwa w użyciu dzięki instalacji jednokozesowej dla najważniejszych funkcji oraz opcjonalną instalację dla bardziej zaawansowanych lub złożonych funkcji. To sprawia, że idealne dla początkujących WordPress, ponieważ nie ma żadnego kodowania, aby uzyskać dobrze chronione miejsce w ciągu kilku minut. Bardziej zaawansowani użytkownicy będą mieli dostęp do funkcji, które mogą dodatkowo zabezpieczyć witrynę, takie jak zamykanie niepotrzebnego dostępu do protokołów, takich jak XML RPC, a aktualizowanie soli WordPress stosowanych w kodowaniu.

Takie wtyczki pomogą chronić witrynę przed brutą siłą i atakami DOS, które mogą przyjmować swoje witryny w trybie offline, jeśli na serwerze jest zbyt duży ładunek. Mogą również stanowić proces logowania z dodatkowym poziomem zabezpieczeń, aby zapobiec wykorzystywaniu kont użytkowników jako metodę ataku. Złośliwe skanowanie i dzienniki aktywności Zachowaj zapisy wszelkich podejrzanych zachowań lub uszkodzonych plików do przeglądu, ostrzegają o wszelkich atakach w toku i dając pomysł, gdzie kłama luki witryny, dzięki czemu można je rozwiązać.

Niektóre wtyczki bezpieczeństwa mają również opcje tworzenia kopii zapasowych, dla tej usługi all inclusive. Posiadanie wszystkich potrzeb organizowanych przez jedną wtyczkę oznacza, że funkcje są łatwe do zorganizowania, przy mniejszym ryzyku konfliktu między podobnymi wtyczkami. Upewnij się jednak, że wykonasz swoje badania, ponieważ ta wtyczka będzie rzeczą, która stoi na drodze twojej witryny i każdy chce spowodować krzywdę. Będziesz musiał wybrać taki, który będzie podziwiać pracę.

Dodatkowo wtyczka antyspamowa, taka jak Akismet utrzyma spamerów z zatkania witryny z niepowiązanymi komentarzami. Jeśli wtyczka bezpieczeństwa nie działa jeszcze, może pomóc wtyczce zabezpieczeń, dodając dodatkową warstwę bezpieczeństwa do interakcji Wspólnoty za pomocą narzędzi walidacyjnych, takich jak CAPTCHA i inne urządzenia anty-botów, aby upewnić się, że tylko prawdziwi ludzie komentują. Wtyczka antyspamowa pomaga utrzymać czyszczenie witryny, a także bazę danych za kulisami. Przekazywanie do cennych komentarzy ma dodatkowy bonus podawania treści większej wagi, pokazując tylko odpowiednie zaangażowanie od czytelników.

Każda wtyczka ma własne różne narzędzia, więc porównaj opcje dla czegoś, co odpowiada Twoim potrzebom. Rozważ wersje Premium wtyczek do dodatkowych funkcji, ponieważ jest to integralna część witryny i ogólnie mówiących, płatne wtyczki zapewnią Ci najbardziej wszechstronną obsługę. Idealnie, chcesz pakiet, który obejmuje przynajmniej podstawy bezpieczeństwa, takich jak inne wskazówki nazwane w tym artykule.

Ten artykuł został pierwotnie opublikowany w wydaniu 272 kreatywnych projektantów internetowych magazynu WWW. Kup problem 272 tutaj lub Subskrybuj tutaj projektant stron internetowych .

Powiązane artykuły:

- 37 Najlepsze darmowe motywy WordPress

- 9 Wskazówki bezpieczeństwa Aby chronić swoją witrynę od hakerów

- Zasilaj blog za pomocą interfejsu API WordPress

Jak - Najpopularniejsze artykuły

Zrób własny rysik z 4 pozycjami domowymi (poważnie)

Jak Sep 16, 2025(Kredyt obrazu: Olly Curtis) Czy wiesz, że możliwe jest stworzenie własnego rysika do iPada lub tabletu? Miło nam..

Jak uprościć tworzenie kształtu mieszania w Majowie

Jak Sep 16, 2025(Kredyt obrazu: Antony Ward) W Majowie, Mieszaj kształty lub Morph Celets, jak są również znane, są również po..

Jak narysować różę: początkujący i zaawansowane wskazówki

Jak Sep 16, 2025Jak narysować różę - Jak narysować wideo różowe - Jak narysować różę: początkujący - ..

Jak narysować wilk

Jak Sep 16, 2025Jeśli opanowałeś Jak narysować psa Byłbyś wybaczony na myśląc, że łatwo będzie mógł narysować wilk też. Podczas gdy będąc w..

Trzy kroki do musującego nocnego nieba w akwarela

Jak Sep 16, 2025Akwarela jest niesamowitym medium, który po prawej stronie techniki sztuki. Może być używany do tworzenia najb..

Utwórz doskonale geometryczne projektowanie logo w programie Illustrator

Jak Sep 16, 2025W tym krótkim Samouczek Illustrator. , projektant Będzie Paterson. Przechodzi przez to, jak stwor..

Zbuduj interfejs użytkownika z fundamentem

Jak Sep 16, 2025Oparte na karcie Układy stron internetowych. przejęli sieć. Popularne przez Pinterest, Twitter, Facebook i Goog..

Jak korzystać stock photography twórczo w pracy projektowej

Jak Sep 16, 2025Zamiast bycia ostatnim ośrodkiem, obrazowanie obrazów magazynowych i powinien tworzyć istotną część kreatywnego arsenału...

Kategorie

- AI I Uczenie Maszynowe

- AirPods

- Amazonka

- Amazon Alexa I Amazon Echo

- Amazon Alexa I Amazon Echo

- Amazon Ogień TV

- Amazon Prime Film

- Androida

- Komórkowe I Tabletki Androida

- Telefony I Tablety Z Androidem

- Android TV

- Jabłko

- Apple App Store

- Jabłko HomeKit I Jabłko HomePod

- Jabłko Muzyki

- Apple TV

- Apple Obserwować

- Aplikacje I Aplikacji Sieci

- Aplikacje I Aplikacje Internetowe

- Audio

- Chromebook I Chrom OS

- Chromebook & Chrome OS

- Chromecastowi

- Chmura Internetowa I

- Chmura I Internet

- Chmura I Internet

- Sprzęt Komputerowy

- Historia Computer

- Przewód Skrawania I Na żywo

- Cięcie I Strumieniowanie Sznurków

- Niezgoda

- Disney +

- DIY

- Pojazdy Elektryczne

- EReaders

- Niezbędniki

- Wyjaśniacze

- Facebooku

- Hazard

- Ogólnie

- Gmail

- Wykryliśmy

- Google Assistant & Google Nest

- Google Assistant I Google Nest

- Wykryliśmy Chrom

- Wykryliśmy Dokumenty

- Dysk Google

- Mapy Google

- Sklep Google Play

- Arkusze Google

- Wykryliśmy Szkiełka

- Google TV

- Sprzęt Komputerowy

- HBO Max

- Jak

- Hulu

- , Internet Slang I Skróty

- IPhone I IPAD

- Kindle

- Dystrybucja

- Mac

- Konserwacja I Optymalizacja

- Microsoft Edge

- Microsoft Excel

- Microsoft Office

- Microsoft Outlook

- Microsoft PDF

- Microsoft Zespoły

- Microsoft Word

- Mozilla Firefox

- I Straty

- Przełącznik Nintendo

- Paramount +

- PC Gaming

- Peacock I

- Fotografie

- Photoshop

- PlayStation

- Bezpieczeństwo I Bezpieczeństwo

- Prywatność I Bezpieczeństwo

- Prywatność I Ochrona

- Łapanki Produkcie

- Programowanie

- Maliny Pi

- Roku

- Safari

- Samsung Komórkowe I Tabletki

- Telefony I Tabletki Samsung

- Luzu

- Inteligentne Domu

- Snapchat

- Social Media

- Przestrzeń

- Spotify

- Krzesiwo

- Rozwiązywanie Problemów

- Telewizja

- Twittera

- Gry Wideo

- Wirtualna Rzeczywistość

- VPN

- Przeglądarki Internetowe

- Fi I Routery

- Wi -Fi I Routery

- Okna

- Okna 10

- Okna 11

- Okna 7

- Xbox

- YouTube I YouTube TV

- YouTube I YouTube TV

- Powiększenie

- Explainers