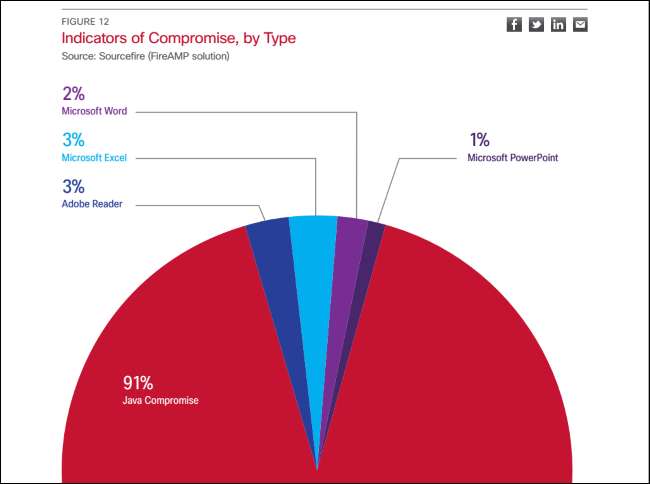

Java var ansvarlig for 91 prosent av alle datamaskinkompromissene i 2013. De fleste har ikke bare plugin-modulen for Java-nettleser aktivert - de bruker en utdatert, sårbar versjon. Hei, Oracle - det er på tide å deaktivere plugin-modulen som standard.

Oracle vet at situasjonen er en katastrofe. De har gitt opp Java-plugin-modulets sikkerhetssandkasse, opprinnelig designet for å beskytte deg mot ondsinnede Java-applets. Java-appletter på nettet får full tilgang til systemet ditt med standardinnstillingene.

Plugin-modulen Java-nettleser er en fullstendig katastrofe

Forsvarere av Java pleier å klage når nettsteder som våre skriver at Java er ekstremt usikker. "Det er bare nettleserprogrammet," sier de - og erkjenner hvor ødelagt det er. Men den usikre plugin-modulen er aktivert som standard i hver eneste installasjon av Java der ute. Statistikken taler for seg selv. Selv her på How-To Geek har 95 prosent av våre ikke-mobile besøkende Java plug-in aktivert. Og vi er et nettsted som stadig forteller leserne våre det avinstallere Java eller i det minste deaktiver plugin-modulen .

Internettet viser studier stadig at de fleste datamaskiner med Java installert har en utdatert plugin-modul for Java-nettleser tilgjengelig for skadelige nettsteder å ødelegge. I 2013 ble en studie av Websense Security Labs viste at 80 prosent av datamaskinene hadde utdaterte, sårbare versjoner av Java. Selv de mest veldedige studiene er skumle - de har en tendens til å hevde at mer enn 50 prosent av Java-plugin-modulene er utdaterte.

I 2014, Ciscos årlige sikkerhetsrapport sa 91 prosent av alle angrepene i 2013 var mot Java. Oracle prøver til og med å dra nytte av dette problemet ved å pakke det sammen den forferdelige Ask-verktøylinjen og annen søppelpost med Java-oppdateringer - hold deg stilig, Oracle.

Oracle ga opp på Java Plug-in's Sandboxing

Java-plugin-modulen kjører et Java-program - eller "Java-applet" - innebygd på en webside, i likhet med hvordan Adobe Flash fungerer. Fordi Java er et komplekst språk som brukes til alt fra stasjonære applikasjoner til serverprogramvare, ble plugin-modulen opprinnelig designet for å kjøre disse Java-programmene i en sikker sandkasse . Dette ville hindre dem i å gjøre ekle ting mot systemet ditt, selv om de prøvde det.

Det er uansett teorien. I praksis er det en tilsynelatende uendelig strøm av sårbarheter som gjør at Java-appletter kan unnslippe sandkassen og kjøre grovt over systemet ditt.

Oracle innser at sandkassen nå i utgangspunktet er ødelagt, så sandkassen er nå i utgangspunktet død. De har gitt opp det. Som standard vil Java ikke lenger kjøre "usignerte" applets. Å kjøre usignerte applets bør ikke være et problem hvis sikkerhetssandkassen var pålitelig - det er derfor generelt ikke noe problem å kjøre noe Adobe Flash-innhold du finner på nettet. Selv om det er sårbarheter i Flash, er de løst, og Adobe gir ikke opp Flash-sandkassen.

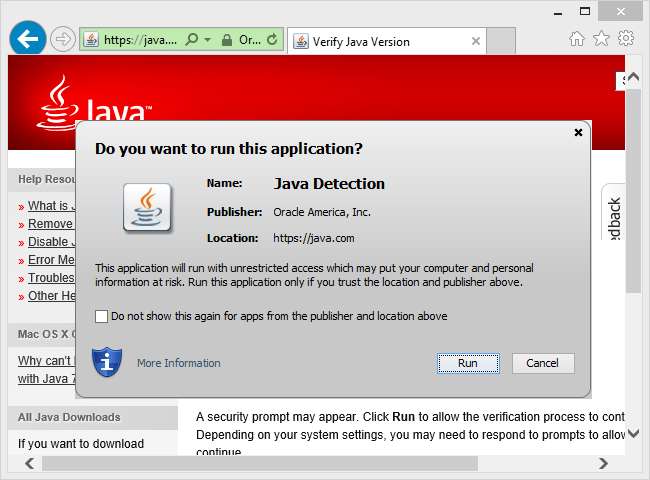

Som standard vil Java bare laste signerte applets. Det høres bra ut, som en god sikkerhetsforbedring. Det er imidlertid en alvorlig konsekvens her. Når en Java-applet er signert, regnes den som "klarert" og den bruker ikke sandkassen. Som advarselen til Java sier:

"Dette programmet kjører med ubegrenset tilgang som kan sette datamaskinen din og personlig informasjon i fare."

Selv Oracles egen Java-versjonskontroll-applet - en enkel liten applet som kjører Java for å sjekke den installerte versjonen din og forteller deg om du trenger å oppdatere - krever denne fullstendige systemtilgangen. Det er helt sinnssykt.

Med andre ord, Java har virkelig gitt opp sandkassen. Som standard kan du ikke kjøre en Java-applet eller kjøre den med full tilgang til systemet ditt. Det er ingen måte å bruke sandkassen med mindre du justerer Java-sikkerhetsinnstillingene. Sandkassen er så upålitelig at hver bit av Java-kode du møter på nettet trenger full tilgang til systemet ditt. Du kan like godt bare laste ned et Java-program og kjøre det i stedet for å stole på nettleserprogrammet, som ikke gir den ekstra sikkerheten det opprinnelig var designet for å gi.

Som en Java-utvikler forklart : "Oracle dreper med vilje Java-sikkerhetssandkassen under påskudd av å forbedre sikkerheten."

Nettlesere deaktiverer det på egenhånd

Heldigvis går nettlesere inn for å fikse Oracle's passivitet. Selv om du har installert og aktivert Java-nettleserprogramtillegget, laster ikke Chrome og Firefox Java-innhold som standard. De bruker "click-to-play" for Java-innhold.

Internet Explorer laster fortsatt Java-innhold automatisk. Internet Explorer har forbedret seg noe - den begynte til slutt å blokkere utdaterte, sårbare ActiveX-kontroller sammen med “Windows 8.1 August Update” (også kalt Windows 8.1 Update 2) i august 2014. Chrome og Firefox har gjort dette mye lenger. Internet Explorer står bak andre nettlesere her - igjen.

Slik deaktiverer du Java Plug-in

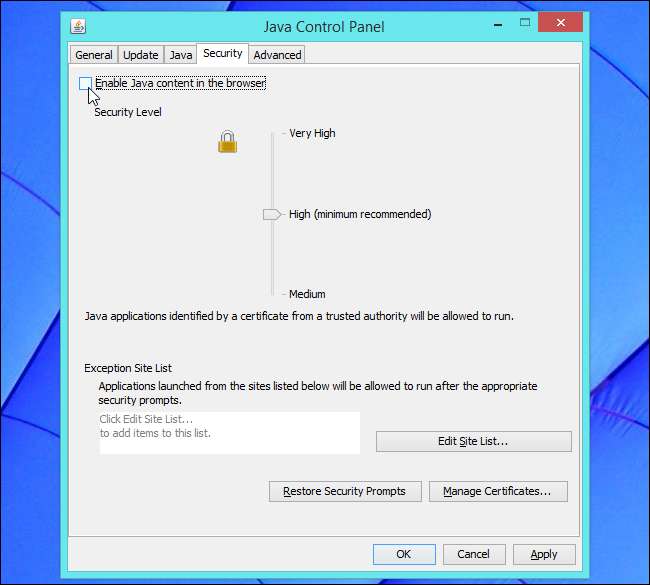

Alle som trenger Java installert, bør i det minste deaktivere plugin-modulen fra java Kontrollpanel. Med nyere versjoner av Java kan du trykke på Windows-tasten en gang for å åpne Start-menyen eller Start-skjermen, skrive "Java" og deretter klikke på "Konfigurer Java" -snarveien. Fjern merket for "Aktiver Java-innhold i nettleseren" i kategorien Sikkerhet.

Selv etter at du har deaktivert plugin-modulen, Minecraft og ethvert annet skrivebordsprogram som er avhengig av Java, vil kjøre helt fint. Dette blokkerer bare Java-applets innebygd på websider.

Ja, Java-appletter eksisterer fortsatt i naturen. Du finner dem sannsynligvis hyppigst på interne nettsteder der noen selskaper har en gammel applikasjon skrevet som en Java-applet. Men Java-appletter er en død teknologi, og de forsvinner fra forbrukernettet. De skulle konkurrere med Flash, men de tapte. Selv om du trenger Java, trenger du sannsynligvis ikke plugin-modulen.

Enkelte selskaper eller brukere som trenger Java-nettleser-plugin-modulen, må gå inn i Java's Kontrollpanel og velge å aktivere den. Plugin-modulen skal betraktes som et eldre kompatibilitetsalternativ.