安全でないWi-Fiは、人々がホームネットワークにアクセスし、インターネットを蛭にし、より悪意のある行動で深刻な頭痛を引き起こす最も簡単な方法です。自宅のWi-Fiネットワークを保護する方法を紹介します。

なぜネットワークを保護するのですか?

完璧な世界では、Wi-Fiネットワークを広く開いたままにして、電子メールをチェックしたり、ネットワークを軽く使用したりする必要のある、通過するWi-Fiに飢えた旅行者と共有することができます。実際には、Wi-Fiネットワークを開いたままにしておくと、悪意のないユーザーが不注意に多くの帯域幅をスポンジし、悪意のあるユーザーがIPをカバーとして使用して海賊版を作成したり、ネットワークを調査したり、個人ファイルにアクセスしたりする可能性があるという不要な脆弱性が発生します。さらに悪い。さらに悪いのはどのように見えるのですか?に MattKostolnikの場合 ハッキングされたWi-Fiネットワークを介して、あなたの狂った隣人があなたのIPアドレスを使用してあなたの名前で児童ポルノをアップロードし、米国の副大統領に殺害の脅迫を送るのは、地獄の1年のように見えます。 Kolstolnik氏は、他の防御策を講じずに、くだらない古い暗号化を使用していました。 Wi-Fiセキュリティをよりよく理解し、ネットワークを少し監視することで、彼は大きな頭痛の種を救うことができたと想像できます。

Wi-Fiネットワークの保護

Wi-Fiネットワークの保護は多段階の問題です。各ステップを比較検討し、セキュリティの強化が、変更に伴う面倒な作業の増加に見合う価値があるかどうかを判断する必要があります。各ステップのメリットとデメリットを比較検討できるように、重要度の相対的な順序に分けて、メリット、デメリット、および独自のセキュリティのストレステストに使用できるツールやリソースを強調しました。何かが役に立つという私たちの言葉に頼らないでください。利用可能なツールを入手して、独自の仮想ドアをキックダウンしてみてください。

注意 :ルーターのすべてのブランド/モデルの組み合わせについて、段階的な手順を含めることは不可能です。ヒントを最も効果的に実行するには、ルーターのブランド番号とモデル番号を確認し、製造元のWebサイトからマニュアルをダウンロードしてください。ルーターのコントロールパネルにアクセスしたことがない場合、または方法を忘れた場合は、今がマニュアルをダウンロードして復習してください。

ルーターを更新し、可能であればサードパーティのファームウェアにアップグレードします :少なくとも、ルーターの製造についてはWebサイトにアクセスし、更新がないことを確認する必要があります。ルーターソフトウェアはかなり安定している傾向があり、リリースは通常ほとんどありません。ルーターを購入してからメーカーがアップデート(または複数)をリリースした場合は、間違いなくアップグレードする時期です。

さらに良いことに、更新の手間をかける場合は、次のようなすばらしいサードパーティ製ルーターファームウェアの1つに更新することです。 DD-WRT または トマト 。インストールのガイドを確認できます DD-WRT ここと ここにトマト 。サードパーティのファームウェアは、セキュリティ機能のより簡単で細かい制御を含む、あらゆる種類の優れたオプションのロックを解除します。

この変更の面倒な要素は中程度です。ルーターのROMをフラッシュするときはいつでも、それをブリックする危険があります。サードパーティのファームウェアを使用した場合のリスクは非常に小さく、製造元の公式ファームウェアを使用した場合はさらにリスクが小さくなります。すべてをフラッシュすると、面倒な要素はゼロになり、より優れた、より高速で、よりカスタマイズ可能な新しいルーターを楽しむことができます。

ルーターのパスワードを変更する: すべてのルーターには、デフォルトのログインとパスワードの組み合わせが付属しています。正確な組み合わせはモデルごとに異なりますが、デフォルトを変更しないでおくと問題が発生するだけなので、デフォルトを調べるのは簡単です。オープンWi-Fiとデフォルトのパスワードを組み合わせると、基本的にネットワーク全体が広く開かれたままになります。デフォルトのパスワードリストを確認できます ここに 、 ここに 、および ここに 。

この変更の面倒な要素は非常に低く、それを行わないのは愚かです。

ネットワーク暗号化をオンまたはアップグレードする :上記の例では、Kolstolnik氏 持っていました 彼のルーターの暗号化をオンにしました。しかし、彼はWEP暗号化を選択するのを間違えました。これは、Wi-Fi暗号化トーテムポールで最も低い暗号化です。 WEPは、次のような無料で入手できるツールを使用して簡単に解読できます。 WEPCrack そして BackTrack 。 Kolstolnik氏の隣人との問題に関する記事全体をたまたま読んだ場合、当局によれば、WEP暗号化を破るのに彼の隣人が2週間かかったことに気付くでしょう。これは、このような単純なタスクでは非常に長い期間であり、コンピューターの読み取りと操作の方法も彼自身に教えなければならなかったと想定する必要があります。

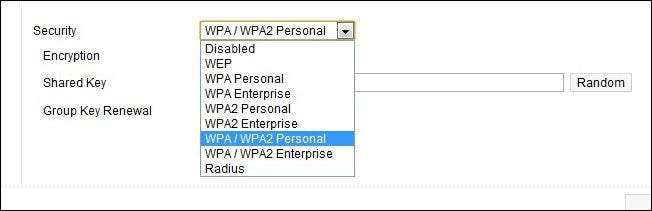

Wi-Fi暗号化には、次のような家庭用のいくつかの種類があります。 WEP 、 WPA 、および WPA2 。さらに、WPA / WPA2はWPA / WPA2としてさらに細分化できます。 TKIP (パケットごとに128ビットのキーが生成されます)および AES (異なる128ビット暗号化)。 AESはTKIPほど広く採用されていないため、可能であればWP2 TKIP / AESを使用します。ルーターが両方を使用できるようにすると、利用可能な場合に優れた暗号化を使用できるようになります。

Wi-Fiネットワークの暗号化をアップグレードすると問題が発生する可能性がある唯一の状況は、レガシーデバイスの場合です。 2006年より前に製造されたデバイスを使用している場合、ファームウェアをアップグレードしないか、まったくアップグレードしないと、オープンネットワークまたはWEP暗号化ネットワーク以外のネットワークにアクセスできない可能性があります。このような電子機器を段階的に廃止するか、イーサネット経由でハードLANに接続しました(元のXboxを検討しています)。

この変更の手間は少なく、これなしでは生きていけないレガシーWi-Fiデバイスがない限り、変更に気付くことさえありません。

SSIDの変更/非表示 :ルーターにはデフォルトのSSIDが付属しています。通常、「ワイヤレス」のような単純なもの、または「ネットギア」のようなブランド名です。デフォルトのままにしておいても問題はありません。ただし、人口密度の高い地域に住んでいる場合は、アパートに表示される8つの「Linksys」SSIDと区別するために、別の場所に変更することをお勧めします。自分を特定できるものに変更しないでください。私たちの隣人のかなりの数が、SSIDをAPT3Aや700ElmStのようなものに無分別に変更しました。新しいSSIDを使用すると、 君は リストからルーターを特定するためであり、近所の人がそうするのは簡単ではありません。

わざわざSSIDを非表示にしないでください。セキュリティを強化しないだけでなく、デバイスの動作を強化し、バッテリーの寿命を延ばします。私たちは暴いた ここに隠されたSSIDの神話 より詳細な読書をすることに興味があるなら。短いバージョンは次のとおりです。SSIDを「非表示」にしても、SSIDは引き続きブロードキャストされ、次のようなアプリを使用している人は誰でも inSSIDer または Kismet それを見ることができます。

この変更の手間は少ないです。あなたがする必要があるのは、ルーターが密集した環境での認識を高めるために、SSIDを一度(もしあれば)変更することだけです。

MACアドレスでネットワークアクセスをフィルタリングする :

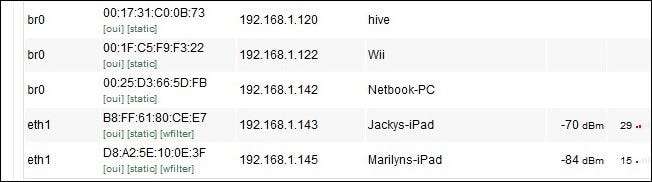

メディアアクセス制御アドレス 、または略してMACアドレスは、遭遇するすべてのネットワークインターフェースに割り当てられる一意のIDです。 XBOX 360、ラップトップ、スマートフォン、iPad、プリンター、さらにはデスクトップコンピューターのイーサネットカードなど、ネットワークに接続できるものすべてに1つあります。デバイスのMACアドレスは、デバイスに貼付されているラベルや、デバイスに付属のボックスおよびドキュメントに印刷されています。モバイルデバイスの場合、通常、メニューシステム内でMACアドレスを見つけることができます(たとえば、iPadでは[設定] –> [一般] –> [バージョン情報]メニューにあり、Android電話では[設定] –> [端末情報] –> [ステータス]にあります。メニュー)。

デバイスのMACアドレスを確認する最も簡単な方法の1つは、デバイスのラベルを読み取るだけでなく、暗号化をアップグレードしてすべてのデバイスに再度ログインした後、ルーターのMACリストを確認することです。パスワードを変更したばかりで、Wi-Fiノードに接続されているiPadが自分のものであることがほぼ確実です。

すべてのMACアドレスを取得したら、それらに基づいてフィルタリングするようにルーターを設定できます。その場合、コンピューターがWi-Fiノードの範囲内にあり、パスワードを持っている/暗号化を破っているだけでは不十分です。ネットワークに侵入しているデバイスは、ルーターのホワイトリストにあるデバイスのMACアドレスも持っている必要があります。 。

MACフィルタリングはセキュリティを強化するための確実な方法ですが、 です 誰かがあなたのWi-Fiトラフィックを盗聴し、デバイスのMACアドレスをスプーフィングしてネットワーク上のアドレスと一致させる可能性があります。次のようなツールを使用する Wireshark 、 Ettercap 、および Nmap 前述のように BackTrack 。コンピュータのMACアドレスの変更は簡単です。 Linuxではコマンドプロンプトに2つのコマンドがあり、Macではほぼ同じくらい簡単です。Windowsではシンプルなアプリを使用して次のように交換できます。 Etherchange または MACシフト 。

この変更の面倒な要素は中程度から高いです。ネットワーク上で同じデバイスを何度も使用し、ほとんど変更を加えない場合は、初期フィルターを設定するのは少し面倒です。ネットワークに飛び乗って行きたいゲストが頻繁に出入りする場合は、 巨大 常にルーターにログインしてMACアドレスを追加したり、MACフィルタリングを一時的にオフにしたりするのは面倒です。

MACアドレスを残す前の最後の注意事項:特に偏執的であるか、誰かがネットワークをいじっていると思われる場合は、次のようなアプリケーションを実行できます。 AirSnare そして Kismet ホワイトリスト外のMACのアラートを設定します。

ルーターの出力電力を調整する :このトリックは通常、ファームウェアをサードパーティバージョンにアップグレードした場合にのみ利用できます。カスタムファームウェアを使用すると、ルーターの出力をダイヤルアップまたはダイヤルダウンできます。 1ベッドルームのアパートでルーターを使用している場合は、電源を簡単に下げることができ、アパートのどこでも信号を受信できます。逆に、最寄りの家が1000フィート離れている場合は、電源を入れてハンモックでWi-Fiを楽しむことができます。

この変更の手間は少ないです。これは1回限りの変更です。ルーターがこの種の調整をサポートしていない場合は、汗を流さないでください。ルーターの出力電力を下げることはほんの小さなステップであり、誰かがルーターに物理的に近づいてルーターをいじる必要があります。優れた暗号化と私たちが共有した他のヒントにより、このような小さな調整によるメリットは比較的小さくなります。

ルーターのパスワードをアップグレードして暗号化をアップグレードすると(このリストの他のことは言うまでもなく)、ほぼすべてのWi-Fiネットワーク所有者よりも90%多く実行できます。

おめでとうございます。ネットワークを十分に強化して、他のほとんどの人がより良いターゲットのように見えるようにしました。共有するためのヒント、トリック、またはテクニックがありますか?コメントでWi-Fiセキュリティの方法について聞いてみましょう。