Se non usi Smart Lock per sbloccare automaticamente il Chromebook quando il tuo telefono è nelle vicinanze, può diventare piuttosto fastidioso digitare la tua password ogni volta che vuoi accedere. Fortunatamente, c'è una modifica che ti consente di utilizzare un PIN invece di una password, rendendo il processo di sblocco molto più veloce.

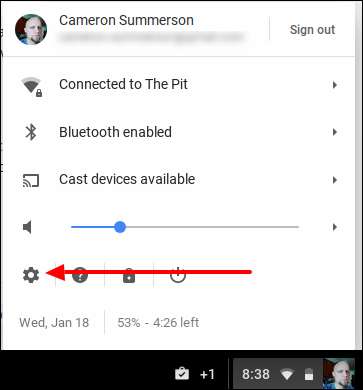

Vai avanti e salta nel menu Impostazioni facendo clic sulla barra delle applicazioni e selezionando l'icona a forma di ingranaggio.

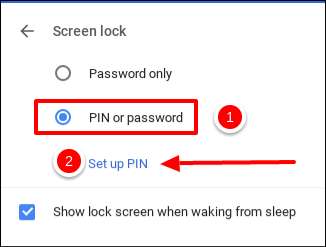

Stai cercando la voce "Blocco schermo", che si trova nella sezione Persone.

Quando fai clic su di esso, dovrai inserire la tua password attuale.

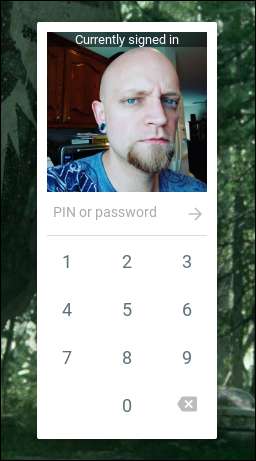

La schermata successiva è semplice, con solo una manciata di opzioni: "Solo password" e "PIN o password". Scegli quest'ultimo, quindi fai clic su "Imposta PIN" per inserire il PIN che desideri utilizzare.

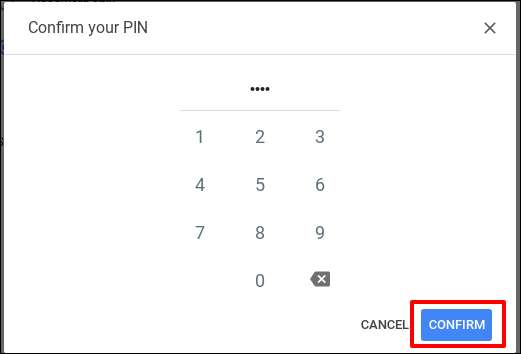

Lo inserirai due volte, quindi fai clic su "Conferma".

E questo è tutto: d'ora in poi, quando apri il Chromebook, puoi sbloccarlo rapidamente inserendo il PIN sulla tastiera o utilizzando il touch pad disponibile (sui dispositivi touch screen, ovviamente).