Plus tôt cette semaine, nous vous avons demandé de partager vos astuces de lutte contre les logiciels malveillants préférées. Nous revenons maintenant pour mettre en évidence certains des trucs et astuces que vous avez partagés.

Notre série Ask the Readers donne à nos lecteurs formidables et technologiquement compétents une chance de montrer leur savoir-faire. Aujourd'hui, nous rassemblons quelques-uns des trucs et astuces du post Demandez au lecteur de mercredi Quels sont vos meilleurs trucs de lutte contre les logiciels malveillants et les soulignons ici.

Sandbox votre activité de navigation et de partage de fichiers

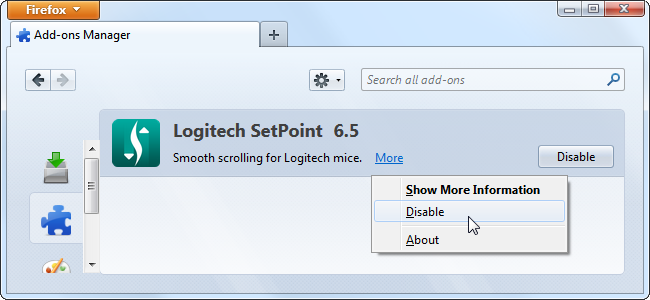

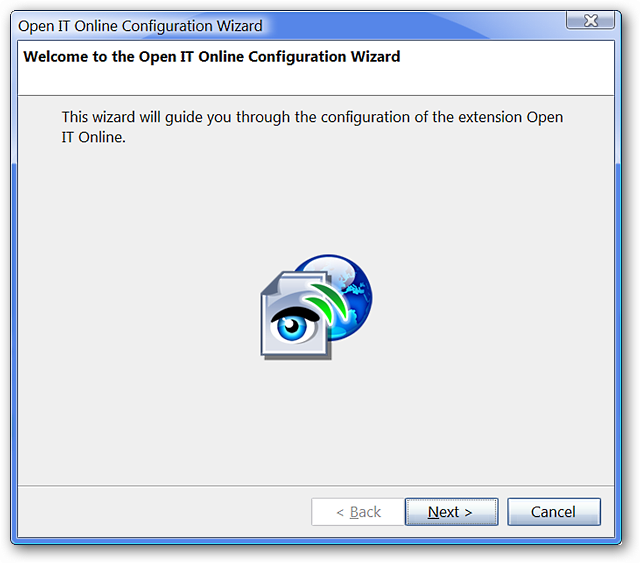

Plusieurs lecteurs ont utilisé le sandboxing logiciel comme outil pour isoler les logiciels malveillants nuisibles. Application Windows gratuite la plus utilisée

Sandboxie

et certaines applications de machine virtuelle utilisées comme

VMware

et

VirtualBox

. Le sandboxing de vos applications connectées à Internet, en particulier des navigateurs Web et des applications de partage de fichiers, crée une couche supplémentaire entre votre système d'exploitation et le code malveillant.

Plusieurs lecteurs ont utilisé le sandboxing logiciel comme outil pour isoler les logiciels malveillants nuisibles. Application Windows gratuite la plus utilisée

Sandboxie

et certaines applications de machine virtuelle utilisées comme

VMware

et

VirtualBox

. Le sandboxing de vos applications connectées à Internet, en particulier des navigateurs Web et des applications de partage de fichiers, crée une couche supplémentaire entre votre système d'exploitation et le code malveillant.

Évitez de naviguer en tant qu'utilisateur root

Bien que cette astuce s'applique à tous les systèmes d'exploitation, elle est la plus essentielle pour les utilisateurs de Windows. La plupart des gens (sinon 99% d'entre eux) utilisent Windows tous les jours en tant qu'administrateur / utilisateur root. Si un logiciel malveillant trouve son chemin sur la machine, il est simple pour lui de prendre le relais puisque le compte sur lequel il est actif a un accès complet à la machine. En second lieu seulement après le sandboxing, la popularité de vos applications était de restreindre le compte d'utilisateur et de naviguer uniquement sur des comptes à accès limité au lieu d'être administrateur.

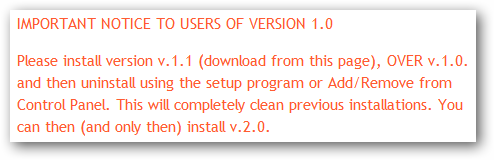

Tuer les processus pour permettre aux scanners de les supprimer

Les infestations de logiciels malveillants peuvent être particulièrement gênantes et leurs processus sont tenaces. Les applications les plus populaires parmi les lecteurs HTG pour éliminer les processus de logiciels malveillants afin que d'autres applications puissent les éradiquer étaient Rkill et TDSSKiller .

Le lecteur Hammy84 a déclaré:

Commencez par une combinaison de rkill.com (l'exe) pour tuer tous les processus malveillants en cours d'exécution, puis une analyse complète à jour avec Malwarebytes Anti-Malware, suivie d'une analyse complète avec Spybot S&D. Il est toujours bon de le faire en mode sans échec pour terminer une recherche approfondie.

L'utilisation du mode sans échec est certainement un bon conseil chaque fois que possible, car de nombreux logiciels espions ne se chargent pas en mode sans échec.

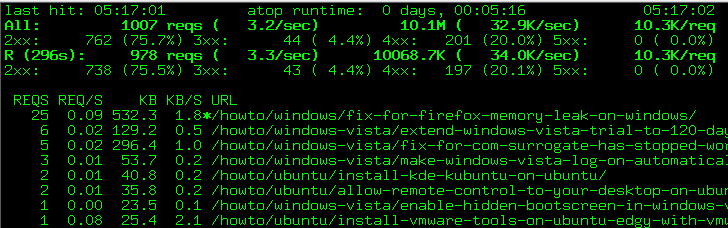

Une bonne défense contre les logiciels malveillants est une stratégie à plusieurs volets

Très peu de lecteurs ont suggéré autre chose qu'une défense à plusieurs volets contre les logiciels malveillants. L'une des combinaisons les plus populaires était de loin Microsoft Security Essentials en cours d'exécution tous les jours + analyses fréquentes avec CCleaner (pour nettoyer les conneries non malveillantes que vous ne voulez pas perdre de temps à analyser et à traiter) ainsi que les analyses avec Malwarebytes Anti-Malware . Pour lutter contre les infections désordonnées qui étaient déjà à part entière, Combofix est l'un des outils d'analyse approfondie les plus populaires.

À titre d'exemple de l'approche à plusieurs volets, le lecteur Duckbrain a écrit:

J'avais affaire à une question particulièrement difficile pour un ami hier soir. J'ai essayé MalwareBytes, le mode sans échec et le nettoyage de tous les objets de démarrage, et même ClamAV sur Ubuntu. Je l'ai finalement obtenu en cliquant et en appuyant sur les touches jusqu'à ce qu'il se fige et le ferme de force. Ensuite, j'ai utilisé CCleaner pour trouver l'exécutable dans les objets de démarrage et je l'ai supprimé à la main. Enfin, j'ai installé Microsoft Security Essentials pour me protéger des attaques futures.

N'oubliez pas de vous assurer que vous disposez d'un logiciel antivirus à jour une fois que tout est nettoyé. Nous recommandons Microsoft Security Essentials.

Pour plus de trucs et astuces, consultez l'article original pour voir comment vos collègues lecteurs gèrent les logiciels malveillants et quels programmes ils déploient lors de l'attaque. Vous avez une question à poser au public How-To Geek? Envoyez-nous un e-mail à [email protected] avec "Demandez aux lecteurs" dans la ligne d'objet et nous verrons ce que nous pouvons faire.