Au cours des derniers mois, un bogue du service Cloudflare populaire a peut-être exposé des données utilisateur sensibles - y compris des noms d'utilisateur, des mots de passe et des messages privés - au monde en texte brut. Mais quelle est l'ampleur de ce problème et que devez-vous faire?

Qu'est-ce que Cloudflare?

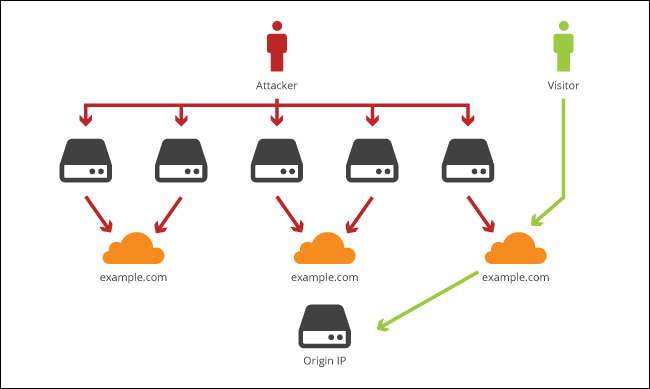

Cloudflare est un service qui offre des fonctionnalités de sécurité et de performance (entre autres) à un large réseau de sites Web. Il agit comme un proxy inverse , un intermédiaire entre vous - l'utilisateur - et un site Web donné. Lorsque vous visiterez ce site, vous serez dirigé vers l'un des serveurs de Cloudflare au lieu des serveurs du site.

Cela permet à Cloudflare de garantir que vous êtes un utilisateur légitime (vous protégeant ainsi contre attaques par déni de service ), chargez le site plus rapidement (car ils ont mis en cache certaines parties du site) et protégez-vous contre les temps d'arrêt (car ils ont plusieurs serveurs dans le monde et peuvent se replier sur n'importe quel serveur en cas de problème).

En bref: Cloudflare vise à rendre les sites plus rapides et plus sécurisés, et c'est un service que beaucoup de sites Web utilisent.

Qu'est-il arrivé? (Et qu'est-ce que «Cloudbleed?»)

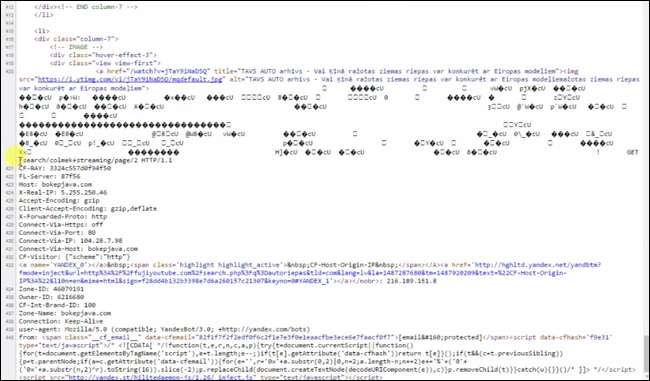

Malheureusement, rien n'est sécurisé à 100%, même si un site utilise un service comme Cloudflare, et des bugs surviennent. Dans ce cas, Cloudflare causé un problème de sécurité: un bogue dans le code du proxy inverse qui analyse le HTML a amené les serveurs de Cloudflare à divulguer le contenu de sa mémoire dans certaines circonstances. (Certaines personnes appellent cela «Cloudbleed», une pièce de théâtre Bug de Heartbleed qui a également affecté une grande partie d'Internet.)

Ces données auraient pu inclure toutes sortes de données sensibles, y compris les noms d'utilisateur, les mots de passe, les messages privés, OAuth jetons, et bien plus encore. Pire encore, certaines de ces données ont été indexées et mises en cache par certains moteurs de recherche (environ 700 pages, selon Cloudflare), donc si vous saviez quoi rechercher sur Google, vous pourriez trouver des données sensibles d'utilisateurs se connectant au moment d'un fuite.

Ce bogue n'a pas été découvert pendant environ cinq mois et a été corrigé après avoir été découvert cette semaine. Selon Cloudflare, «la période la plus marquée a eu lieu du 13 au 18 février, avec environ 1 requête HTTP sur 3300000 via Cloudflare, ce qui pourrait entraîner une fuite de mémoire (soit environ 0,00003% des requêtes).»

Mais avec un service aussi populaire que Cloudflare, 0,00003%, c'est encore beaucoup. Certaines personnes ont été compilation d'une liste de sites utilisant Cloudflare , et il comprend plus de 4 millions de domaines, y compris Yelp, OkCupid, Uber, Authy, Medium et bien d'autres. ( Certaines applications mobiles sont concernées ainsi que.)

Vous pouvez en savoir plus sur les détails techniques de ce bogue sur le blog de Cloudflare , même si cela ne vous intéressera probablement que si vous êtes programmeur - si vous êtes un utilisateur Internet régulier, la seule chose que vous devez savoir est…

Que devrais-je faire?

Premièrement: ne paniquez pas trop. Tous les sites sur cette liste de 4 millions nécessairement divulgué des informations sensibles - si un site utilisait simplement Cloudflare pour mettre en cache des données d'image, par exemple, il n'y aurait aucune information sensible à fuir. Et ce n’est pas comme si chaque fuite était une liste maîtresse de mots de passe de toute façon - c’était des informations aléatoires qui pourrait ont inclus quelques noms d'utilisateur et mots de passe aléatoires à tout moment.

Cependant, Cloudflare a également noté qu'une de ses propres clés privées avait été divulguée, ce qui aurait permis à un attaquant d'accéder à un grand nombre de données Cloudflare internes, y compris, potentiellement, les noms d'utilisateur et les mots de passe. Cloudflare était extrêmement vague sur ce point particulier, bien qu'il s'agisse d'un risque de sécurité majeur avec le potentiel de divulguer des informations beaucoup plus sensibles.

Cela dit, il n'y a aucun moyen réel de savoir si l'une de vos données a été divulguée et où, donc la seule mesure sûre à l'heure actuelle est de changez tous vos mots de passe . (Bien sûr, vous pouvez parcourir la liste de 4 millions de sites et ne modifier que ceux utilisés par Cloudflare, mais honnêtement, il serait probablement plus facile et plus rapide de les modifier tous.)

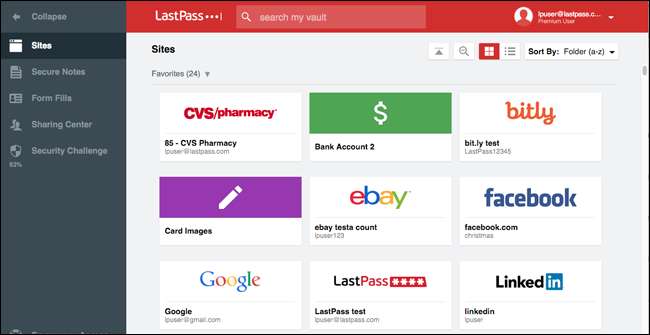

Les règles habituelles avec les mots de passe s'appliquent ici: n'utilisez pas le même mot de passe sur plusieurs sites , utiliser un gestionnaire de mots de passe comme Dernier passage , et activer l'authentification à deux facteurs pour chaque site qui le permet. Si vous ne faites pas ces choses, le bogue Cloudflare est probablement le moindre de vos soucis. Après tout, les sites sont piratés tout le temps, et si vous utilisez le même mot de passe partout, toutes vos données sont régulièrement menacées.

EN RELATION: Pourquoi utiliser un gestionnaire de mots de passe et comment démarrer

Si vous utilisez déjà un gestionnaire de mots de passe, ce processus devrait être simple (même s'il est un peu long et ennuyeux). Mais tu devrais être habitué à cette danse maintenant.