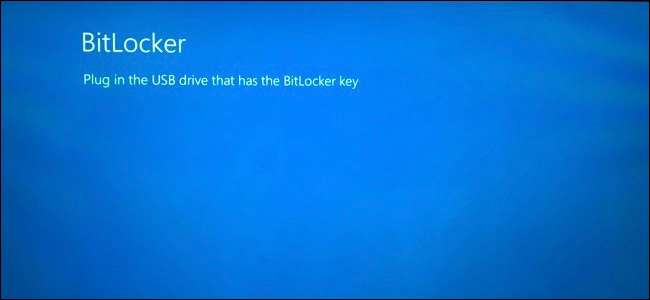

Activez le chiffrement BitLocker et Windows déverrouillera automatiquement votre lecteur chaque fois que vous démarrez votre ordinateur en utilisant le TPM intégré à la plupart des ordinateurs modernes . Mais vous pouvez configurer n'importe quel lecteur flash USB en tant que «clé de démarrage» qui doit être présente au démarrage avant que votre ordinateur ne puisse décrypter son lecteur et démarrer Windows.

Cela ajoute effectivement une authentification à deux facteurs au chiffrement BitLocker. Chaque fois que vous démarrez votre ordinateur, vous devrez fournir la clé USB avant qu'elle ne soit déchiffrée. Cela serait particulièrement utile avec une petite clé USB que vous emportez avec vous sur un porte-clés.

EN RELATION: Comment configurer le chiffrement BitLocker sous Windows

Étape 1: activez BitLocker (si vous ne l'avez pas déjà fait)

Cela nécessite évidemment un cryptage de lecteur BitLocker, ce qui signifie qu'il ne fonctionne que sur les éditions Professionnel et Entreprise de Windows. Avant de pouvoir suivre l'une des étapes ci-dessous, vous devez activer le chiffrement BitLocker sur votre lecteur système depuis le panneau de configuration.

Si vous faites tout votre possible pour activer BitLocker sur un PC sans TPM , vous pouvez choisir de créer une clé de démarrage USB dans le cadre du processus de configuration. Cela sera utilisé à la place du TPM. Les étapes ci-dessous ne sont nécessaires que lors de l'activation de BitLocker sur les ordinateurs avec TPM, qui la plupart des ordinateurs modernes ont .

Si vous disposez d'une version familiale de Windows, vous ne pourrez pas utiliser BitLocker. Vous pouvez avoir le Chiffrement de l'appareil à la place, mais cela fonctionne différemment de BitLocker et ne vous permet pas de fournir une clé de démarrage.

Deuxième étape: activer la clé de démarrage dans l'éditeur de stratégie de groupe

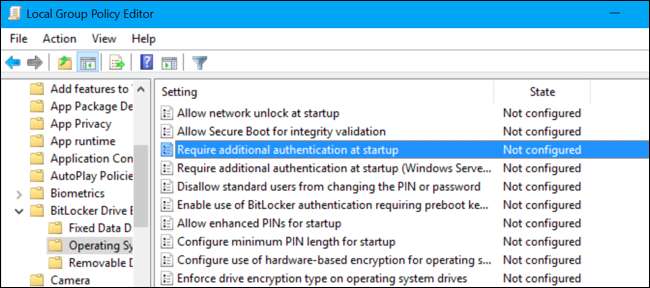

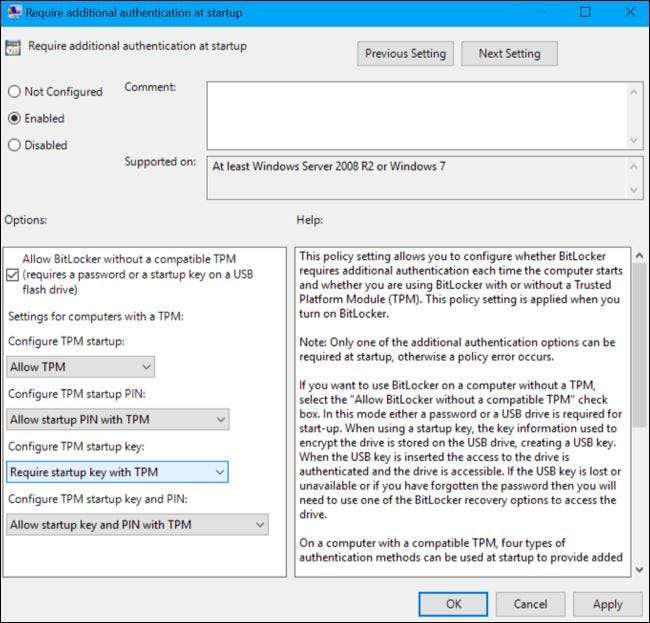

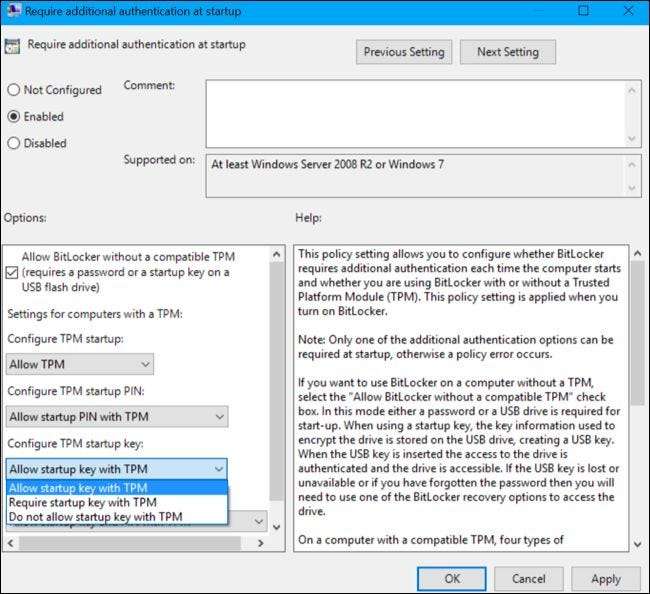

Une fois que vous avez activé BitLocker, vous devez activer la clé de démarrage requise dans la stratégie de groupe de Windows. Pour ouvrir l'éditeur de stratégie de groupe, appuyez sur Windows + R sur votre clavier, tapez «gpedit.msc» dans la boîte de dialogue Exécuter et appuyez sur Entrée.

Dirigez-vous vers Configuration ordinateur> Modèles d'administration> Composants Windows> Chiffrement de lecteur BitLocker> Lecteurs du système d'exploitation dans la fenêtre Stratégie de groupe.

Double-cliquez sur l'option «Exiger une authentification supplémentaire au démarrage» dans le volet droit.

Sélectionnez «Activé» en haut de la fenêtre ici. Ensuite, cliquez sur la case sous «Configurer la clé de démarrage du TPM» et sélectionnez l'option «Exiger la clé de démarrage avec TPM». Cliquez sur «OK» pour enregistrer vos modifications.

Troisième étape: configurer une clé de démarrage pour votre lecteur

Vous pouvez maintenant utiliser le

gérer-bde

commande pour configurer un lecteur USB pour votre lecteur chiffré BitLocker.

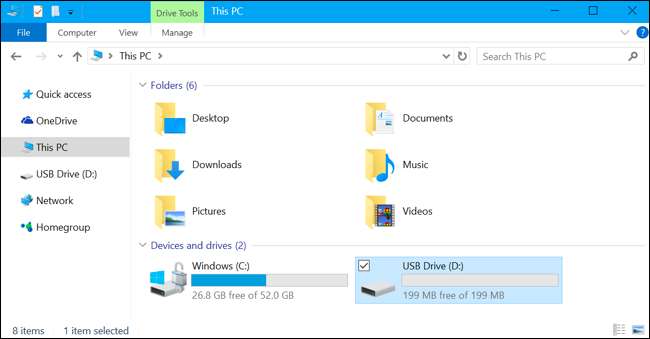

Tout d'abord, insérez une clé USB dans votre ordinateur. Notez la lettre de lecteur de la clé USB – D: dans la capture d'écran ci-dessous. Windows enregistrera un petit fichier .bek sur le lecteur, et c'est ainsi qu'il deviendra votre clé de démarrage.

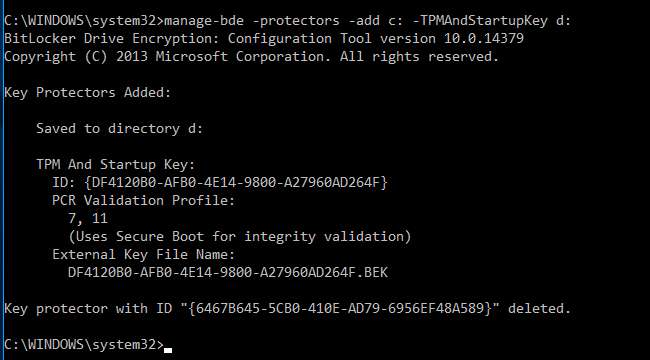

Ensuite, lancez une fenêtre d'invite de commandes en tant qu'administrateur. Sous Windows 10 ou 8, cliquez avec le bouton droit sur le bouton Démarrer et sélectionnez «Invite de commandes (Admin)». Sous Windows 7, recherchez le raccourci "Invite de commandes" dans le menu Démarrer, cliquez dessus avec le bouton droit de la souris et sélectionnez "Exécuter en tant qu'administrateur"

Exécutez la commande suivante. La commande ci-dessous fonctionne sur votre lecteur C:, donc si vous souhaitez exiger une clé de démarrage pour un autre lecteur, entrez sa lettre de lecteur au lieu de

c:

. Vous devrez également saisir la lettre de lecteur du lecteur USB connecté que vous souhaitez utiliser comme clé de démarrage au lieu de

x:

.

manage-bde -protectors -add c: -TPMAndStartupKey x:

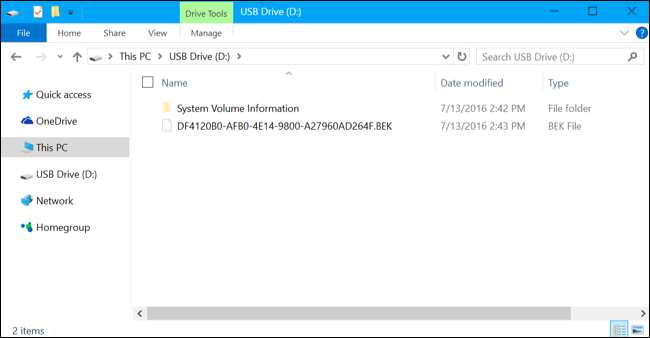

La clé sera enregistrée sur la clé USB en tant que fichier caché avec l'extension de fichier .bek. Vous pouvez le voir si vous montrer les fichiers cachés .

Vous serez invité à insérer la clé USB la prochaine fois que vous démarrerez votre ordinateur. Soyez prudent avec la clé: une personne qui copie la clé de votre lecteur USB peut utiliser cette copie pour déverrouiller votre lecteur chiffré BitLocker.

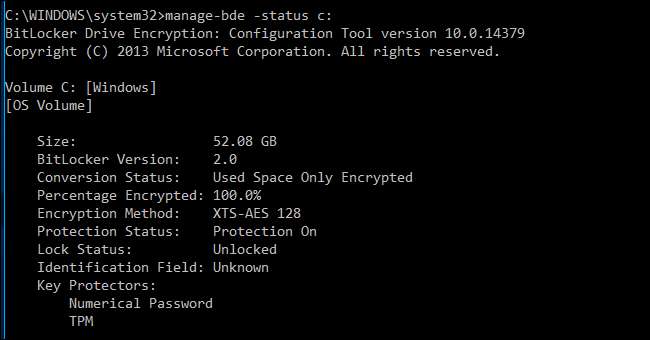

Pour vérifier si le protecteur TPMAndStartupKey a été correctement ajouté, vous pouvez exécuter la commande suivante:

manage-bde -status

(Le protecteur de clé «Mot de passe numérique» affiché ici est votre clé de récupération.)

Comment supprimer l'exigence de clé de démarrage

Si vous changez d'avis et que vous souhaitez cesser d'exiger la clé de démarrage ultérieurement, vous pouvez annuler cette modification. Tout d'abord, revenez à l'éditeur de stratégie de groupe et modifiez l'option à «Autoriser la clé de démarrage avec le TPM». Vous ne pouvez pas laisser l'option définie sur "Exiger la clé de démarrage avec TPM" ou Windows ne vous permettra pas de supprimer la clé de démarrage requise du lecteur.

Ensuite, ouvrez une fenêtre d'invite de commandes en tant qu'administrateur et exécutez la commande suivante (à nouveau, en remplaçant

c:

si vous utilisez un autre lecteur):

manage-bde -protectors -add c: -TPM

Cela remplacera l'exigence «TPMandStartupKey» par une exigence «TPM», supprimant le code PIN. Votre lecteur BitLocker se déverrouille automatiquement via le TPM de votre ordinateur lorsque vous démarrez.

Pour vérifier que cela s'est déroulé correctement, exécutez à nouveau la commande status:

manage-bde -status c:

Essayez d'abord de redémarrer votre ordinateur. Si tout fonctionne correctement et que votre ordinateur n’a pas besoin du lecteur USB pour démarrer, vous êtes libre de formater le lecteur ou simplement de supprimer le fichier BEK. Vous pouvez également simplement le laisser sur votre lecteur - ce fichier ne fera plus rien.

Si vous perdez la clé de démarrage ou supprimez le fichier .bek du lecteur, vous devrez fournir le code de récupération BitLocker pour votre lecteur système. Vous devriez avoir enregistré dans un endroit sûr lorsque vous avez activé BitLocker pour votre lecteur système.

Image Credit: Tony Austin / Flickr