Quizás lo hayas escuchado antes: "La seguridad es un mito". Se ha convertido en un estribillo común después de una serie interminable de violaciones de seguridad de alto perfil. Si las empresas de Fortune 500 con presupuestos de seguridad de millones de dólares no pueden bloquear las cosas, ¿cómo puede hacerlo?

Y hay verdad en esto: Perfecto la seguridad es un mito. No importa lo que haga, no importa cuán cuidadoso sea, nunca estará 100 por ciento a salvo de los piratas informáticos, el malware y el ciberdelito. Esa es la realidad en la que todos vivimos, y es importante tener esto en cuenta, aunque solo sea para que todos podamos sentir más simpatía por las víctimas.

Pero recuerda: lo perfecto es enemigo de lo bueno. Perfecto la seguridad es un mito, pero eso no significa resolviendo bloquear su tecnología es inútil. Nunca estarás completamente seguro, pero esa no es razón para dejar de preocuparte por la seguridad por completo.

Bloquear la puerta de entrada no tiene sentido

La cerradura de la puerta de entrada es inútil. Un cerrajero decente puede entrar fácilmente, con un pico o con un taladro. Si eso no funciona, alguien podría arrojar un bloque de cemento a través de su ventana. Si un ladrón quiere entrar en su casa, lo hará.

¿Eso es deprimente? Si. ¿Significa que no debería molestarse en cerrar la puerta con llave? Absolutamente no.

Cerrar la puerta con llave no impedirá que todos entren a su casa, pero hace que sea un poco más difícil entrar. Esto mantiene a los adolescentes fuera al menos y significa que los profesionales deben ocuparse de su puerta mientras los vecinos potencialmente están mirando . Cerrar la puerta no evita totalmente el robo, pero eso no significa que no haga nada.

RELACIONADO: Sus contraseñas son terribles y es hora de hacer algo al respecto

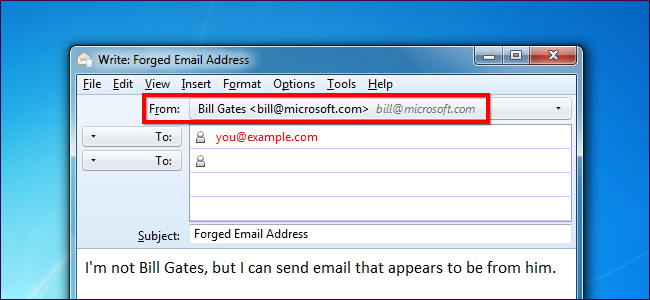

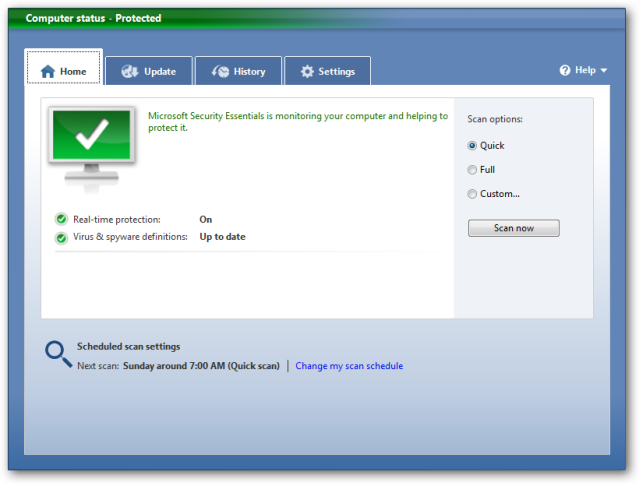

La seguridad cibernética es la misma. Usar la misma contraseña para cada sitio es el equivalente en línea a dejar la puerta abierta, porque una infracción en un sitio revela su contraseña para todos los demás . Es por eso que todos los blogs de tecnología que lees sigue hablando de administradores de contraseñas como LastPass .

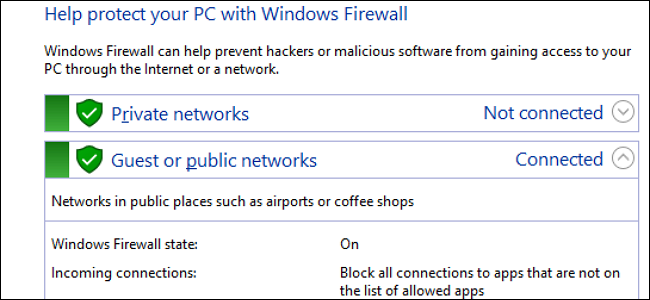

Cada consejo de seguridad es así. Cosas como Autenticación de dos factores no son perfectos, pero son mucho, mucho mejores que las contraseñas. Cada actualización de software probablemente aún tendrá errores y posibles vulnerabilidades, pero esa no es razón para evitar parchear las que están documentadas ahora.

En otras palabras: sí, alguien podría romper tu ventana. Cierra la puerta de todos modos.

Piense en su nivel de amenaza

Admitiré algo horrible aquí: reutilizo las contraseñas de vez en cuando. ¿Soy estúpido? Posiblemente, pero sobre todo hay algunos sitios que no me importan. Si alguien quiere acceder a mi cuenta de Super Burger Place Rewards, puede hacerlo, pero no encontrará una tarjeta de crédito ni ninguna información personal adjunta cuando ingrese. Disfrute de estar cuatro décimas partes del camino hacia una hamburguesa gratis, yo ¿adivinar?

Lo que bloqueo absolutamente son mis cuentas bancarias, sociales y de correo electrónico, junto con cualquier servicio en línea que almacene la información de mi tarjeta de crédito. Sé que potencialmente podría perder mucho dinero y sé que la información personal sobre mí podría hacerse pública. Preferiría evitarlo si pudiera, para que todas esas cuentas tengan diferentes nombres de usuario, contraseñas y autenticación de dos factores habilitada.

Sé que esto no es infalible. Sé que, si alguien con suficiente experiencia realmente quiere entrar, probablemente podría hacerlo. Pero si un sitio tiene información que vale la pena proteger, trato de protegerla, porque hacer algo es mejor que no hacer nada.

Todo es cuestión de equilibrio

La seguridad personal no se trata de hacer todo lo posible para evitar la piratería, porque hacer absolutamente todo es un trabajo de tiempo completo. La seguridad personal consiste en encontrar un equilibrio entre las posibles amenazas y las cosas que puede hacer para aliviarlas. Su nombre de usuario y contraseña probablemente se revelarán durante una infracción, por lo que no debe usar el mismo en todas partes. Su computadora puede ser robada con bastante facilidad, por lo que debe cifrar el disco duro —Porque casi todo lo que hay allí es sensible y es sorprendentemente fácil superar una contraseña de inicio de sesión . Piense en las amenazas potenciales y luego encuentre formas de aliviarlas.

Solo tú puedes encontrar lo que sea mejor para tus necesidades, pero te imploro que no levantes las manos y te rindas por completo. Puede que la seguridad perfecta no sea posible, pero eso no significa que no debas intentarlo.

Autor de la foto: Den Rise / Shutterstock.com Virgiliu Obada / Shutterstock.com