Amazon rastrea su historial de navegación, que luego utiliza para anunciarle productos en la web. Ya sea que esté cansado de ver anuncios de cosas que acaba de comprar, o simplemente no quiere que Amazon se apodere de usted, hay una manera de cambiar los anuncios personalizados. Así es cómo.

Amazon usa lo que llama Anuncios basados en intereses para venderte cosas. Entonces, si va de compras en Amazon.com, es posible que vea anuncios de cosas similares más adelante. Algunos de estos anuncios aparecerán en Amazon, mientras que otros pueden aparecer en otros sitios no relacionados. Esta es una de las formas en que puede terminar viendo anuncios en un blog aleatorio para un artículo que acaba de comprar.

Si prefiere que Amazon no realice un seguimiento de sus hábitos de compra, puede desactivar esta personalización. Para hacer esto, diríjase a Amazon.com y haga clic en Cuentas y listas en la parte superior del sitio.

En "Alertas, mensajes y anuncios por correo electrónico", haga clic en "Preferencias publicitarias".

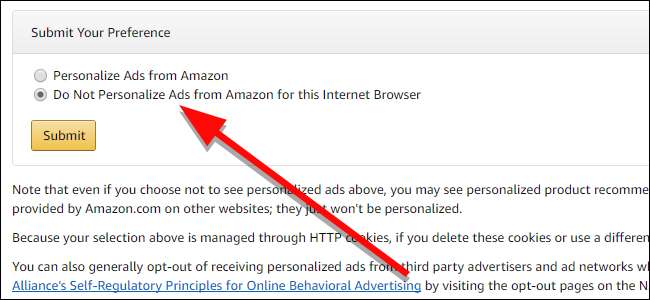

En el cuadro Envíe su preferencia, elija "No personalizar anuncios de Amazon para este navegador de Internet" y haga clic en Enviar.

Tenga en cuenta que esto no le impedirá ver anuncios de Amazon, pero evitará que se personalicen. Esta configuración también se basa en cookies, por lo que si borra las cookies de su navegador o usa otro navegador, deberá cambiar esta configuración nuevamente.