Seguro, tal vez tus padres no necesiten ayuda con su PC y tus hijos sean mejores en tecnología que tú. Pero muchos geeks deben ser responsables de la PC de un familiar, a menudo después de que se rompe.

Si eres responsable de la PC de otra persona, estos consejos te ayudarán a bloquearla y asegurarla tanto como sea posible. Estos consejos no son para PC comerciales, solo aquellos de los que puede ser responsable en su vida personal.

Configurar cuentas de usuario limitadas

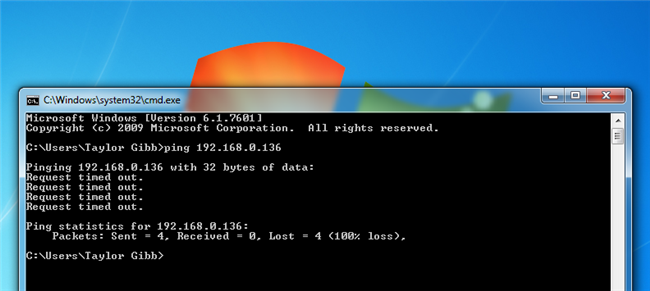

Dar a los usuarios de la computadora cuentas de usuario limitadas - o cuentas de usuario "estándar" - para ayudar a limitar el daño que pueden causar. Con una cuenta de usuario limitada, los usuarios no podrán instalar software o cambiar la configuración del sistema sin ingresar una contraseña de administrador. Puede conservar la contraseña de administrador para que pueda instalar software o cambiar la configuración del sistema sin su permiso. O bien, podría darles a los usuarios de la computadora la contraseña de administrador y decirles que solo la usen cuando realmente necesiten instalar un software seguro; en esto obviamente es más riesgoso.

Una cuenta de usuario estándar no protegerá a los usuarios de todo el software malicioso. Un usuario aún podría descargar malware y ejecutarlo, infectando su propia cuenta de usuario. Sin embargo, el malware no debería poder infectar todo el sistema.

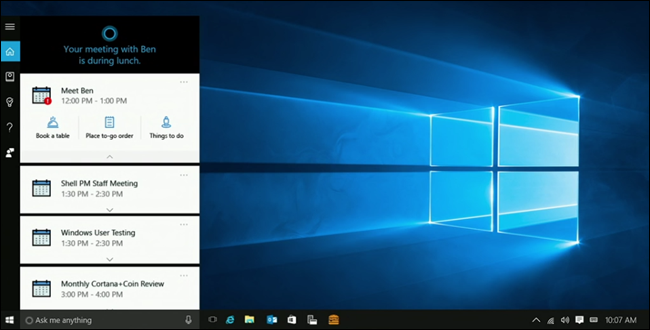

Habilitar acceso remoto

RELACIONADO: Las mejores herramientas para realizar fácilmente el soporte técnico remoto

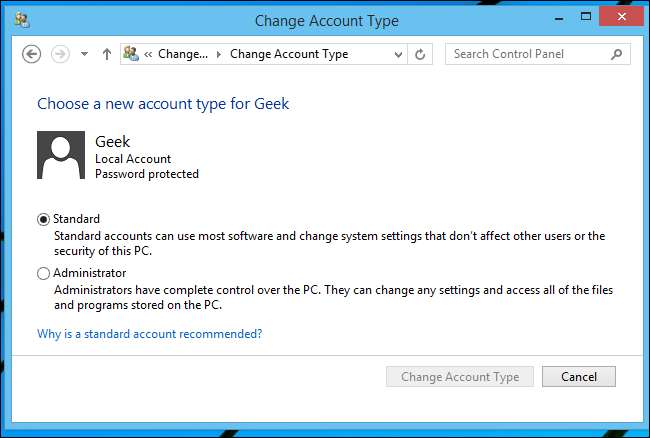

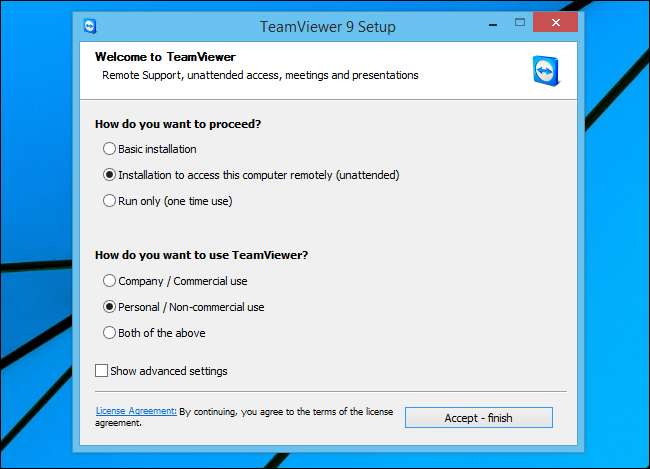

Muchos de nosotros hemos recibido llamadas telefónicas de familiares si su computadora se rompe o si tienen una pregunta. Configure el software de acceso remoto con anticipación y podrá acceder de forma remota al escritorio de la computadora desde su propia PC. Si recibe esa llamada telefónica, puede consultar el escritorio de la PC de inmediato en lugar de intentar comprender lo que está sucediendo por teléfono. También puede utilizar este software para registrarse en la PC de vez en cuando y realizar el mantenimiento necesario.

Nosotros recomendamos TeamViewer para esto. Configure el acceso desatendido en TeamViewer y podrá acceder a la PC desde cualquier lugar . TeamViewer es gratuito para uso personal.

Asegure la computadora

Asegúrese de que la computadora tenga un software de seguridad instalado. Si usa Windows 7, tendrá que instalar un antivirus. Windows 8 viene con el antivirus de Microsoft instalado, pero es posible que prefiera otro antivirus con mayor tasa de detección para proteger a los usuarios menos informados.

También debe configurar el otro software de la computadora para que se actualice automáticamente. Haga que el propio Windows, cualquier navegador web y, especialmente, los complementos del navegador, instalen actualizaciones automáticamente. Si existe una forma de que un programa se actualice automáticamente, configúrelo para que la computadora siempre tenga el software más reciente.

Desinstale el software vulnerable para. La mayoría de la gente no necesita Java, por lo que querrá desinstalar el complemento inseguro del navegador Java para asegurar la computadora tanto como sea posible.

Activar controles parentales

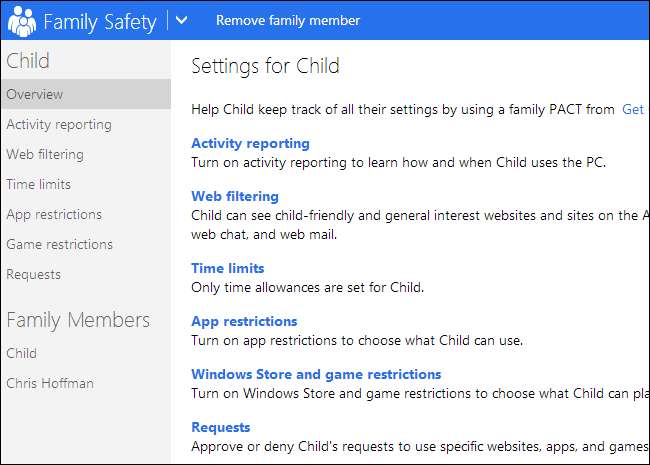

RELACIONADO: Cómo monitorear y controlar el uso de la computadora de sus hijos en Windows 8

Si está configurando una computadora para niños más pequeños, es posible que también desee configurar controles parentales. Windows 8 tiene controles parentales integrados , conocido como seguridad familiar. Esta función le permite filtrar sitios web, limitar el tiempo de la computadora, restringir el acceso a aplicaciones y juegos específicos y ver información sobre el uso de la computadora. Puede ver y modificar todos estos detalles desde Sitio web de Microsoft Family Safety , incluso cuando está lejos de la computadora.

En Windows 7, puede instalar el software Family Safety incluido con Windows Essentials gratuito de Microsoft o usar herramientas de control parental de terceros .

Brindar buenos consejos

RELACIONADO: Seguridad informática básica: cómo protegerse de virus, piratas informáticos y ladrones

No hay nada que pueda hacer para bloquear completamente una computadora. Incluso un usuario con una cuenta de usuario limitada podría terminar descargando y ejecutando malware que infectaría su cuenta de usuario. Incluso si el software antivirus funcionara perfectamente, un usuario podría caer en estafa de phishing y enviar los detalles de su tarjeta de crédito, contraseñas y otra información personal a través de Internet.

Asegúrese de presentar algunos de los mejores prácticas de seguridad para el uso de una computadora . Conocer los conceptos básicos puede ayudar a evitar que alguien caiga en una estafa de phishing o ejecute malware accidentalmente en el futuro.

El hecho de que sea un geek que sabe lo que hace no significa que deba ser responsable de todas las PC de sus familiares, por supuesto. Si tiene un pariente cuya PC se sigue infectando, es posible que desee intentar empujarlo hacia una Chromebook o un dispositivo simple similar que no sea tan vulnerable al malware.