Sie haben wahrscheinlich einigen Anwendungen oder Websites Zugriff auf Ihr Google-, Facebook-, Twitter-, Dropbox- oder Microsoft-Konto gewährt. Jede Anwendung, die Sie jemals zugelassen haben, behält diesen Zugriff für immer - oder zumindest bis Sie ihn widerrufen.

Mit anderen Worten, es gibt wahrscheinlich einige andere Webdienste, die Zugriff auf Ihre persönlichen Daten haben. Sie sollten regelmäßig Ihre Liste der verbundenen Dienste auf den von Ihnen verwendeten Websites überprüfen und Dienste entfernen, die Sie nicht mehr verwenden.

Warum Dritte wahrscheinlich Zugriff auf Ihre Konten haben

VERBUNDEN: Warum Sie einen Passwort-Manager verwenden sollten und wie Sie beginnen

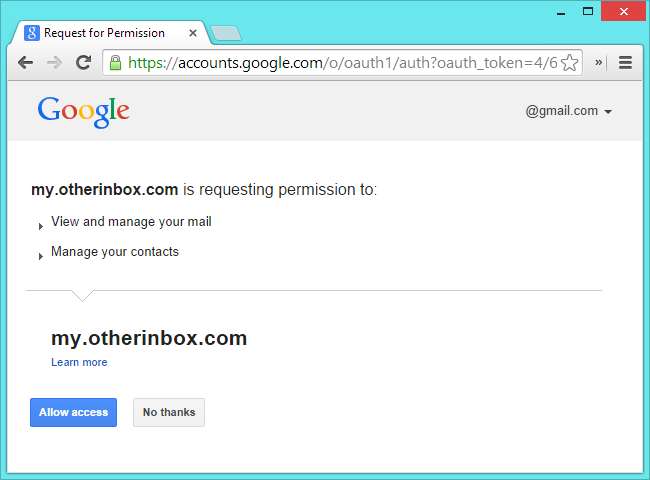

Wenn Sie eine Anwendung oder einen Webdienst verwenden, für die Zugriff auf ein Konto erforderlich ist, z. B. in Ihrem Google-Konto, in Dateien in Ihrem Dropbox-Konto, auf Tweets auf Twitter usw., fragt diese Anwendung im Allgemeinen nicht nach dem Kennwort des Dienstes. Stattdessen fordert die Anwendung den Zugriff mit OAuth an. Wenn Sie der Eingabeaufforderung zustimmen, erhält diese App Zugriff auf Ihr Konto. Die Website des Kontos bietet dem Dienst ein Token, mit dem er auf Ihr Konto zugreifen kann.

Dies ist sicherer als nur die Anwendung eines Drittanbieters Ihr Passwort weil Sie Ihr Passwort behalten können. Es ist auch möglich, den Zugriff auf bestimmte Daten einzuschränken. Sie können beispielsweise einen Dienst zum Zugriff auf Ihr Google Mail-Konto autorisieren, jedoch nicht auf Ihre Dateien in Google Drive oder andere Daten in Ihrem Google-Konto.

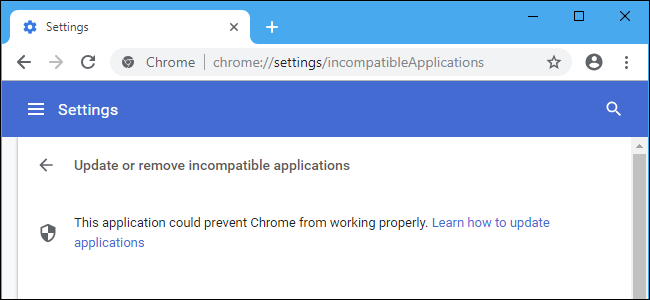

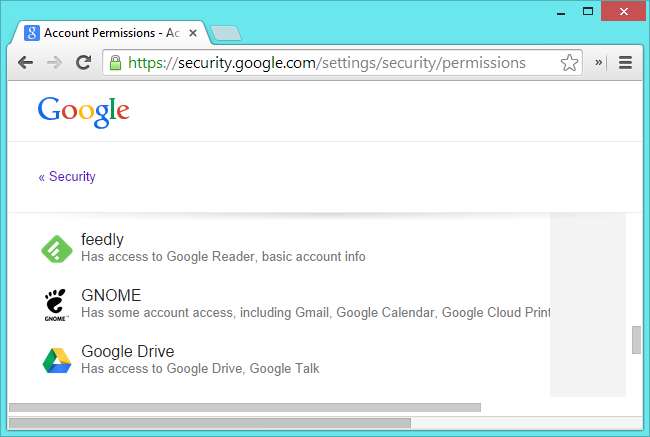

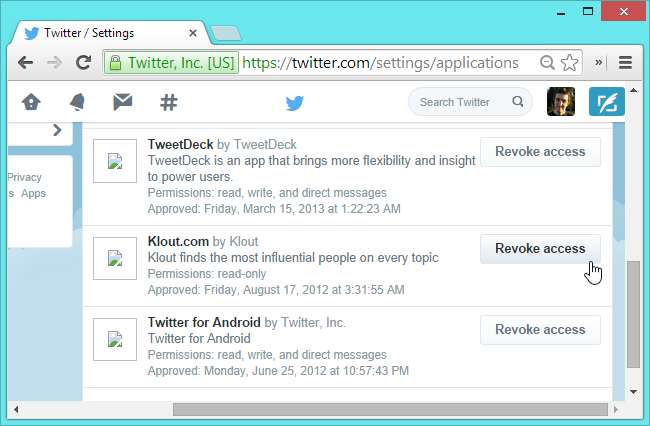

Wenn Sie einer App Zugriff gewähren, wird auf der von Ihnen verwendeten Website eine Berechtigungsaufforderung angezeigt. Wenn Sie einer App Zugriff auf Ihr Google-Konto gewähren, wird auf der Google-Website eine Berechtigungsaufforderung angezeigt.

So weit, ist es gut. Aber Es ist leicht zu vergessen, welche Apps und Dienste Zugriff auf Ihr Konto haben . Sie können eine App einmal ausprobieren und nie wieder verwenden, oder Sie haben die Verwendung einer App vor Jahren eingestellt. Wenn Sie Ihre Liste der autorisierten Anwendungen nicht überprüfen und entfernen, hat diese App weiterhin Zugriff. Die App könnte ihren Zugriff nutzen, um ohne Ihre Erlaubnis Daten über Sie zu sammeln. Die App könnte an neue Besitzer verkauft werden, die die App nutzen möchten, um schnell Geld zu verdienen Wie beliebt Chrome-Erweiterungen an Werbetreibende verkauft werden, die sie mit Adware füllen . Oder der Webdienst selbst könnte von Angreifern kompromittiert werden, die den Zugriff auf Konten nutzen, um etwas Schlechtes zu tun.

Durch Ändern Ihres Passworts wird der Zugriff auf verbundene Apps ebenfalls nicht automatisch widerrufen. Selbst wenn Sie alle Ihre Passwörter ändern und glauben, dass Sie von vorne anfangen, behalten Dienste, denen Sie Zugriff auf Ihr Konto gewährt haben, diesen Zugriff bei.

Sie sollten nur Zugriff auf Anwendungen gewähren, denen Sie vertrauen und die Sie regelmäßig verwenden. Wenn Sie einen Dienst oder eine Anwendung nicht mehr verwenden, sollten Sie den Zugriff aus Sicherheitsgründen entfernen.

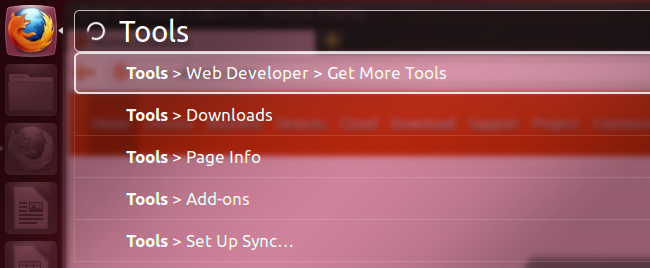

Verwenden Sie diese Links

Um Ihre Konten zu sichern, müssen Sie auf jeder von Ihnen verwendeten Website eine bestimmte Seite besuchen und Ihre Liste der verbundenen Dienste überprüfen. Wenn Sie einen Dienst oder eine App sehen, die Sie nicht mehr verwenden, widerrufen Sie den Zugriff auf Ihr Konto mit ein oder zwei Klicks.

Um dies zu beschleunigen, haben wir eine Liste mit Links zu den entsprechenden Seiten auf beliebten Websites zusammengestellt, die OAuth verwenden. Wenn Sie einen Dienst verwenden, klicken Sie auf dessen Link, um Ihre Liste der verbundenen Dienste zu überprüfen. und den Zugriff auf Dienste widerrufen, die Sie nicht mehr nutzen:

Wenn Sie eine andere Website verwenden und Anwendungen von Drittanbietern mit einer ähnlich aussehenden OAuth-Eingabeaufforderung Zugriff darauf gewähren, müssen Sie die Seite mit den Kontoeinstellungen überprüfen und nach einer Liste der zu verwaltenden verbundenen Websites, Dienste oder Apps suchen .

Es ist im Allgemeinen eine schlechte Idee, auf Links auf Websites zu klicken, die versprechen, auf Ihre Google-, Microsoft-, Facebook- oder Twitter-Konten zuzugreifen und sich mit Ihrem Passwort anzumelden. Phisher Identifizieren Sie sich auf diese Weise als Websites, um Ihre Passwörter zu stehlen. Wenn Sie nach dem Klicken auf einen Link wie den oben genannten irgendwo im Web eine Passwortabfrage sehen, stellen Sie sicher, dass Stellen Sie sicher, dass Sie sich tatsächlich auf der realen Website befinden und keine gefälschte, betrügerische Seite.

Die Entscheidung, welche Anwendungen entfernt werden sollen, ist einfach. Wenn Sie sie nicht verwenden, widerrufen Sie den Zugriff darauf. Überprüfen Sie Ihre Liste der verbundenen Anwendungen und Websites regelmäßig auf den von Ihnen verwendeten Websites. Wenn Sie einer Anwendung oder einem Dienst Zugriff auf vertrauliche Daten gewähren, müssen Sie den Zugriff widerrufen, wenn Sie die Verwendung beenden.