Kommen Sie zu uns und machen Sie die Welt mit unserer Windows-Firewall in dieser Ausgabe der Geek School sicherer.

Lesen Sie unbedingt die vorherigen Artikel in dieser Geek School-Reihe unter Windows 7:

- Vorstellung der How-To Geek School

- Upgrades und Migrationen

- Geräte konfigurieren

- Festplatten verwalten

- Anwendungen verwalten

- Internet Explorer verwalten

- Grundlagen der IP-Adressierung

- Vernetzung

- Drahtlose Vernetzung

Und bleiben Sie für den Rest der Serie die ganze nächste Woche dran.

Was ist eine Firewall?

Firewalls können entweder als Hardware oder als Software implementiert werden. Sie wurden entwickelt, um Netzwerke zu schützen, indem verhindert wird, dass der Netzwerkverkehr durch sie hindurchgeht. Daher befinden sie sich normalerweise am Rand eines Netzwerks, wo sie ausgehenden Verkehr zulassen, aber eingehenden Verkehr blockieren. Firewalls basieren auf Regeln, die Sie als Administrator definieren würden. Es gibt drei Arten von Regeln.

- Eingehende Regeln Dies gilt für Datenverkehr, der von außerhalb Ihres Netzwerks stammt und für ein Gerät in Ihrem Netzwerk bestimmt ist.

- Ausgehende Regeln Dies gilt für Datenverkehr, der von einem Gerät in Ihrem Netzwerk stammt.

- Verbindungsspezifische Regeln Aktivieren Sie den Administrator eines Computers, um benutzerdefinierte Regeln zu erstellen und anzuwenden, je nachdem, mit welchem Netzwerk Sie verbunden sind. In Windows wird dies auch als Netzwerkstandorterkennung bezeichnet.

Arten von Firewalls

In der Regel haben Sie in einer großen Unternehmensumgebung ein ganzes Sicherheitsteam, das sich dem Schutz Ihres Netzwerks widmet. Eine der häufigsten Methoden zur Verbesserung der Sicherheit Ihres Netzwerks ist die Bereitstellung einer Firewall an der Grenze Ihres Netzwerks, beispielsweise zwischen Ihrem Unternehmensintranet und dem öffentlichen Internet. Diese nennt man Perimeter-Firewalls und kann sowohl hardwarebasiert als auch softwarebasiert sein.

Das Problem bei Perimeter-Firewalls besteht darin, dass Sie Knoten in Ihrem Netzwerk nicht vor Datenverkehr schützen können, der in Ihrem Netzwerk generiert wird. Daher wird normalerweise auf jedem Knoten in Ihrem Netzwerk eine softwarebasierte Firewall-Lösung ausgeführt. Diese nennt man Host-basierte Firewalls und Windows kommt mit einem aus der Box.

Lernen Sie die Windows-Firewall kennen

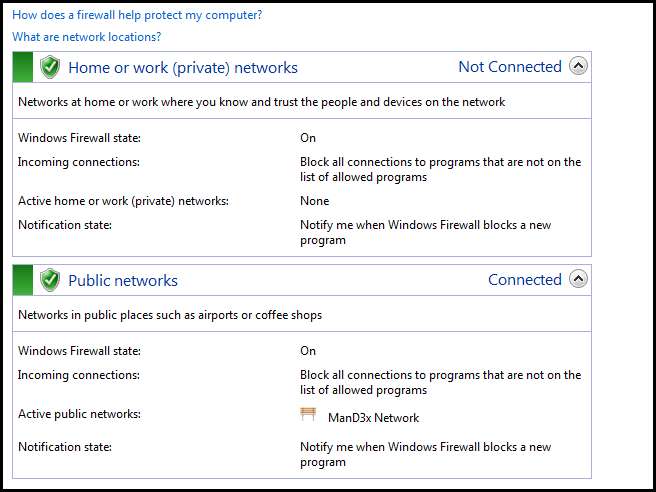

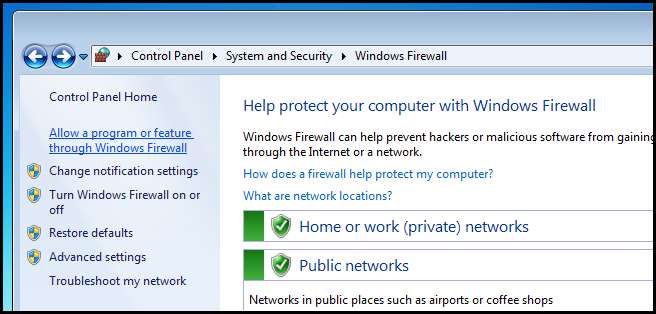

Als erstes möchten Sie überprüfen, ob Ihre Firewall aktiviert ist. Öffnen Sie dazu die Systemsteuerung und gehen Sie in den Bereich System und Sicherheit.

Klicken Sie dann auf Windows Firewall.

Auf der rechten Seite sehen Sie die beiden Firewall-Profile, die von Network Location Awareness verwendet werden.

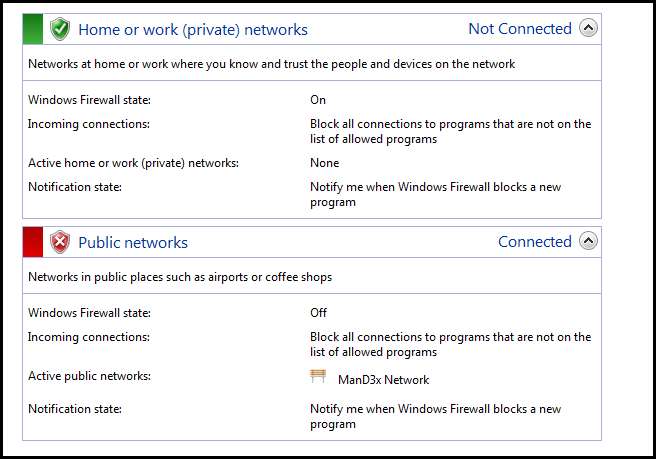

Wenn die Firewall für ein Netzwerkprofil deaktiviert ist, wird sie rot angezeigt.

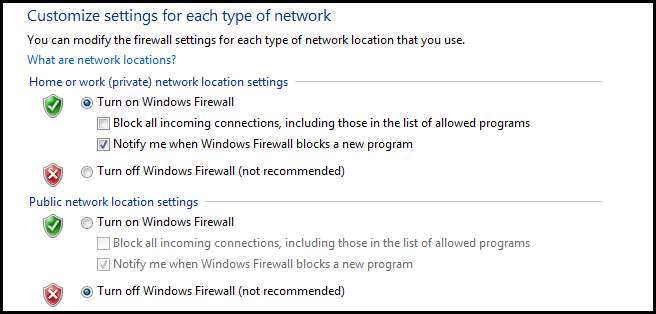

Sie können es aktivieren, indem Sie auf den Link auf der linken Seite klicken.

Hier können Sie die Firewall einfach wieder aktivieren, indem Sie das Optionsfeld auf die aktivierte Einstellung ändern.

Zulassen eines Programms über die Firewall

Standardmäßig löscht die Windows-Firewall wie die meisten anderen unerwünschten eingehenden Datenverkehr. Um dies zu verhindern, können Sie in den Firewall-Regeln eine Ausnahme einrichten. Das Problem bei diesem Ansatz besteht darin, dass Sie die Portnummern und Transportprotokolle wie TCP und UDP kennen müssen. Mit der Windows-Firewall können Benutzer, die mit dieser Terminologie nicht vertraut sind, stattdessen Anwendungen auf die Whitelist setzen, die Sie im Netzwerk kommunizieren möchten. Öffnen Sie dazu erneut die Systemsteuerung und gehen Sie zum Abschnitt System und Sicherheit.

Klicken Sie dann auf Windows Firewall.

Auf der linken Seite sehen Sie einen Link, über den ein Programm oder eine Funktion durch die Firewall geleitet werden kann. Klick es an.

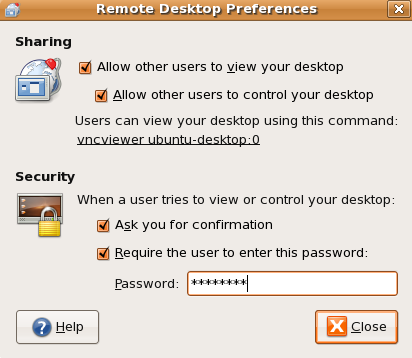

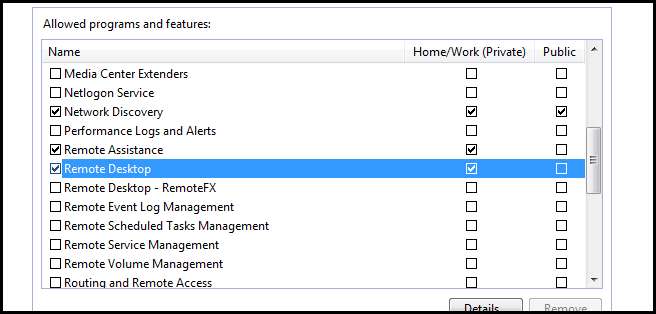

Hier können Sie eine Firewall-Ausnahme für ein Firewall-Profil aktivieren, indem Sie einfach ein Kästchen ankreuzen. Wenn ich beispielsweise wollte, dass der Remotedesktop nur aktiviert wird, wenn ich mit meinem sicheren Heimnetzwerk verbunden bin, kann ich ihn für das private Netzwerkprofil aktivieren.

Wenn Sie möchten, dass es in allen Netzwerken aktiviert wird, aktivieren Sie natürlich beide Kontrollkästchen, aber das ist wirklich alles.

Lernen Sie den erfahreneren Bruder der Firewall kennen

Erfahrene Benutzer werden sich freuen, etwas über ein verstecktes Juwel zu erfahren, die Windows-Firewall mit erweiterter Sicherheit. Sie können die Windows-Firewall mit einer genaueren Steuerung verwalten. Sie können beispielsweise bestimmte Protokolle, Ports, Programme oder sogar eine Kombination der drei blockieren. Öffnen Sie zum Öffnen das Startmenü, geben Sie Windows Firewall mit erweiterter Sicherheit in das Suchfeld ein und drücken Sie die Eingabetaste.

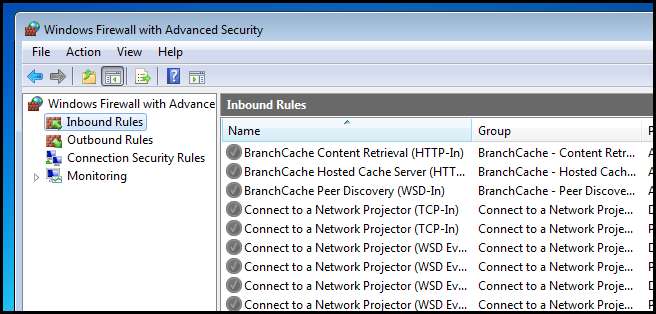

Die eingehenden und ausgehenden Regeln sind in zwei Abschnitte unterteilt, zu denen Sie in der Konsolenstruktur navigieren können.

Wir werden eine eingehende Regel erstellen, wählen Sie also Eingehende Regeln aus der Konsolenstruktur aus. Auf der rechten Seite wird eine lange Liste von Firewall-Regeln angezeigt.

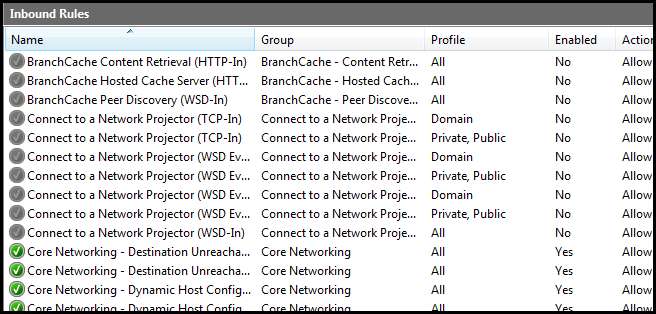

Es ist wichtig zu beachten, dass es doppelte Regeln gibt, die für die verschiedenen Firewall-Profile gelten.

`

`

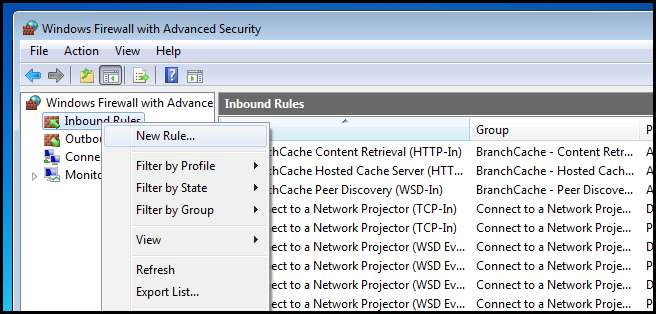

Um eine Regel zu erstellen, klicken Sie in der Konsolenstruktur mit der rechten Maustaste auf Eingehende Regeln und wählen Sie im Kontextmenü die Option Neue Regel….

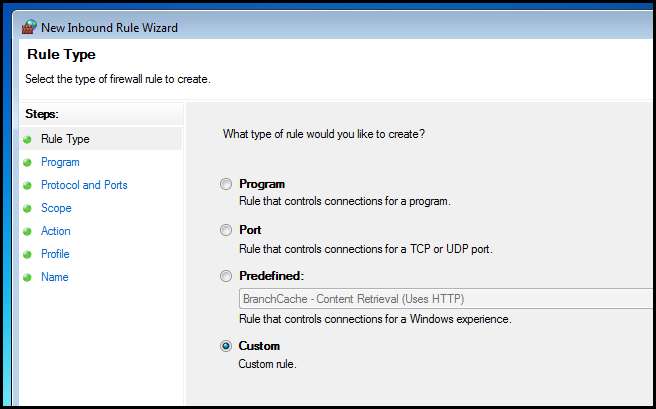

Erstellen wir eine benutzerdefinierte Regel, damit wir ein Gefühl für alle Optionen bekommen.

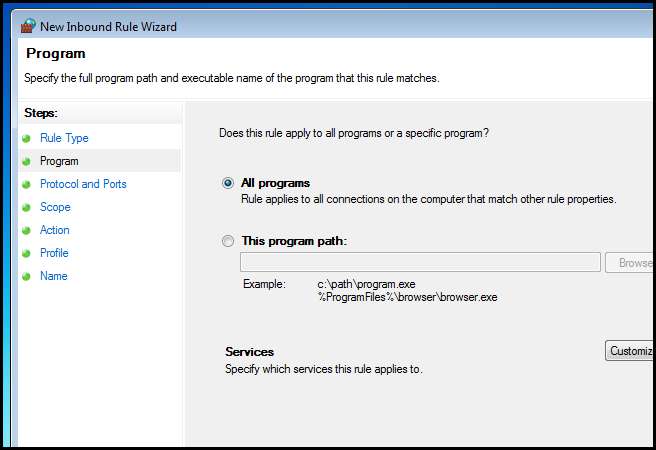

Im ersten Teil des Assistenten werden Sie gefragt, ob Sie die Regel für ein bestimmtes Programm erstellen möchten. Dies unterscheidet sich geringfügig von der Erstellung einer Regel für ein Programm unter Verwendung der normalen Windows-Firewall, wie zuvor gezeigt. Der Assistent sagt vielmehr, dass Sie im Begriff sind, eine erweiterte Regel wie das Öffnen von Port X zu erstellen. Möchten Sie, dass alle Programme Port X verwenden können, oder möchten Sie die Regel so einschränken, dass nur bestimmte Programme Port verwenden können X? Da die von uns erstellte Regel systemweit sein wird, belassen Sie diesen Abschnitt auf seinen Standardeinstellungen und klicken Sie auf Weiter.

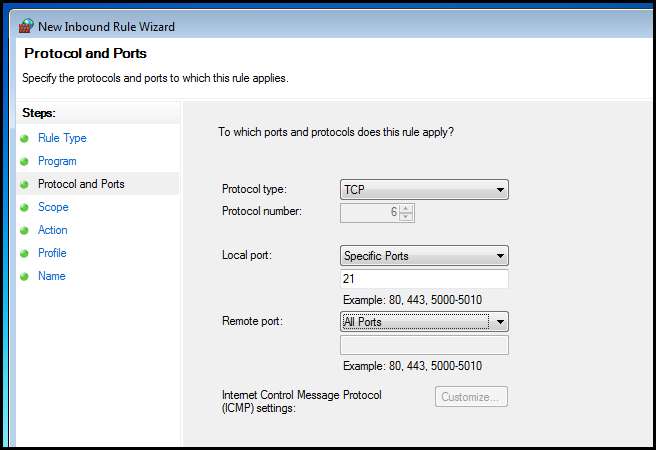

Jetzt müssen Sie die eigentliche Regel konfigurieren. Dies ist der wichtigste Teil des gesamten Assistenten. Wir werden eine TCP-Regel für den lokalen Port 21 erstellen, wie im folgenden Screenshot gezeigt.

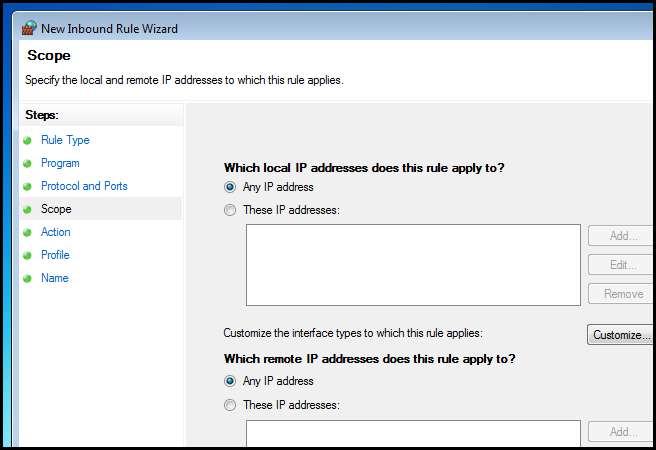

Als nächstes haben wir die Möglichkeit, diese Regel durch Angabe einer bestimmten IP-Adresse an eine Netzwerkkarte zu binden. Wir möchten, dass andere Computer mit unserem PC kommunizieren, unabhängig davon, mit welcher Netzwerkkarte sie Kontakt aufnehmen. Lassen Sie diesen Abschnitt daher leer und klicken Sie auf Weiter.

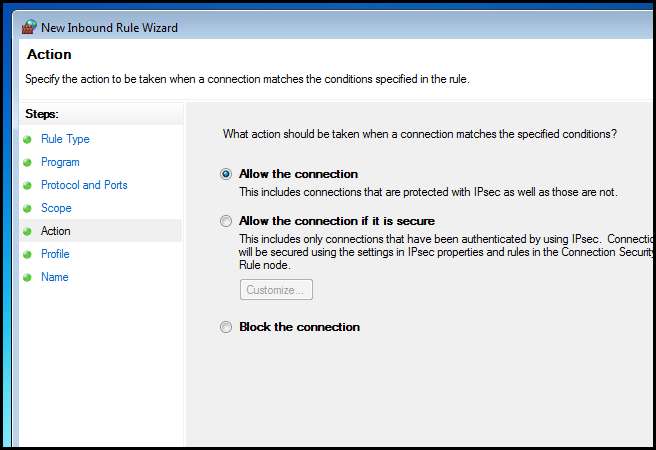

Der nächste Abschnitt ist wichtig, da er Sie auffordert, diese Regel tatsächlich auszuführen. Sie können zulassen, nur zulassen, wenn die Verbindung IPSec verwendet, oder Sie können einfach die eingehende Kommunikation an dem von uns angegebenen Port blockieren. Wir werden mit erlauben gehen, was die Standardeinstellung ist.

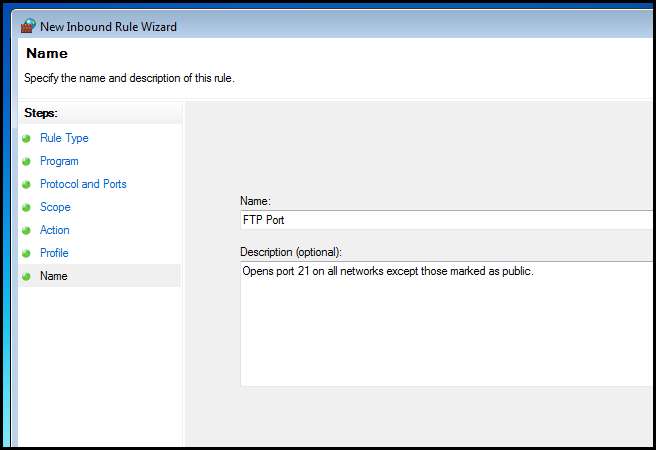

Als Nächstes müssen Sie auswählen, für welche Firewall-Profile diese Regel gelten soll. Wir erlauben die Kommunikation in allen Netzwerken mit Ausnahme der als öffentlich gekennzeichneten.

Geben Sie Ihrer Regel zum Schluss einen Namen.

Das ist alles dazu.

Hausaufgaben

Ich kann nicht betonen, wie wichtig Firewalls sind. Lesen Sie den Artikel noch einmal durch und stellen Sie sicher, dass Sie ihn auf Ihrem eigenen PC verfolgen.

Wenn Sie Fragen haben, können Sie mich twittern @ Taybgibb oder hinterlasse einfach einen Kommentar.