Usamos nuestros teléfonos para entradas para eventos , reservas, tarjetas de seguros e incluso licencias de conducir . Pero, ¿qué sucede cuando alguien saca su iPhone desbloqueado fuera de la vista por un momento? ¿Cuál es el riesgo? ¿Qué es lo peor que puede hacer alguien?

Esto también es relevante en las fronteras internacionales, donde podrían quitarle su teléfono desbloqueado, con suerte temporalmente.

Los detalles financieros y las contraseñas son seguros

Dejar tu iPhone fuera de tu vista por un momento no es tan arriesgado como parece. Si tiene una aplicación bancaria en línea u otra aplicación financiera en su iPhone, la persona que tiene su teléfono probablemente no pueda abrirla. La mayoría de estas aplicaciones usan Face ID, Touch ID o incluso un PIN para autenticarte. Alguien con acceso a su teléfono desbloqueado no puede desbloquear su aplicación bancaria, no sin apuntarlo a su cara para autenticarse con Face ID, al menos.

Muchas otras aplicaciones sensibles también están protegidas con una protección adicional como esta. Alguien con tu teléfono no puede comprar aplicaciones en App Store en aplicaciones de administrador de contraseñas como LastPass y 1Password.

Su correo electrónico, SMS y fotos podrían ser husmeados

Si tu teléfono está fuera de tu vista, es trivial que alguien con él vea tus notificaciones, fotos, mensajes SMS y cualquier otra cosa que puedas tocar. Cualquier cosa a la que puedas acceder con tu teléfono desbloqueado es accesible para ellos, y eso es mucho.

Incluso podrían abrir Mensajes, Correo o Facebook y enviar mensajes como usted. Alguien que te lo explique podría publicar un mensaje ofensivo en las redes sociales o enviar un correo electrónico a tu jefe con un correo insultante. Podrían acceder a su navegador web, consultar su historial de navegación y utilizar cualquier sitio web en el que haya iniciado sesión. Todas las apuestas están apagadas aquí.

De hecho, alguien con acceso a su teléfono podría incluso enviar un correo electrónico o enviarse a sí mismo algunas de sus fotos u otros mensajes.

En teoría, alguien con acceso a su teléfono también podría usar la verificación de mensajes SMS para obtener acceso a una de sus cuentas. Podrían restablecer la contraseña de su cuenta, usar el correo electrónico o SMS para obtener un código y luego intentar proporcionar una nueva contraseña.

No pueden instalar software

Alguien con su iPhone desbloqueado no puede instalar software, incluso si su iPhone está desbloqueado. Debe autenticarse con Face ID o Touch ID para instalar una nueva aplicación.

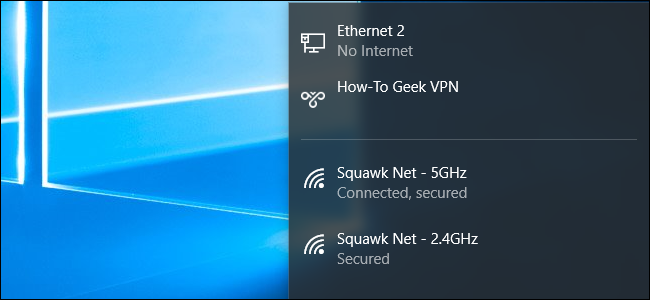

Perfiles de configuración , que están destinados a organizaciones y permiten que alguien fuerce configuraciones como una VPN en el iPhone, tampoco se pueden instalar sin un PIN.

Entonces, ¿qué tan peligroso es?

Alguien con acceso a su teléfono no puede instalar software, abrir aplicaciones bancarias para realizar transacciones financieras o espiar las contraseñas guardadas en su administrador de contraseñas. Eso es un alivio.

Eso importa: a diferencia de lo que ocurre con una PC, alguien no puede instalar software que se encuentra en segundo plano y te espía.

Sin embargo, la persona puede revisar sus datos en ese momento, revisar sus fotos, leer sus mensajes y revisar sus correos electrónicos. Pueden hacer lo que quieran con su navegador web y la mayoría de las aplicaciones de su sistema. Eso no es genial.

Si le preocupa si alguien estaba jugando con su teléfono, es posible que desee abrir el conmutador de aplicaciones justo después de recuperar su teléfono. Simplemente deslice el dedo hacia arriba desde la parte inferior de la pantalla (en un iPhone X o más reciente) o haga doble clic en el botón Inicio (en un iPhone 8 o anterior). Verá las aplicaciones utilizadas más recientemente, a menos que la persona haya cerrado las aplicaciones después usándolos, lo cual es poco probable.

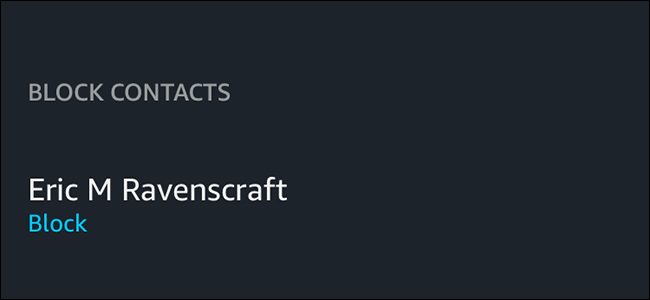

Cómo bloquear a alguien en una sola aplicación

Si bien dejar su iPhone desbloqueado con otra persona no es tan peligroso como podría ser, aún no es una buena idea darle a alguien, ya sea un comprador de boletos en un evento o un niño en su casa, acceso a todo su teléfono desbloqueado .

Puede hacer las cosas más seguras mediante el "Acceso guiado", que le permite bloquea rápidamente tu iPhone en una sola aplicación . Configure esta función con anticipación y luego podrá poner rápidamente un iPhone en el modo de "Acceso guiado". Esto lo restringe a una sola aplicación hasta que ingrese su PIN.

RELACIONADO: Cómo compartir tu iPhone sin gente fisgoneando