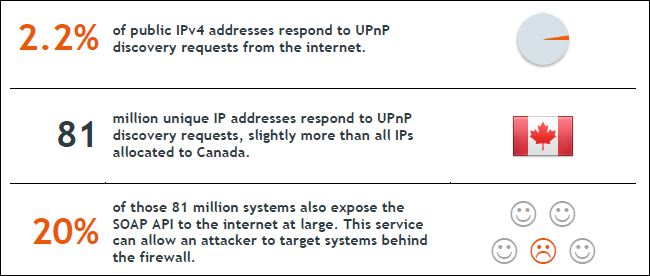

Los cortafuegos están ahí para protegerlo de las amenazas en Internet (tanto el tráfico de Internet como las aplicaciones locales que intentan obtener acceso cuando no deberían). A veces, sin embargo, querrá permitir el tráfico restringido a través de su firewall. Para hacerlo, tendrá que abrir un puerto.

Cuando un dispositivo se conecta a otro dispositivo en una red (incluido Internet), especifica un número de puerto que le permite al dispositivo receptor saber cómo manejar el tráfico. Donde un dirección IP muestra el tráfico cómo llegar a un dispositivo en particular en una red, el número de puerto le permite al dispositivo receptor saber qué programa recibe ese tráfico. De forma predeterminada, el Firewall de Windows bloquea la mayor parte del tráfico no solicitado de Internet. Si está ejecutando algo como un servidor de juegos, es posible que deba abrir un puerto para permitir ese tipo específico de tráfico a través del firewall.

Nota: Este artículo le muestra cómo abrir un puerto en el firewall de una PC en particular para permitir el ingreso del tráfico. Si tiene un enrutador en su red (lo que probablemente tenga), también deberá permitir el mismo tráfico a través de ese enrutador por reenviando el puerto allí.

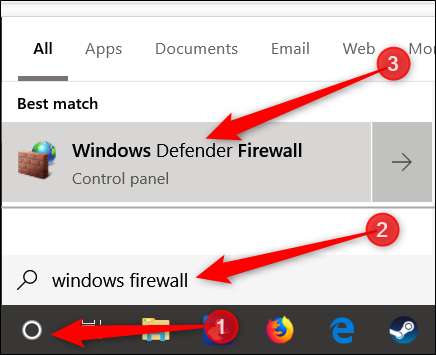

Cómo abrir un puerto en Windows 10

Al hacer clic en Inicio, escriba "Firewall de Windows" en el cuadro de búsqueda y luego haga clic en "Firewall de Windows Defender".

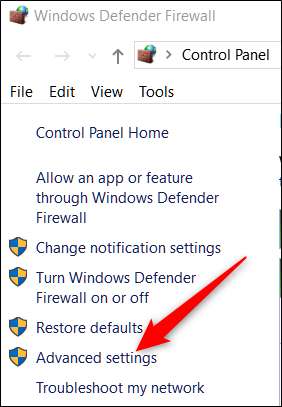

Una vez que se abra el Firewall de Windows, haga clic en "Configuración avanzada".

Esto lanza el Firewall de Windows Defender con seguridad avanzada. Haga clic en la categoría "Reglas de entrada" a la izquierda. En el panel de la derecha, haga clic en el comando "Nueva regla".

Si necesita abrir una regla para el tráfico saliente, en lugar de hacer clic en "Regla de entrada", haga clic en "Regla de salida". La mayoría de las aplicaciones son bastante buenas para crear sus propias reglas de salida cuando las instala, pero es posible que ocasionalmente se encuentre con una que no pueda.

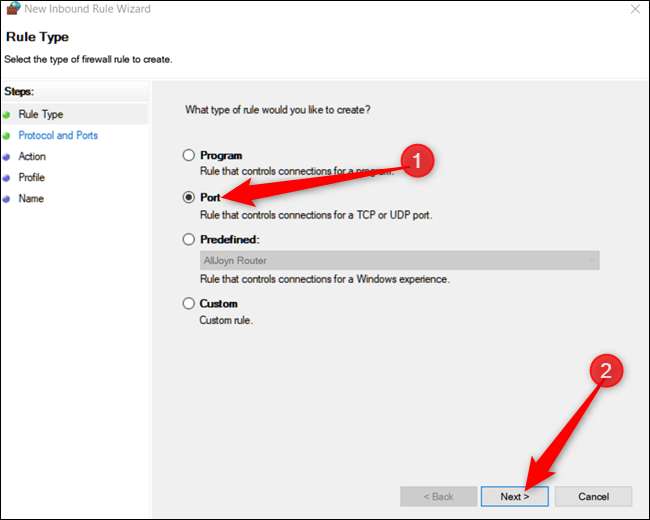

En la página Tipo de regla, seleccione la opción "Puerto" y luego haga clic en "Siguiente".

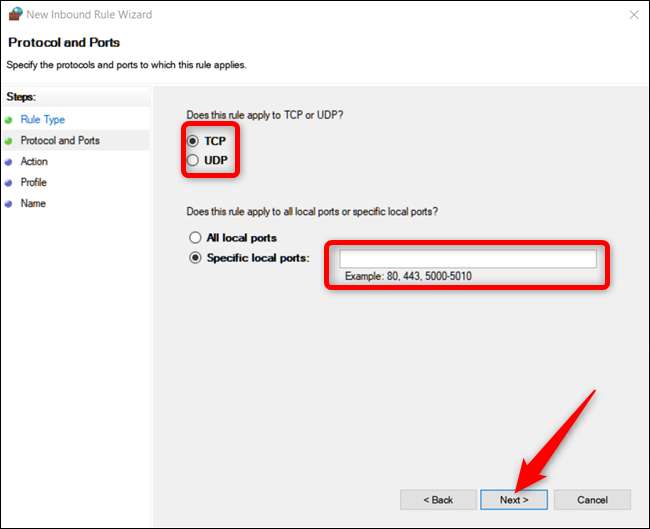

En la siguiente pantalla, deberá elegir si el puerto que está abriendo utiliza el Protocolo de control de transmisión (TCP) o el Protocolo de datagramas de usuario (UDP). Desafortunadamente, no podemos decirle específicamente cuál usar porque diferentes aplicaciones usan diferentes protocolos. Los números de puerto pueden variar entre 0 y 65535, y los puertos hasta el 1023 se reservan para servicios privilegiados. Puede encontrar una lista no oficial de (la mayoría) de los puertos TCP / UDP en la página de Wikipedia y también puede buscar la aplicación que está utilizando. Si no puede determinar el protocolo específico que debe usar para su aplicación, puede crear dos nuevas reglas de entrada: una para TCP y otra para UDP.

Seleccione la opción "Puertos locales específicos" y luego escriba el número de puerto en el campo proporcionado. Si abre más de un puerto, puede separarlos con comas. Si necesita abrir un rango de puertos, use un guión (-).

Haga clic en "Siguiente" cuando haya terminado.

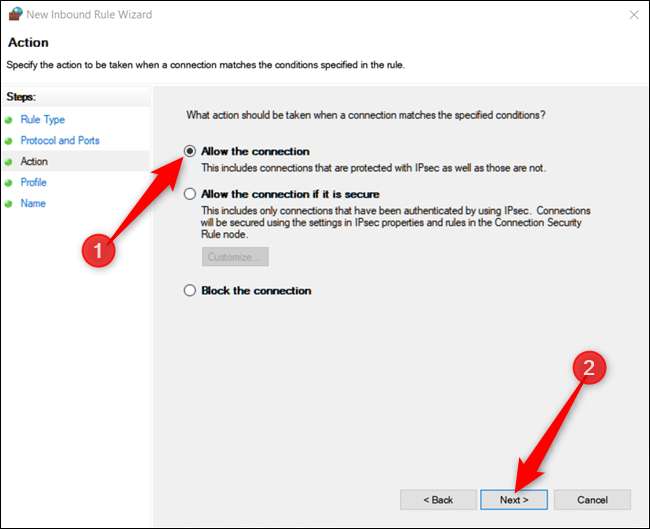

En la página siguiente, haga clic en "Permitir la conexión" y luego haga clic en "Siguiente".

Nota: Para esta guía, usaremos la opción "Permitir la conexión", ya que confiamos en la conexión para la que estamos creando una regla. Si desea un poco más de tranquilidad, la regla "Permitir la conexión si es segura" utiliza Seguridad del protocolo de Internet (IPsec) para autenticar la conexión. Puede probar esa opción, pero muchas aplicaciones no la admiten. Si prueba la opción más segura y no funciona, siempre puede volver y cambiar a la menos segura.

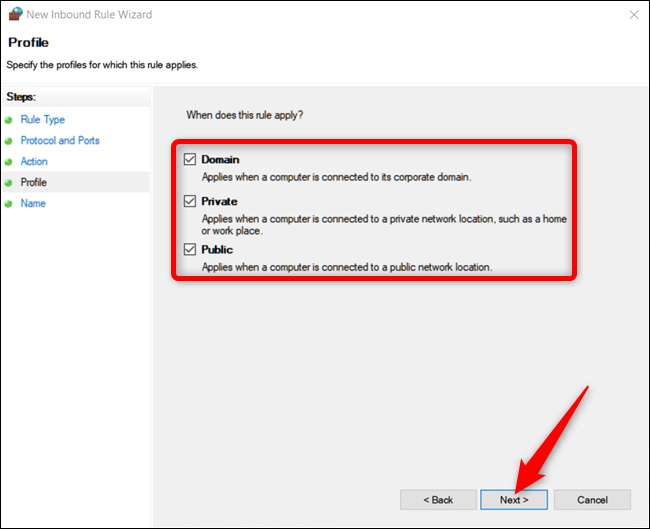

A continuación, elija cuándo se aplica la regla y haga clic en "Siguiente". Puede elegir uno o todos los siguientes:

- Dominio: Cuando una PC está conectada a un controlador de dominio, Windows puede autenticar el acceso al dominio.

- Privado: Cuando una PC está conectada a una red privada, como una red doméstica o una red de confianza.

- Público: Cuando una PC está conectada a una red abierta, como una cafetería, un aeropuerto o una biblioteca donde cualquiera puede unirse, y usted desconoce la seguridad.

RELACIONADO: ¿Cuál es la diferencia entre redes públicas y privadas en Windows?

En la ventana final, asigne un nombre a su nueva regla y una descripción opcional más detallada. Haga clic en "Finalizar" cuando haya terminado.

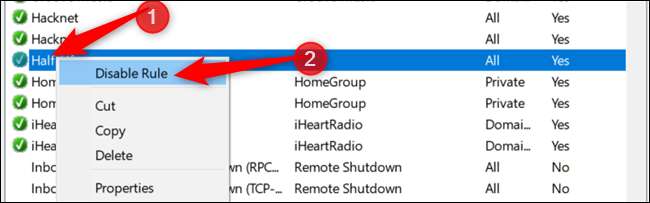

Si desea deshabilitar la regla en cualquier momento, ubíquela en la lista de Reglas entrantes o salientes, haga clic con el botón derecho y luego haga clic en "Deshabilitar regla".

Eso es todo al respecto. Si necesita abrir otros puertos para un programa diferente o con una regla diferente, repita los pasos anteriores usando un conjunto diferente de puertos para abrir.

RELACIONADO: Cómo crear reglas de firewall avanzadas en el firewall de Windows