Existe la idea errónea de que si tiene una configuración simple, como solo una computadora doméstica, no necesita un enrutador. Siga leyendo mientras explicamos por qué incluso un escritorio solitario necesita un compañero.

Estimado How-To Geek,

Un amigo me ayudó a trasladar un escritorio nuevo a mi apartamento el otro día y, mientras poníamos todo en mi escritorio nuevo, se sorprendió de que no tuviera un router. Simplemente conecto mi computadora directamente al cable módem que me dio mi ISP.

Me hizo pensar, ¿necesito un enrutador? Pensé que los enrutadores eran para compartir conexiones a Internet y solo soy un tipo en un pequeño estudio con una sola computadora de escritorio. Mi Internet funciona bien y mi amigo no pudo explicar por qué se sorprendió más allá del hecho de que tenía un enrutador y pensaba que todos lo tenían. ¿Estoy bien o me estoy perdiendo algo?

Sinceramente,

Enrutador curioso

Como ha descubierto, puede, de hecho, simplemente conectar su computadora directamente a su módem de banda ancha y comenzar a navegar por Internet. También puede conducir un automóvil sin seguro o sin cinturón de seguridad, pero eso no significa que sea el mejor curso de acción.

Los enrutadores no son sólo para enrutar datos entre varias computadoras. Echemos un vistazo a su configuración actual y las funciones proporcionadas por su enrutador doméstico típico para resaltar por qué debería obtener uno. Vamos a tomar prestados algunos diagramas que creamos para un artículo anterior, HTG explica: comprensión de enrutadores, conmutadores y hardware de red (que le recomendamos que consulte para obtener una visión más detallada de lo que estamos discutiendo aquí).

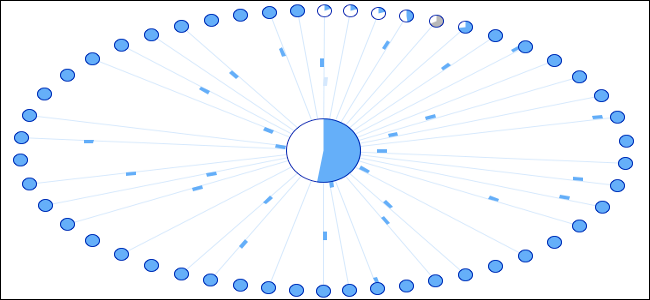

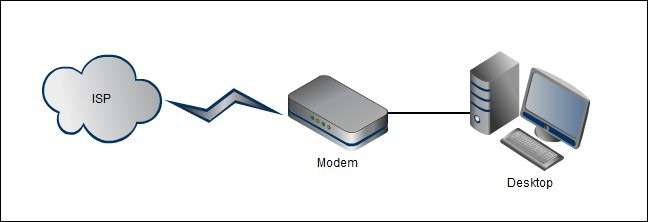

Así es como se ve su sencilla red doméstica en este momento:

Su computadora de escritorio está conectada directamente al módem, que a su vez está conectado directamente a su ISP y a Internet. Desde el punto de vista de la conectividad, este diseño no tiene nada de malo. Tu conexión a Internet funcionará bien, podrás navegar por la web, jugar juegos en línea, etc. Sin embargo, desde el punto de vista de la seguridad, esta configuración es terrible. Su cable módem no es un dispositivo de seguridad, es un dispositivo de transferencia de datos.

RELACIONADO: ¿Qué hace realmente un cortafuegos?

Como tal, su computadora está completamente expuesta a Internet. Esto significa que la IP asignada a su módem de cable, su dirección IP pública, se resuelve directamente en su PC doméstica. Cualquier cosa vulnerable en su computadora (un puerto dejado abierto, un exploit, una vulnerabilidad conocida en su sistema operativo) es completamente accesible para cualquier persona en Internet que pinche y pinche su IP pública. A la gente le gusta pensar que son anónimos en el mar de direcciones IP, pero hay muchas personas que no tienen más que tiempo y determinación para comprometer las máquinas e instalar software malicioso en ellas (y utilizan herramientas automatizadas para empujar y pinchar 24/7).

Con eso en mente, puede ver lo terrible que es una configuración directa de PC a módem de banda ancha. Estás confiando al 100% en el sistema operativo de tu computadora y en cualquier software de firewall instalado (que generalmente es bastante malo) para protegerte de un verdadero ejército de ciberdelincuentes.

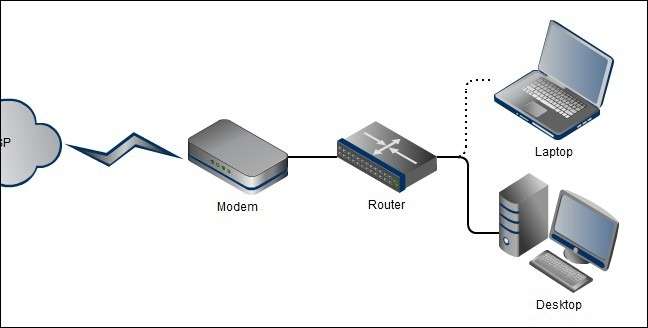

En el siguiente diagrama vemos una red doméstica con un enrutador instalado:

Incluso si no tiene otros dispositivos para conectar a la red, ni una computadora portátil, ni una tableta, ni un Chromecast, ni una consola de juegos, ese enrutador sigue siendo un elemento valioso e importante de su red. Además de proporcionar enrutamiento multidispositivo, los enrutadores también incluyen un componente de firewall que es significativamente más sofisticado y estable que el firewall incluido en Windows (u opciones de terceros).

RELACIONADO: Por qué no necesita un firewall de salida en su computadora portátil o de escritorio

Podría poner la computadora más desactualizada, plagada de vulnerabilidades de seguridad, puertos abiertos y código fácilmente explotado detrás de un enrutador moderno y el firewall del enrutador detendría cualquier intento de sondear la computadora en riesgo antes de que represente una amenaza.

Dado que puedes recoger un enrutador perfectamente respetable por $ 25 más o menos , y que su enrutador típico consume una pequeña cantidad de energía (apenas más que una luz nocturna brillante), tiene muy poco sentido no levantar uno. No solo disfrutará de una seguridad mejorada de inmediato, sino que estará listo para agregar dispositivos a su red sin dolores de cabeza más adelante.

¿Tiene una pregunta tecnológica urgente? Envíenos un correo electrónico a [email protected] y haremos todo lo posible para responderlo.