Атака "посередині" (MITM) відбувається, коли хтось сидить між двома комп'ютерами (наприклад, ноутбуком та віддаленим сервером) і перехоплює трафік. Ця людина може підслуховувати або навіть перехоплювати комунікації між двома машинами та красти інформацію.

Напади людини посеред є серйозною проблемою безпеки. Ось що вам потрібно знати та як захистити себе.

Two’s Company, Three’s Crowd

“Краса” (за відсутності кращого слова) атак MITM полягає в тому, що зловмисник не обов’язково повинен мати доступ до вашого комп’ютера, фізично або віддалено. Він або вона може просто сидіти в тій же мережі, що і ви, і тихо прослуховувати дані. MITM може навіть створити власну мережу і обдурити вас використанням.

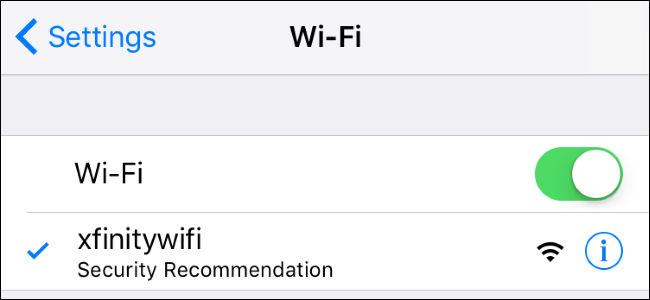

Найбільш очевидний спосіб, як хтось може зробити це, сидячи на незашифрованому, Бальш і в мережі , як у аеропортах чи кафе. Зловмисник може ввійти в систему і, використовуючи безкоштовний інструмент типу Wireshark , захоплює всі пакети, передані між мережею. Потім він міг проаналізувати та виявити потенційно корисну інформацію.

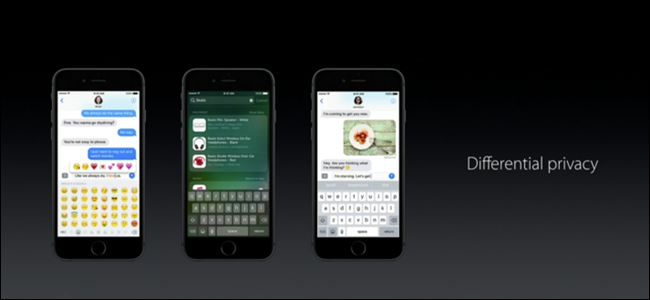

Цей підхід не приносить стільки плодів, як колись, завдяки поширеності HTTPS , який забезпечує зашифровані зв’язки з веб-сайтами та послугами. Зловмисник не може розшифрувати зашифровані дані, надіслані між двома комп'ютерами, що спілкуються через зашифроване з'єднання HTTPS.

Однак лише HTTPS не є срібною кулею. Є зв’язки, які зловмисник може використати, щоб звести його нанівець.

Застосовуючи MITM, зловмисник може спробувати обдурити комп’ютер, щоб «знизити» його зв’язок із зашифрованого на незашифрований. Потім він може перевірити трафік між двома комп’ютерами.

Також може статися атака "зачищення SSL", коли людина сидить між зашифрованим з'єднанням. Потім він або вона фіксує та потенційно модифікує трафік, а потім пересилає його на нічого не підозрюючу людину.

ПОВ'ЯЗАНІ: Зараз 2020 рік. Чи все ще небезпечно користуватися громадським Wi-Fi?

Мережеві атаки та неправдиві бездротові маршрутизатори

Атаки MITM також трапляються на рівні мережі. Один із підходів називається отруєнням кеш-пам'яті ARP, коли зловмисник намагається пов’язати свою MAC-адресу (апаратне забезпечення) з чужою IP-адресою. У разі успіху всі дані, призначені для жертви, передаються зловмиснику.

Підробка DNS - подібний тип атаки. DNS - це "телефонна книга" Інтернету . Він пов'язує зручні для читання доменні імена, такі як google.com, із числовими IP-адресами. Використовуючи цю техніку, зловмисник може пересилати законні запити на підроблений сайт, яким він або вона керує, а потім збирати дані або розгортати шкідливе програмне забезпечення.

Іншим підходом є створення неправдивої точки доступу або розташування комп’ютера між кінцевим користувачем та маршрутизатором або віддаленим сервером.

У переважній більшості люди занадто довірливі, коли йдеться про підключення до загальнодоступних точок доступу до Wi-Fi. Вони бачать слова "безкоштовний Wi-Fi" і не зупиняються, думаючи, чи не може за цим стояти підлий хакер. Це неодноразово було доведено із комічним ефектом, коли люди не читають умови та положення в деяких гарячих точках. Наприклад, деякі вимагають від людей чисті брудні фестильні вбиральні або відмовитися від первістків .

Створити неправдиву точку доступу простіше, ніж здається. Існують навіть фізичні апаратні засоби, які роблять це неймовірно простим. Однак вони призначені для законних фахівців з інформаційної безпеки, які проводять тести на проникнення для існування.

Також не забуваємо, що маршрутизатори - це комп’ютери, які, як правило, мають жахливий захист. Ті самі паролі за замовчуванням, як правило, використовуються та повторно використовуються через цілі рядки, і вони також мають непомітний доступ до оновлень. Іншим можливим способом атаки є маршрутизатор, в якому вводиться шкідливий код, що дозволяє сторонній стороні здійснити атаку MITM здалеку.

Шкідливе програмне забезпечення та атаки "людина посередині"

Як ми вже згадували раніше, противник може цілком здійснити атаку MITM, не перебуваючи в одній кімнаті або навіть на одному континенті. Один із способів зробити це - зловмисне програмне забезпечення.

Атака "людина в браузері" (MITB) відбувається, коли веб-браузер заражений шкідливою безпекою. Це іноді робиться за допомогою фальшивого розширення, яке надає зловмисникові майже безперешкодний доступ.

Наприклад, хтось може маніпулювати веб-сторінкою, щоб показати щось інше, ніж справжній сайт. Він або вона також можуть захоплювати активні сесії на таких веб-сайтах, як банківські або соціальні мережі, і поширювати спам або красти кошти.

Одним із прикладів цього був Троянський шпигунське око , який використовувався як a кейлоггер для викрадення облікових даних веб-сайтів. Він також може заповнювати форми новими полями, дозволяючи зловмиснику отримувати ще більше особистої інформації.

Як захиститися

На щастя, є способи, як захиститися від цих атак. Як і у випадку з усією онлайн-безпекою, вона зводиться до постійної пильності. Намагайтеся не використовувати загальнодоступні точки доступу Wi-Fi. Спробуйте використовувати лише мережу, якою ви керуєте, наприклад мобільна гаряча точка або Mi-Fi.

Якщо цього не вдасться, a VPN зашифрує весь трафік між вашим комп’ютером та зовнішнім світом, захищаючи вас від атак MITM. Звичайно, тут ваша безпека настільки ж хороша, як і постачальник VPN, яким ви користуєтесь, тому вибирайте ретельно. Іноді варто трохи доплатити за послугу, якій можна довіряти. Якщо ваш роботодавець пропонує вам VPN під час подорожі, вам неодмінно слід скористатися нею.

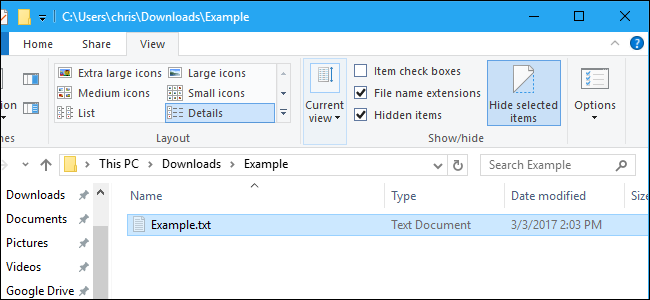

Щоб захистити себе від шкідливих програм на основі MITM-атак (наприклад, різновид "людина в браузері") хороша гігієна безпеки . Не встановлюйте програми або розширення браузера із схематичних місць. Вийдіть із сеансів веб-сайту, коли закінчите з тим, що робите, і встановіть надійну антивірусну програму.

ПОВ'ЯЗАНІ: Основна комп’ютерна безпека: як захиститися від вірусів, хакерів та злодіїв