Siber güvenliği ciddiye alın ve uzaktan girişlere erişmek için SSH anahtarlarını kullanın. Şifrelerden daha güvenli bir bağlanma yoludur. Linux'ta SSH anahtarlarını nasıl oluşturacağınızı, kuracağınızı ve kullanacağınızı gösteriyoruz.

Şifrelerin Nesi Yanlış?

Güvenli kabuk (SSH), uzak Linux'ta veya kullanıcı hesaplarında oturum açmak için kullanılan şifreli protokoldür. Unix benzeri bilgisayarlar. Tipik olarak bu tür kullanıcı hesapları parolalar kullanılarak güvence altına alınır. Uzak bir bilgisayarda oturum açtığınızda, oturum açtığınız hesabın kullanıcı adını ve parolasını sağlamalısınız.

Parolalar, bilgi işlem kaynaklarına erişimi güvence altına almanın en yaygın yoludur. Buna rağmen, parola tabanlı güvenliğin kusurları vardır. İnsanlar zayıf parolalar seçer, parolaları paylaşır, birden çok sistemde aynı parolayı kullanır vb.

SSH anahtarları çok daha güvenlidir ve bir kez ayarlandıktan sonra, kullanımı şifreler kadar kolaydır.

SSH Anahtarlarını Güvenli Yapan Nedir?

SSH anahtarları çiftler halinde oluşturulur ve kullanılır. İki anahtar birbirine bağlıdır ve kriptografik olarak güvenlidir. Biri genel anahtarınız, diğeri ise özel anahtarınızdır. Kullanıcı hesabınıza bağlıdırlar. Tek bir bilgisayardaki birden fazla kullanıcı SSH anahtarlarını kullanırsa, her biri kendi anahtar çiftini alır.

Özel anahtarınız ana klasörünüze (genellikle) yüklenir ve ortak anahtar, erişmeniz gereken uzak bilgisayara veya bilgisayarlara yüklenir.

Özel anahtarınız güvende tutulmalıdır. Başkaları tarafından erişilebilir durumdaysa, şifrenizi keşfetmiş gibi aynı konumdasınız demektir. Özel anahtarınızın bilgisayarınızda sağlam bir şekilde şifrelenmesi için mantıklı ve şiddetle tavsiye edilen bir önlemdir. parola .

Genel anahtar, güvenliğinizden ödün vermeden özgürce paylaşılabilir. Açık anahtarın incelenmesinden özel anahtarın ne olduğunu belirlemek mümkün değildir. Özel anahtar, yalnızca özel anahtarın şifresini çözebileceği mesajları şifreleyebilir.

Bir bağlantı isteğinde bulunduğunuzda, uzak bilgisayar şifreli bir mesaj oluşturmak için ortak anahtarınızın kopyasını kullanır. Mesaj bir oturum kimliği ve diğer meta verileri içerir. Yalnızca özel anahtara sahip olan bilgisayar - sizin bilgisayarınız - bu mesajın şifresini çözebilir.

Bilgisayarınız özel anahtarınıza erişir ve mesajın şifresini çözer. Daha sonra kendi şifrelenmiş mesajını uzak bilgisayara geri gönderir. Diğer şeylerin yanı sıra, bu şifreli mesaj, uzak bilgisayardan alınan oturum kimliğini içerir.

Uzaktaki bilgisayar artık, sizin söylediğiniz kişi olmanız gerektiğini biliyor çünkü yalnızca özel anahtarınız, bilgisayarınıza gönderdiği mesajdan oturum kimliğini çıkarabilir.

Uzak Bilgisayara Erişebildiğinizden Emin Olun

Yapabileceğinden emin ol uzak bilgisayara uzaktan bağlanın ve oturum açın . Bu, kullanıcı adınızın ve parolanızın uzak bilgisayarda kurulu geçerli bir hesaba sahip olduğunu ve kimlik bilgilerinizin doğru olduğunu kanıtlar.

Hedef bilgisayara bağlanmak için SSH'yi şifrelerle kullanabileceğinizi doğrulayana kadar SSH anahtarlarıyla hiçbir şey yapmaya çalışmayın.

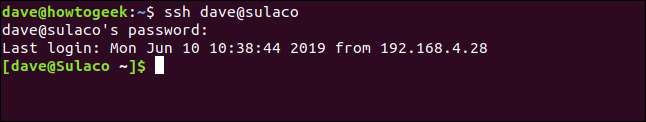

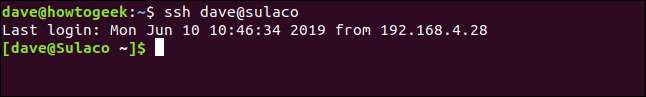

Bu örnekte, adlı kullanıcı hesabına sahip bir kişi

Dave

adlı bir bilgisayara giriş yaptı

Howtogeek

. Adlı başka bir bilgisayara bağlanacaklar

Sulaco

.

Aşağıdaki komutu girerler:

ssh dave @ sulaco

Kendilerinden şifreleri istenir, girerler ve Sulaco'ya bağlanırlar. Komut satırı istemleri bunu onaylamak için değişir.

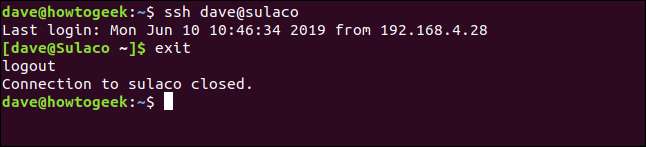

İhtiyacımız olan tüm onay bu. Yani kullanıcı

Dave

bağlantısı kesilebilir

Sulaco

ile

çıkış

komut:

çıkış

Bağlantı kesme mesajını alırlar ve komut satırı istemi şu adrese döner:

dave @ howtogeek

.

İLİŞKİLİ: Windows, macOS veya Linux'tan bir SSH Sunucusuna Nasıl Bağlanır

Bir Çift SSH Anahtarı Oluşturma

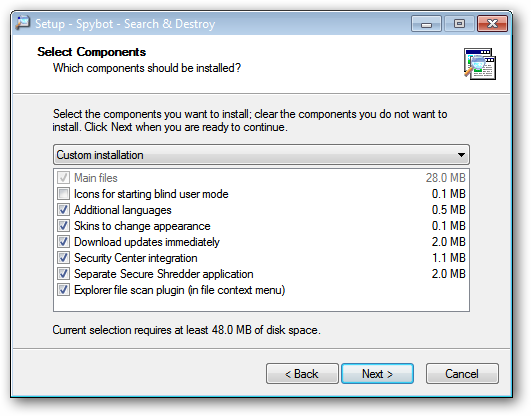

Bu talimatlar Linux'un Ubuntu, Fedora ve Manjaro dağıtımlarında test edildi. Her durumda süreç aynıydı ve herhangi bir test makinesine yeni bir yazılım yüklemeye gerek yoktu.

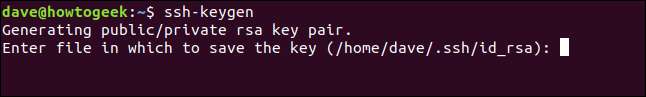

SSH anahtarlarınızı oluşturmak için aşağıdaki komutu yazın:

ssh-keygen

Üretim süreci başlar. SSH anahtarlarınızın nerede saklanmasını istediğiniz sorulacaktır. Varsayılan konumu kabul etmek için Enter tuşuna basın. Klasör üzerindeki izinler, onu yalnızca sizin kullanımınız için güvence altına alır.

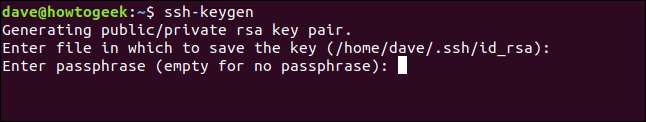

Şimdi bir parola girmeniz istenecek. Buraya bir parola girmenizi şiddetle tavsiye ederiz. Ve ne olduğunu unutma! Parolanız olmaması için Enter tuşuna basabilirsiniz, ancak bu iyi bir fikir değildir. Bağlantısız üç veya dört kelimeden oluşan bir parola, birbirine dizilmiş çok sağlam bir parola oluşturacaktır.

Yazdığınızı düşündüğünüz şeyi yazdığınızı doğrulamak için aynı parolayı bir kez daha girmeniz istenecektir.

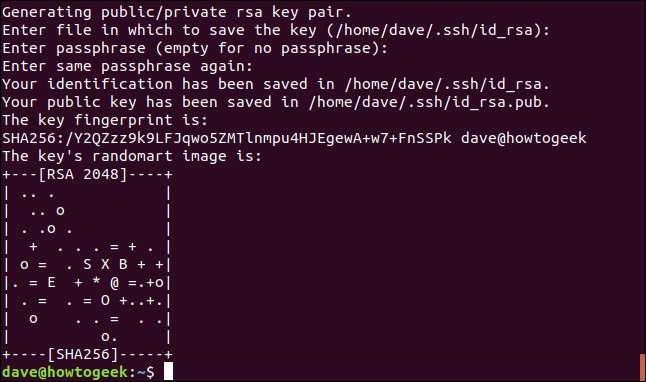

SSH anahtarları sizin için oluşturulur ve saklanır.

Görüntülenen "randomart" ı göz ardı edebilirsiniz. Bazı uzak bilgisayarlar, her bağlandığınızda size rastgele resimlerini gösterebilir. Buradaki fikir, rastgele görselin değişip değişmediğini fark etmeniz ve bağlantıdan şüphelenmenizdir çünkü bu, sunucu için SSH anahtarlarının değiştirildiği anlamına gelir.

Genel Anahtarın Kurulması

Genel anahtarınızı şuraya yüklememiz gerekiyor

Sulaco

, uzak bilgisayar, böylece ortak anahtarın size ait olduğunu bilir.

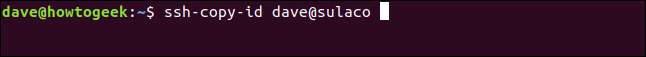

Bunu kullanarak yapıyoruz

ssh-kopya-kimliği

komut. Bu komut uzak bilgisayarla normal gibi bir bağlantı kurar.

ssh

komutu, ancak oturum açmanıza izin vermek yerine, genel SSH anahtarını aktarır.

ssh-kopya-kimliği dave @ sulaco

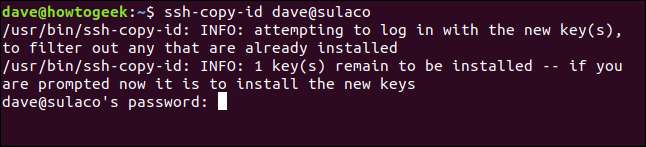

Uzak bilgisayarda oturum açmasanız da, yine de bir parola kullanarak kimlik doğrulaması yapmanız gerekir. Uzak bilgisayar, yeni SSH anahtarının hangi kullanıcı hesabına ait olduğunu tanımlamalıdır.

Burada sağlamanız gereken şifrenin, oturum açtığınız kullanıcı hesabının şifresi olduğunu unutmayın. Bu değil az önce oluşturduğunuz parola.

Şifre doğrulandığında,

ssh-kopya-kimliği

ortak anahtarınızı uzak bilgisayara aktarır.

Bilgisayarınızın komut istemine geri dönersiniz. Uzak bilgisayara bağlı kalmadınız.

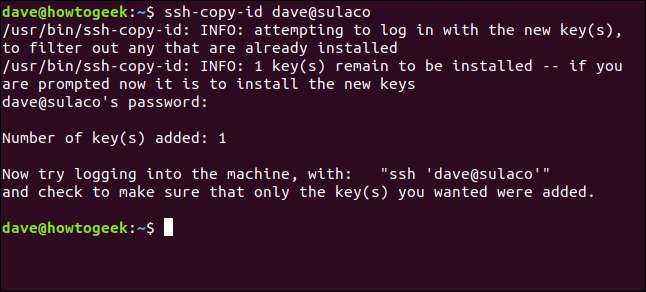

SSH Anahtarlarını Kullanarak Bağlanma

Öneriyi takip edelim ve uzak bilgisayara bağlanmayı deneyelim.

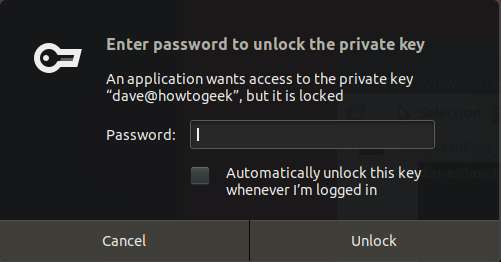

ssh dave @ sulaco

Bağlantı işlemi özel anahtarınıza erişim gerektireceğinden ve SSH anahtarlarınızı bir parolanın arkasında koruduğunuzdan, bağlantının devam edebilmesi için parolanızı girmeniz gerekir.

Parolanızı girin ve Kilidi Aç düğmesine tıklayın.

Bir terminal oturumunda parolanızı girdikten sonra, bu terminal penceresini açık tuttuğunuz sürece parolanızı tekrar girmeniz gerekmeyecektir. Parolanızı tekrar girmeden istediğiniz kadar uzak oturuma bağlanabilir ve bağlantıyı kesebilirsiniz.

"Oturum açtığımda bu anahtarın kilidini otomatik olarak aç" seçeneğinin onay kutusunu işaretleyebilirsiniz, ancak bu, güvenliğinizi azaltacaktır. Bilgisayarınızı gözetimsiz bırakırsanız, ortak anahtarınızın bulunduğu uzak bilgisayarlara herkes bağlantı kurabilir.

Parolanızı girdikten sonra, uzak bilgisayara bağlanırsınız.

İşlemi bir kez daha uçtan uca doğrulamak için,

çıkış

komut verin ve aynı terminal penceresinden uzak bilgisayara yeniden bağlanın.

ssh dave @ sulaco

Bir parola veya parola gerekmeksizin uzak bilgisayara bağlanacaksınız.

Şifre Yok, Ama Gelişmiş Güvenlik

Siber güvenlik uzmanları, güvenlik sürtüşmesi denen bir şeyden bahseder. Ek güvenlik elde etmek için katlanmanız gereken küçük acı budur. Daha güvenli bir çalışma yöntemi benimsemek için genellikle birkaç ekstra adım gerekir. Ve çoğu insan bundan hoşlanmıyor. Aslında daha düşük güvenliği ve sürtünme eksikliğini tercih ediyorlar. Bu insan doğasıdır.

SSH anahtarları ile daha fazla güvenlik ve kullanım kolaylığı elde edersiniz. Bu kesin bir kazan-kazan.