ถือว่านี่เป็นการประกาศบริการสาธารณะ: นักต้มตุ๋นสามารถปลอมที่อยู่อีเมลได้ โปรแกรมอีเมลของคุณอาจบอกว่าข้อความมาจากที่อยู่อีเมลหนึ่ง แต่อาจมาจากที่อยู่อื่นทั้งหมด

โปรโตคอลอีเมลไม่ยืนยันว่าที่อยู่นั้นถูกต้อง - นักต้มตุ๋นฟิชเชอร์และบุคคลที่เป็นอันตรายอื่น ๆ ใช้ประโยชน์จากจุดอ่อนนี้ในระบบ คุณสามารถตรวจสอบส่วนหัวของอีเมลที่น่าสงสัยเพื่อดูว่ามีการปลอมแปลงที่อยู่หรือไม่

อีเมลทำงานอย่างไร

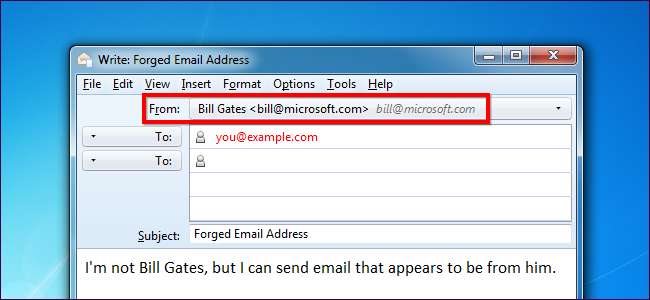

ซอฟต์แวร์อีเมลของคุณจะแสดงว่าอีเมลมาจากใครในฟิลด์“ จาก” อย่างไรก็ตามไม่มีการตรวจสอบยืนยันซอฟต์แวร์อีเมลของคุณไม่มีทางรู้ได้เลยว่าอีเมลนั้นมาจากใครจริง ๆ อีเมลแต่ละฉบับมีส่วนหัว“ จาก” ซึ่งสามารถปลอมแปลงได้ตัวอย่างเช่นสแกมเมอร์สามารถส่งอีเมลที่ดูเหมือนว่ามาจาก [email protected] ไคลเอนต์อีเมลของคุณจะแจ้งให้คุณทราบว่านี่เป็นอีเมลจาก Bill Gates แต่ไม่มีทางตรวจสอบได้จริง

อีเมลที่มีที่อยู่ปลอมอาจมาจากธนาคารของคุณหรือธุรกิจอื่นที่ถูกต้องตามกฎหมาย พวกเขามักจะขอข้อมูลที่ละเอียดอ่อนจากคุณเช่นข้อมูลบัตรเครดิตหรือหมายเลขประกันสังคมของคุณบางทีหลังจากคลิกลิงก์ที่นำไปสู่ไซต์ฟิชชิงที่ออกแบบมาให้ดูเหมือนเว็บไซต์ที่ถูกต้อง

ให้คิดว่าช่อง "จาก" ของอีเมลเป็นค่าที่เทียบเท่ากับที่อยู่สำหรับส่งคืนที่พิมพ์บนซองจดหมายที่คุณได้รับทางไปรษณีย์ โดยทั่วไปผู้คนจะใส่ที่อยู่สำหรับส่งคืนที่ถูกต้องในจดหมาย อย่างไรก็ตามทุกคนสามารถเขียนอะไรก็ได้ที่ต้องการในช่องที่อยู่สำหรับส่งคืน - บริการไปรษณีย์ไม่ได้ตรวจสอบว่าแท้จริงแล้วจดหมายมาจากที่อยู่สำหรับส่งคืนที่พิมพ์อยู่

เมื่อ SMTP (โปรโตคอลการถ่ายโอนอีเมลธรรมดา) ได้รับการออกแบบในทศวรรษที่ 1980 เพื่อใช้โดยสถาบันการศึกษาและหน่วยงานของรัฐการตรวจสอบผู้ส่งจึงไม่ใช่เรื่องน่ากังวล

วิธีตรวจสอบส่วนหัวของอีเมล

คุณสามารถดูรายละเอียดเพิ่มเติมเกี่ยวกับอีเมลได้โดยดูที่ส่วนหัวของอีเมล ข้อมูลนี้อยู่ในพื้นที่ต่างๆในโปรแกรมรับส่งเมลที่แตกต่างกันซึ่งอาจเรียกว่า "แหล่งที่มา" หรือ "ส่วนหัว" ของอีเมล

(แน่นอนว่าโดยทั่วไปแล้วเป็นความคิดที่ดีที่จะเพิกเฉยต่ออีเมลที่น่าสงสัยโดยสิ้นเชิงหากคุณไม่แน่ใจเกี่ยวกับอีเมลนั่นอาจเป็นการหลอกลวง)

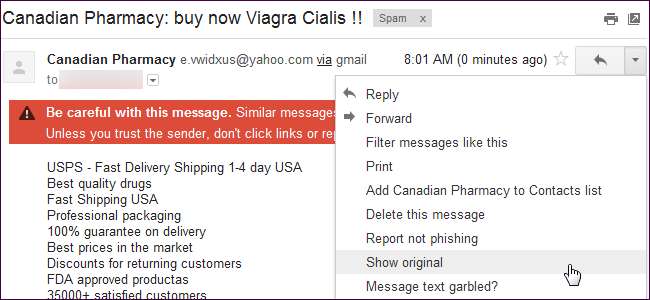

ใน Gmail คุณสามารถตรวจสอบข้อมูลนี้ได้โดยคลิกลูกศรที่มุมขวาบนของอีเมลแล้วเลือก แสดงต้นฉบับ . ซึ่งจะแสดงเนื้อหาดิบของอีเมล

ด้านล่างนี้คุณจะพบเนื้อหาของอีเมลขยะจริงพร้อมที่อยู่อีเมลปลอม เราจะอธิบายวิธีถอดรหัสข้อมูลนี้

ส่งถึงที่: [MY EMAIL ADDRESS]

ได้รับ: โดย 10.182.3.66 ด้วย SMTP id a2csp104490oba;

ส. 11 ส.ค. 2555 15:32:15 -0700 (PDT)

ได้รับ: โดย 10.14.212.72 ด้วย SMTP id x48mr8232338eeo.40.1344724334578;

ส. 11 ส.ค. 2555 15:32:14 -0700 (PDT)

เส้นทางกลับ: <[email protected]>

รับ: จาก 72-255-12-30.client.stsn.net (72-255-12-30.client.stsn.net. [72.255.12.30])

โดย mx.google.com ด้วย ESMTP id c41si1698069eem.38.2012.08.11.15.32.13;

ส. 11 ส.ค. 2555 15:32:14 -0700 (PDT)

SPF ที่ได้รับ: เป็นกลาง (google.com: 72.255.12.30 ไม่ได้รับอนุญาตหรือปฏิเสธโดยบันทึกการเดาที่ดีที่สุดสำหรับโดเมนของ [email protected]) client-ip = 72.255.12.30;

ผลการตรวจสอบความถูกต้อง: mx.google.com; spf = เป็นกลาง (google.com: 72.255.12.30 ไม่ได้รับอนุญาตหรือปฏิเสธโดยบันทึกการเดาที่ดีที่สุดสำหรับโดเมนของ [email protected]) [email protected]

ได้รับ: โดย vwidxus.net id hnt67m0ce87b สำหรับ <[MY EMAIL ADDRESS]>; อา. 12 ส.ค. 2555 10:01:06 น. -0500 (ซองจาก <[email protected]>)

ได้รับ: จาก vwidxus.net โดย web.vwidxus.net กับ local (Mailing Server 4.69)

รหัส 34597139-886586-27 /./ PV3Xa / WiSKhnO + 7kCTI + xNiKJsH / rC /

สำหรับ [email protected]; อา. 12 ส.ค. 2555 10:01:06 น. –0500…

จาก:“ ร้านขายยาแคนาดา” [email protected]

มีส่วนหัวมากกว่า แต่ส่วนหัวเหล่านี้เป็นส่วนสำคัญโดยจะปรากฏที่ด้านบนของข้อความดิบของอีเมล หากต้องการทำความเข้าใจส่วนหัวเหล่านี้ให้เริ่มจากด้านล่าง - ส่วนหัวเหล่านี้จะติดตามเส้นทางของอีเมลจากผู้ส่งถึงคุณ แต่ละเซิร์ฟเวอร์ที่รับอีเมลจะเพิ่มส่วนหัวมากขึ้นที่ด้านบนส่วนหัวที่เก่าที่สุดจากเซิร์ฟเวอร์ที่อีเมลเริ่มต้นจะอยู่ที่ด้านล่าง

ส่วนหัว "จาก" ที่ด้านล่างอ้างว่าอีเมลมาจากที่อยู่ @ yahoo.com ซึ่งเป็นเพียงข้อมูลส่วนหนึ่งที่มาพร้อมกับอีเมล มันอาจเป็นอะไรก็ได้ อย่างไรก็ตามด้านบนเราจะเห็นว่าอีเมลได้รับครั้งแรกโดย“ vwidxus.net” (ด้านล่าง) ก่อนที่เซิร์ฟเวอร์อีเมลของ Google จะได้รับ (ด้านบน) นี่คือธงสีแดง - เราคาดว่าส่วนหัว "ได้รับ:" ที่ต่ำที่สุดในรายการจะเป็นเซิร์ฟเวอร์อีเมลของ Yahoo!

ที่อยู่ IP ที่เกี่ยวข้องอาจทำให้คุณทราบได้เช่นกันหากคุณได้รับอีเมลที่น่าสงสัยจากธนาคารในอเมริกา แต่ที่อยู่ IP ที่ได้รับจากการแก้ไขไปยังไนจีเรียหรือรัสเซียนั่นอาจเป็นที่อยู่อีเมลปลอม

ในกรณีนี้ผู้ส่งสแปมสามารถเข้าถึงที่อยู่“ [email protected]” ซึ่งต้องการรับการตอบกลับสแปมของตน แต่พวกเขาก็ปลอมช่อง“ จาก:” อยู่ดี ทำไม? อาจเป็นเพราะพวกเขาไม่สามารถส่งสแปมจำนวนมากผ่านเซิร์ฟเวอร์ของ Yahoo! พวกเขาจะสังเกตเห็นและปิดตัวลง แต่พวกเขากำลังส่งจดหมายขยะจากเซิร์ฟเวอร์ของตนเองและปลอมแปลงที่อยู่