Förra veckan vi visade dig hur du ställer in en enkel men starkt krypterad TrueCrypt-volym för att hjälpa dig att skydda dina känsliga uppgifter. Den här veckan gräver vi djupare och visar dig hur du döljer dina krypterade data inom dina krypterade data .

Vad är en dold volym?

De flesta känner redan till idén om kryptering - med hjälp av ett enkelt eller komplicerat krypteringsschema flyttas data på något sätt så att det inte längre visas i sitt ursprungliga tillstånd utan dekryptering. Oavsett om vi talar om en enkel Boy Scout Manual-kryptering eller en härdad krypteringsapplikation av militär kvalitet, är grundprincipen densamma: okrypterad data går in, krypteringsmekanism tillämpas, krypterad data kommer ut.

När det gäller att säkra något som dina skattedeklarationer är ett enkelt arbetsflöde byggt kring stark kryptering mer än tillräckligt. När allt kommer omkring försöker du inte hindra någon från att göra det någonsin när du har tillgång till din skatteinformation (trots allt har regeringen redan registrerat allt) försöker du bara skydda dig mot identitetsstöld om din dator blir stulen. För detta ändamål kan du följa vår tidigare guide om att komma igång med TrueCrypt och vara helt lycklig.

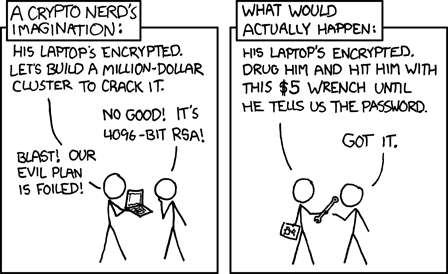

Vad händer om du har data som du vill hålla dold till varje pris? Oavsett om det beror på en djup känsla av integritet, en smula av paranoia eller en legitim rädsla för förföljelse från en korrupt regering, finns det en kritisk brist i att använda enkel kryptering, humoristiskt framhävd i denna XKCD-serie:

Om den andra parten vet att du har en krypterad volym kan de tvinga dig på något sätt för att ge lösenordet för den krypterade volymen. Du kan trots allt inte förneka att du har krypterad data om de redan har filbehållaren eller hårddisken som är krypterad.

I en sådan situation eller någon annan situation där du vill kryptera data så djupt att du direkt kan förneka dess existens, vad kan du göra? Vad händer om du vill dölja dina data i en slags kryptografisk version av Början , djupare än så? För detta ändamål vänder vi oss till ett krypteringskoncept som kallas "Hidden Volumes" och, bekvämt, inkluderat som ett verktyg i TrueCrypt-programvaran, vi visade dig hur du använder förra veckan.

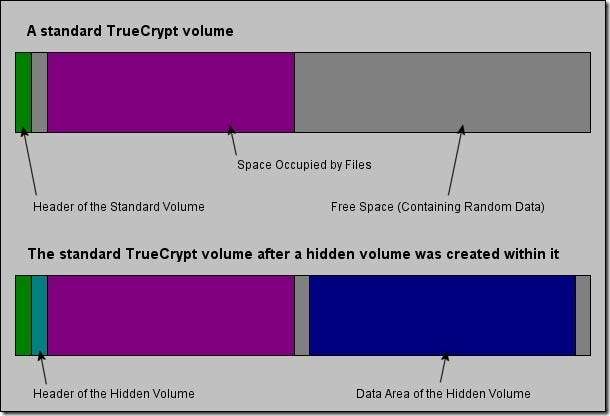

När du skapar en TrueCrypt-volym visas hela volymen, från utsidan av volymen, som ett gigantiskt block av slumpmässiga data. Det finns inget sätt att avkryptera innehållet i volymen för att avslöja innehållet. Filer och tomt utrymme är lika slumpmässigt. Dolda volymer utnyttjar denna slumpmässiga data och använder den som en mantel. När allt kommer omkring om en okrypterad volym ser ut som slumpmässiga data och det lediga utrymmet på en okrypterad volym ser ut som slumpmässiga data, är det enkelt att använda den slumpmässiga informationen för att dölja en extra krypterad volym.

För detta ändamål kan du få en överordnad krypterad volym fylld med filer som man rimligen skulle kryptera (personlig korrespondens, skattedokument, klientfiler, etc.) och sedan gömd och kapslad i den, en oupptäckbar volym som innehåller den faktiska informationen du är oförmögen eller ovillig att avslöja (GPS-koordinaterna för Jimmy Hoffas kropp, receptet för Coca Cola eller dina semesterbilder från Area 51).

Så hur kommer du åt den dolda volymen? När du monterar överordnad volym måste du ange ett lösenord (och eventuellt ytterligare verifieringar, som en nyckelfil). Om du anger rätt lösenord för överordnad volym, kommer överordnad volym att monteras (avslöjar skattedokument). För att montera den dolda volymen måste du ange lösenordet för den dolda volymen istället för lösenordet för den överordnade volymen. TrueCrypt kontrollerar sedan en sekundär volymrubrik mot det sekundära lösenordet och monterar den dolda volymen. Återigen är den dolda volymen helt urskiljbar från det tomma slumpmässiga utrymmet i modervolymen.

Om du vill läsa mer om de tekniska aspekterna av dolda volymer och deras körning i TrueCrypt kan du gräva i denna köttiga förklaring här . Annars, låt oss börja bygga en dold volym!

Skapa en dold volym med TrueCrypt

Det finns två sätt att skapa en dold volym, det första sättet att starta helt från grunden och skapa en ny överordnad volym och en dold volym samtidigt. Det andra sättet är att skapa en ny dold volym för att bygga bo i en befintlig överordnad volym. Eftersom vi redan visade dig hur du skapar en föräldervolym kommer vi att hämta precis där vi slutade. Om du inte redan har skapat en föräldervolym föreslår vi dig besök vår guide för att komma igång med TrueCrypt för att bekanta dig med applikationen och skapa en föräldervolym. Det rekommenderas att läsa det snabbt även om du planerar att använda alternativet allt-i-en eftersom vi inte kommer att gå djupare in i processen den här gången.

För att skapa en krypterad volym inom din föräldervolym måste du aktivera TrueCrypt. Montera inte föräldravolymen - om du hade den öppen, ta en stund att demontera den. Du kan inte skapa den dolda volymen medan modervolymen är monterad!

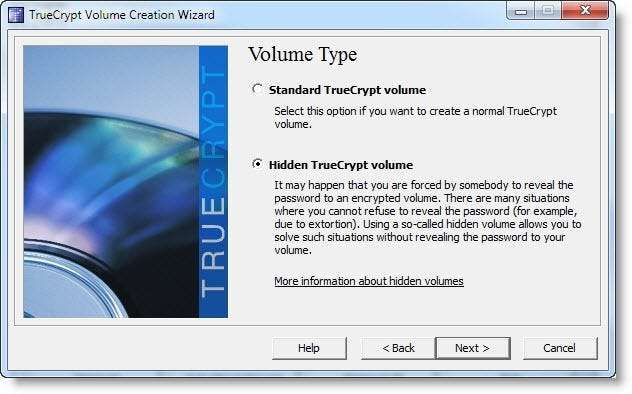

Klicka på Volym -> Skapa ny volym för att starta guiden Volymskapande. Som i föregående guide kommer vi att välja Skapa en krypterad filbehållare . Välj i nästa steg Dold TrueCrypt-volym , då Direktläge .

Obs: Om du har bestämt dig för att skapa den överordnade och dolda volymen samtidigt, välj Normalt läge —Den enda skillnaden är att istället för att öppna en befintlig volym och skapa den dolda volymen i den, kommer du att köra igenom guiden två gånger.

I nästa steg uppmanas du att välja den befintliga TrueCrypt-behållaren som du vill hysa den dolda volymen i. Vi valde samma behållare som vi skapade i förra veckans handledning.

Ange lösenordet för den volymen när du blir ombedd (om du använder extra verifiering, som en nyckelfil, måste du använda det nu precis som om du monterade volymen för faktisk användning). TrueCrypt skannar den överordnade volymen för att bestämma den maximala storleken.

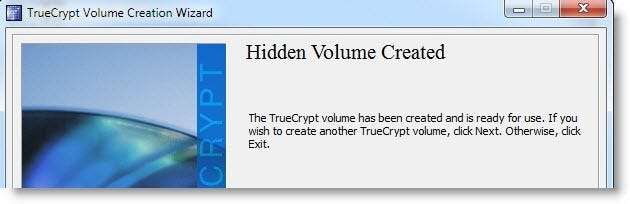

När du väl har angett storleken på den dolda volymen upprepar du exakt samma volymskapande process som du använde när du skapade överordnad volym —Val av kryptering och hashtyp, volymstorlek, lösenord, filsystem, etc. Förutom volymstorlek och lösenord kan du återvinna de inställningar du använde med originalvolymen. När det gäller volymstorlek och lösenord: det är viktigt att du lämnar tillräckligt med utrymme så att du kan fortsätta att använda modervolymen (mer om detta senare). Vi har en 4,4 GB volym och vi ägnade 1 GB till den dolda volymen. Det är också viktigt att du använder ett lösenord som skiljer sig väsentligt från det lösenord du använde för föräldervolymen . När du har valt alla lämpliga inställningar och valt ett starkt lösenord är det dags att formatera enheten.

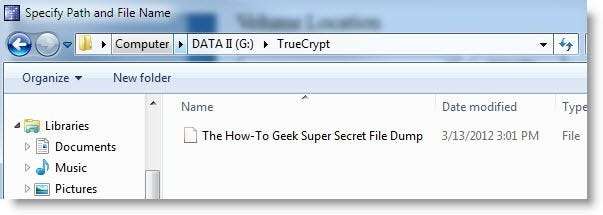

När enheten är skapad stänger du guiden och återgår till TrueCrypt-huvudgränssnittet. Det är dags att montera den dolda volymen. Fortsätt och navigera till volymfilen som om du skulle öppna föräldervolymen. Klicka på Välj fil , välj filen och klicka Montera. När du uppmanas att ange lösenordet sätt in lösenordet för den dolda volymen, inte lösenordet för den överordnade volymen. TrueCrypt monterar den dolda volymen och anger i kolumnen Typ att den är en "dold" volym. Fortsätt och fyll den med alla superhemliga Spy Guy-filer du behöver begrava.

Ta en stund att demontera den dolda volymen så att vi går igenom montering av modervolymen på ett säkert sätt. Nu när du har verklig data gömd i slumpmässiga data på modervolymen är det viktigt att du monterar den korrekt för att skydda den dolda informationen.

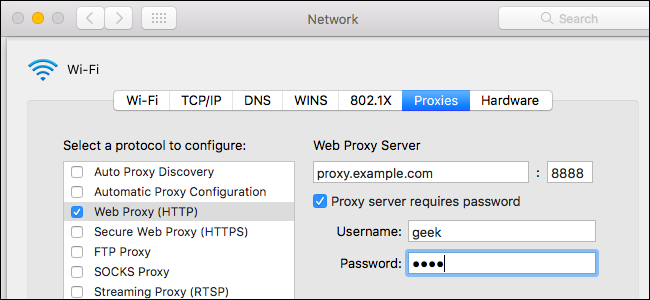

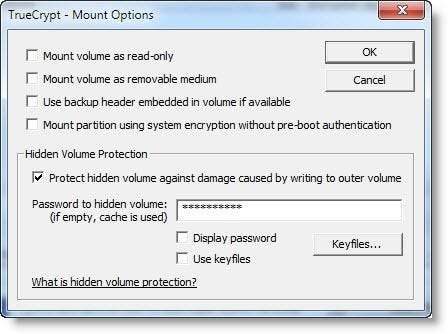

Istället för att bara välja överordnad volym och ansluta lösenordet, navigera till Volymer -> Montera volymer med alternativ . Följande meny dyker upp:

Kontrollera Skydda dold volym ... skriv in lösenordet och tryck OK. Om du inte följer dessa steg är det möjligt att du, medan du arbetar i föräldravolymen, av misstag kan skriva över en del av den dolda volymen och förstöra den. Varje gång du tänker skriva data till den överordnade volymen måste du använda Hidden Volume Protection . Nu kan vi säkert komma åt föräldravolymens data:

Det är viktigt att du fortsätter att använda den överordnade volymen för att lagra rimlig lokkedata (data som en normal person vill kryptera) för att skapa en illusion om att föräldervolymen existerar enbart för detta ändamål. Om containerfyllningen ofta öppnas och ändras men de enda filerna inuti är 5 år gamla skattedokument, går din troliga förnekelse ut genom fönstret.

För mer information om dolda volymer, se till att kolla in TrueCrypt's dokumentation på Dolda volymer och medföljande supportdokument.