Om du plötsligt börjar ta emot en oändlig ström av skräppost, kanske ber om bekräftelse på en prenumeration, är du offer för e-postbombning. Förövaren försöker förmodligen dölja sitt verkliga mål, så här är vad man ska göra.

Vad är e-postbombning?

En e-postbombning är en attack mot din inkorg som innebär att du skickar stora mängder meddelanden till din adress. Ibland är dessa meddelanden kompletta, men oftare kommer de att bekräfta e-postmeddelanden för nyhetsbrev och prenumerationer. I det senare fallet använder angriparen ett skript för att söka på internet efter forum och nyhetsbrev och registrerar sig sedan för ett konto med din e-postadress. Var och en kommer att skicka ett bekräftelsemeddelande till dig om att bekräfta din adress. Denna process upprepas på så många oskyddade webbplatser som manuset kan hitta.

Uttrycket "e-postbombning" kan också hänvisa till att översvämma en e-postserver med för många e-postmeddelanden i ett försök att överväldiga e-postservern och få ner den, men det är inte målet här - det skulle vara utmanande att få ner moderna e-postkonton som använder Google eller Microsofts e-postservrar, hur som helst. Istället för en DOS-attack mot den e-postserver du använder är angrepp på meddelanden en distraktion för att dölja angriparens verkliga avsikter.

Varför händer det här med dig?

En e-postbombning är ofta en distraktion som används för att begrava ett viktigt e-postmeddelande i din inkorg och dölja det för dig. En angripare kan till exempel ha fått tillgång till ett av dina konton på en online-shoppingwebbplats som Amazon och beställt dyra produkter för sig själv. E-postbombningen översvämmer din e-postinkorg med irrelevanta e-postmeddelanden, begraver inköps- och leveransbekräftelsemeddelanden så att du inte märker dem.

Om du äger en domän kan angriparen försöka överföra den. Om en angripare fick tillgång till ditt bankkonto eller ett konto på en annan finansiell tjänst kan de också försöka dölja bekräftelsemeddelanden för finansiella transaktioner.

Genom att översvämma din inkorg fungerar e-postbombningen som en distraktion från den verkliga skadan och begraver alla relevanta e-postmeddelanden om vad som händer i ett berg av värdelösa e-postmeddelanden. När de slutar skicka dig våg efter våg av e-post kan det vara för sent att ångra skadan.

En e-postbombning kan också användas för att få kontroll över din e-postadress. Om du har en eftertraktad adress - till exempel något enkelt med få symboler och ett riktigt namn - kan hela poängen vara att frustrera dig tills du överger adressen. När du har lämnat e-postadressen kan angriparen ta över den och använda den för sina ändamål.

Vad du ska göra när du får bombad e-post

Om du befinner dig utsatt för e-postbombning är det första du ska göra att kontrollera och låsa dina konton. Logga in på alla shoppingkonton, som Amazon, och leta efter nya beställningar. Om du ser en beställning som du inte gjorde, kontakta shoppingwebbplatsens kundsupport omedelbart.

Du kanske vill ta detta ett steg längre. På Amazon är det möjligt att "arkivera" beställningar och dölja dem från den normala orderlistan. En Reddit-användare upptäckte ett e-postmeddelande från Amazon som bekräftade en beställning på fem grafikkort till ett totalt värde av $ 1000 begravd i ett angrepp på inkommande e-post. När de gick för att avbryta beställningen kunde de inte hitta den. Angriparen hade arkiverade Amazon-ordern , hoppas att det skulle hjälpa det att bli oupptäckt.

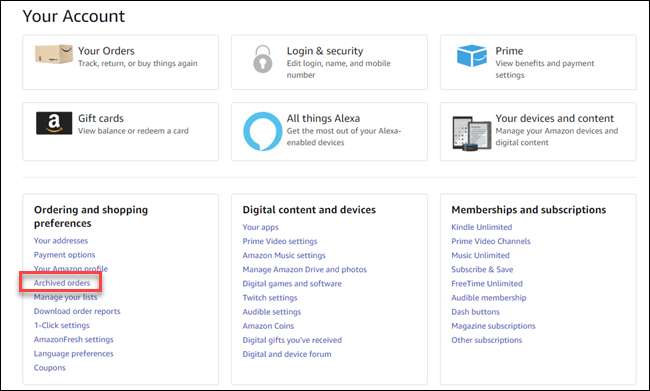

Du kan söka efter arkiverade Amazon-beställningar genom att gå till Amazon's Ditt konto och klicka på "Arkiverade beställningar" under "Beställnings- och shoppinginställningar."

Medan du kontrollerar dina shoppingkonton är det klokt att ta bort dina betalningsalternativ helt. Om gärningsmannen fortfarande väntar på att ta sig in på ditt konto och beställa något kan de inte göra det.

När du har kontrollerat någon webbplats har du tillhandahållit betalningsinformation, dubbelkolla dina bank- och kreditkortskonton och leta efter ovanliga aktiviteter. Du bör också kontakta dina finansinstitut och göra dem medvetna om situationen. De kan kanske låsa ditt konto och hjälpa dig att hitta någon ovanlig aktivitet. Om du äger några domäner bör du kontakta din domänleverantör och be om hjälp med att låsa domänen så att den inte kan överföras bort.

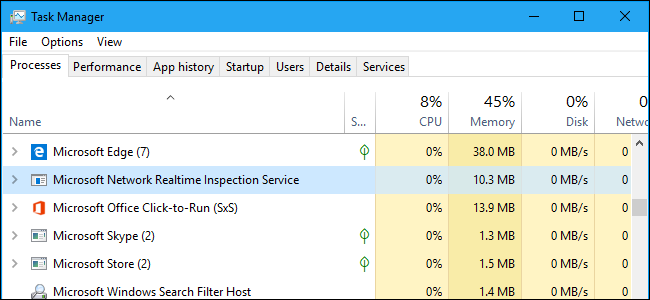

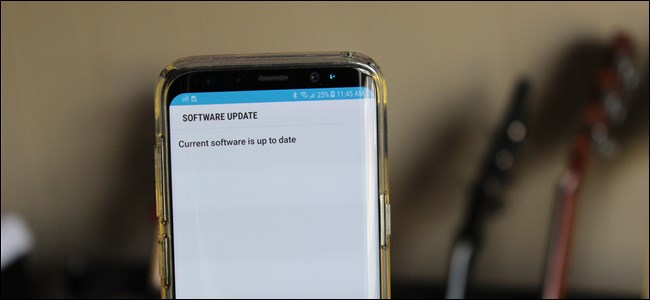

Om du upptäcker att en angripare har fått tillgång till någon av dina webbplatser, bör du ändra ditt lösenord på den webbplatsen. Se till att du använder starka, unika lösenord för alla dina viktiga onlinekonton. En lösenordshanterare kommer att hjälpa. Om du kan hantera det bör du ställa in tvåfaktorautentisering för varje webbplats som erbjuder det. Detta säkerställer att angripare inte kan få tillgång till ett konto - även om de på något sätt får lösenordet för kontot.

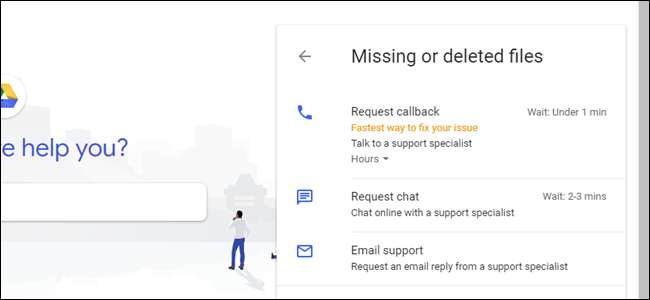

Nu när du har säkrat dina olika konton är det dags att hantera din e-post. För de flesta e-postleverantörer är det första steget att kontakta din e-postleverantör. Tyvärr är det otroligt knepigt att kontakta Google. Googles kontaktsida verkar inte erbjuda en kontaktmetod för de flesta Google-användare. Om du är betald Google One-prenumerant eller G Suite-prenumerant kan du kontakta Googles support direkt. När vi grävde i deras många menyer hittade vi bara en direkt kontaktmetod när du saknar filer i Google Drive.

Det är tveksamt om någon från detta supportteam kan hjälpa till med ditt problem. Om du är på Gmail utan prenumeration måste du rida ut bombningen. Du kan skapa filter för att rensa ut din inkorg . Försök hitta något vanligt i e-postmeddelandena du får och ställ in några filter för att flytta dem till skräppost eller papperskorgen. Bara för att vara försiktig så att du inte filtrerar bort e-postmeddelanden som du vill se i processen.

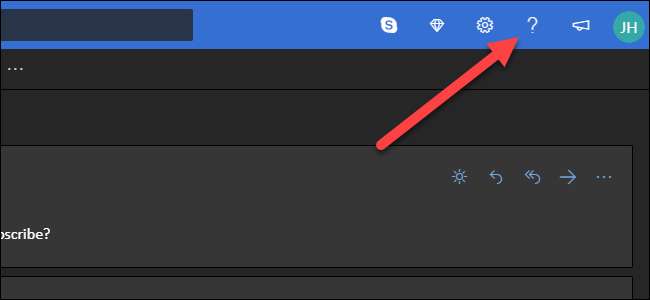

Om du använder ett e-postmeddelande från Outlook.com är hjälp inbyggd på webbplatsen. Logga in på din e-post och klicka sedan på frågetecknet i det övre högra hörnet.

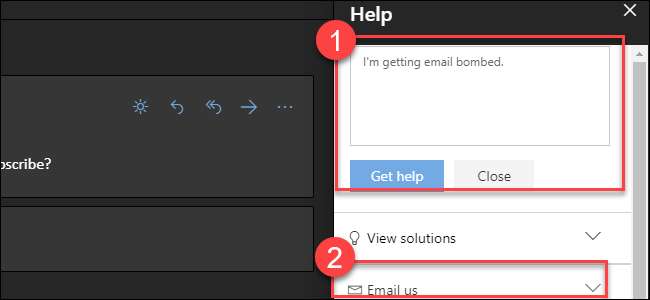

Skriv något som "Jag får e-post bombad" och klicka på "Få hjälp." Du får ett "e-postmeddelande" -alternativ och följ sedan med det.

Du får inte omedelbar lättnad, men support kommer förhoppningsvis att kontakta dig för att hjälpa till. Under tiden vill du skapa regler för att filtrera bort skräp du får.

Om du använder en annan e-postleverantör kan du försöka kontakta dem direkt och ställa in filter. Ta inte bort ditt konto eller din e-postadress under alla omständigheter. Att få kontroll över din e-postadress kan faktiskt vara vad angriparen verkligen vill. Att ge upp din e-postadress ger dem möjlighet att uppnå det målet.

Du kan inte stoppa attacken, men du kan vänta på den

I slutändan finns det inget du kan göra för att stoppa attacken själv. Om din e-postleverantör inte kan eller inte hjälper, måste du uthärda attacken och hoppas att den slutar.

Var bara medveten om att du kan vara på lång tid. Medan e-postbombningar ibland slår av efter en dag kan de fortsätta så länge gärningsmannen vill ha eller har resurser för. Det kan vara en bra idé att kontakta alla viktiga, göra dem medvetna om vad som händer och ge ett annat sätt att kontakta dig. Så småningom kommer antingen din angripare att få vad de vill eller inser att du har vidtagit åtgärderna för att hindra dem från att lyckas och gå vidare till ett enklare mål.