Тот факт, что в вашем почтовом ящике появляется электронное письмо с пометкой [email protected], не означает, что Билл действительно имел к нему какое-либо отношение. Читайте дальше, пока мы узнаем, как вникнуть и увидеть, откуда на самом деле пришло подозрительное электронное письмо.

Сегодняшняя сессия вопросов и ответов была предоставлена нам благодаря SuperUser - подразделению Stack Exchange, группы веб-сайтов вопросов и ответов, созданной сообществом.

Вопрос

Читатель SuperUser Сирван хочет знать, как выяснить, откуда на самом деле приходят электронные письма:

Как я могу узнать, откуда на самом деле пришло электронное письмо?

Есть ли способ узнать это?

Я слышал о заголовках писем, но не знаю, где, например, в Gmail посмотреть заголовки писем.

Давайте взглянем на эти заголовки писем.

Ответы

Участник SuperUser Томас предлагает очень подробный и проницательный ответ:

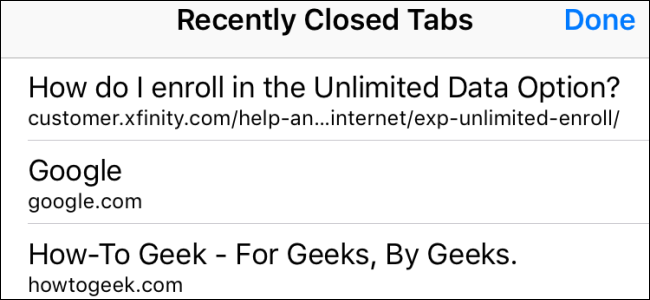

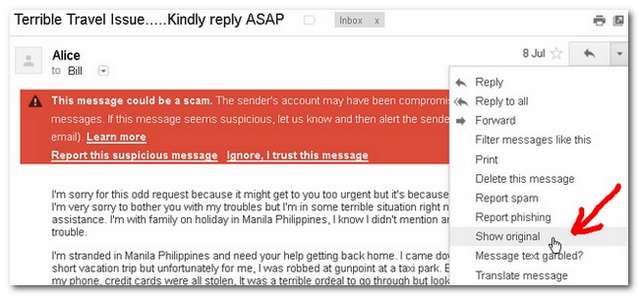

Посмотрите пример мошенничества, которое было отправлено мне, якобы от моего друга, утверждая, что ее ограбили, и просит у меня финансовой помощи. Я изменил имена - предположим, что я Билл, мошенник отправил электронное письмо на адрес

билл@домаин.ком, делая вид, что оналисе@яхоо.ком. Обратите внимание, что Билл ожидаетбилл@гмаил.ком.Сначала в Gmail используйте

показать оригинал:

Затем откроется полное письмо и его заголовки:

Кому доставлено: [email protected] Получено: 10.64.21.33 с идентификатором SMTP s1csp177937iee; Пн, 8 июля 2013 г., 04:11:00 -0700 (PDT) X-Received: 10.14.47.73 с идентификатором SMTP s49mr24756966eeb.71.1373281860071; Пн, 08 июл 2013, 04:11:00 -0700 (PDT) Обратный путь: <[email protected]> Получено: от maxipes.logix.cz (maxipes.logix.cz. [2a01:348:0:6:5d59:50c3:0:b0b1]) от mx.google.com с идентификатором ESMTPS j47si6975462eeg.108.2013.07.08.04.10.59 для <[email protected]> (версия = шифр TLSv1 = биты RC4-SHA = 128/128); Пн, 08 июл 2013, 04:11:00 -0700 (PDT) Полученный-SPF: нейтральный (google.com: 2a01: 348: 0: 6: 5d59: 50c3: 0: b0b1 не разрешен и не запрещен записью наилучшего предположения для домена SRS0=Znlt=QW=yahoo.com=alice@domain .com) client-ip = 2a01: 348: 0: 6: 5d59: 50c3: 0: b0b1; Результаты аутентификации: mx.google.com; spf = нейтральный (google.com: 2a01: 348: 0: 6: 5d59: 50c3: 0: b0b1 не разрешен и не запрещен записью наилучшего предположения для домена [email protected] ) [email protected] Получено: от maxipes.logix.cz (Postfix, от идентификатора пользователя 604) id C923E5D3A45; Пн, 8 июл 2013 23:10:50 +1200 (NZST) X-Original-To: [email protected] X-Greylist: задержано в 00:06:34 из-за SQLgrey-1.8.0-rc1 Получено: от elasmtp-curtail.atl.sa.earthlink.net (elasmtp-curtail.atl.sa.earthlink.net [209.86.89.64]) от maxipes.logix.cz (Postfix) с идентификатором ESMTP B43175D3A44 для <[email protected]>; Пн, 8 июл 2013 23:10:48 +1200 (NZST) Получено: из [168.62.170.129] (helo = laurence39) от elasmtp-curtail.atl.sa.earthlink.net с esmtpa (Exim 4.67) (конверт-от <[email protected]>) id 1Uw98w-0006KI-6y для [email protected]; Пн, 08 июл 2013 06:58:06 -0400 От: "Алиса" <[email protected]> Тема: Ужасная проблема путешествия ... Пожалуйста, ответьте как можно скорее. Кому: [email protected] Content-Type: multipart / alternate; border = "jtkoS2PA6LIOS7nZ3bDeIHwhuXF = _9jxn70" MIME-версия: 1.0 Ответить на: [email protected] Дата: Пн, 8 июля 2013 г. 10:58:06 +0000 Идентификатор сообщения: <[email protected]> X-ELNK-Trace: 52111ec6c5e88d9189cb21dbd10cbf767e972de0d01da940e632614284761929eac30959a519613a350badd9bab72f9c350badd9bab72f9c350badd9 X-исходный IP-адрес: 168.62.170.129 [... I have cut the email body ...]Заголовки следует читать в хронологическом порядке снизу вверх - самые старые находятся внизу. Каждый новый сервер в пути будет добавлять свое собственное сообщение - начиная с

Получили. Например:Получено: от maxipes.logix.cz (maxipes.logix.cz. [2a01:348:0:6:5d59:50c3:0:b0b1]) от mx.google.com с идентификатором ESMTPS j47si6975462eeg.108.2013.07.08.04.10.59 для <[email protected]> (версия = шифр TLSv1 = биты RC4-SHA = 128/128); Пн, 08 июл 2013, 04:11:00 -0700 (PDT)Это говорит, что

мкс.гоогле.комполучил письмо отмаксипес.логих.кзвПн, 08 июл 2013, 04:11:00 -0700 (PDT).Теперь, чтобы найти настоящий отправитель вашего электронного письма, ваша цель - найти последний надежный шлюз - последний при чтении заголовков сверху, т.е. первый в хронологическом порядке. Начнем с поиска почтового сервера Билла. Для этого вы запрашиваете запись MX для домена. Вы можете использовать некоторые онлайн-инструменты , или в Linux вы можете запросить его в командной строке (обратите внимание, что реальное доменное имя было изменено на

домаин.ком):~ $ host -t MX domain.com domain.com MX 10 broucek.logix.cz domain.com MX 5 maxipes.logix.czИтак, вы видите, что почтовый сервер для domain.com

максипес.логих.кзилиброучек.логих.кз. Следовательно, последний (первый в хронологическом порядке) надежный «переход» - или последняя надежная «полученная запись» или как вы его называете - это:Получено: от elasmtp-curtail.atl.sa.earthlink.net (elasmtp-curtail.atl.sa.earthlink.net [209.86.89.64]) от maxipes.logix.cz (Postfix) с идентификатором ESMTP B43175D3A44 для <[email protected]>; Пн, 8 июл 2013 23:10:48 +1200 (NZST)Вы можете доверять этому, потому что это было записано почтовым сервером Билла для

домаин.ком. Этот сервер получил это от209.86.89.64. Это может быть, и очень часто, настоящий отправитель электронного письма - в данном случае мошенник! Вы можете проверьте этот IP в черном списке . - Видите, он занесен в 3 черных списка! Под ним еще одна запись:Получено: из [168.62.170.129] (helo = laurence39) от elasmtp-curtail.atl.sa.earthlink.net с esmtpa (Exim 4.67) (конверт-от <[email protected]>) id 1Uw98w-0006KI-6y для [email protected]; Пн, 08 июл 2013 06:58:06 -0400но на самом деле вы не можете этому доверять, потому что мошенник может просто добавить его, чтобы стереть свои следы и / или проложить ложный след . Конечно, все еще существует вероятность, что сервер

209.86.89.64невиновен и действует только как ретранслятор для настоящего злоумышленника168.62.170.129, но тогда реле часто считают виновным и очень часто попадают в черный список. В этом случае,168.62.170.129чистый так что мы можем быть почти уверены, что атака была произведена из209.86.89.64.И, конечно же, поскольку мы знаем, что Алиса использует Yahoo! а также

эласмтп-куртаил.атл.са.эртнлинк.нетотсутствует в Yahoo! сеть (вы можете захотеть перепроверьте свою информацию об IP Whois ), мы можем с уверенностью заключить, что это электронное письмо было не от Алисы, и что мы не должны отправлять ей деньги на заявленный отпуск на Филиппинах.

Два других участника, Ex Umbris и Vijay, рекомендовали, соответственно, следующие услуги для помощи в декодировании заголовков электронной почты: SpamCop а также Инструмент анализа заголовков Google .