Până acum, majoritatea oamenilor știu că o rețea Wi-Fi deschisă le permite oamenilor să ascultă traficul. Criptarea standard WPA2-PSK ar trebui să împiedice acest lucru - dar nu este la fel de infailibilă pe cât ați putea crede.

Nu sunt vești de ultimă oră despre un nou defect de securitate. Mai degrabă, acesta este modul în care WPA2-PSK a fost întotdeauna implementat. Dar este ceva ce majoritatea oamenilor nu știu.

Deschideți rețele Wi-Fi vs. Rețele Wi-Fi criptate

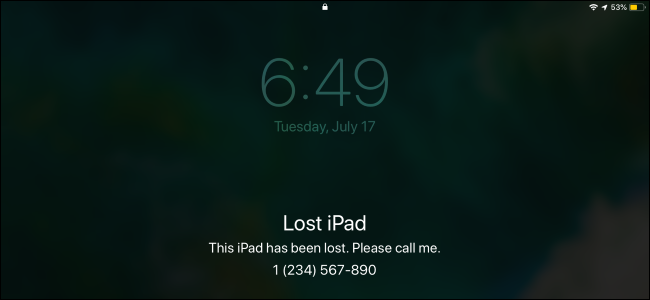

Nu ar trebui să găzduiți o rețea Wi-Fi deschisă acasă , dar s-ar putea să vă regăsiți folosind unul în public - de exemplu, la o cafenea, în timp ce treceți printr-un aeroport sau într-un hotel. Rețelele Wi-Fi deschise nu au criptare , ceea ce înseamnă că tot ce este trimis prin aer este „în clar”. Oamenii vă pot monitoriza activitatea de navigare, iar orice activitate web care nu este securizată cu criptarea însăși poate fi ascunsă. Da, acest lucru este valabil chiar dacă trebuie să vă „conectați” cu un nume de utilizator și o parolă pe o pagină web după ce v-ați conectat la rețeaua Wi-Fi deschisă.

Criptare - ca criptarea WPA2-PSK vă recomandăm să o utilizați acasă - remediază oarecum acest lucru. Cineva din apropiere nu poate pur și simplu să vă capteze traficul și să vă ascundă. Vor primi o grămadă de trafic criptat. Aceasta înseamnă că o rețea Wi-Fi criptată vă protejează traficul privat de a fi ascuns.

Acest lucru este adevărat - dar există o mare slăbiciune aici.

WPA2-PSK folosește o cheie partajată

LEGATE DE: Nu aveți un fals sentiment de securitate: 5 moduri nesigure de a vă securiza Wi-Fi-ul

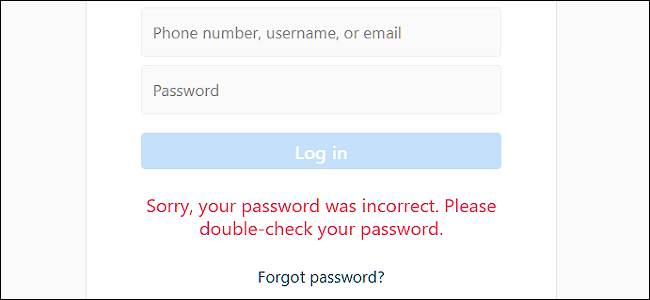

Problema cu WPA2-PSK este că folosește o „cheie pre-partajată”. Această cheie este parola sau expresia de acces pe care trebuie să o introduceți pentru a vă conecta la rețeaua Wi-Fi. Toți cei care se conectează utilizează aceeași frază de acces.

Este destul de ușor pentru cineva să monitorizeze acest trafic criptat. Tot ce au nevoie este:

- Expresia de acces : Toți cei care au permisiunea de a se conecta la rețeaua Wi-Fi vor avea acest lucru.

- Traficul de asociere pentru un client nou : Dacă cineva captează pachetele trimise între router și un dispozitiv atunci când acesta se conectează, are tot ce este necesar pentru a decripta traficul (presupunând că au și fraza de acces, desigur). De asemenea, este banal să obțineți acest trafic Atacuri de „dezactivare” care deconectează forțat un dispozitiv de la o rețea Wi_Fi și îl obligă să se reconecteze , determinând procesul de asociere din nou.

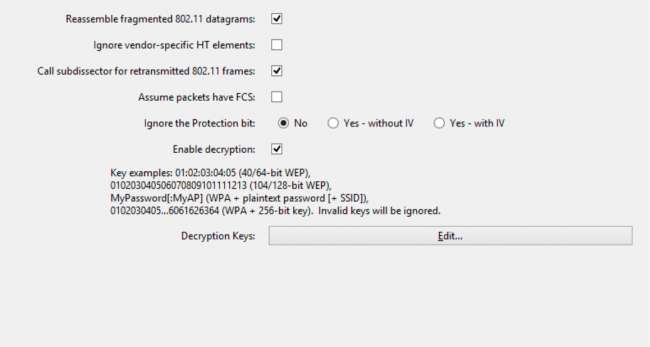

Într-adevăr, nu putem sublinia cât de simplu este acest lucru. Wireshark are o opțiune încorporată pentru a decripta automat traficul WPA2-PSK atâta timp cât aveți cheia pre-partajată și ați captat traficul pentru procesul de asociere.

Ce înseamnă asta de fapt

LEGATE DE: Criptarea WPA2 a Wi-Fi-ului dvs. poate fi crăpată offline: Iată cum

Ceea ce înseamnă, de fapt, că WPA2-PSK nu este mult mai sigur împotriva ascultării dacă nu aveți încredere în toată lumea din rețea. Acasă, ar trebui să fiți în siguranță, deoarece fraza de acces Wi-Fi este un secret.

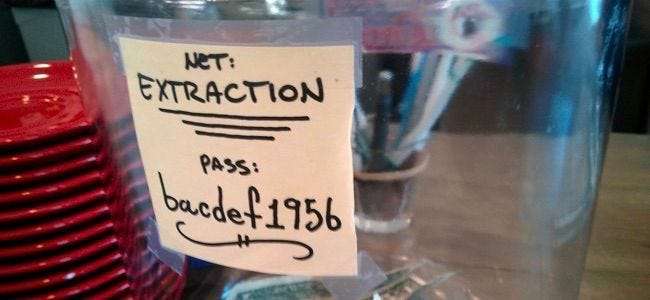

Cu toate acestea, dacă ieșiți la o cafenea și utilizați WPA2-PSK în loc de o rețea Wi-FI deschisă, s-ar putea să vă simțiți mult mai sigur în confidențialitatea dvs. Dar nu ar trebui - oricine are expresia de acces Wi-Fi a cafenelei ar putea monitoriza traficul dvs. de navigare. Alte persoane din rețea sau doar alte persoane cu fraza de acces, ar putea să vă ascundă traficul dacă doresc.

Asigurați-vă că țineți cont de acest lucru. WPA2-PSK împiedică persoanele fără acces la rețea să spioneze. Cu toate acestea, odată ce au expresia de acces a rețelei, toate pariurile sunt dezactivate.

De ce WPA2-PSK nu încearcă să oprească acest lucru?

WPA2-PSK încearcă de fapt să oprească acest lucru prin utilizarea unei „chei tranzitorii în perechi” (PTK). Fiecare client wireless are un PTK unic. Cu toate acestea, acest lucru nu ajută prea mult, deoarece cheia unică pe client este întotdeauna derivată din cheia pre-partajată (fraza de acces Wi-Fi.) De aceea este banal să captați cheia unică a unui client atâta timp cât aveți Expresie de acces Fi și poate capta traficul trimis prin procesul de asociere.

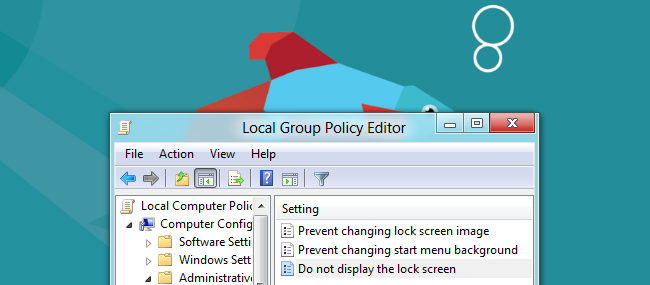

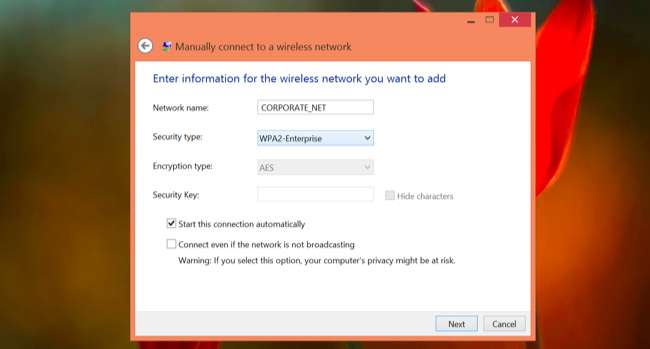

WPA2-Enterprise rezolvă acest lucru ... pentru rețele mari

Pentru organizațiile mari care solicită rețele Wi-Fi securizate, această slăbiciune de securitate poate fi evitată prin utilizarea autanticației EAP cu un server RADIUS - numit uneori WPA2-Enterprise. Cu acest sistem, fiecare client Wi-Fi primește o cheie cu adevărat unică. Niciun client Wi-Fi nu are suficiente informații pentru a începe să spioneze un alt client, astfel încât acesta oferă o securitate mult mai mare. Birourile corporative mari sau agențiile guvernamentale ar trebui să utilizeze WPA2-Enteprise din acest motiv.

Dar acest lucru este prea complicat și complex pentru ca marea majoritate a oamenilor - sau chiar a celor mai mulți geeks - să-l folosească acasă. În loc de o expresie de acces Wi-FI pe care trebuie să o introduceți pe dispozitivele pe care doriți să le conectați, va trebui să gestionați un server RADIUS care gestionează autentificarea și gestionarea cheilor. Acest lucru este mult mai complicat pentru configurarea utilizatorilor casnici.

De fapt, nici nu merită timpul dacă aveți încredere în toată lumea din rețeaua dvs. Wi-Fi sau în oricine are acces la fraza de acces Wi-Fi. Acest lucru este necesar numai dacă sunteți conectat la o rețea Wi-Fi criptată WPA2-PSK într-o locație publică - cafenea, aeroport, hotel sau chiar un birou mai mare - în care alte persoane în care nu aveți încredere au și Wi- Expresia de acces a rețelei FI.

Deci, cerul cade? Nu, desigur că nu. Dar, rețineți acest lucru: atunci când sunteți conectat la o rețea WPA2-PSK, alte persoane care au acces la rețeaua respectivă ar putea detecta cu ușurință traficul dvs. În ciuda a ceea ce cred cei mai mulți oameni, criptarea nu oferă protecție împotriva altor persoane cu acces la rețea.

Dacă trebuie să accesați site-uri sensibile pe o rețea Wi-Fi publică - în special site-uri web care nu utilizează criptarea HTTPS - luați în considerare acest lucru printr-un VPN sau chiar un Tunelul SSH . Criptarea WPA2-PSK în rețelele publice nu este suficient de bună.

Credit de imagine: Cory Doctorow pe Flickr , Food Group pe Flickr , Robert Couse-Baker pe Flickr