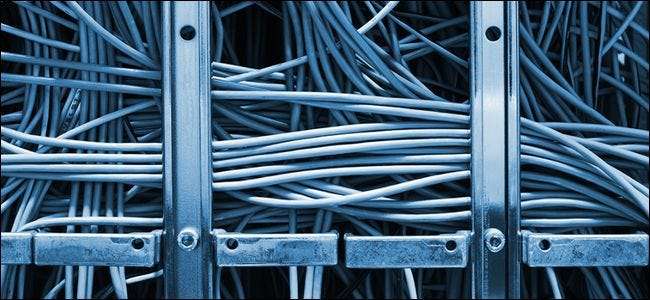

As informações que você envia de seu computador, seja um e-mail, mensagem instantânea ou solicitação de uma página da web, passam por dezenas de roteadores de internet. O que os impede de farejar todo o seu tráfego?

A sessão de perguntas e respostas de hoje chega até nós como cortesia do SuperUser - uma subdivisão do Stack Exchange, um grupo de sites de perguntas e respostas voltado para a comunidade

A questão

O leitor de SuperUser Naughty.Coder quer saber:

Os pacotes viajam através de redes e seguem muitas rotas através de roteadores de Internet. Em cada rota que encaminha o tráfego para outra até chegar ao destino final, o que os impede de visualizar os pacotes que recebem / encaminham?

Agora, não estamos dizendo que há uma correlação entre seu nome de usuário e sua curiosidade sobre as pessoas farejando seus pacotes, mas esta é definitivamente nossa combinação favorita de nome de usuário / pergunta de Superusuário até o momento.

A resposta

SuperUser Kwaio oferece algumas dicas:

Resposta curta: você não pode impedi-los de farejar seu tráfego, mas você pode tornar isso sem sentido para eles usando criptografia.

Use protocolos criptografados (HTTPS, SSH, SMTP / TLS, POP / TLS, etc.) ou use túneis criptografados para encapsular seus protocolos não criptografados.

Por exemplo, se você usar HTTPS em vez de HTTP, o conteúdo das páginas da web que você busca não será legível a partir desses roteadores.

Mas lembre-se de que eles ainda podem salvar os pacotes criptografados e tentar descriptografá-los. A descriptografia nunca é sobre "pode ou não pode", é sobre "quanto tempo leva". Portanto, use cifras e comprimentos de chave adequados para o grau de privacidade de que você precisa e o “tempo de expiração” dos dados que deseja “ocultar”. (ou seja, se você não se importa se alguém receber uma semana após a transmissão, use um protocolo forte. Se for uma hora, você pode diminuir o comprimento da chave)

Se este par de perguntas e respostas despertou sua curiosidade sobre a proteção de suas comunicações, recomendamos fazer uma pequena leitura introdutória: VPN vs. túnel SSH: o que é mais seguro? e Por que a maioria dos serviços da Web não usa criptografia de ponta a ponta .

Tem algo a acrescentar à explicação? Soe fora nos comentários. Quer ler mais respostas de outros usuários do Stack Exchange com experiência em tecnologia? Confira o tópico de discussão completo aqui .