Às vezes é divertido cavar um pouco mais fundo em como as coisas funcionam apenas para satisfazer sua curiosidade enquanto aprende algo novo, como PermitRootLogin, por exemplo. Ele verifica o UID ou o nome de usuário? A postagem de perguntas e respostas do superusuário de hoje procura encontrar a resposta para a pergunta de um leitor curioso.

A sessão de perguntas e respostas de hoje chega até nós como cortesia do SuperUser - uma subdivisão do Stack Exchange, um grupo de sites de perguntas e respostas voltado para a comunidade

A questão

O leitor de SuperUser ge0rg deseja saber se PermitRootLogin é baseado no UID ou no nome de usuário:

A página do manual afirma que PermitRootLogin :

- Especifica se o root pode efetuar login usando ssh (1).

No entanto, não está claro se essa verificação é baseada no nome do usuário ( raiz ) ou o UID ( 0 ) O que acontece se a conta root for renomeada para admin ? Vai admin ser capaz de entrar quando PermitRootLogin = não ? O que acontece se houver duas contas com UID = 0 (ou seja, raiz e admin )? Algum deles será capaz de fazer login?

O PermitRootLogin é baseado no UID ou no nome do usuário?

A resposta

O colaborador superusuário mtak tem a resposta para nós:

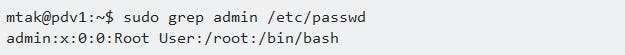

Parece que a verificação é feita com o UID (testado em OpenSSH_6.7p1 Debian-5 + deb8u3, OpenSSL 1.0.1t 3 de maio de 2016 ):

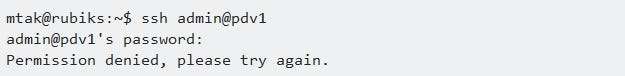

Conjunto PermitRootLogin para desligado:

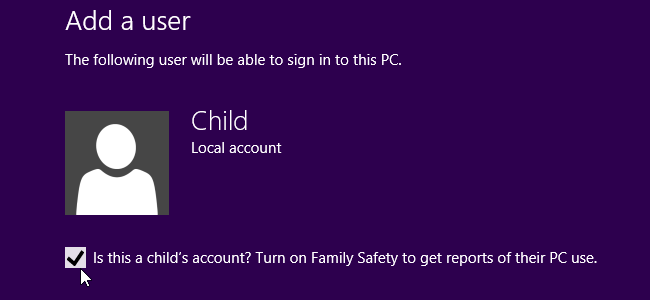

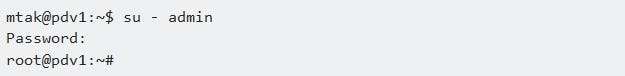

Certifique-se de que um usuário chamado admin é criado com UID 0 :

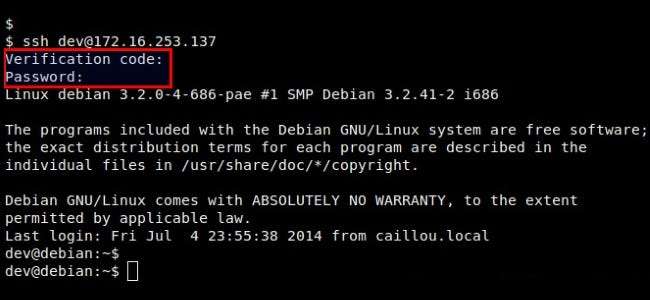

Certifique-se de que o usuário possa ser usado para fazer login no sistema:

Verifique se podemos fazer login no sistema usando SSH:

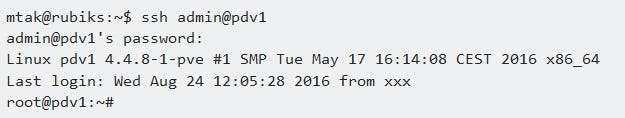

Se definirmos PermitRootLogin de volta para On:

E tente fazer o login:

Tem algo a acrescentar à explicação? Som desligado nos comentários. Quer ler mais respostas de outros usuários do Stack Exchange com experiência em tecnologia? Confira o tópico de discussão completo aqui .

Crédito de imagem: Linux Screenshots / Xmodulo ( Flickr / Xmodulo )