Tudo o que você faz online pode ser rastreado até seu endereço IP. Mesmo se você estiver acessando sites criptografados, as redes podem ver os sites que você está acessando - e os próprios sites sabem seu endereço IP. Use a rede Tor para navegar com anonimato.

Tor é uma rede criptografada que pode rotear seu tráfego por meio de retransmissões, fazendo com que o tráfego pareça vir de nós de saída. Ao contrário dos proxies, o nó de saída em si não sabe seu endereço IP ou onde você está.

Como funciona o Tor

Quando você usa um cliente Tor, o tráfego da Internet é roteado pela rede do Tor. O tráfego passa por vários relés selecionados aleatoriamente (executados por voluntários), antes de sair da rede Tor e chegar ao seu destino. Isso evita que seu provedor de serviços de Internet e pessoas que monitoram sua rede local vejam os sites que você acessa. Também evita que os próprios sites saibam sua localização física ou endereço IP - eles verão o endereço IP e a localização do nó de saída. Mesmo os retransmissores não sabem quem solicitou o tráfego que estão passando. Todo o tráfego na rede Tor é criptografado.

Crédito da imagem: The Tor Project, Inc.

Por exemplo, digamos que você acesse Google.com por meio do Tor. Seu provedor de serviços de Internet e operadora de rede local não podem ver que você está acessando Google.com - eles apenas veem o tráfego criptografado do Tor. Os retransmissores Tor passam seu tráfego até que finalmente alcance um nó de saída. O nó de saída fala com o Google por você - da perspectiva do Google, o nó de saída está acessando o site. (Claro, o tráfego pode ser monitorado no nó de saída se você estiver acessando um site não criptografado.) O nó de saída passa o tráfego de volta pelos retransmissores, e os retransmissores não sabem onde ele termina.

O Tor oferece anonimato e um caminho através da censura e monitoramento da Internet - pessoas que vivem sob regimes repressivos com conexões de Internet censuradas podem usar o Tor para acessar a Internet mais ampla sem medo de represálias. Os denunciantes podem usar o Tor para vazar informações sem que seu tráfego seja monitorado e registrado.

No entanto, não é uma boa ideia usar o Tor para navegação normal. Embora a arquitetura faça um bom trabalho em oferecer anonimato, navegar pelo Tor é significativamente mais lento do que navegar normalmente.

Se você quiser informações mais detalhadas sobre como o Tor funciona, verifique o site do Projeto Tor .

Pacote de navegador Tor

O Projeto Tor recomenda o Pacote de navegador Tor como a maneira mais segura e fácil de usar o Tor. O Tor Browser Bundle é uma versão portátil e personalizada do Firefox que vem pré-configurada com as configurações e extensões ideais para TOr. Você pode usar o Tor com outros navegadores e configurações de navegador, mas é provável que isso não seja seguro. Por exemplo, Flash e outros plug-ins de navegador podem revelar seu endereço IP - o Tor Browser Bundle desativa plug-ins para você e fornece um ambiente seguro, para que você não precise se preocupar com as configurações do navegador. Também inclui os EFF's Extensão HTTPS Everywhere , que habilita HTTPS em sites com suporte HTTPS. HTTPS fornece criptografia entre o nó de saída e o site de destino.

Tor recomenda que você não baixe arquivos de documentos, como arquivos DOC e PDF, e os abra em aplicativos externos. O aplicativo externo pode se conectar à Internet para baixar recursos adicionais, expondo seu endereço IP.

Começando

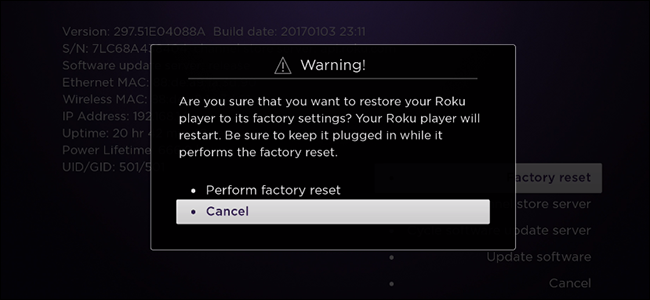

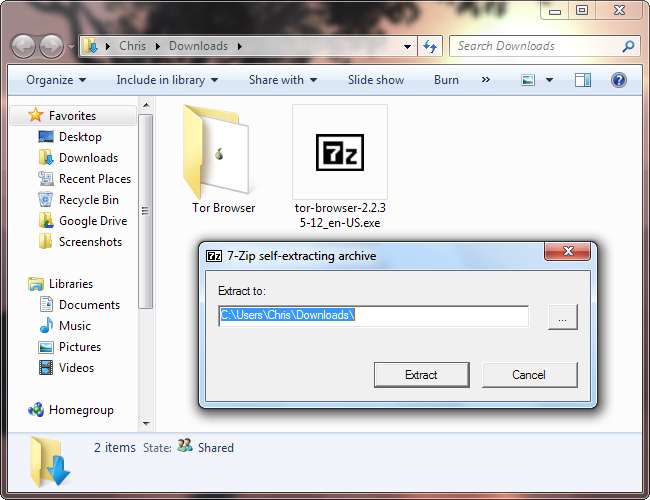

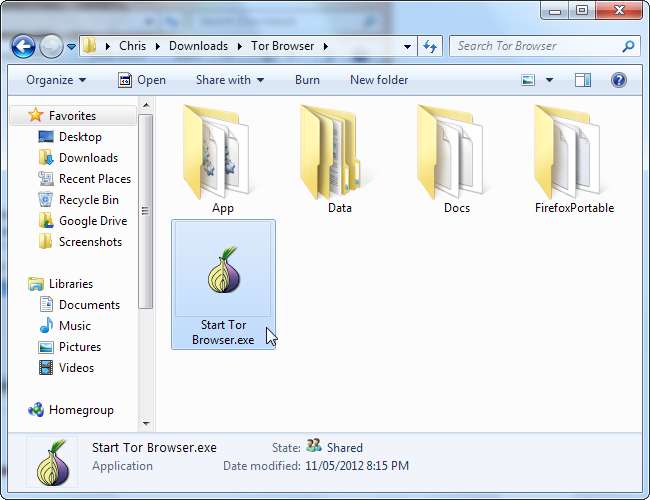

Depois de baixar o Tor Browser Bundle, clique duas vezes no arquivo EXE baixado e extraia-o para o seu disco rígido. O Tor Browser Bundle não requer instalação, então você pode extraí-lo para um stick USB e executá-lo a partir daí.

Inicie o arquivo Start Tor Browser.exe na pasta Tor Browser.

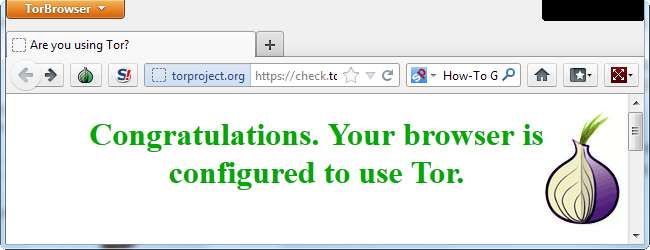

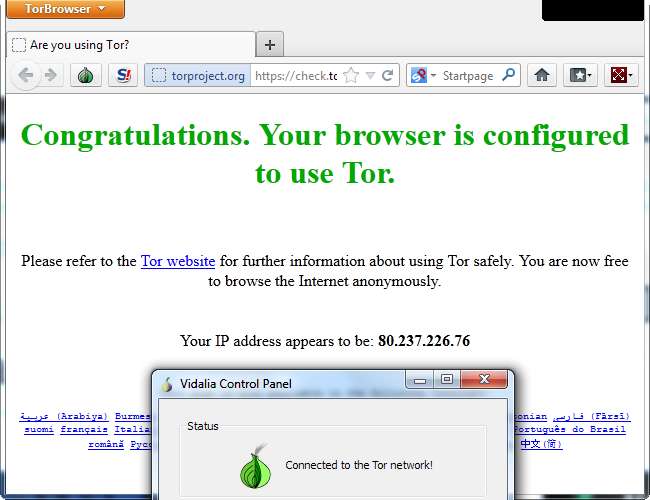

O arquivo EXE iniciará o Vidalia, que se conecta à rede Tor. Após conectar, Vidalia abrirá automaticamente o navegador Firefox personalizado do Tor.

Vidalia inicia automaticamente o navegador Tor assim que se conectar. Quando você fecha o navegador, o Vidalia se desconecta automaticamente do Tor e fecha.

Vidalia cria um proxy local em seu sistema. O pacote do navegador Tor está configurado para rotear todo o seu tráfego por ele por padrão, como podemos ver aqui na janela de configurações de conexão do navegador Tor. Você pode configurar outros programas para acessar o Tor através do proxy, mas eles podem revelar seu endereço IP de outras maneiras.

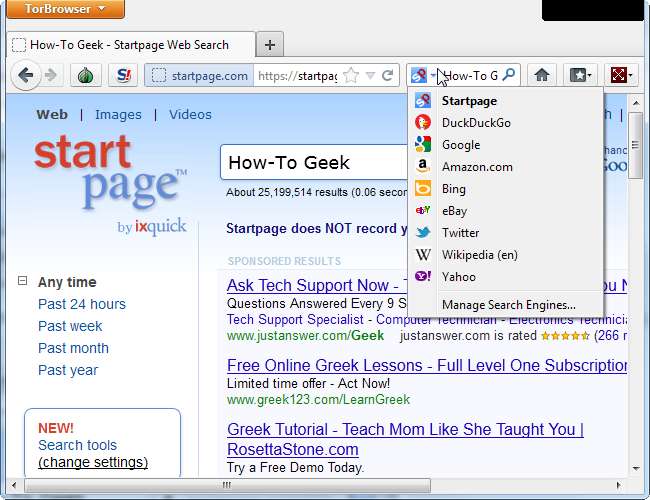

Use o navegador Tor para navegar na web da mesma forma que faria com um navegador normal. É pré-configurado com Startpage e DuckDuckGo, motores de busca que respeitam a sua privacidade .

Lembre-se de não fornecer nenhuma informação pessoal - digamos, ao fazer login em uma conta associada a você - ao usar o navegador Tor, ou você perderá o anonimato.