Você deve ter ouvido muitas notícias recentemente sobre provedores de serviços de Internet (ISPs) rastreando seu histórico de navegação e vendendo todos os seus dados. O que isso significa e como você pode se proteger melhor?

O que aconteceu

RELACIONADOS: O que é neutralidade da rede?

Tradicionalmente, a Federal Trade Commission (FTC) está encarregada de regulamentar os ISPs. No início de 2015, a Federal Communications Commission (FCC) votou para reclassificar acesso à Internet de banda larga como um serviço de "operadora comum", como parte de um impulso para neutralidade da rede . Isso mudou a regulamentação dos ISPs da FTC para a FCC.

A FCC então impôs restrições sobre o que os ISPs eram ou não autorizados a fazer com seus clientes. Os ISPs seriam impedidos de redirecionar o tráfego de busca, injetar anúncios adicionais em páginas da web e vender dados do usuário (como localização e histórico de navegação), entre outras práticas que são lucrativas às custas dos usuários.

Em março de 2017, o Senado e a Câmara votaram em uma resolução da Lei de Revisão do Congresso (CRA) para revogar as regras de privacidade da FCC e impedi-los de fazer regulamentações futuras. A justificativa para o projeto foi que empresas como Google e Facebook têm permissão para vender essas informações e que as regulamentações impedem injustamente os ISPs de competir. Os legisladores alegaram que, porque o Google tem aproximadamente um 81% do mercado na pesquisa, eles têm mais controle de mercado do que qualquer ISP. Embora o domínio do Google na pesquisa seja real, os usuários da Internet têm a opção de evitar o Google, o Facebook ou qualquer outro site. A maioria das pessoas usa o Google para pesquisa, mas há muitas outras opções e é fácil mudar. Usando ferramentas como Badger de privacidade , é muito fácil evitar as análises do Google ou do Facebook na web. Em comparação, todo o tráfego da Internet passa por seu ISP e muito poucos americanos têm mais de uma ou duas opções.

RELACIONADOS: 5 motores de busca alternativos que respeitam sua privacidade

A conta foi assinado pelo presidente No início de abril. Embora nem todos os regulamentos da FCC tenham entrado em vigor antes de serem anulados, este ainda é um grande golpe para a privacidade dos americanos online. Como os ISPs ainda são classificados como operadoras comuns, nenhum outro órgão regulador tem a supervisão de restabelecer essas regras.

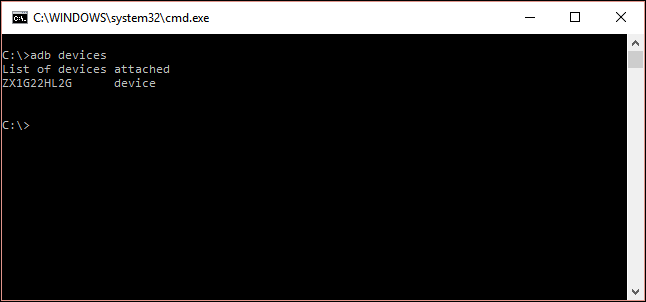

Notícia, mas não tão nova

Muitos dos regulamentos da FCC deveriam começar ao longo de 2017 e 2018. Grandes ISPs têm rastreado seus usuários há anos. Verizon famosa costumava injetar um supercookie em todas as solicitações de navegador de seus clientes, permitindo que eles (e terceiros) rastreiem usuários individuais na web. O supercookie estava sendo adicionado às solicitações depois que eles deixavam os computadores dos usuários, então não havia como evitá-los até que a Verizon cedesse e adicionasse um opt-out. Por um tempo, AT&T clientes cobrados um extra de $ 30 por mês para não rastrear o uso da Internet. Este caso foi a inspiração para os regulamentos de privacidade da FCC.

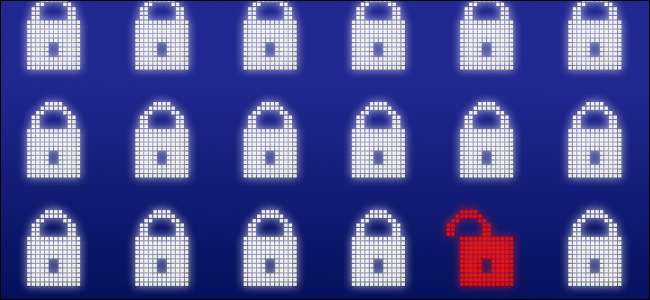

É fácil pensar: “Bem, não estamos pior do que estávamos há um ano.” E isso pode ser parcialmente verdade. Estamos vivendo sob as mesmas regras de então; é que agora eles não vão mudar para melhor. Ainda não é possível comprar o histórico de internet de um indivíduo; os dados são tornados anônimos e vendidos a anunciantes e outras organizações em massa.

No entanto, esses novos regulamentos (que agora não vão entrar em vigor) teriam consertado um buraco significativo na privacidade da Internet. Se você se aprofundar em dados anônimos, pode ser fácil de descobrir o seu dono. Além disso, há o argumento a ser feito de que os ISPs estão, na verdade, mergulhando duas vezes. A posição de que esta decisão coloca os ISPs em um espaço mais competitivo com serviços como o Google é um pouco falsa. Os ISPs controlam a "milha final" para as instalações de seus clientes, e já pagamos um bom dinheiro pelo acesso a ela.

Como posso me proteger?

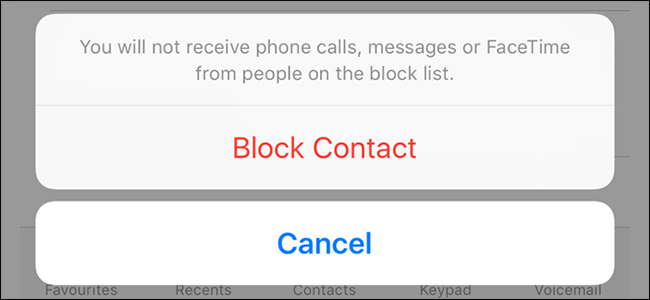

Muitas pessoas estão preocupadas com a aprovação do projeto de lei e querem maneiras de se proteger dos olhares indiscretos do seu ISP. Felizmente, existem algumas coisas que você pode fazer para ajudar a garantir sua privacidade. A maioria desses métodos visa protegê-lo do que chamamos de ataques Man-in-the-Middle (MitM). A jornada que seus dados fazem na viagem de seu PC a um servidor de Internet e de volta passa por uma série de intermediários. Em um ataque MitM, um agente malicioso se insere no sistema em algum lugar ao longo dessa jornada com o objetivo de espionar, armazenar ou até mesmo modificar seus dados.

Tradicionalmente, um MitM é considerado um mau ator que se insere no processo; você confia nos roteadores, firewalls e ISPs entre você e seu destino. No entanto, se você não pode confiar em seu ISP, as coisas ficam mais complicadas. Lembre-se de que isso se aplica a todo o tráfego da Internet, não apenas ao que você vê no navegador. A boa notícia (se você pode chamá-lo assim) é que os ataques MitM são um problema antigo e comum que desenvolvemos ferramentas muito boas que você pode usar para se proteger.

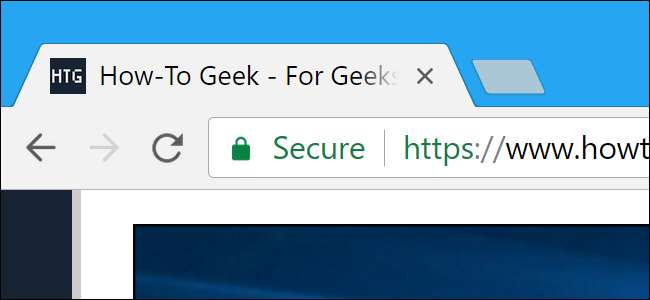

Use HTTPS onde puder

RELACIONADOS: O que é HTTPS e por que devo me importar?

HTTPS criptografa a conexão entre seu computador e um site, usando um protocolo chamado TLS (ou o SSL mais antigo). No passado, isso era usado principalmente para informações confidenciais, como páginas de login ou informações bancárias. No entanto, implementar HTTPS ficou mais fácil e barato. Nos dias de hoje, mais da metade de todo o tráfego da Internet é criptografado.

Quando você usa HTTPS, o conteúdo dos pacotes de dados é criptografado, incluindo o URL real que você está visitando. No entanto, o nome do host de seu destino (por exemplo, howtogeek.com) é mantido sem criptografia, uma vez que os nós entre seu dispositivo e o destino de seus dados precisam saber para onde enviar seu tráfego. Mesmo que os ISPs não possam ver o que você está enviando por HTTPS, eles ainda podem dizer quais sites você está visitando.

Ainda existem alguns metadados (dados sobre dados) que não é possível ocultar usando HTTPS. Qualquer pessoa que monitore seu tráfego sabe quanto é baixado em uma determinada solicitação. Se um servidor tiver apenas um arquivo ou página de um tamanho específico, isso pode ser uma oferta. Também é fácil determinar quanto tempo as solicitações são feitas e quanto tempo duram as conexões (digamos, a duração de um vídeo de streaming).

Vamos colocar tudo isso junto. Imagine que há um MitM entre mim e a internet, interceptando meus pacotes. Se estou usando HTTPS, eles podem dizer, por exemplo, que fui para reddit.com às 23h58, mas não saberiam se estou visitando a página inicial, / r / tecnologia, ou outra -página segura para o trabalho. Com esforço, pode ser possível para eles determinarem a página com base na quantidade de dados transferidos, mas é improvável se você estiver visitando um site dinâmico com muito conteúdo. Como eu carrego a página uma vez e ela não muda em tempo real, o comprimento da conexão deve ser curto e difícil de aprender.

HTTPS é ótimo, mas não é uma solução mágica quando se trata de protegê-lo de seu ISP. Conforme afirmado anteriormente, ele obscurece o conteúdo, mas não pode proteger os metadados. E embora pouco ou nenhum esforço seja exigido do usuário final, os proprietários do servidor precisam configurar seus servidores para usá-lo. Infelizmente, ainda existem muitos sites que não oferecem suporte a HTTPS. Além disso, apenas o tráfego do navegador da web pode ser criptografado com HTTPS. O protocolo TLS é usado em outros aplicativos, mas normalmente não é visível para os usuários. Isso torna difícil dizer quando - ou se - o tráfego do seu aplicativo está sendo criptografado.

Use uma VPN para criptografar todo o seu tráfego

RELACIONADOS: O que é uma VPN e por que eu precisaria de uma?

A Rede privada virtual (VPN) cria uma conexão segura entre o seu dispositivo e um ponto de terminação. É essencialmente como ter uma rede privada criada dentro da rede pública de Internet, motivo pelo qual costumamos nos referir a uma conexão VPN como um túnel. Ao usar uma VPN, todo o seu tráfego é criptografado localmente em seu dispositivo e, em seguida, enviado através do túnel para o ponto de terminação de sua VPN - geralmente um servidor em qualquer serviço VPN que você esteja usando. No ponto de terminação, seu tráfego foi descriptografado e enviado ao destino pretendido. O tráfego de retorno é enviado de volta ao ponto de terminação da VPN, onde é criptografado e, em seguida, enviado de volta para você pelo túnel.

Um dos usos mais comuns para VPNs é permitir que os funcionários acessem os recursos da empresa remotamente. É considerada prática recomendada manter os ativos internos da empresa desconectados da Internet. Os usuários podem criar um túnel para um ponto de terminação VPN dentro de uma rede corporativa, o que lhes permite acessar servidores, impressoras e outros computadores, mantendo-os ocultos da Internet em geral.

Nos últimos anos, as VPNs se tornaram populares para uso pessoal, para aumentar a segurança e a privacidade. Veja o exemplo do Wi-Fi gratuito na cafeteria. É fácil detectar o tráfego em redes Wi-Fi inseguras. Também é possível que você esteja se conectando a um gémeo mau rede - um ponto de acesso Wi-Fi falso mascarado como legítimo - que espera servir malware. Se você usa uma VPN, tudo o que eles podem ver são dados criptografados, sem indicação de onde ou com quem você está se comunicando. O túnel VPN também fornece integridade, o que significa que um estranho mal-intencionado não pode modificar o tráfego.

Quando você usa uma VPN, seu ISP não pode ver ou alterar o que está passando pelo túnel criptografado. Como tudo é criptografado até chegar ao ponto de encerramento, eles não sabem quais sites você está visitando ou quais dados você está enviando. Os ISPs podem dizer que você está usando uma VPN e ver o ponto de terminação da VPN (um bom indicador de qual serviço VPN você está usando). Eles também sabem quanto tráfego você está produzindo e em que horários.

O uso de uma VPN também pode afetar o desempenho da rede. O congestionamento em uma VPN pode diminuir sua velocidade, mas em casos raros, você pode obter velocidades melhores enquanto estiver em uma VPN. Você também deve verificar se o Vazamentos VPN qualquer informação.

RELACIONADOS: Como escolher o melhor serviço VPN para suas necessidades

Empresas e faculdades geralmente fornecem acesso VPN gratuito para seus usuários. Certifique-se de verificar a política de uso; seus administradores provavelmente não querem que você faça streaming de vídeo ou faça qualquer coisa não relacionada ao trabalho em sua rede. Como alternativa, você pode pagar pelo acesso a um serviço VPN, geralmente de US $ 5-10 por mês. Você deve fazer algumas pesquisas para escolher a melhor VPN para suas necessidades, mas nós criamos um prático guia para a escolha do melhor serviço VPN isso pode ajudá-lo ao longo do caminho.

Lembre-se de que você deve confiar em seu provedor de VPN. A VPN impede que seu ISP veja o tráfego encapsulado. No entanto, seu tráfego precisa ser descriptografado assim que atingir o ponto de terminação, para que o ponto de terminação possa encaminhá-lo para o destino adequado. Isso significa que seu provedor de VPN pode ver essas informações. Muitos serviços VPN afirmam não registrar, usar ou vender seu tráfego. No entanto, muitas vezes não há como saber se eles cumprem ou não essas promessas. Mesmo que sejam honestos, é possível seus O ISP está extraindo os dados.

Em particular, você deve ter cuidado com VPNs gratuitas. Ultimamente, as extensões de navegador VPN se tornaram populares, principalmente por causa de seu baixo / nenhum custo e facilidade de uso. Executar um serviço VPN é caro e as operadoras não o fazem por causa do coração. Usar um desses serviços gratuitos muitas vezes apenas muda a capacidade de espionar você e injetar anúncios do seu ISP para a VPN. Lembre-se: quando você não está pagando por um serviço com custos operacionais, você é o produto.

Em última análise, as VPNs são uma solução útil, mas imperfeita. Eles fornecem uma maneira de transferir a confiança de seu ISP para um terceiro, mas não há uma maneira fácil de determinar se um provedor de VPN é confiável. Se você sabe que seu ISP não é confiável, VPNs podem valer a pena. HTTPS / TLS deve ser usado com uma VPN para aumentar ainda mais sua segurança e privacidade.

Então, e quanto ao Tor?

RELACIONADOS: O Tor é realmente anônimo e seguro?

The Onion Router (Tor) é um sistema que criptografa e torna o tráfego anônimo. O Tor é complexo e artigos inteiros podem ( e tem ) foi escrito nele. Embora o Tor seja útil para muitas pessoas, pode ser desafiador usá-lo corretamente. O Tor terá um efeito muito mais perceptível (negativo) na qualidade e no desempenho do uso diário da Internet do que os outros métodos mencionados neste artigo.

Juntando tudo

Os ISPs não ganharam nenhum novo poder com este projeto de lei, mas impediu que o governo garantisse sua privacidade. Não há bala de prata para impedir que seu ISP espione você, mas ainda há munição suficiente. Use HTTPS sempre que possível para proteger o conteúdo da mensagem entre você e o destino. Considere o uso de uma VPN para criar um túnel em torno de seu ISP. Enquanto estiver fazendo alterações, considere se proteger de outras fontes de espionagem e espionagem. Defina as configurações do seu sistema operacional para melhorar a privacidade ( janelas e OSX ), e seu navegador da web também ( cromada , Raposa de fogo , ou Ópera ) Use um mecanismo de busca que respeita sua privacidade , também. Proteger sua privacidade é uma batalha difícil, agora mais do que nunca, mas o How-To Geek se dedica a ajudá-lo ao longo do caminho.

Crédito da imagem: DennisM2 .