Internet eksplodował w piątek z wiadomością, że Rozszerzenia Google Chrome są sprzedawane i wprowadzane z oprogramowaniem reklamowym . Ale mało znanym i znacznie ważniejszym faktem jest to, że twoje rozszerzenia szpiegują cię i sprzedają twoją historię przeglądania podejrzanym korporacjom. HTG bada.

Wersja TL; DR:

- Dodatki do przeglądarki Chrome, Firefox i prawdopodobnie inne przeglądarki śledzą każdą odwiedzaną stronę i wysyłają te dane z powrotem do firmy zewnętrznej, która płaci im za Twoje informacje.

- Niektóre z tych dodatków umieszczają również reklamy na odwiedzanych stronach i Google specjalnie na to zezwala z jakiegoś powodu, o ile jest to „wyraźnie ujawnione”.

- Miliony osób jest w ten sposób śledzonych i nie mają pojęcia.

Czy oficjalnie nazywamy to oprogramowaniem szpiegującym? Cóż… to nie jest takie proste. Wikipedia definiuje programy szpiegujące tak jak „Oprogramowanie, które pomaga w gromadzeniu informacji o osobie lub organizacji bez jej wiedzy i może wysyłać takie informacje do innego podmiotu bez zgody konsumenta”. Nie oznacza to, że całe oprogramowanie, które gromadzi dane, musi być oprogramowaniem szpiegującym i nie oznacza, że całe oprogramowanie, które przesyła dane z powrotem na ich serwery, jest koniecznie oprogramowaniem szpiegującym.

Ale kiedy twórca rozszerzenia robi wszystko, co w jego mocy, aby ukryć fakt, że każda odwiedzana strona jest przechowywana i wysyłana do korporacji, która płaci im za te dane, zakopując je w ustawieniach jako „anonimowe statystyki użytkowania”, to przynajmniej problem. Każdy rozsądny użytkownik założyłby, że jeśli programista chce śledzić statystyki użytkowania, będzie śledził tylko użycie samego rozszerzenia - ale jest odwrotnie. Większość z tych rozszerzeń śledzi wszystko, co robisz z wyjątkiem używając rozszerzenia. Po prostu śledzą ty.

Staje się to jeszcze bardziej problematyczne, ponieważ nazywają to „ anonimowy statystyki użycia"; słowo „anonimowe” oznacza, że niemożliwe byłoby ustalenie, do kogo należą te dane, tak jakby usuwali z nich wszystkie informacje. Ale tak nie jest. Tak, jasne, używają anonimowego tokena do reprezentowania Ciebie, a nie imienia i nazwiska lub adresu e-mail, ale każda odwiedzana strona jest powiązana z tym tokenem. Tak długo, jak masz zainstalowane to rozszerzenie.

Śledź historię przeglądania dowolnej osoby wystarczająco długo, aby dowiedzieć się, kim dokładnie są.

Ile razy otwierałeś swoją własną stronę profilową na Facebooku, Pinterest, Google+ lub inną stronę? Czy zauważyłeś, że adres URL zawiera Twoje imię i nazwisko lub coś, co Cię identyfikuje? Nawet jeśli nigdy nie odwiedzałeś żadnej z tych witryn, zorientowanie się, kim jesteś, jest możliwe.

Nie wiem jak Ty, ale moja historia przeglądania już tak moje, i nikt oprócz mnie nie powinien mieć do tego dostępu. Jest powód, dla którego komputery mają hasła i wszyscy w wieku powyżej 5 lat wiedzą o usuwaniu historii przeglądarki. To, co odwiedzasz w Internecie, jest bardzo osobiste i nikt oprócz mnie nie powinien mieć listy stron, które odwiedzam, nawet jeśli moje imię i nazwisko nie jest bezpośrednio powiązane z listą.

Nie jestem prawnikiem, ale Zasady programu Google dla programistów dotyczące rozszerzeń do przeglądarki Chrome wyraźnie mówią, że programiści nie powinni mieć prawa publikowania żadnych moich danych osobowych:

Nie zezwalamy na nieuprawnione publikowanie prywatnych i poufnych informacji, takich jak numery kart kredytowych, rządowe numery identyfikacyjne, numery prawa jazdy i inne numery prawa jazdy, ani żadnych innych informacji, które nie są publicznie dostępne.

Jak dokładnie moja historia przeglądania nie jest danymi osobowymi? Na pewno nie jest publicznie dostępny!

Tak, wiele z tych rozszerzeń również wstawia reklamy

Problem jest potęgowany przez dużą liczbę rozszerzeń, które umieszczają reklamy na wielu odwiedzanych stronach. Te rozszerzenia po prostu umieszczają swoje reklamy wszędzie tam, gdzie losowo zdecydują się umieścić je na stronie, i muszą zawierać tylko niewielki fragment tekstu wskazujący, skąd pochodzi reklama, który większość ludzi zignoruje, ponieważ większość ludzi nawet nie spójrz na reklamy.

ZWIĄZANE Z: Witryny internetowe na wiele sposobów śledzą Cię w Internecie

Zawsze, gdy masz do czynienia z reklamami, tam będą również wykorzystywane pliki cookie . (Warto zauważyć, że ta witryna jest obsługiwana przez reklamy, a reklamodawcy umieszczają pliki cookie na Twoim dysku twardym, tak jak każda witryna w internecie). Nie uważamy, że pliki cookie to wielka sprawa, ale jeśli tak, to są dość łatwe w obsłudze .

Rozszerzenia adware są w rzeczywistości mniejszym problemem, jeśli możesz w to uwierzyć, ponieważ to, co robią, jest bardzo oczywiste dla użytkowników rozszerzenia, którzy mogą następnie wywołać wrzawę na ten temat i spróbować zatrzymać programistę. Zdecydowanie chcielibyśmy, aby Google i Mozilla zmieniły swoje absurdalne zasady zakazujące takiego zachowania, ale nie możemy pomóc im nabrać zdrowego rozsądku.

Z drugiej strony śledzenie odbywa się w tajemnicy lub jest zasadniczo tajne, ponieważ starają się ukryć to, co robią, w opisie rozszerzeń, i nikt nie przewija do końca pliku readme, aby dowiedzieć się, czy to rozszerzenie jest zamierzam śledzić ludzi.

To szpiegostwo jest ukryte za umowami licencyjnymi i polityką prywatności

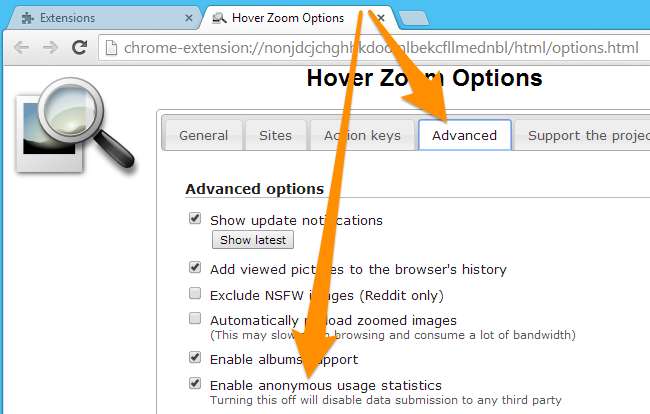

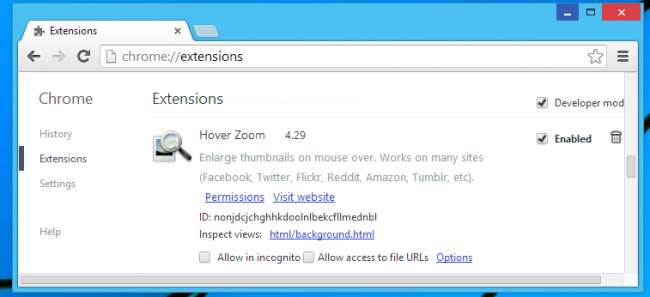

Te rozszerzenia „mogą” angażować się w ten sposób śledzenia, ponieważ „ujawniają” je na stronie opisu lub w pewnym momencie w panelu opcji. Na przykład Rozszerzenie HoverZoom , który ma milion użytkowników, na stronie opisu na samym dole podaje:

Hover Zoom używa anonimowych statystyk użytkowania. Można to wyłączyć na stronie opcji bez utraty żadnych funkcji. Pozostawiając tę funkcję włączoną, użytkownik zezwala na gromadzenie, przesyłanie i wykorzystywanie anonimowych danych o użytkowaniu, w tym między innymi na przekazywanie stronom trzecim.

Gdzie dokładnie w tym opisie wyjaśnia, że zamierzają śledzić każdą odwiedzaną stronę i odsyłać adres URL do strony trzeciej, która im płaci Twój dane? W rzeczywistości wszędzie twierdzą, że są sponsorowani przez linki partnerskie, całkowicie ignorując fakt, że Cię szpiegują. Tak, zgadza się, oni też umieszczają reklamy w każdym miejscu. Ale na czym ci bardziej zależy, na reklamie wyświetlanej na stronie, czy na zabraniu całej historii przeglądania i wysłaniu jej z powrotem do kogoś innego?

Są w stanie sobie z tym poradzić, ponieważ mają ukryte małe pole wyboru w panelu opcji z napisem „Włącz anonimowe statystyki użytkowania” i możesz wyłączyć tę „funkcję” - chociaż warto zauważyć, że domyślnie jest ona zaznaczona.

To konkretne rozszerzenie ma długą historię złego zachowania, sięgającą całkiem dawna. Deweloper został niedawno złapany zbieranie danych przeglądania włącznie z tworzyć dane … Ale został też złapany w zeszłym roku sprzedaż danych o tym, co wpisałeś do innej firmy. Dodali teraz politykę prywatności, która dokładniej wyjaśnia, co się dzieje, ale jeśli musisz przeczytać politykę prywatności, aby dowiedzieć się, że jesteś szpiegowany, masz kolejny problem.

Podsumowując, tylko to jedno rozszerzenie szpieguje milion osób. I to po prostu jeden tych rozszerzeń - dużo więcej robi to samo.

Rozszerzenia mogą zmieniać ręce lub aktualizować bez Twojej wiedzy

Nie ma absolutnie żadnego sposobu, aby dowiedzieć się, kiedy rozszerzenie zostało zaktualizowane, aby zawierało oprogramowanie szpiegowskie, a ponieważ wiele typów rozszerzeń wymaga mnóstwa uprawnień, aby nawet poprawnie działać, zanim zmienią się w elementy szpiegowskie wstrzykujące reklamy, więc wygrałeś pojawi się monit o pojawienie się nowej wersji.

Co gorsza, wiele z tych rozszerzeń zmieniły właściciela w ciągu ostatniego roku - a każdy, kto kiedykolwiek napisał rozszerzenie, jest zalewany żądaniami sprzedaży jego rozszerzenia podejrzanym osobom, które wtedy zainfekować Cię reklamami lub szpiegować . Ponieważ rozszerzenia nie wymagają żadnych nowych uprawnień, nigdy nie będziesz mieć możliwości sprawdzenia, które z nich dodały tajne śledzenie bez Twojej wiedzy.

Oczywiście w przyszłości powinieneś albo całkowicie unikać instalowania rozszerzeń lub dodatków, albo całkowicie bardzo uważaj na to, które instalujesz. Jeśli zapytają o uprawnienia do wszystkiego na twoim komputerze, kliknij przycisk Anuluj i uruchom.

Ukryty kod śledzenia ze zdalnym włącznikiem

Istnieją inne rozszerzenia, w rzeczywistości mnóstwo z nich, które mają wbudowany pełny kod śledzenia - ale ten kod jest obecnie wyłączony. Te rozszerzenia wysyłają z powrotem do serwera co 7 dni, aby zaktualizować swoją konfigurację. Te są skonfigurowane tak, aby przesyłać jeszcze więcej danych z powrotem - dokładnie obliczają, jak długo masz otwartą każdą kartę i ile spędzasz w każdej witrynie.

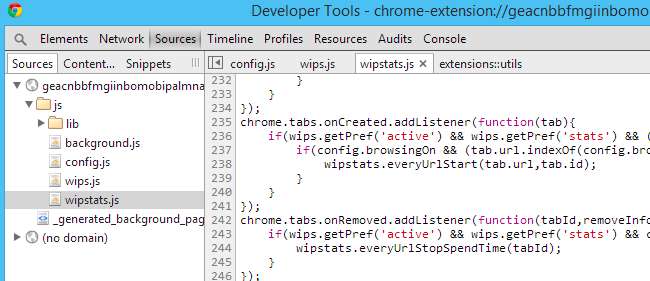

Przetestowaliśmy jedno z tych rozszerzeń, zwane Autocopy Original, wmawiając mu, że śledzenie powinno być włączone, i mogliśmy natychmiast zobaczyć mnóstwo danych wysłanych z powrotem na ich serwery. W Chrome Store było 73 takich rozszerzeń, a niektóre w sklepie z dodatkami do Firefoksa. Można je łatwo zidentyfikować, ponieważ wszystkie pochodzą z „wips.com” lub „partnerów wips.com”.

Zastanawiasz się, dlaczego martwimy się kodem śledzenia, który nie jest jeszcze włączony? Ponieważ strona opisu nie zawiera ani słowa o kodzie śledzenia - jest on ukryty jako pole wyboru przy każdym z rozszerzeń. Dlatego ludzie instalują rozszerzenia, zakładając, że pochodzą z dobrej firmy.

Włączenie tego kodu śledzenia jest tylko kwestią czasu.

Badanie tego okropnego rozszerzenia szpiegowskiego

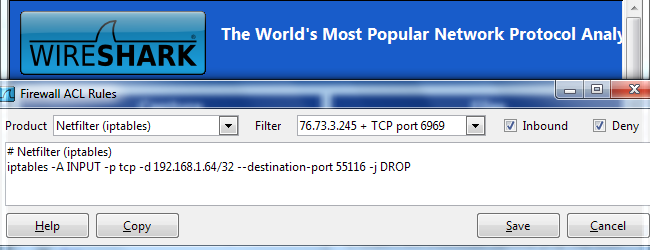

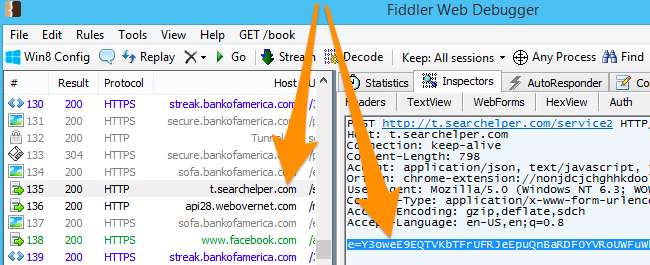

Przeciętny człowiek nawet się nie dowie, że to szpiegowanie trwa - nie zobaczy żądania do serwera, nie będzie nawet w stanie stwierdzić, że to się dzieje. Zdecydowana większość z tych milionów użytkowników nie ucierpi w żaden sposób… poza tym, że ich dane osobowe zostały skradzione. Jak więc sobie z tym poradzisz? To jest nazwane Skrzypek .

Fiddler to narzędzie do debugowania sieci, które działa jako serwer proxy i buforuje wszystkie żądania, dzięki czemu możesz zobaczyć, co się dzieje. To jest narzędzie, którego użyliśmy - jeśli chcesz powielać w domu, po prostu zainstaluj jedno z tych rozszerzeń szpiegowskich, takich jak Hover Zoom, a zaczniesz widzieć dwa żądania do witryn podobnych do t.searchelper.com i api28.webovernet.com dla każdej wyświetlanej strony. Jeśli zaznaczysz tag Inspectors, zobaczysz tekst zakodowany w base64… w rzeczywistości został on zakodowany dwukrotnie w base64 z jakiegoś powodu. (Jeśli chcesz uzyskać pełny przykładowy tekst przed dekodowaniem, umieściliśmy go w pliku tekstowym tutaj).

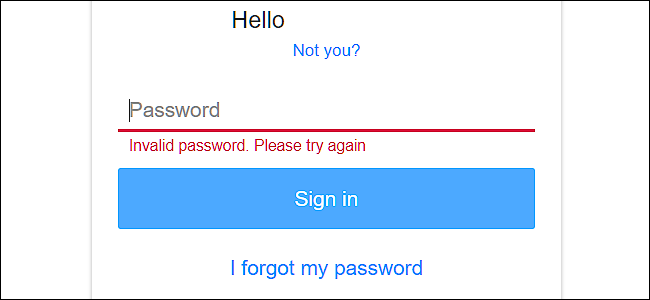

Po pomyślnym odkodowaniu tego tekstu zobaczysz dokładnie, co się dzieje. Wysyłają z powrotem bieżącą stronę, którą odwiedzasz, wraz z poprzednią stroną i unikalnym identyfikatorem, który Cię identyfikuje, a także innymi informacjami. Bardzo przerażające w tym przykładzie jest to, że byłem wtedy na mojej stronie bankowej, która jest zaszyfrowana SSL przy użyciu HTTPS. Zgadza się, te rozszerzenia nadal śledzą Cię w witrynach, które powinny być szyfrowane.

s = 1809 & md = 21 & pid = mi8PjvHcZYtjxAJ & sess = 23112540366128090 & sub = chrome

& q = https% 3A // secure.bankofamerica.com / login /sign-in/signOnScreen.go%3Fmsg%3DInvalidOnlineIdException%26request_locale%3Den-us%26lpOlbResetErrorCounter%3D0&hreferer=https%3A//secure.bankofamerica.com/login/sign-in/entry/signOn.go&prev=https%3A//secure.bankofamerica.com/login/sign-in/entry/signOn.go&tmv=4001.1&tmf=1&sr=https%3A//secure.bankofamerica.com/login/sign-in/signOn.go

Możesz wrzucić api28.webovernet.com i inną witrynę do swojej przeglądarki, aby zobaczyć, dokąd prowadzą, ale zaoszczędzimy Ci napięcia: w rzeczywistości są to przekierowania do interfejsu API firmy o nazwie Similar Web, która jest jedną z wielu firm śledzenie tego rodzaju i sprzedaż danych, aby inne firmy mogły śledzić, co robią ich konkurenci.

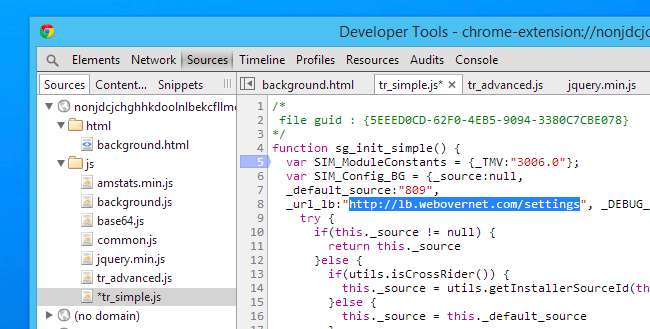

Jeśli lubisz przygody, możesz łatwo znaleźć ten sam kod śledzenia, otwierając stronę chrome: // extensions i klikając tryb programisty, a następnie „Sprawdź widoki: html / background.html” lub podobny tekst, który każe ci sprawdzić rozszerzenie. Pozwoli ci to zobaczyć, jakie rozszerzenie działa cały czas w tle.

Po kliknięciu, aby sprawdzić, od razu zobaczysz listę plików źródłowych i wszelkiego rodzaju innych rzeczy, które prawdopodobnie będą dla Ciebie greckie. W tym przypadku ważne są dwa pliki o nazwach tr_advanced.js i tr_simple.js. Zawierają one kod śledzenia i można śmiało powiedzieć, że jeśli zobaczysz te pliki w jakimkolwiek rozszerzeniu, jesteś szpiegowany lub w pewnym momencie zostaniesz szpiegowany. Niektóre rozszerzenia zawierają oczywiście inny kod śledzenia, więc to, że Twoje rozszerzenie ich nie ma, nic nie znaczy. Oszuści bywają podstępni.

Prawdopodobnie zauważysz, że adres URL po prawej stronie nie jest taki sam jak poprzedni. Rzeczywisty kod źródłowy śledzenia jest dość skomplikowany i wydaje się, że każde rozszerzenie ma inny link monitorujący.

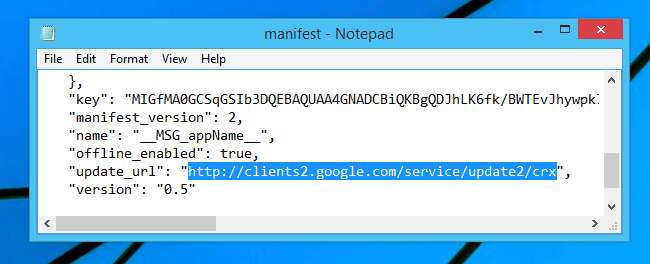

Zapobieganie automatycznej aktualizacji rozszerzenia (zaawansowane)

Jeśli masz rozszerzenie, które znasz i którym ufasz, i już zweryfikowałeś, że nie zawiera ono niczego złego, możesz upewnić się, że rozszerzenie nigdy potajemnie nie aktualizuje cię za pomocą oprogramowania szpiegującego - ale jest naprawdę ręczne i prawdopodobnie nie co będziesz chciał to zrobić.

Jeśli nadal chcesz to zrobić, otwórz panel Rozszerzenia, znajdź identyfikator rozszerzenia, a następnie przejdź do% localappdata% \ google \ chrome \ User Data \ default \ Extensions i znajdź folder zawierający Twoje rozszerzenie. Zmień wiersz update_url w pliku manifest.json, aby zastąpić client2.google.com nazwą localhost. Uwaga: nie byliśmy jeszcze w stanie przetestować tego z rzeczywistym rozszerzeniem, ale powinno działać.

W przypadku przeglądarki Firefox proces ten jest znacznie łatwiejszy. Przejdź do ekranu dodatków, kliknij ikonę menu i usuń zaznaczenie opcji „Aktualizuj dodatki automatycznie”.

Więc gdzie to nas zostawi?

Ustaliliśmy już, że mnóstwo rozszerzeń jest aktualizowanych w celu uwzględnienia kodu śledzenia / szpiegowania, wstrzykiwania reklam i kto wie, co jeszcze. Sprzedaje się je niewiarygodnym firmom lub kupuje deweloperów z obietnicą łatwych pieniędzy.

Po zainstalowaniu dodatku nie ma sposobu, aby wiedzieć, że nie będzie on zawierał oprogramowania szpiegującego. Wiemy tylko, że istnieje wiele dodatków i rozszerzeń, które robią te rzeczy.

Ludzie pytają nas o listę, a podczas badania znaleźliśmy tak wiele rozszerzeń wykonujących te czynności, że nie jesteśmy pewni, czy uda nam się stworzyć pełną listę z nich wszystkich. Dodamy ich listę do tematu forum związanego z tym artykułem, aby społeczność pomogła nam w utworzeniu większej listy.

Wyświetl pełną listę lub przekaż nam swoją opinię