Bezpieczeństwo konta jest ważne - nie tylko w przypadku zakupów online i kont bankowych, ale także kont społecznościowych. Szkody, które ktoś mógłby wyrządzić Twojemu życiu osobistemu i zawodowemu, mogą być katastrofalne. Podobnie jak w przypadku każdego innego ważnego konta, musisz podjąć odpowiednie środki ostrożności, aby upewnić się, że tylko Ty masz dostęp.

Aktualizacja: Świergot świeżo ogłoszone że przechowywali hasła wszystkich w postaci zwykłego tekstu na swoich serwerach i prawdopodobnie dowiemy się, że ktoś w którymś momencie ma plik z hasłami wszystkich osób. Więc…. powinieneś zmienić swoje hasło. Włącz uwierzytelnianie dwuskładnikowe, które uniemożliwia nikomu zalogowanie się jako Ty, nawet jeśli ukradnie Twoje hasło lub Twitter po prostu zacznie drukować nasze hasła i wysyłać je do przypadkowych osób.

Kilka tygodni temu dostałem wzmiankę na Twitterze od mojego bardzo bliskiego przyjaciela. To był prymitywny tweet z linkiem - coś, czego nigdy by nie zrobił. Natychmiast przeskoczyłem do jego profilu, aby zobaczyć, że tego typu tweety zdarzały się od kilku dni i były dużo z nich. Zważywszy na charakter jego pracy, wiedziałem, że to źle. Zadzwoniłem do niego, aby poinformować go, co się dzieje, a on szybko zajął się sytuacją.

ZWIĄZANE Z: Jak usunąć swoje konto na Twitterze

To tylko jeden z wielu scenariuszy, które mogą się rozegrać, jeśli nie zabezpieczysz odpowiednio swoich kont społecznościowych. Porozmawiajmy o tym, jak upewnić się, że tak się nie stanie Twój Konto na Twitterze, dobrze?

Chociaż większość rzeczy, o których dzisiaj będziemy rozmawiać, możesz zrobić z aplikacji Twitter, większość z nich omówimy w internecie.

Podobnie jak w przypadku większości, będziesz chciał zacząć w swoim Ustawienia konta na Twitterze . Jest kilka obszarów, na których należy się skupić, zaczynając od pierwszej linii obrony: hasła.

Wybierz silne hasło

Wiem, że już to wszystko słyszałeś, ale będę facetem, który będzie to powtarzał, dopóki nie posłuchasz: musisz użyć silnego hasła . To nie jest opcja - jeśli komuś, kogo znasz, łatwo ją odgadnąć, nie jest ona silna! Jeśli wystarczy, że ktoś się trochę o Tobie dowie - ulubione kolory, imiona zwierząt, imiona dzieci, daty urodzin itp. - żeby odgadnąć Twoje hasło, to nie ma wyjścia. Rozumiem, te są najłatwiejsze do zapamiętania. Wiem. Ale są też najbardziej niepewni.

ZWIĄZANE Z: Dlaczego warto używać menedżera haseł i jak zacząć

Oczywiście im bezpieczniejsze hasło, tym trudniej je zapamiętać. W tym celu naprawdę powinieneś użyj menedżera haseł . Używałem LastPass od lat - każde hasło, którego aktywnie używam, jest przechowywane za zamkniętymi drzwiami i jest świetne. Pamiętam moje główne hasło LastPass, a resztę robi za mnie. Generuje bezpieczne hasła i zapamiętuje je, więc nie muszę.

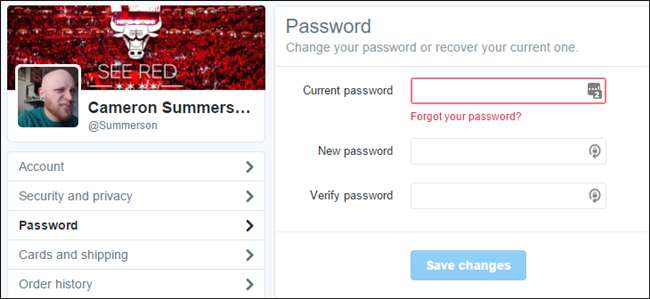

Kiedy już zdecydujesz się na bezpieczne hasło, czas zmienić swoje oklepane hasło na Twitterze. Od Ustawienia konta na Twitterze kliknij „Hasło”.

Najpierw musisz wprowadzić stare hasło, a następnie wybrać nowe. Jeśli skonfigurujesz LastPass (lub jakikolwiek inny generator haseł), pozwolę mu to zrobić tutaj. Gdy skończysz, kliknij „Zapisz zmiany”.

Dobra robota, jesteś teraz o krok bliżej do posiadania bezpiecznego konta.

Użyj uwierzytelniania dwuskładnikowego SMS

Drugą linią bezpieczeństwa jest uwierzytelnianie dwuetapowe, które często jest również nazywane uwierzytelnianiem dwuskładnikowym (lub w skrócie 2FA). Twitter jeszcze bardziej to upraszcza, po prostu wywołując funkcję „Weryfikacja logowania”

Zasadniczo oznacza to, że za każdym razem, gdy Ty (lub ktokolwiek inny) próbuje zalogować się na swoje konto na Twitterze, będzie to również wymagało unikalnego kodu, który zostanie wysłany na Twój numer telefonu lub usługę 2FA strony trzeciej. Oczywiście nie pomaga to zbytnio, jeśli ktoś ma Twój telefon, ale w tym momencie musisz się martwić o wiele więcej niż tylko Twitter.

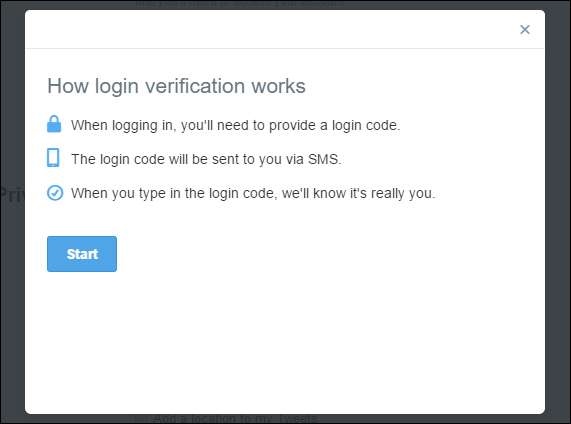

Aby skonfigurować weryfikację logowania, przejdź do preferencji Twittera, które przeniesie Cię do sekcji „Konto”. Poszukaj „Zabezpieczenia” i powinieneś zobaczyć przycisk „Skonfiguruj weryfikację logowania”.

Kliknij to pole. Pojawi się wyskakujące okienko, umożliwiające skonfigurowanie funkcji.

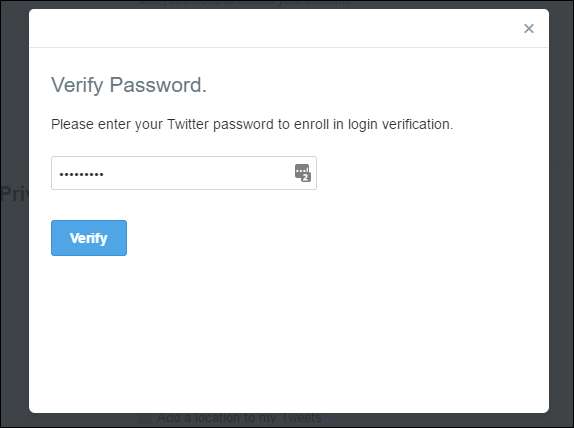

Kliknij Start tutaj, a następnie wprowadź swoje hasło.

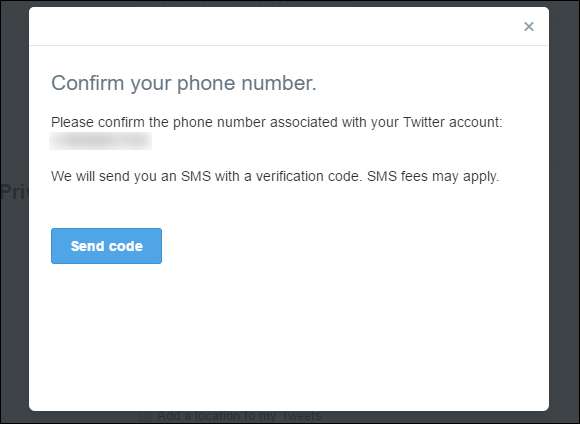

Na następnej stronie pojawi się prośba o zweryfikowanie numeru telefonu - po sprawdzeniu poprawności kliknij „Wyślij kod”.

W ciągu kilku sekund powinieneś otrzymać kod wysłany na Twój telefon. Wprowadź ten kod na następnym ekranie, aby potwierdzić.

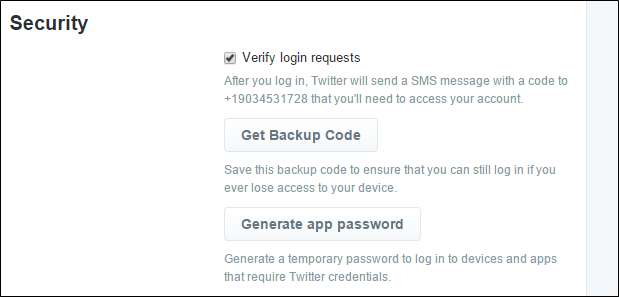

Po wprowadzeniu kodu poinformuje Cię, że weryfikacja logowania jest włączona na Twoim koncie i zaoferuje kody zapasowe. Jeśli nie zrobisz tego teraz, zawsze możesz je zdobyć później, ponownie otwierając Ustawienia> Bezpieczeństwo i prywatność.

Po włączeniu żądań logowania pojawi się również nowa opcja: Wygeneruj hasło aplikacji. Zasadniczo utworzy to tymczasowe hasło, którego możesz używać do logowania się na Twitterze na nowych urządzeniach lub w aplikacjach. Tymczasowe hasło wygaśnie po godzinie, dzięki czemu jest to fajna funkcja bezpieczeństwa do szybkiego logowania.

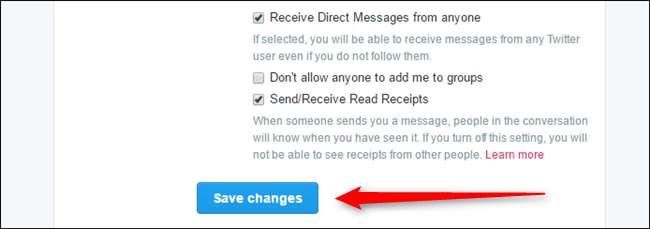

Po skonfigurowaniu wszystkiego przejdź na sam dół strony i kliknij „Zapisz zmiany”. To jest ważne!

Użyj uwierzytelniania dwuskładnikowego opartego na aplikacji

Twitter domyślnie wysyła Ci kody weryfikacyjne, ale Uwierzytelnianie dwuskładnikowe oparte na wiadomościach SMS jest niebezpieczne Z wielu powodów. Na szczęście Twitter obsługuje teraz aplikacje weryfikacyjne innych firm, takie jak Authy . Te narzędzia mają lepsze wyniki w zakresie bezpieczeństwa niż SMS-y i zalecamy korzystanie z nich.

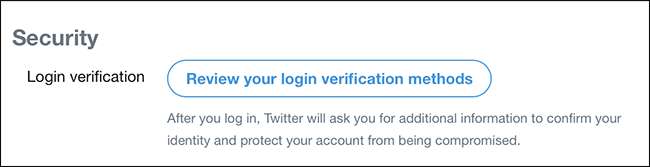

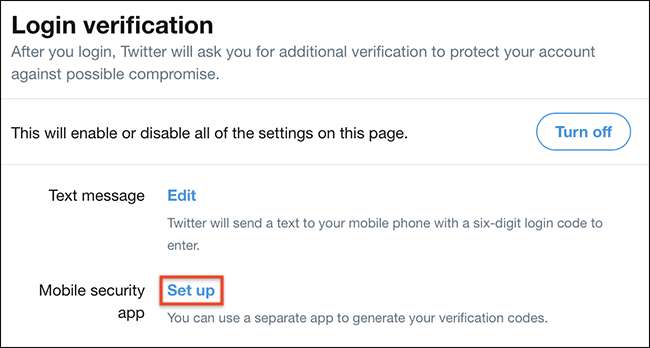

Aby rozpocząć, musisz najpierw skonfigurować uwierzytelnianie dwuskładnikowe oparte na wiadomościach SMS, więc postępuj zgodnie z instrukcjami powyżej. Wróć do sekcji „Konto” w ustawieniach Twittera, a przycisk, który wcześniej naciśnąłeś, będzie teraz oznaczony jako „Przejrzyj metody weryfikacji logowania”.

Kliknij przycisk ponownie, a zostaniesz przeniesiony na stronę przedstawiającą metody weryfikacji logowania.

Kliknij link „Konfiguruj” obok „Aplikacja bezpieczeństwa mobilnego”, a proces się rozpocznie.

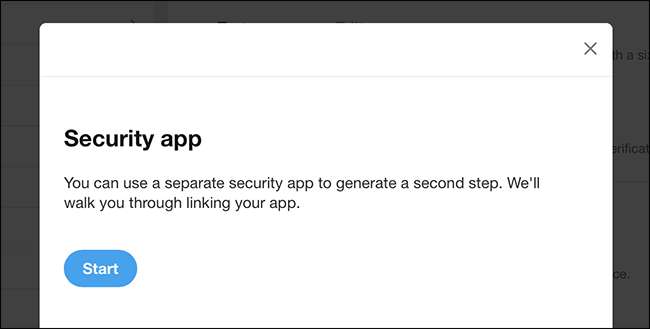

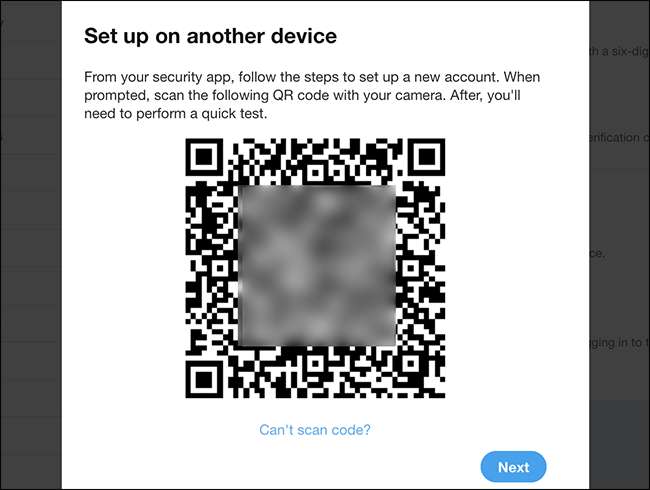

Kliknij „Start”, a otrzymasz kod QR do zeskanowania za pomocą wybranej mobilnej aplikacji 2FA.

Sposób, w jaki to zrobić, będzie różny w zależności od aplikacji 2FA, ale w Authy wystarczy kliknąć menu, a następnie „Dodaj nowe konto”, a następnie postępować zgodnie z instrukcjami.

Zeskanuj kod i gotowe. Zalecamy wyłączenie weryfikacji wiadomości tekstowych po jej skonfigurowaniu, aby w pełni zabezpieczyć się przed lukami w zabezpieczeniach SMS-ów.

Wymagaj danych osobowych z resetowaniem hasła

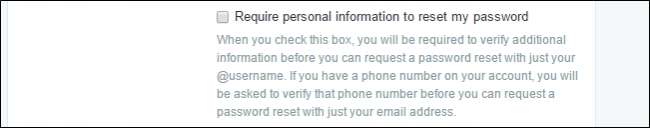

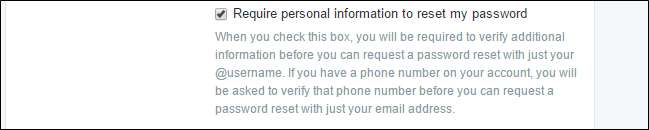

W tym samym menu, w którym konfigurujesz Żądania logowania, jest też inna opcja, którą prawdopodobnie zechcesz włączyć: „Wymagaj danych osobowych, aby zresetować moje hasło”.

Gdy zaznaczysz to pole, Twitter będzie wymagał od Ciebie podania danych osobowych przed zezwoleniem na zresetowanie hasła. Pomoże to w zasadzie zapobiec włamaniu na Twoje konto przez osoby, które mogą popełnić błąd, resetując hasło.

Gdy zaznaczysz to małe okienko, naciśnij przycisk „Zapisz zmiany” u dołu strony.

Miej oko na połączone aplikacje

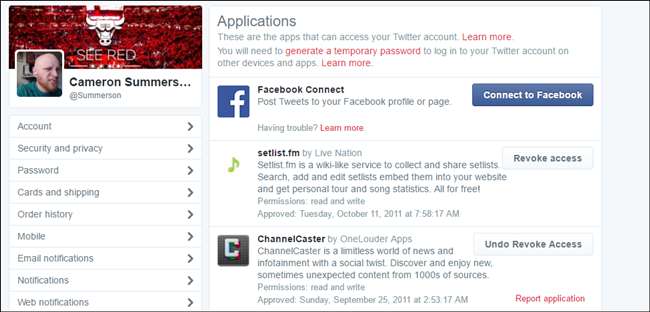

Podobnie jak w przypadku innych kont - Google, Facebook itp. - możesz używać Twittera do logowania się do innych aplikacji i usług. Jest to bardzo prosty sposób na szybkie i łatwe uzyskanie dostępu do określonych usług - zwłaszcza tych, które ostatecznie będą mogły publikować tweety na Twoim koncie.

Jednak z czasem możesz przestać używać tych aplikacji. Dlatego zawsze dobrze jest mieć oko na to, do czego masz dostęp. Jeśli nie korzystasz już z tej aplikacji lub usługi, cofnij jej dostęp. Nie ma sensu dawać dostępu do czegoś, czego nie używasz!

W tym celu kliknij pozycję „Aplikacje” na stronie Ustawienia konta. Znajduje się bliżej dołu strony.

Po prostu przejrzyj listę - jeśli zobaczysz coś nieaktualnego, kliknij przycisk „Odwołaj dostęp”. Powtórz ten proces dla wszystkich aplikacji, których nie używasz. Wracałem i sprawdzałem tę listę raz na kilka miesięcy, żeby była czysta.

Jeśli przypadkowo klikniesz „unieważnij” w aplikacji, której nadal używasz, „Cofnij cofnięcie dostępu” jest gotowe. To wygodne.

Chociaż istnieje kilka innych obszarów w ustawieniach kont na Twitterze, którym warto przyjrzeć się bliżej - na przykład powiadomienia - niekoniecznie są one bezpośrednio powiązane z zabezpieczeniem konta. Czy to mniej denerwujące? Pewnie. Ale nie zabezpieczam.

Jednak dzisiaj omówiliśmy tutaj zasadniczą kwestię upewnienia się, że Twoje konto jest tak bezpieczne, jak to tylko możliwe.