Praktycznie każda wiadomość e-mail, którą otrzymujesz od firmy, zawiera tracker. Po otwarciu wiadomości nadawca otrzymuje polecenie ping. Możesz zablokować tę sztuczkę lub użyć jej do śledzenia wiadomości.

Jak są śledzone e-maile?

W teorii e-mail jest bardzo prostym medium. Ale nie wysyłasz komuś wiadomości tekstowej - e-maile mogą zawierać kod HTML, jak na stronach internetowych. Mogą również ładować obrazy, tak działa śledzenie.

Po otwarciu wiadomości e-mail klient poczty e-mail ładuje obrazy w tej wiadomości e-mail ze zdalnego serwera i wyświetla je, tak jak podczas otwierania strony internetowej. Jeśli chcesz, możesz powiedzieć swojemu klientowi poczty e-mail, aby nigdy nie ładował obrazów. Ale zazwyczaj domyślnie ładują obrazy.

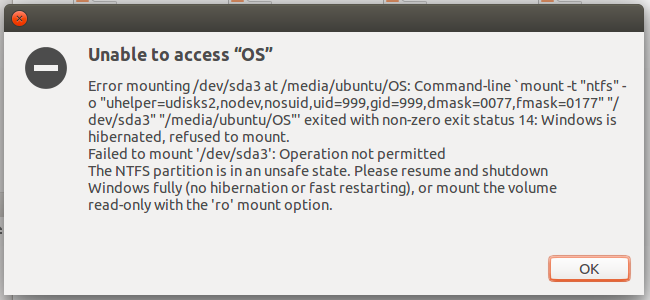

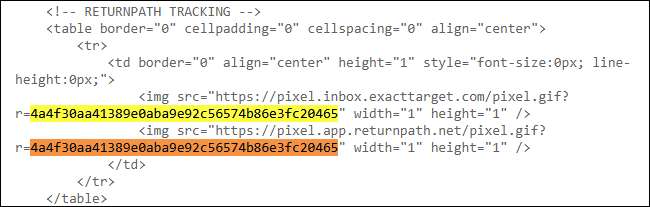

Firmy, które wysyłają biuletyny e-mailowe i inne automatyczne wiadomości e-mail, prawie zawsze zawierają specjalny obraz śledzenia. To mały, niewidoczny plik obrazu o rozmiarze tylko jednego piksela, nazywany też obrazem 1 × 1. Każda osoba, która otrzymuje kopię biuletynu e-mail, ma w niej unikalny adres obrazu śledzenia. Te obrazy są również znane jako „sygnały nawigacyjne w sieci Web”.

Gdy otwierasz biuletyn e-mailowy i wczytuje on obrazy (nawet jeśli nie widzisz żadnych obrazów), ładuje on obraz z unikalnym adresem. Kiedy ten konkretny obraz jest ładowany z serwerów firmy, wie, że wiadomość e-mail wysłana na Twój adres e-mail została właśnie otwarta.

Istnieją również inne sposoby śledzenia, że mogłeś również otworzyć wiadomość e-mail. Na przykład każdy link w e-mailu może mieć unikalny identyfikator, który jest powiązany z Tobą, dzięki czemu firma może zobaczyć, kto kliknął linki w e-mailu. Ale dzieje się tak tylko wtedy, gdy faktycznie klikniesz łącze, a nie tylko otworzysz wiadomość e-mail.

Dlaczego ludzie śledzą e-maile?

Generalnie nie ma nic złowrogiego w tego typu śledzeniu. To się zdarza cały czas. Firmy, które wysyłają automatyczne biuletyny e-mailowe, chcą wiedzieć, ile osób je otwiera i czyta.

Każdy to robi. W How-To Geek używaliśmy tego typu śledzenia w naszym biuletynie e-mail, aby upewnić się, że wysyłamy go tylko do osób, które lubią go oglądać. Jeśli dana osoba nigdy nie otwiera lub nie wchodzi w interakcję z naszym biuletynem, możemy usunąć ją z listy e-mailowej i przestać jej wysyłać.

Chociaż ta technika jest używana przez firmy, możesz jej użyć samodzielnie. Na przykład, powiedzmy, że wysyłasz CV i chcesz wiedzieć, kto otworzył e-maile z podaniem o pracę. Możesz użyć oprogramowania, które osadza obrazy śledzące i raporty, gdy ktoś je otworzy, i będziesz wiedzieć, kto je obejrzał.

Śledzenie otwartych wiadomości e-mail często nie działa

To nie jest doskonały system. W rzeczywistości jest bardzo brudny. Ten system śledzenia otwierania wiadomości e-mail może się zepsuć na wiele sposobów.

Jeśli odbiorca korzysta z klienta poczty e-mail, który nie wczytuje obrazów, moduł śledzący nie załaduje się i nie będziesz mieć możliwości sprawdzenia, czy ta osoba przeglądała e-maila. Dotyczy to również sytuacji, gdy odbiorca korzysta z oprogramowania blokującego te obrazy śledzące.

Niektóre programy mogą z jakiegoś powodu załadować obraz śledzenia - na przykład, aby wyświetlić podgląd wiadomości e-mail lub zeskanować wszystko, co się w niej znajduje. Możesz otrzymać ping, że wiadomość e-mail została wyświetlona, nawet jeśli odbiorca jej nigdy nie otworzył.

Niektóre korporacyjne systemy poczty e-mail mogą nawet blokować wszystkie przychodzące wiadomości e-mail ze śledzącymi obrazami lub linkami.

Chociaż jest to nieporządne i niedoskonałe rozwiązanie, jest to jedyne dostępne w branży, więc ludzie nadal z niego korzystają.

Microsoft Outlook ma funkcja „potwierdzenia odczytu” , ale ludzie mogą łatwo odmówić wysłania potwierdzeń przeczytania. Gmail ma funkcję „potwierdzenia odczytu”, ale jest dostępna tylko na kontach G Suite (organizacji). Obrazy śledzenia są jak potwierdzenia odczytu, które działają dyskretnie w każdym kliencie poczty e-mail, który ładuje obrazy.

Jak zablokować śledzenie w wiadomościach e-mail

Jeśli nie chcesz, aby ludzie wiedzieli, czy otwierałeś otrzymane e-maile, możesz to zatrzymać, ustawiając wybranego klienta poczty e-mail tak, aby nie ładował obrazów automatycznie.

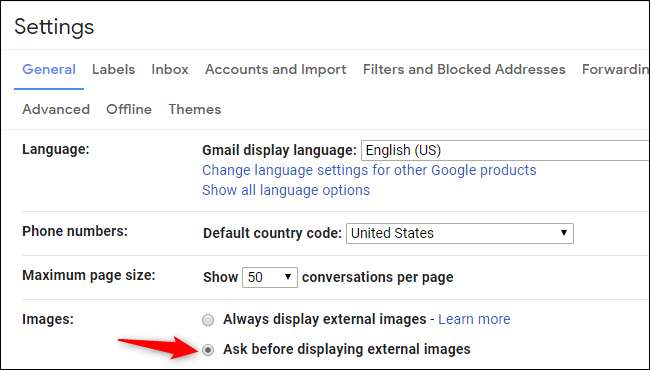

Na przykład w Gmailu przejdź do Ustawienia> Ogólne, wybierz „Pytaj przed wyświetleniem obrazów zewnętrznych” i kliknij „Zapisz zmiany”.

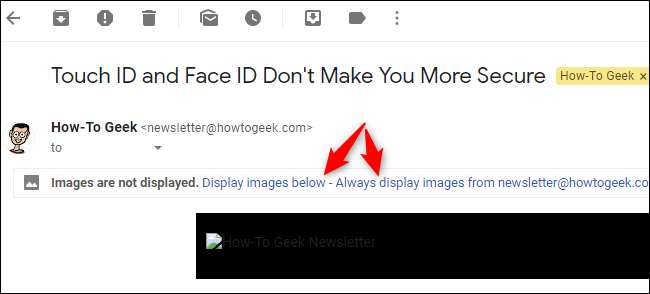

Po otwarciu e-maila zobaczysz komunikat „Obrazy nie są wyświetlane”. Możesz wybrać wyświetlanie obrazów tylko raz, a nawet powiedzieć Gmailowi, aby zawsze ładował obrazy od tego nadawcy, jeśli jest to ten, któremu ufasz.

Inne osoby mogą sprawdzić, czy e-mail został otwarty, tylko jeśli zdecydujesz się wyświetlać obrazy.

Powinno to działać podobnie w każdym kliencie poczty e-mail. Wyszukaj instrukcje dotyczące wybranej aplikacji e-mail, aby dowiedzieć się, jak wyłączyć automatyczne ładowanie obrazów.

Jak śledzić e-mail otwiera się sam

Jeśli reprezentujesz firmę lub organizację, która chce śledzić otwarcia wiadomości e-mail, możesz to zrobić, korzystając z usługi analizy poczty e-mail. Często powinno to być zintegrowane z dowolnym oprogramowaniem używanym do zarządzania biuletynem lub e-mailami marketingowymi.

Dla przeciętnych ludzi jest to nadal trochę skomplikowane. To narzędzie nie jest dołączone do Gmaila, Outlooka, Apple Mail ani zwykłego oprogramowania pocztowego, którego używasz.

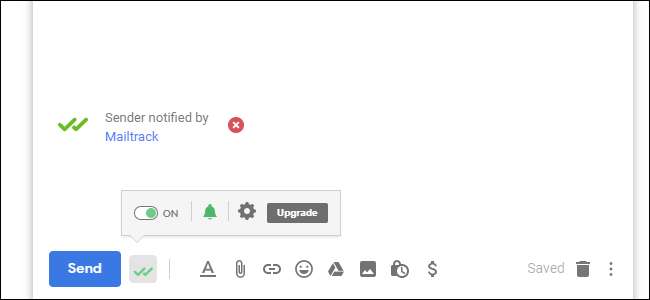

Mailtrack.io jest prosta i bezpłatna, ale umieszcza podpis w każdej redagowanej wiadomości e-mail, chyba że za nią zapłacisz. Ciągle możesz usuń podpis i śledź e-maile jak zwykle, ale jest to trochę kłopotliwe. Możesz otrzymywać powiadomienia na różne sposoby, gdy ktoś przeczyta wiadomość e-mail, w tym za pomocą wyskakującego powiadomienia, powiadomienia e-mail i tych podwójnych znaczników wyboru w folderze Wysłane Gmaila.

Przyjazne dla użytkownika otwarte usługi śledzenia poczty e-mail, takie jak te, wymagają udzielenia im dostępu do poczty e-mail, co jest czymś odradzamy . Ale to kompromis, na który możesz zdecydować. Po prostu poznaj ryzyko.

ZWIĄZANE Z: Nie dawaj aplikacjom dostępu do poczty e-mail (nawet w celu zaoszczędzenia pieniędzy)