Menedżerowie haseł ułatwiają używaj silnych, unikalnych haseł wszędzie . To jedna znacząca korzyść z ich używania, ale jest jeszcze jedna: Twój menedżer haseł chroni Cię przed oszukańczymi witrynami, które próbują wyłudzić Twoje hasło.

Co to jest wyłudzanie informacji i jak działa?

Wyłudzanie informacji ma na celu nakłonienie Cię do podania hasła lub innych informacji oszustom.

Załóżmy na przykład, że otrzymujesz wiadomość e-mail z twierdzeniem, że pochodzi z Twojego banku. Wiadomość e-mail zawiera informację, że Twoje konto mogło zostać przejęte. Aby podjąć działanie, kliknij ten link. Klikasz link w e-mailu i trafiasz na stronę, która wygląda tak, jak prawdziwa witryna Twojego banku. W pośpiechu, aby zabezpieczyć swoje konto, wpisujesz hasło i ewentualnie inne szczegóły, takie jak numer karty kredytowej. Boom, zostałeś wyłudzony. Osoba atakująca ma teraz nazwę użytkownika i hasło do Twojego konta bankowego, a także wszelkie inne podane przez Ciebie informacje. To nie była prawdziwa witryna Twojego banku. Otrzymałeś e-maila od oszusta.

Specjaliści od bezpieczeństwa odradzają klikanie linków w takich wiadomościach e-mail. Zamiast tego przejdź bezpośrednio do witryny swojego konta bankowego i zaloguj się. Podobnie, jeśli ktoś podający się za pracownika banku zadzwoni do Ciebie przez telefon, dobrze jest się rozłączyć i zadzwonić bezpośrednio na numer obsługi klienta banku, aby sprawdzić, czy połączenie jest prawowity.

Możesz trafić na stronę phishingową na wiele innych sposobów. Może klikasz link, aby kupić coś w sieci i trafiasz na przykład do czegoś, co wygląda jak Amazon.com lub inny legalny sklep. Być może klikasz link, aby wysłać do kogoś wiadomość e-mail i wylądujesz na czymś, co wygląda jak ekran logowania Google do Twojego konta Gmail.

Wszystko jest w adresie URL

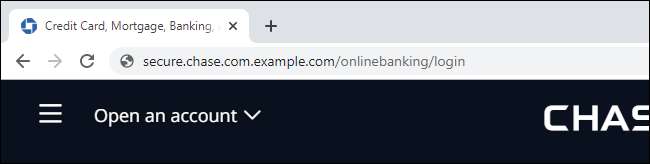

Jest jedna rzecz, którą możesz zrobić, aby wykryć strony phishingowe: sprawdź adres URL, czyli adres strony internetowej. Na przykład, jeśli korzystasz z banku w Chase, sprawdź, czy jesteś na chase.com. Ale strony phishingowe mogą być sprytne - na przykład witryna phishingowa może używać domeny „bezpieczna.chase.com.example.com/onlinebanking/login”.

Jeśli rozumiesz adresy URL, zdasz sobie sprawę, że ten konkretny adres URL jest faktycznie hostowany na „example.com”, a nie na „chase.com”.

Podobnie niektóre witryny phishingowe używają znaków, które wyglądają podobnie do innych znaków. To wszystko sprawia, że adres URL wygląda podobnie do prawdziwego. W końcu wiele osób prawdopodobnie w ogóle nie sprawdza adresu URL. Nawet osoby, które to robią, mogą po prostu zostać przeszkolone, aby szukać czegoś takiego jak „chase.com”. Nie wszyscy rozumieją, jak zdekodować tę linię tekstu.

Jak menedżer haseł pomaga Cię chronić

Jeśli używasz menedżera haseł, masz dodatkową ochronę. Dzieje się tak, o ile menedżer haseł może automatycznie wypełnić Twoje dane uwierzytelniające, niezależnie od tego, czy tak jest 1Password , LastPass , Dashlane , Bitwarden , lub nawet funkcja zapisywania hasła wbudowana bezpośrednio w przeglądarkę internetową .

Jeśli zapiszesz login do strony internetowej, takiej jak Chase.com lub Amazon.com, Twój menedżer haseł zapamięta go i zaproponuje automatyczne wypełnienie go za Ciebie, gdy będziesz na Chase.com lub Amazon.com. Jeśli trafisz do innej witryny, menedżer haseł nie zaproponuje wprowadzenia Twoich danych logowania - w końcu jesteś w innej witrynie. Twój menedżer haseł nie pasuje do ukrytego adresu URL.

Ta ochrona nie jest wyszukana i nie zobaczysz dużego czerwonego komunikatu ostrzegawczego. Ale szybko zauważysz, że poczekaj minutę; Twój menedżer haseł nie oferuje możliwości zalogowania się w tej witrynie. Dlaczego? Gdy zauważysz, że coś jest nie tak, możesz szybko odkryć, że nie ma Cię w witrynie, o której myślałeś, że jesteś.

ZWIĄZANE Z: Jak bezpieczni są menedżerowie haseł?

Spokój podczas logowania

Twój menedżer haseł nie tylko przyspiesza wprowadzanie danych logowania podczas przeglądania sieci. Zapewnia spokój ducha podczas wykonywania swojej pracy.

Jeśli logujesz się do swojego konta e-mail online, nie musisz ponownie sprawdzać domeny przed wpisaniem nazwy użytkownika i hasła. Wiesz, że jeśli Twój menedżer haseł oferuje automatyczne uzupełnianie danych logowania, to już sprawdzono, czy domena jest zgodna z domeną zapisaną w Twojej bazie danych.

To działa również na smartfonach

Oczywiście te same funkcje są dostępne, gdy używasz menedżera haseł na urządzeniu mobilnym, takim jak iPhone, iPad lub telefon z Androidem. Użyj swojego menedżera haseł, aby wprowadzić dane logowania, a będziesz chroniony przed wyłudzaniem informacji również w internecie mobilnym.

ZWIĄZANE Z: Dlaczego warto używać menedżera haseł i jak zacząć