Istnieją dwa rodzaje zapór: zapory sprzętowe i zapory programowe. Router działa jako zapora sprzętowa, podczas gdy system Windows zawiera zaporę programową. Istnieją również zapory innych firm, które możesz zainstalować.

Jeśli w sierpniu 2003 r. Podłączyłeś niezałatany system Windows XP do Internetu bez zapory, mógł on zostać zainfekowany w ciągu kilku minut przez robaka Blaster, który wykorzystywał luki w usługach sieciowych, które system Windows XP wystawił do Internetu.

Oprócz pokazania, jak ważne jest instalowanie poprawek bezpieczeństwa, pokazuje to, jak ważne jest używanie zapory, która zapobiega przedostawaniu się przychodzącego ruchu sieciowego do komputera. Ale jeśli twój komputer jest za routerem, czy naprawdę potrzebujesz zainstalowanej zapory programowej?

Jak routery działają jako zapory sprzętowe

Routery domowe używają translacji adresów sieciowych (NAT) do współdzielenia pojedynczego adresu IP z usług internetowych między wieloma komputerami w Twoim domu. Gdy ruch przychodzący z Internetu dociera do routera, router nie wie, do którego komputera ma go przekierować, więc odrzuca ruch. W efekcie NAT działa jak zapora sieciowa, która zapobiega przychodzącym żądaniom przed dotarciem do komputera. W zależności od routera możesz też blokować określone typy ruchu wychodzącego, zmieniając ustawienia routera.

Router może przekazywać część ruchu przez konfigurowanie przekierowania portów lub umieszczenie komputera w DMZ (strefie zdemilitaryzowanej), gdzie cały ruch przychodzący jest do niego kierowany. W efekcie strefa DMZ przekazuje cały ruch do określonego komputera - komputer nie będzie już korzystał z routera działającego jako zapora.

Źródło zdjęcia: webhamster na Flickr

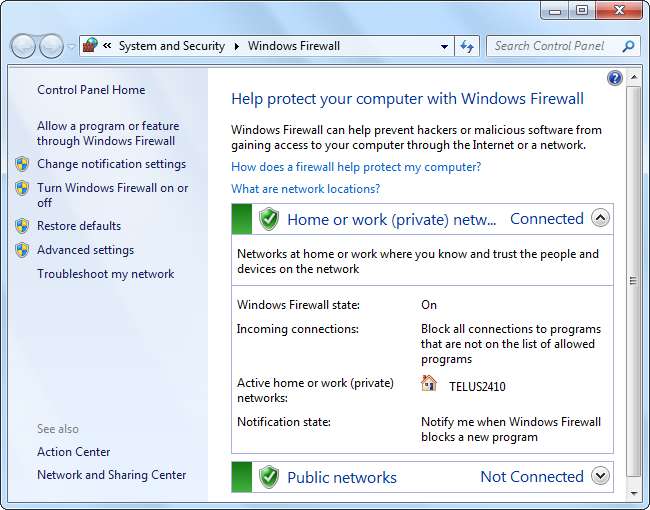

Jak działają zapory programowe

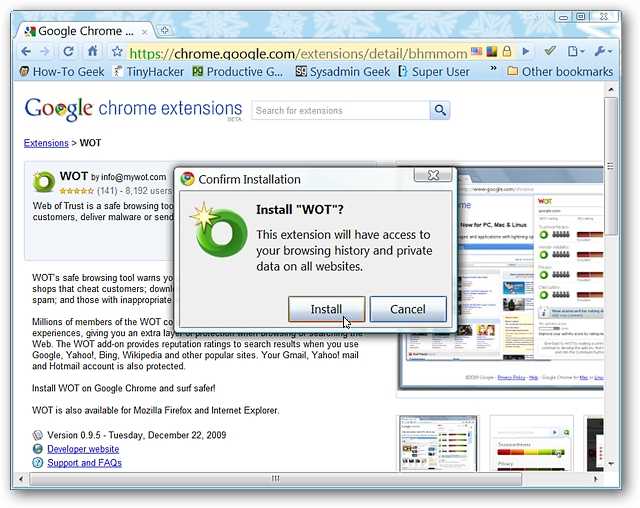

Na komputerze działa zapora programowa. Działa jako strażnik, przepuszczając część ruchu i odrzucając ruch przychodzący. Sam system Windows zawiera wbudowaną zaporę programową, która została domyślnie włączona po raz pierwszy w systemie Windows XP z dodatkiem Service Pack 2 (SP2). Ponieważ zapory programowe działają na Twoim komputerze, mogą monitorować, które aplikacje chcą korzystać z Internetu oraz blokować i zezwalać na ruch na podstawie poszczególnych aplikacji.

Jeśli łączysz komputer bezpośrednio z Internetem, ważne jest, aby używać zapory programowej - nie musisz się tym martwić, teraz, gdy zapora jest domyślnie dostarczana z systemem Windows.

Zapora sprzętowa a zapora programowa

Zapory sprzętowe i programowe pokrywają się na kilka ważnych sposobów:

- Oba domyślnie blokują niechciany ruch przychodzący, chroniąc potencjalnie narażone usługi sieciowe przed dzikim Internetem.

- Oba mogą blokować określone typy ruchu wychodzącego. (Chociaż ta funkcja może nie być dostępna na niektórych routerach).

Zalety zapory programowej:

- Zapora sprzętowa znajduje się między komputerem a Internetem, a zapora programowa - między komputerem a siecią. Jeśli inne komputery w Twojej sieci zostaną zainfekowane, zapora programowa może ochronić Twój komputer przed nimi.

- Zapory programowe umożliwiają łatwą kontrolę dostępu do sieci na podstawie poszczególnych aplikacji. Oprócz kontrolowania ruchu przychodzącego zapora programowa może wyświetlać monit, gdy aplikacja na komputerze chce połączyć się z Internetem, i uniemożliwić aplikacji łączenie się z siecią. Ta funkcja jest łatwa w użyciu z zaporą innej firmy, ale możesz też uniemożliwić aplikacjom łączenie się z Internetem za pomocą zapory systemu Windows .

Zalety zapory sprzętowej:

- Zapora sprzętowa jest oddzielona od komputera - jeśli komputer zostanie zainfekowany robakiem, robak ten może wyłączyć zaporę programową. Jednak ten robak nie mógł wyłączyć zapory sprzętowej.

- Zapory sprzętowe mogą zapewnić scentralizowane zarządzanie siecią. Jeśli masz dużą sieć, możesz łatwo skonfigurować ustawienia zapory na jednym urządzeniu. Uniemożliwia to również użytkownikom zmianę ich na komputerach.

Czy potrzebujesz obu?

Ważne jest, aby używać co najmniej jednego typu zapory - sprzętowej (takiej jak router) lub programowej. Routery i programowe zapory ogniowe w pewnym sensie pokrywają się, ale każdy z nich zapewnia wyjątkowe korzyści.

Jeśli masz już router, pozostawienie włączonej zapory systemu Windows zapewnia korzyści w zakresie bezpieczeństwa bez rzeczywistych kosztów związanych z wydajnością. Dlatego dobrym pomysłem jest uruchomienie obu.

Nie musisz koniecznie instalować zapory programowej innej firmy, która zastępuje wbudowaną zaporę systemu Windows - ale możesz, jeśli chcesz mieć więcej funkcji.