Niedawno omówiliśmy jak umożliwić innym korzystanie z komputera, nie dając im dostępu do wszystkich swoich rzeczy używając funkcji trybu gościa systemu operacyjnego. Szybszą alternatywą byłoby udostępnienie im własnej, odizolowanej przeglądarki internetowej.

Poniższe metody zdecydowanie nie są tak bezpieczne. Każdy mógł opuścić Twoją przeglądarkę internetową w trybie gościa i przełączyć się z powrotem do głównej lub przeglądać pliki na komputerze. To powiedziawszy, jeśli nie jesteś zbyt paranoikiem, te metody mogą nadal być przyzwoitą alternatywą.

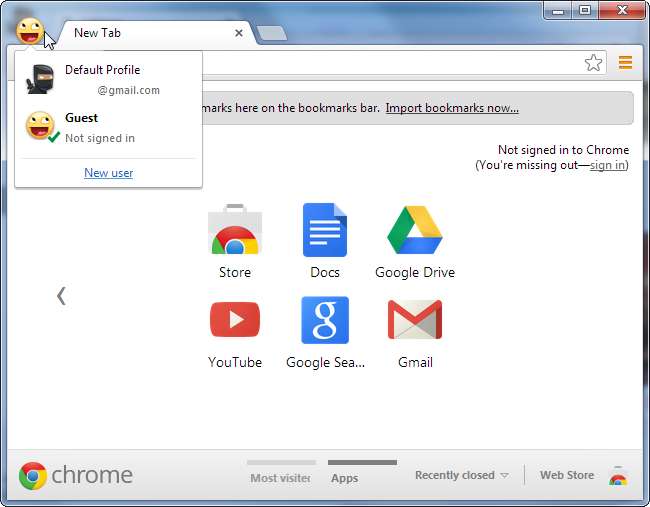

Utwórz oddzielnego użytkownika Chrome

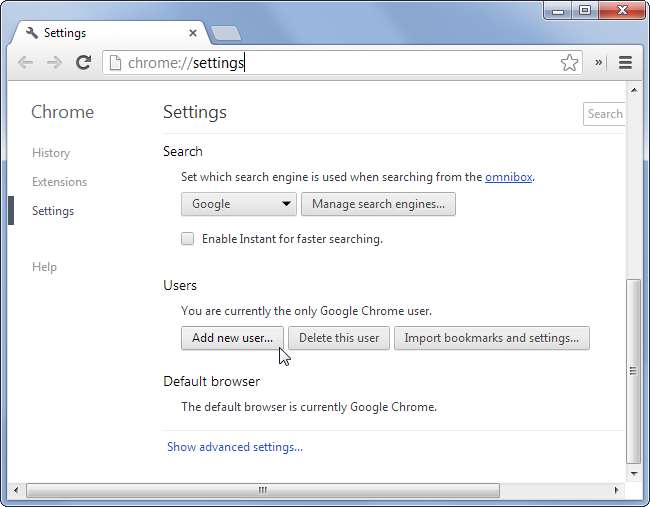

Chrome umożliwia tworzenie oddzielnych profili przez dodanie „użytkowników”. Każdy użytkownik ma własną historię, loginy, zakładki i inne ustawienia.

Pamiętaj, że nie ma ochrony podczas przełączania się między użytkownikami, więc każdy gość może łatwo przełączyć się z powrotem do głównego profilu Chrome bez pytania o uwierzytelnienie. Google ostrzega, że nie jest to sposób na zachowanie prywatności danych, a jedynie wygoda dla osób, które już współużytkują Chrome na tym samym koncie użytkownika.

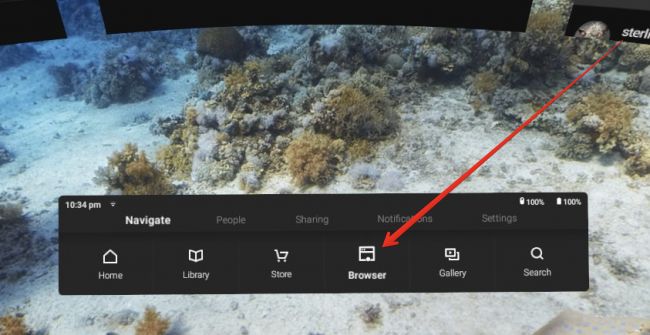

Aby utworzyć nowego użytkownika Chrome, otwórz stronę Ustawienia z menu Chrome, przewiń w dół i kliknij Dodaj nowego użytkownika.

Zostaniesz poproszony o wybranie nazwy i ikony użytkownika. Możesz nazwać użytkownika „Gość”, jeśli chcesz utworzyć osobny profil przeglądania dla wszystkich gości.

Po utworzeniu możesz przełączać się między użytkownikami z poziomu Chrome lub użyć osobnego skrótu na pulpicie, aby uruchomić Chrome jako określone konto użytkownika.

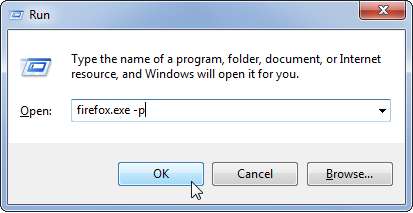

Skonfiguruj inny profil Firefoksa

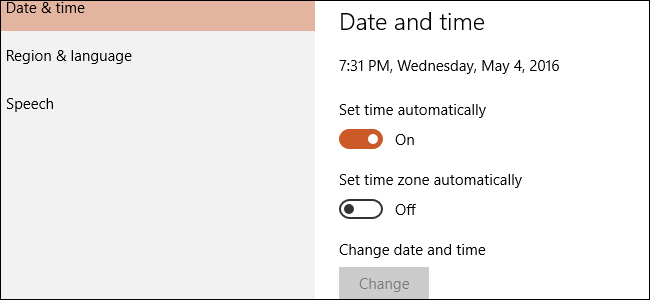

Możesz także ustawić osobne profile użytkowników w Firefoksie, chociaż ta funkcja jest znacznie bardziej ukryta. Aby uzyskać do niego dostęp, zamknij wszystkie okna przeglądarki Firefox, naciśnij klawisz Windows + R, aby otworzyć okno dialogowe Uruchom i uruchom następujące polecenie:

firefox.exe -p

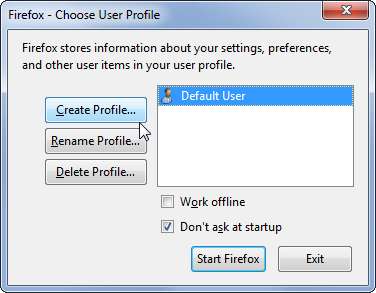

W menedżerze profili Firefoksa możesz kliknąć przycisk Utwórz profil, aby dodać nowe profile użytkowników. Możesz uruchomić Firefoksa za pomocą firefox.exe -p, aby wybrać między profilami. Możesz także odznaczyć pole Nie pytaj przy uruchamianiu, aby za każdym razem, gdy uruchamiasz przeglądarkę Firefox, pojawiał się monit o wybranie profilu użytkownika. Każdy profil użytkownika ma własne zakładki, historię, pliki cookie, ustawienia i inne dane użytkownika.

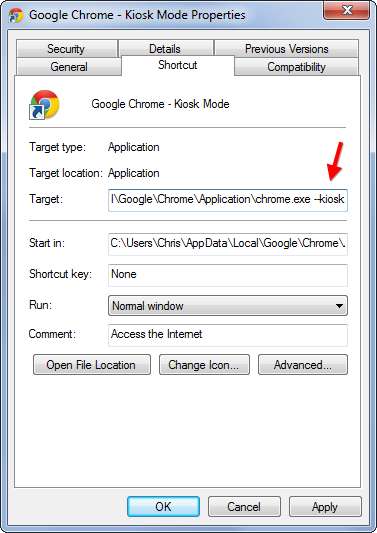

Użyj trybu kiosku Chrome

Chrome zawiera również tryb kiosku, który przejmuje cały ekran. Jest przeznaczony dla terminali przeglądających strony internetowe, ale może być również używany, aby dać użytkownikom przeglądarkę pełnoekranową, której nie można zmienić w okno, naciskając klawisz F11.

Aby skorzystać z tej funkcji, po prostu utwórz nowy skrót do Chrome - możesz to zrobić, tworząc kopię istniejącego skrótu Chrome. Kliknij skrót prawym przyciskiem myszy, wybierz Właściwości i dodaj -kiosk na końcu jego pola docelowego.

Zamknij wszystkie otwarte okna Chrome, a następnie uruchom skrót, a Chrome otworzy się w trybie kiosku, zajmując cały ekran. Będzie nadal korzystać z tych samych danych przeglądarki Chrome, więc możesz połączyć tę funkcję z oddzielnym profilem użytkownika Chrome, aby naprawdę stworzyć odizolowane środowisko przeglądania.

Każdy może nadal nacisnąć Alt + F4, aby zamknąć Chrome, lub Alt + Tab, aby przełączyć się na inne uruchomione aplikacje, więc nie jest to idealne rozwiązanie dla większości scenariuszy. Firefox może również działać w trybie kiosku z dodatkami innych firm.

Daj im inną przeglądarkę

Istnieje duża szansa, że masz już na swoim komputerze wiele przeglądarek. Jeśli gość chce korzystać z przeglądarki internetowej, możesz po prostu dać mu inną przeglądarkę - jeśli używasz Chrome lub Firefox, pozwól mu korzystać z Internet Explorera. Jeśli używasz Internet Explorera, zainstaluj przeglądarkę, taką jak Chrome lub Firefox, i pozwól im z niej korzystać.

Każda przeglądarka ma własne osobne zakładki, pliki cookie i informacje o stanie logowania, więc będą mieć własne, oddzielne środowisko przeglądania, o ile będą się trzymać przeglądarki, której normalnie nie używasz. Nie jest wymagana żadna prawdziwa konfiguracja, zwłaszcza jeśli masz już zainstalowaną przeglądarkę Internet Explorer i nigdy jej nie dotykasz.

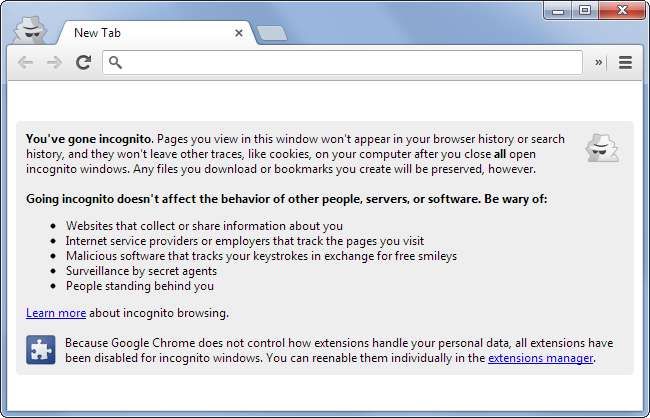

Użyj trybu incognito lub przeglądania prywatnego

Możesz także korzystać z trybu incognito lub przeglądania prywatnego w przeglądarce dla swoich gości. W trybie przeglądania prywatnego przeglądarka używa oddzielnych plików cookie, aby goście nie byli zalogowani na żadne z Twoich kont. Będą jednak mieli dostęp do Twoich zakładek, historii przeglądania i wpisów autouzupełniania paska adresu, więc nie jest to najbardziej prywatna opcja - mogą nieświadomie natknąć się na historię przeglądarki podczas pisania w pasku adresu.

Gdy gość skończy korzystać z komputera, może po prostu zamknąć okno incognito lub wyjść z trybu przeglądania prywatnego, a zostanie automatycznie wylogowany ze wszystkich używanych przez niego witryn. Ich historia przeglądania również zostanie usunięta. Nie musisz martwić się o wyczyszczenie profilu gościa i wylogowanie ludzi ze swoich kont.

Dziękujemy naszym komentatorom za sugerując niektóre z tych pomysłów w komentarzach do naszego poprzedniego artykułu ! Zwróć uwagę, że żadna z tych metod nie zapewnia takiego samego bezpieczeństwa, jak konto gościa w systemie operacyjnym - to tylko szybkie sposoby, aby dać ludziom, którym już ufasz, izolowaną przeglądarkę. Byłoby im bardzo łatwo zamknąć przeglądarkę gościa i korzystać z głównej przeglądarki.