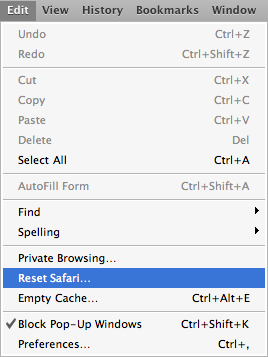

Chrome waarschuwt u vaak "Dit type bestand kan uw computer beschadigen" wanneer u iets probeert te downloaden, zelfs als het een pdf-bestand is. Maar hoe kan een pdf-bestand zo gevaarlijk zijn: is een pdf niet alleen een document met tekst en afbeeldingen?

PDF-readers zoals Adobe Reader zijn door de jaren heen een bron van veel beveiligingsproblemen geweest. Dit komt doordat een pdf-bestand niet zomaar een document is: het kan scripts, ingesloten media en andere twijfelachtige zaken bevatten.

Pdf's zijn niet alleen documenten

Het PDF-bestandsformaat is eigenlijk heel ingewikkeld. Het kan veel dingen bevatten, niet alleen tekst en afbeeldingen, zoals u zou verwachten. PDF ondersteunt veel functies die het waarschijnlijk niet zou moeten doen, die in het verleden veel beveiligingslekken hebben geopend.

- JavaScript : PDF's kunnen JavaScript-code bevatten, dezelfde taal die wordt gebruikt door webpagina's in uw browser. Pdf's kunnen dynamisch zijn en code uitvoeren die de inhoud van de pdf wijzigt of de functies van de pdf-viewer manipuleert. Historisch gezien zijn veel kwetsbaarheden veroorzaakt door pdf's die JavaScript-code gebruiken om Adobe Reader te misbruiken. De JavaScript-implementatie van Adobe Reader bevat zelfs Adobe-specifieke JavaScript-API's, waarvan sommige onveilig waren en misbruikt zijn.

- Ingebouwde flits : PDF's kunnen ingesloten Flash-inhoud bevatten. Elke kwetsbaarheid in Flash kan ook worden gebruikt om Adobe Reader te compromitteren. Tot 10 april 2012 bevatte Adobe Reader zijn eigen gebundelde Flash Player. Beveiligingsfouten die zijn opgelost in de belangrijkste Flash Player zijn mogelijk pas weken later opgelost in de meegeleverde Flash Player van Adobe Reader, waardoor beveiligingslekken wijd openstaan voor misbruik. Adobe Reader gebruikt nu de Flash Player die op uw systeem is geïnstalleerd in plaats van een interne speler.

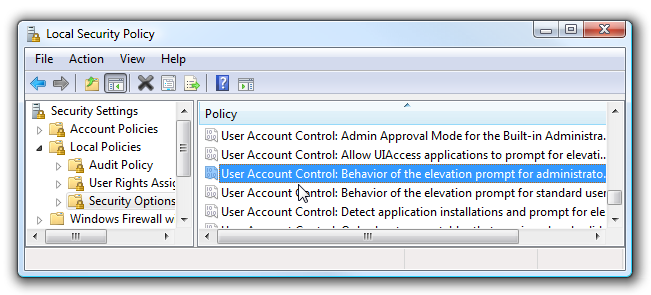

- Start acties : PDF-bestanden hadden de mogelijkheid om elke opdracht te starten nadat er een bevestigingsvenster was verschenen. In oudere versies van Adobe Reader kan een pdf-bestand proberen om een gevaarlijke opdracht te starten, zolang de gebruiker op OK klikt. Adobe Reader bevat nu een zwarte lijst die ervoor zorgt dat PDF-bestanden geen uitvoerbare bestanden kunnen starten.

- Ga naar de foto : PDF-bestanden kunnen ingesloten PDF-bestanden bevatten, die kunnen worden gecodeerd. Wanneer een gebruiker het hoofd-pdf-bestand laadt, kan het onmiddellijk zijn ingesloten pdf-bestand laden. Hierdoor kunnen aanvallers schadelijke PDF-bestanden in andere PDF-bestanden verbergen, waardoor antivirusscanners voor de gek worden gehouden door te voorkomen dat ze het verborgen PDF-bestand onderzoeken.

- Embedded Media Controls : Naast Flash konden pdf's in het verleden Windows Media Player-, RealPlayer- en QuickTime-media bevatten. Hierdoor kan een pdf misbruik maken van kwetsbaarheden in deze insluitbare bedieningselementen van de multimediaspeler.

Er zijn veel meer functies in het PDF-bestandsformaat die het aanvalsoppervlak vergroten, inclusief de mogelijkheid om elk bestand in een PDF in te sluiten en 3D-afbeeldingen te gebruiken.

PDF-beveiliging is verbeterd

U zou nu hopelijk moeten begrijpen waarom Adobe Reader en PDF-bestanden een bron van zoveel beveiligingsproblemen zijn. PDF-bestanden zien er misschien uit als eenvoudige documenten, maar laat u niet misleiden - er kan onder de oppervlakte nog veel meer gebeuren.

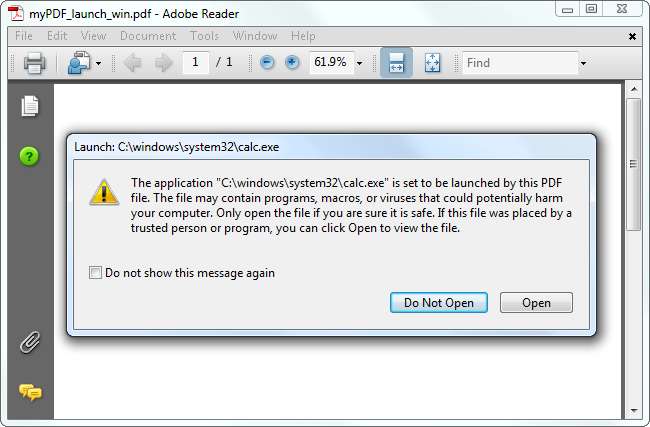

Het goede nieuws is dat de pdf-beveiliging is verbeterd. Adobe heeft een sandbox toegevoegd met de naam "Beveiligde modus" in Adobe Reader X. Hiermee wordt de PDF uitgevoerd in een beperkte, vergrendelde omgeving waar deze alleen toegang heeft tot bepaalde delen van uw computer, niet tot uw volledige besturingssysteem. Het is vergelijkbaar met hoe Chrome sandboxing webpaginaprocessen isoleert van de rest van uw computer. Dit zorgt voor veel meer werk voor aanvallers. Ze hoeven niet alleen een beveiligingsprobleem in de pdf-viewer te vinden - ze moeten een beveiligingsprobleem vinden en vervolgens een tweede beveiligingsprobleem in de sandbox gebruiken om uit de sandbox te ontsnappen en de rest van uw computer schade toe te brengen. Dit is niet onmogelijk, maar sinds de introductie van de sandbox zijn er veel minder kwetsbaarheden in de beveiliging ontdekt en misbruikt in Adobe Reader.

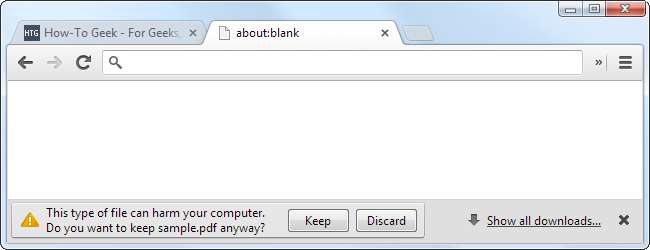

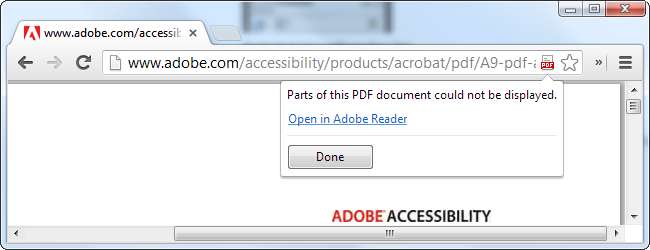

U kunt ook pdf-lezers van derden gebruiken, die doorgaans niet elke pdf-functie ondersteunen. Dit kan een zegen zijn in een wereld waar PDF zoveel twijfelachtige functies bevat. Chrome heeft een geïntegreerde PDF-viewer die zijn sandbox gebruikt, terwijl Firefox zijn eigen geïntegreerde PDF-viewer heeft die volledig in JavaScript is geschreven, dus het werkt in dezelfde beveiligingsomgeving als een normale webpagina.

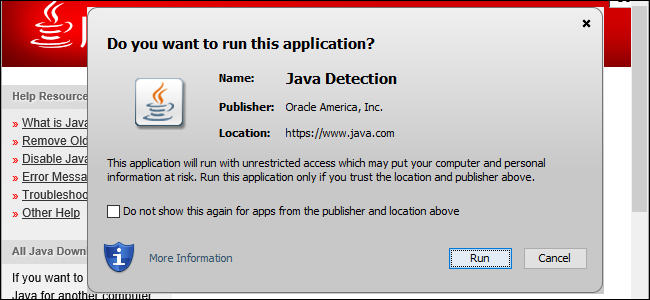

Hoewel we ons kunnen afvragen of pdf's echt al deze dingen zouden moeten kunnen, is de pdf-beveiliging op zijn minst verbeterd. Dat is meer dan we kunnen zeggen voor de Java-plug-in, wat verschrikkelijk is en is momenteel de belangrijkste aanvalsvector op internet. Chrome waarschuwt u voordat Java-inhoud wordt uitgevoerd als u ook de Java-plug-in heeft geïnstalleerd.