ほとんどの人はあらゆる種類のマルウェアを「ウイルス」と呼んでいるようですが、それは技術的に正確ではありません。マルウェア、ワーム、トロイの木馬、ルートキット、キーロガー、スパイウェアなど、ウイルス以外にも多くの用語を聞いたことがあるでしょう。しかし、これらすべての用語はどういう意味ですか?

これらの用語は、オタクだけが使用するものではありません。彼らは、最新のWebセキュリティの問題や技術的な恐怖についての主流のニュース記事にさえ入り込んでいます。それらを理解することは、あなたが聞いた危険を理解するのに役立ちます。

マルウェア

「マルウェア」という言葉は「悪意のあるソフトウェア」の略です。多くの人が「ウイルス」という言葉を使用してあらゆる種類の有害なソフトウェアを示しますが、ウイルスは実際には特定の種類のマルウェアにすぎません。 「マルウェア」という言葉は、以下にリストされているものを含むすべての有害なソフトウェアを含みます。

ウイルス

ウイルスから始めましょう。ウイルスは、実世界のウイルスが生体細胞に感染し、それらの生体細胞を使用して自分自身のコピーを複製するのと同じように、他のファイルに感染することによって自分自身をコピーするマルウェアの一種です。

ウイルスは、バックグラウンドで監視してパスワードを盗んだり、広告を表示したり、コンピュータをクラッシュさせたりするなど、さまざまなことを実行できますが、ウイルスをウイルスにする重要な点は、ウイルスがどのように拡散するかです。ウイルスを実行すると、コンピュータ上のプログラムに感染します。別のコンピュータでプログラムを実行すると、ウイルスはそのコンピュータのプログラムに感染します。たとえば、ウイルスがUSBスティック上のプログラムファイルに感染する可能性があります。そのUSBスティック上のプログラムが別のコンピューターで実行されると、ウイルスは別のコンピューターで実行され、より多くのプログラムファイルに感染します。ウイルスはこのように広がり続けます。

ワーム

ワームはウイルスに似ていますが、拡散方法が異なります。ワームは、ファイルに感染し、人間の活動に依存してそれらのファイルを移動し、さまざまなシステムで実行するのではなく、コンピュータネットワーク上に独自に拡散します。

関連: WindowsがMacやLinuxよりも多くのウイルスを持っている理由

たとえば、BlasterワームとSasserワームは、WindowsXPの時代には非常に急速に拡散しました。 WindowsXPが適切に保護されていませんでした システムサービスをインターネットに公開しました。ワームはインターネット経由でこれらのシステムサービスにアクセスし、脆弱性を悪用してコンピュータに感染しました。次に、ワームは新しい感染したコンピューターを使用して、自身の複製を続行しました。このようなワームは、Windowsがデフォルトで適切にファイアウォールで保護されているため、あまり一般的ではありませんが、影響を受けるユーザーのアドレス帳のすべての電子メールアドレスに大量に電子メールを送信するなど、他の方法でも広がる可能性があります。

ウイルスのように、ワームはコンピュータに感染すると、他の有害なことをいくつでも行うことができます。それをワームにする重要なことは、それがどのようにそれ自体をコピーして拡散するかということです。

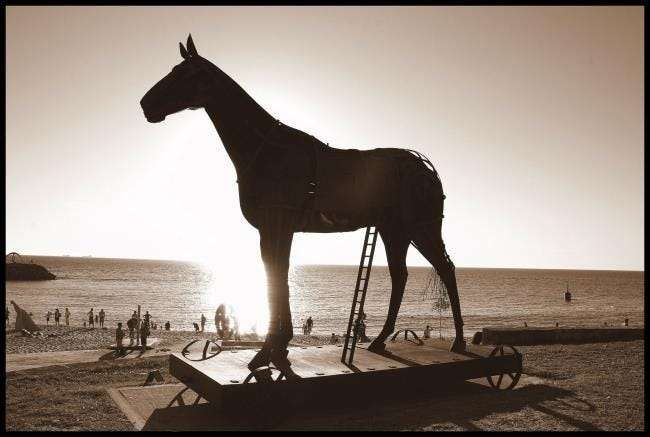

トロイの木馬(またはトロイの木馬)

トロイの木馬、またはトロイの木馬は、正当なファイルになりすますマルウェアの一種です。プログラムをダウンロードして実行すると、トロイの木馬がバックグラウンドで実行され、サードパーティがコンピュータにアクセスできるようになります。トロイの木馬は、コンピュータのアクティビティを監視したり、コンピュータをボットネットに参加させたりするなど、さまざまな理由でこれを実行できます。トロイの木馬は、水門を開いたり、他の多くの種類のマルウェアをコンピューターにダウンロードしたりするためにも使用される可能性があります。

このタイプのマルウェアをトロイの木馬にする重要な点は、その到着方法です。それは便利なプログラムのふりをして、実行されると、バックグラウンドで隠れて、悪意のある人々にあなたのコンピュータへのアクセスを与えます。ウイルスやワームのように、自分自身を他のファイルにコピーしたり、ネットワーク上に拡散したりすることに夢中になっているわけではありません。たとえば、悪意のあるWebサイトにある海賊版ソフトウェアには、実際にはトロイの木馬が含まれている可能性があります。

スパイウェア

スパイウェアは、知らないうちにスパイする悪意のあるソフトウェアの一種です。スパイウェアに応じて、さまざまな種類のデータを収集します。さまざまな種類のマルウェアがスパイウェアとして機能する可能性があります。たとえば、トロイの木馬に含まれる悪意のあるスパイウェアが、キーストロークをスパイして財務データを盗む可能性があります。

より多くの「正当な」スパイウェアがフリーソフトウェアと一緒にバンドルされ、ウェブの閲覧習慣を監視し、このデータを広告サーバーにアップロードすることで、ソフトウェアの作成者があなたの活動に関する知識を売ってお金を稼ぐことができます。

アドウェア

アドウェアはしばしばスパイウェアと一緒に来ます。これは、コンピューターに広告を表示するあらゆる種類のソフトウェアです。プログラム自体の内部に広告を表示するプログラムは、通常、マルウェアとして分類されません。特に悪意のある種類の「アドウェア」は、システムへのアクセスを悪用して、表示すべきでないときに広告を表示する種類です。たとえば、有害なアドウェアが原因で、他に何もしていないときにポップアップ広告がコンピュータに表示される場合があります。または、アドウェアは、Webを閲覧するときに、他のWebページに追加の広告を挿入する場合があります。

アドウェアはスパイウェアと組み合わされることがよくあります。マルウェアの一部が閲覧の習慣を監視し、それらを使用してよりターゲットを絞った広告を配信する場合があります。アドウェアは、Windows上の他の種類のマルウェアよりも「社会的に受け入れられ」ており、正規のプログラムにバンドルされているアドウェアが表示される場合があります。たとえば、一部の人々は OracleのJavaソフトウェアに含まれているAskツールバー アドウェア。

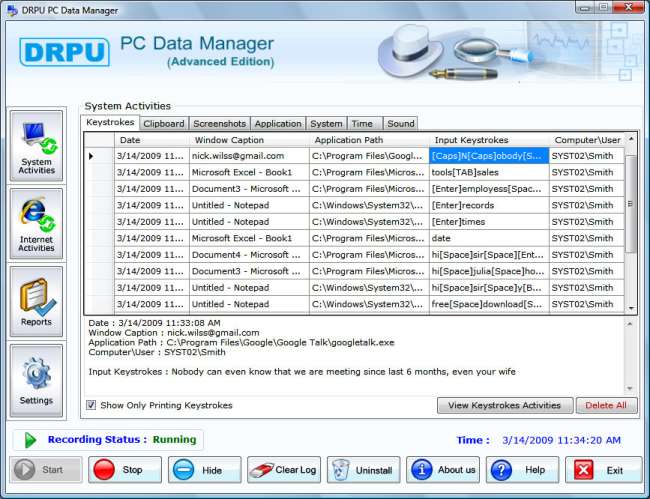

キーロガー

キーロガーは、バックグラウンドで実行されるマルウェアの一種であり、キーストロークをすべて記録します。これらのキーストロークには、ユーザー名、パスワード、クレジットカード番号、およびその他の機密データを含めることができます。次に、キーロガーはこれらのキーストロークを悪意のあるサーバーにアップロードし、そこで分析して、人々が有用なパスワードとクレジットカード番号を選択できるようにします。

他の種類のマルウェアはキーロガーとして機能する可能性があります。たとえば、ウイルス、ワーム、またはトロイの木馬がキーロガーとして機能する場合があります。キーロガーは、企業や嫉妬深い配偶者による監視目的でインストールされる場合もあります。

ボットネット、ボット

ボットネットは、ボットネット作成者の管理下にあるコンピューターの大規模なネットワークです。各コンピューターは特定のマルウェアに感染しているため、「ボット」として機能します。

ボットソフトウェアがコンピュータに感染すると、ボットソフトウェアはある種の制御サーバーに接続し、ボットネットの作成者からの指示を待ちます。たとえば、ボットネットを使用して、 DDoS(分散型サービス拒否)攻撃 。ボットネット内のすべてのコンピューターは、特定のWebサイトまたはサーバーに一度に要求を送信するように指示されます。これらの数百万の要求により、サーバーが応答しなくなったり、クラッシュしたりする可能性があります。

ボットネットの作成者は、ボットネットへのアクセスを販売して、他の悪意のある個人が大きなボットネットを使用して汚い仕事をすることを許可する可能性があります。

ルートキット

ルートキットは、セキュリティプログラムやユーザーによる検出を回避して、コンピュータの奥深くに潜入するように設計されたマルウェアの一種です。たとえば、ルートキットはほとんどのWindowsの前に読み込まれ、システムの奥深くに埋め込まれ、セキュリティプログラムがルートキットを検出できないようにシステム機能を変更する場合があります。ルートキットは完全に非表示になり、Windowsタスクマネージャーに表示されない場合があります。

ある種のマルウェアをルートキットにする重要な点は、マルウェアがステルスであり、到着するとそれ自体を隠すことに集中していることです。

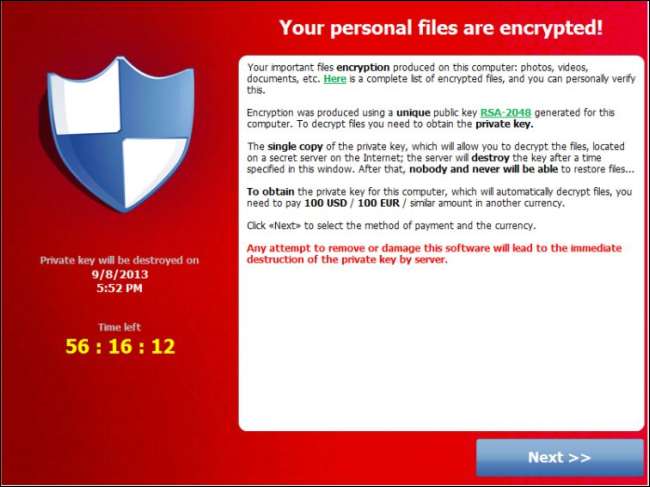

ランサムウェア

関連: ランサムウェアから身を守る方法(CryptoLockerなど)

ランサムウェア かなり新しいタイプのマルウェアです。それはあなたのコンピュータまたはファイルを人質にし、身代金の支払いを要求します。一部のランサムウェアは、コンピュータを使い続ける前に、お金を要求するボックスをポップアップするだけの場合があります。このようなプロンプトは、ウイルス対策ソフトウェアで簡単に無効にできます。

CryptoLockerのようなより有害なマルウェアは、文字通りファイルを暗号化し、アクセスする前に支払いを要求します。このような種類のマルウェアは、特にバックアップがない場合は危険です。

最近のほとんどのマルウェアは営利目的で作成されており、ランサムウェアはその良い例です。ランサムウェアは、問題を引き起こすためだけにコンピュータをクラッシュさせたり、ファイルを削除したりすることを望んでいません。それは何か人質を取り、あなたから迅速な支払いを得たいと思っています。

では、なぜそれが「アンチウイルスソフトウェア」と呼ばれるのでしょうか。さて、ほとんどの人は、「ウイルス」という言葉をマルウェア全体の同義語と見なし続けています。ウイルス対策ソフトウェアは、ウイルスから保護するだけでなく、多くの種類のマルウェアから保護します。ただし、「望ましくない可能性のあるプログラム」は、常に有害であるとは限りませんが、ほとんどの場合、厄介なものです。通常、これらは戦うために別個のソフトウェアを必要とします。

画像クレジット: FlickrのMarceloAlves 、 FlickrのTamaLeaver 、 FlickrのSzilardMihaly