macOSを含め、攻撃の影響を受けないソフトウェアはありません。 Appleコンピュータの人気の高まりにより、Appleコンピュータはマルウェアの主要な標的になっています。また、セキュリティ会社はMac用のウイルス対策をますます提供していますが、本当に必要ですか?

Macをマルウェアから保護するために知っておくべきことはすべてここにあります。

macOSがコンピュータを保護する方法

Macには、安全を確保するための多くのセキュリティ機能が組み込まれています。 macOS(以前のMac OS X)の基盤は堅固です Unix 財団。これは、BSDとLinuxが構築されたのと同じオペレーティングシステムであり、堅牢な権限システムのおかげで信頼性とセキュリティで高い評価を得ています。

プラットフォームを安全に保つために、各Macは独自のテクノロジーのスイートを使用しています。あなたのMacがすでにバックグラウンドでマルウェア対策スキャナーを実行していることを知って驚くかもしれません Xprotect 。

Macでファイルを開くたびに、Xprotectはファイルをスキャンし、既知のmacOSマルウェア定義と照合します。疑わしいものが見つかった場合は、ファイルがコンピュータに損傷を与えるという警告が表示されます。 Macがシステムアップデートをインストールすると、マルウェア定義もアップデートされます。

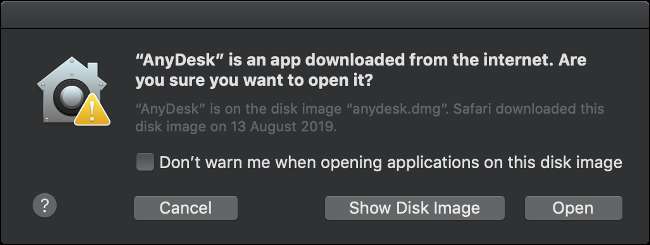

ゲートキーパーと呼ばれる別のテクノロジーは、未知のアプリケーションが害を及ぼすのを防ごうとします。デフォルトでは、macOSは、Appleが発行した開発者証明書で署名されていない、またはMac AppStoreからダウンロードされていないすべてのソフトウェアをブロックします。

すべての署名されていないアプリが有害であるわけではありません。無料のオープンソースアプリを作成する開発者は、Apple DeveloperProgramに参加して証明書を発行するために必要な99ドルを正当化できないことがよくあります。ゲートキーパーを回避するには、[システム環境設定]> [セキュリティとプライバシー]に移動し、署名されていないアプリを開こうとした後、[とにかく開く]をクリックします。

署名されたアプリやMacApp Store経由で配布されたアプリがオペレーティングシステムに損傷を与えるのを防ぐために、Appleはサンドボックスを使用しています。サンドボックスは、目的を実行するために必要なすべてのものをアプリに提供します。サンドボックスでアプリを実行する場合、アプリが実行できることを制限し、入力に基づいて追加の権限を提供します。

最後に、システム整合性保護(SIP)は、コアシステムディレクトリなど、システムの最も脆弱な部分のいくつかを保護します。 Appleは、アプリがこれらの領域にアクセスできないようにするため、不正なソフトウェアによる潜在的な損害を制限します。

SIPは、FinderやSafariなどのプリインストールされたアプリを、これらのアプリの機能を変更する可能性のあるコードインジェクションからも保護します。 Macを再起動してターミナルコマンドを実行すると、次のことができます。 SIPを無効にします。 しかし、ほとんどの人はそれを放っておくべきです。

サードパーティのアンチウイルスの事例

これらのセキュリティ機能はすべてMacを攻撃から保護するのに役立ちますが、どのプラットフォームも影響を受けません。 macOSマルウェアの新しいインスタンスが毎年発見されています。これらの多くは、設計上Appleの防御をすり抜けるか、Appleがパッチを当てることができなかった「ゼロデイ」セキュリティの欠陥を悪用します。

2019年6月、 OSX / CrescentCore Adobe FlashPlayerインストーラーのディスクイメージを装って発見されました。このマルウェアは、Advanced Mac Cleaner、LaunchAgent、またはSafari拡張機能と呼ばれるアプリをインストールし、ウイルス対策ソフトウェアをチェックしてから、保護されていないマシンを悪用しました。 OSX / CrescentCoreは開発者証明書で署名されていたため、Appleがそれを捕まえる前に数日間マシンに感染しました。

インテゴ( @IntegoSecurity )最近、Macマルウェアの新しい部分(アドウェアインストーラー)が発見されました: hっtps://t。こ/lx2dCKDFVT 🍎🐛

/Users/mehdira/Desktop/WaningCrescent/WaningCrescent/Utils/RtfUtils.swift🤭などの文字列が埋め込まれているため、「OSX.CrescentCore」と呼ばれていると推測します。

—目的-参照(@objective_see) 2019年7月2日

1か月前、 OSX /リンカー ゲートキーパーの「ゼロデイ」欠陥を利用しました。 Appleは、今年の初めに最初に報告されたときにセキュリティ上の欠陥にパッチを当てていなかったため、OSX / LinkerはGatekeeperをすり抜けました。

ハードウェアは、チェーンのもう1つの弱点です。 2018年の初めに、過去20年間に販売されたほぼすべてのCPUが重大なセキュリティ上の欠陥の影響を受けていることが発見されました。これらの欠陥は、 スペクターとメルトダウン —はい、Macが影響を受けた可能性があります。この欠陥により、攻撃者はシステムの保護されていると見なされた部分のデータにアクセスできる可能性があります。

Appleは最終的にmacOSにパッチを適用して、SpectreとMeltdownを防ぎました。このエクスプロイトでは、悪意のあるソフトウェアをダウンロードして実行し、害を及ぼす必要があります。Macの所有者が直接影響を受けたという証拠はありません。 MeltdownとSpectreは、Appleの管理外のハードウェアでさえ、深刻なセキュリティの悪用につながる可能性があるという事実を強調しています。

2016年、 OSX / Keydnap 人気のあるBitTorrentクライアントTransmissionに感染しました。システムキーチェーンからログインの詳細を盗み出し、システムに将来アクセスするためのバックドアを作成しようとしました。これは、トランスミッションに関係する5か月で2番目の事件でした。繰り返しになりますが、感染したバージョンは正当な証明書で署名されていたため、ゲートキーパーはそれをキャッチしませんでした。

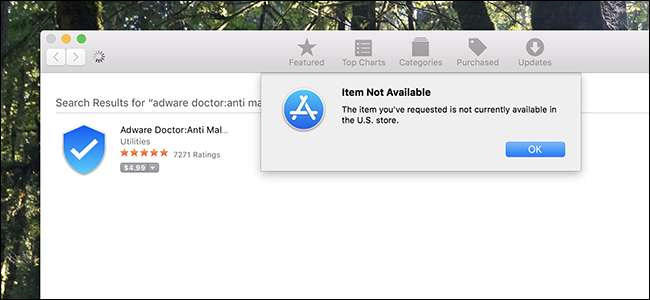

Mac App Storeは悪意のあるアプリをキャッチすることを望んでいますが、2017年には、いくつかの悪意のあるアプリがAppleのレビュープロセスに合格しました。のようなアプリ アドウェアドクター 、Open Any Files、およびDr.Cleanerが正規のマルウェア対策ソフトウェアを装っています。ただし、閲覧履歴や現在実行中のプロセスなどの情報を中国のサーバーに送信しました。

Gatekeeperは暗黙的にMacApp Storeを信頼しているため、ソフトウェアは追加のチェックなしでインストールされました。このようなアプリは、Appleのサンドボックスルールのおかげでシステムレベルでそれほど大きな損害を与えることはできませんが、盗まれた情報は依然として重大なセキュリティ違反です。

2018年8月、 LoudMiner VST(Virtual Studio Technology)プラグインとAbleton Live 10の海賊版で発見されました。LoudMinerは、Linux仮想マシンを実行し、システムリソースを使用して暗号通貨をマイニングする仮想化ソフトウェアをインストールします。このエクスプロイトは、MacとWindowsの両方のコンピューターに影響を及ぼしました。

これらは、最近のmacOSセキュリティ問題のほんの一例です。サードパーティのウイルス対策ソフトウェアがそれらすべてを捕捉するわけではなく、それらすべてが直接使用可能なエクスプロイト(特に、MeltdownとSpectre)をもたらすこともありません。

感染のリスクを減らす方法

Macをセキュリティの脆弱性から保護するためにできる最善のことは、次のことです。 最新の状態に保つ 。 Appleは、セキュリティの脆弱性に小さなセキュリティ修正と大きなOSアップデートで対応しています。 [システム環境設定]> [ソフトウェアアップデート]に移動して、アップデートを確認します。更新を自動的にインストールするようにMacを設定するのが最善です。

不明なソースからソフトウェアをインストールすると、感染につながる可能性もあります。最良の結果を得るには、Mac App Storeから入手したソフトウェア、または正規の開発者証明書で署名されたソフトウェアのみを使用してください。

上で説明したように、それを行っても、システムは免疫力がありませんが、かなりの保護を提供します。署名されていないアプリをインストールする必要がある場合は、信頼できるソースからダウンロードしてください。一部のMacアプリケーションインストーラーには次のものが含まれます ジャンクソフトウェア 、Windowsの場合と同じように。

海賊版ソフトウェアをダウンロードすると、感染につながる可能性があります。違法なソースからソフトウェアをダウンロードする場合、アップローダーに翻弄されるため、これはリスクが高くなります。あなたはあなたが交渉した以上のものに自分自身をさらすことができます。

Adobe Flashは、マルウェアおよびブラウザベースのエクスプロイトのもう1つのソースです。あまり使用しない場合は、システムから削除してください。ほとんどのウェブサイトはすでにFlashから移行しており、2020年の終わりに完全に廃止されます。Flashを使用する必要がある場合は、インストールしてください。 グーグルクローム そして サンドボックスバージョンのFlashを有効にする 。

セキュリティで保護されていないパブリックワイヤレスネットワークも、セキュリティとプライバシーのリスクをもたらします。中間者攻撃は公共のホットスポットで発生し、誰かがあなたのトラフィックをスパイする可能性があります。セキュリティで保護されていないパブリックネットワークを使用する必要がある場合は、 VPN 。

最後に、保護を強化するために、ウイルス対策ソフトウェアまたはマルウェア対策ソフトウェアをインストールして、システムを監視できます。

どのMacセキュリティソフトウェアをインストールする必要がありますか?

はっきりさせておきましょう。Mac用のウイルス対策ソフトウェアはそうではありません 必須 。上記の基本的な「常識」の実践に従うと、感染の可能性は低くなります。ウイルス対策を使用していても、システムは文書化されていない新しい感染の犠牲になる可能性があります。 1台のMacが危険にさらされると、アンチウイルスを実行しているかどうかに関係なく、すべてが危険にさらされます。

それでも、Macにウイルス対策ソフトウェアをインストールする方が快適な場合は、それで問題ありません。推奨するものがいくつかあります。

基本的なマルウェア除去ツールについては、 Malwarebytes 。私たちは両方が好きです ウィンドウズ およびMacバージョン。無料版では、Macをスキャンしてマルウェアを検出し、見つかったものをすべて削除できます。リアルタイムの保護が必要な場合(そして繰り返しますが、 恐らく 必要ありません)、お勧めします Malwarebytes Premium (年間39.99ドル)。

「最高の」Macウイルス対策パッケージを見つけるための独自のテストは実施していません。しかし、次のツールはでトップマークを獲得しました AV-TestのmacOS 2019年6月のまとめ:

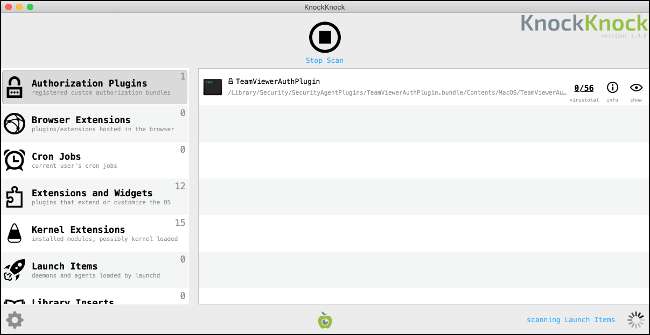

マルウェアを検出するもう1つの便利なツールは コンコン から 目的-参照 。 KnockKnockは特にマルウェアを対象としているのではなく、永続的にインストールされているソフトウェアを対象としています。マルウェアは攻撃的な戦術を使用してコンピューターにインストールされたままになることが多いため、KnockKnockはこれらのプロセスを見つけて分析します。

KnockKnockは完全に無料でダウンロードして使用できます。ただし、ツールは削除されず、既知の安全なプロセスにフラグが立てられる可能性があります。プロセスをVirusTotalとクロスチェックし、既知のマルウェアを赤で強調表示します。

セキュリティに敏感なMacユーザーもチェックアウトする必要があります リトルスニッチ 。これは基本的に、アプリケーションがインターネットに接続しようとするたびにプロンプトを表示するファイアウォールです。次に、これらのリクエストを承認または拒否して、データを送受信できるアプリケーションを制限できます。アプリはそれを記憶します。 Little Snitchは無料トライアルとして利用でき、フルバージョンは45ドルです。

Macが安全だと思い込まないでください

利用可能なすべてのセキュリティツールを実行している場合でも、Macが安全であると思い込まないでください。オペレーティングシステムやハードウェアの一部は、攻撃の影響を受けません。脆弱性は警告なしに一晩で現れる可能性があります。

Macを保護するためにできる最善のことは、Macを最新の状態に保ち、承認された開発者とMac AppStoreからの署名付きソフトウェアのみをインストールすることです。

そして、不思議に思うかもしれませんが、この作品の作者はMacにウイルス対策を持っていません。