La maggior parte delle persone sembra chiamare ogni tipo di malware un "virus", ma questo non è tecnicamente accurato. Probabilmente hai sentito parlare di molti altri termini oltre a virus: malware, worm, Trojan, rootkit, keylogger, spyware e altro ancora. Ma cosa significano tutti questi termini?

Questi termini non sono usati solo dai geek. Si fanno strada anche nelle notizie più diffuse sugli ultimi problemi di sicurezza web e sulle preoccupazioni tecnologiche. Capirli ti aiuterà a capire i pericoli di cui hai sentito parlare.

Malware

La parola "malware" è l'abbreviazione di "software dannoso". Molte persone usano la parola "virus" per indicare qualsiasi tipo di software dannoso, ma un virus è in realtà solo un tipo specifico di malware. La parola "malware" comprende tutti i software dannosi, inclusi tutti quelli elencati di seguito.

Virus

Cominciamo con i virus. Un virus è un tipo di malware che si copia infettando altri file, proprio come i virus nel mondo reale infettano le cellule biologiche e utilizzano quelle cellule biologiche per riprodurre copie di se stessi.

Un virus può fare molte cose diverse: guardare in background e rubare le tue password, visualizzare annunci pubblicitari o semplicemente mandare in crash il tuo computer, ma la cosa fondamentale che lo rende un virus è il modo in cui si diffonde. Quando esegui un virus, infetterà i programmi sul tuo computer. Quando esegui il programma su un altro computer, il virus infetterà i programmi su quel computer e così via. Ad esempio, un virus potrebbe infettare i file di programma su una chiavetta USB. Quando i programmi su quella chiavetta USB vengono eseguiti su un altro computer, il virus viene eseguito sull'altro computer e infetta più file di programma. Il virus continuerà a diffondersi in questo modo.

Verme

Un worm è simile a un virus, ma si diffonde in modo diverso. Invece di infettare i file e fare affidamento sull'attività umana per spostare quei file ed eseguirli su sistemi diversi, un worm si diffonde da solo sulle reti di computer.

RELAZIONATO: Perché Windows ha più virus di Mac e Linux

Ad esempio, i worm Blaster e Sasser si diffusero molto rapidamente ai tempi di Windows XP perché Windows XP non è stato adeguatamente protetto e servizi di sistema esposti a Internet. Il worm ha avuto accesso a questi servizi di sistema tramite Internet, ha sfruttato una vulnerabilità e ha infettato il computer. Il worm ha quindi utilizzato il nuovo computer infetto per continuare a replicarsi. Questi worm sono meno comuni ora che Windows è dotato di firewall correttamente per impostazione predefinita, ma i worm possono diffondersi anche in altri modi, ad esempio inviando se stessi e-mail in massa a ogni indirizzo di posta elettronica nella rubrica di un utente interessato.

Come un virus, un worm può fare molte altre cose dannose una volta che infetta un computer. La cosa fondamentale che lo rende un worm è semplicemente il modo in cui si copia e si diffonde.

Trojan (o Trojan Horse)

Un cavallo di Troia, o Trojan, è un tipo di malware che si maschera da file legittimo. Quando scarichi ed esegui il programma, il cavallo di Troia verrà eseguito in background, consentendo a terze parti di accedere al tuo computer. I trojan possono farlo per diversi motivi: per monitorare l'attività sul tuo computer o per unire il tuo computer a una botnet. I trojan possono anche essere utilizzati per aprire le porte e scaricare molti altri tipi di malware sul tuo computer.

La cosa fondamentale che rende questo tipo di malware un Trojan è il modo in cui arriva. Finge di essere un programma utile e, quando viene eseguito, si nasconde in background e consente a persone malintenzionate di accedere al tuo computer. Non è ossessionato dalla copia di se stesso in altri file o dalla diffusione in rete, come lo sono virus e worm. Ad esempio, un software piratato su un sito Web senza scrupoli potrebbe effettivamente contenere un Trojan.

Spyware

Lo spyware è un tipo di software dannoso che ti spia a tua insaputa. Raccoglie una varietà di diversi tipi di dati, a seconda del pezzo di spyware. Diversi tipi di malware possono funzionare come spyware: nei trojan potrebbero essere inclusi spyware dannosi che spia le tue battiture per rubare dati finanziari, ad esempio.

Altri spyware "legittimi" possono essere raggruppati insieme al software gratuito e monitorare semplicemente le tue abitudini di navigazione web, caricando questi dati sui server pubblicitari in modo che il creatore del software possa trarre profitto dalla vendita della sua conoscenza delle tue attività.

Adware

L'adware viene spesso accompagnato dallo spyware. È qualsiasi tipo di software che visualizza pubblicità sul tuo computer. I programmi che visualizzano annunci pubblicitari all'interno del programma stesso non sono generalmente classificati come malware. Il tipo di "adware" particolarmente dannoso è il tipo che abusa del proprio accesso al tuo sistema per visualizzare annunci quando non dovrebbe. Ad esempio, un adware dannoso può causare la visualizzazione di pubblicità popup sul tuo computer quando non stai facendo nient'altro. Oppure, l'adware può iniettare pubblicità aggiuntiva in altre pagine Web durante la navigazione sul Web.

L'adware è spesso combinato con lo spyware: un malware può monitorare le tue abitudini di navigazione e utilizzarle per offrirti annunci più mirati. L'adware è più "socialmente accettabile" rispetto ad altri tipi di malware su Windows e potresti vedere adware in bundle con programmi legittimi. Ad esempio, alcune persone considerano la barra degli strumenti Ask inclusa con il software Java di Oracle adware.

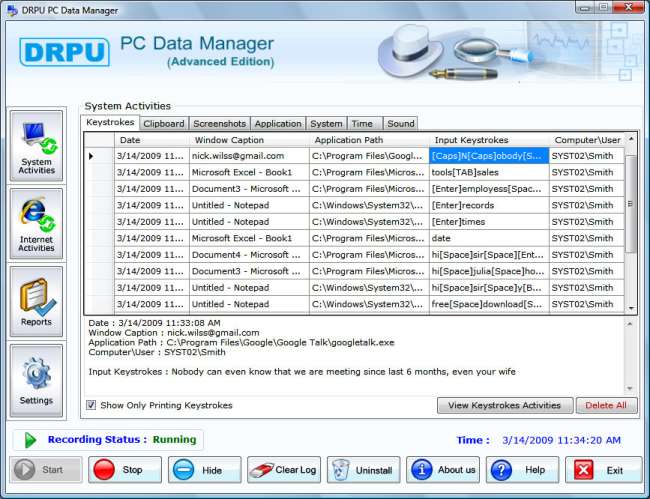

Keylogger

Un keylogger è un tipo di malware che viene eseguito in background, registrando ogni battuta di tasto che fai. Queste sequenze di tasti possono includere nomi utente, password, numeri di carte di credito e altri dati sensibili. Il keylogger quindi, molto probabilmente, carica queste sequenze di tasti su un server dannoso, dove possono essere analizzate e le persone possono scegliere le password utili ei numeri di carta di credito.

Altri tipi di malware possono agire come keylogger. Ad esempio, un virus, worm o Trojan può funzionare come keylogger. I keylogger possono anche essere installati a scopo di monitoraggio da aziende o anche da coniugi gelosi.

Botnet, Bot

Una botnet è una vasta rete di computer che è sotto il controllo del creatore della botnet. Ogni computer funziona come un "bot" perché è infettato da uno specifico malware.

Una volta che il software del bot infetta il computer, si connetterà a una sorta di server di controllo e attenderà le istruzioni dal creatore della botnet. Ad esempio, una botnet può essere utilizzata per avviare un file Attacco DDoS (Distributed Denial of Service) . A ogni computer nella botnet verrà detto di bombardare un sito Web o un server specifico con richieste contemporaneamente e questi milioni di richieste possono causare il blocco o il blocco di un server.

I creatori di botnet possono vendere l'accesso alle loro botnet, consentendo ad altri individui malintenzionati di utilizzare botnet di grandi dimensioni per svolgere il loro lavoro sporco.

Rootkit

Un rootkit è un tipo di malware progettato per penetrare in profondità nel tuo computer, evitando il rilevamento da parte di programmi di sicurezza e utenti. Ad esempio, un rootkit potrebbe caricarsi prima della maggior parte di Windows, seppellendosi in profondità nel sistema e modificando le funzioni del sistema in modo che i programmi di sicurezza non possano rilevarlo. Un rootkit potrebbe nascondersi completamente, impedendo a se stesso di essere visualizzato nel task manager di Windows.

La cosa fondamentale che rende un tipo di malware un rootkit è che è furtivo e concentrato sul nascondersi una volta che arriva.

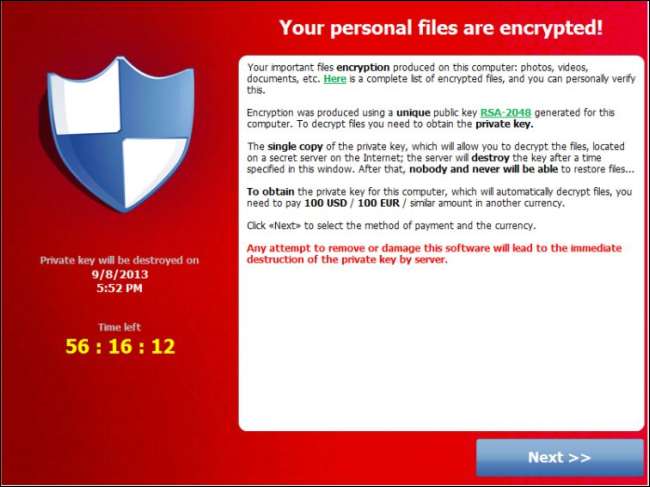

Ransomware

RELAZIONATO: Come proteggersi dal ransomware (come CryptoLocker e altri)

Ransomware è un tipo di malware abbastanza nuovo. Tiene in ostaggio il tuo computer oi tuoi file e richiede un riscatto. Alcuni ransomware potrebbero semplicemente far apparire una finestra che richiede denaro prima che tu possa continuare a utilizzare il tuo computer. Tali richieste possono essere facilmente sconfitte con un software antivirus.

Il malware più dannoso come CryptoLocker crittografa letteralmente i tuoi file e richiede un pagamento prima che tu possa accedervi. Questi tipi di malware sono pericolosi, soprattutto se non disponi di backup.

La maggior parte dei malware oggigiorno viene prodotta a scopo di lucro e il ransomware ne è un buon esempio. Il ransomware non vuole mandare in crash il tuo computer ed eliminare i tuoi file solo per creare problemi. Vuole prendere in ostaggio qualcosa e ottenere un pagamento veloce da te.

Allora perché si chiama comunque "software antivirus"? Ebbene, la maggior parte delle persone continua a considerare la parola "virus" sinonimo di malware nel suo complesso. Il software antivirus non protegge solo dai virus, ma da molti tipi di malware, tranne, a volte "programmi potenzialmente indesiderati", che non sono sempre dannosi, ma sono quasi sempre una sfumatura. Di solito questi richiedono un software separato per combattere.

Credito immagine: Marcelo Alves su Flickr , Tama Leaver su Flickr , Szilard Mihaly su Flickr