Consideralo un annuncio di servizio pubblico: i truffatori possono falsificare gli indirizzi email. Il tuo programma di posta elettronica potrebbe dire che un messaggio proviene da un determinato indirizzo email, ma potrebbe provenire interamente da un altro indirizzo.

I protocolli di posta elettronica non verificano la legittimità degli indirizzi: truffatori, phisher e altri utenti malintenzionati sfruttano questa debolezza del sistema. Puoi esaminare le intestazioni di un'email sospetta per vedere se il suo indirizzo è stato falsificato.

Come funziona la posta elettronica

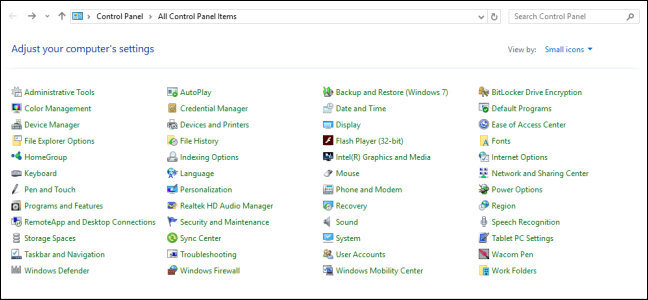

Il software di posta elettronica mostra il destinatario di un messaggio di posta elettronica nel campo "Da". Tuttavia, nessuna verifica viene effettivamente eseguita: il tuo software di posta elettronica non ha modo di sapere se un'email proviene effettivamente da chi dice di provenire. Ogni e-mail include un'intestazione "Da", che può essere falsificata: ad esempio, qualsiasi scammer potrebbe inviarti un'e-mail che sembra provenire da [email protected]. Il tuo client di posta elettronica ti direbbe che si tratta di un'email di Bill Gates, ma non ha modo di controllarla effettivamente.

È possibile che le email con indirizzi falsi provengano dalla tua banca o da un'altra attività legittima. Ti chiederanno spesso informazioni sensibili come i dati della tua carta di credito o il numero di previdenza sociale, forse dopo aver fatto clic su un collegamento che rimanda a un sito di phishing progettato per sembrare un sito web legittimo.

Pensa al campo "Da" di un'email come l'equivalente digitale dell'indirizzo del mittente stampato sulle buste che ricevi per posta. In genere, le persone inseriscono un indirizzo di ritorno accurato sulla posta. Tuttavia, chiunque può scrivere tutto ciò che vuole nel campo dell'indirizzo del mittente: il servizio postale non verifica che una lettera provenga effettivamente dall'indirizzo del mittente stampato su di essa.

Quando l'SMTP (Simple Mail Transfer Protocol) è stato progettato negli anni '80 per essere utilizzato dal mondo accademico e dalle agenzie governative, la verifica dei mittenti non era un problema.

Come esaminare le intestazioni di un'e-mail

Puoi visualizzare maggiori dettagli su un'e-mail scavando nelle intestazioni dell'e-mail. Queste informazioni si trovano in aree diverse in diversi client di posta elettronica: potrebbero essere note come "origine" o "intestazioni" dell'email.

(Ovviamente, è generalmente una buona idea ignorare completamente le email sospette: se non sei affatto sicuro di un'email, probabilmente è una truffa.)

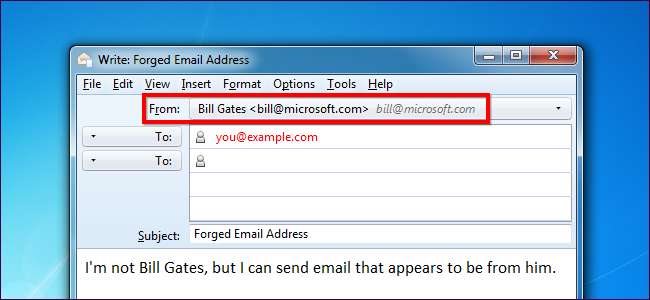

In Gmail, puoi esaminare queste informazioni facendo clic sulla freccia nell'angolo in alto a destra di un'e-mail e selezionando Spettacolo originale . Visualizza i contenuti grezzi dell'email.

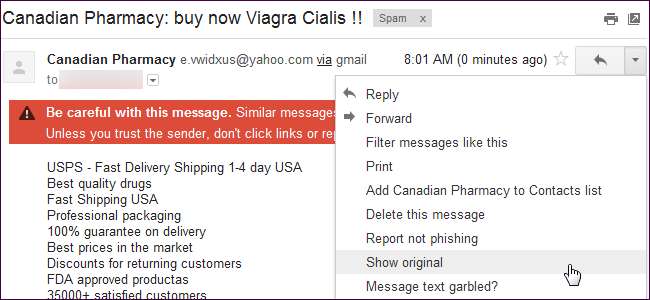

Di seguito troverai il contenuto di un'effettiva email di spam con un indirizzo email contraffatto. Spiegheremo come decodificare queste informazioni.

Consegnato a: [MY EMAIL ADDRESS]

Ricevuto: entro 10.182.3.66 con ID SMTP a2csp104490oba;

Sabato 11 agosto 2012 15:32:15 -0700 (PDT)

Ricevuto: entro 10.14.212.72 con ID SMTP x48mr8232338eeo.40.1344724334578;

Sabato 11 agosto 2012 15:32:14 -0700 (PDT)

Percorso di ritorno: <[email protected]>

Ricevuto: da 72-255-12-30.client.stsn.net (72-255-12-30.client.stsn.net. [72.255.12.30])

di mx.google.com con ID ESMTP c41si1698069eem.38.2012.08.11.15.32.13;

Sabato 11 agosto 2012 15:32:14 -0700 (PDT)

Ricevuto-SPF: neutro (google.com: 72.255.12.30 non è né consentito né negato dal record di migliore ipotesi per il dominio di [email protected]) client-ip = 72.255.12.30;

Risultati di autenticazione: mx.google.com; spf = neutral (google.com: 72.255.12.30 non è né consentito né negato dal record di migliore ipotesi per il dominio di [email protected]) [email protected]

Ricevuto: da vwidxus.net id hnt67m0ce87b per <[MY EMAIL ADDRESS]>; Dom, 12 agosto 2012 10:01:06 -0500 (busta da <[email protected]>)

Ricevuto: da vwidxus.net da web.vwidxus.net con local (Mailing Server 4.69)

id 34597139-886586-27/./PV3Xa/WiSKhnO+7kCTI+xNiKJsH/rC/

per [email protected]; Domenica 12 agosto 2012 10:01:06 –0500…

Da: "Canadian Pharmacy" [email protected]

Ci sono più intestazioni, ma queste sono quelle importanti: vengono visualizzate nella parte superiore del testo non elaborato dell'email. Per comprendere queste intestazioni, inizia dal basso: queste intestazioni tracciano il percorso dell'email dal suo mittente a te. Ogni server che riceve l'e-mail aggiunge più intestazioni in alto: le intestazioni più vecchie dai server in cui l'email è iniziata si trovano in basso.

L'intestazione "Da" in basso afferma che l'email proviene da un indirizzo @ yahoo.com - questa è solo una parte delle informazioni incluse nell'email; potrebbe essere qualsiasi cosa. Tuttavia, sopra possiamo vedere che l'email è stata ricevuta per la prima volta da "vwidxus.net" (sotto) prima di essere ricevuta dai server di posta di Google (sopra). Questa è una bandiera rossa: ci aspetteremmo di vedere l'intestazione "Ricevuto:" più bassa nell'elenco come uno dei server di posta di Yahoo !.

Gli indirizzi IP coinvolti possono anche indurti: se ricevi un'email sospetta da una banca americana ma l'indirizzo IP da cui è stato ricevuto si risolve in Nigeria o Russia, è probabile che sia un indirizzo email contraffatto.

In questo caso, gli spammer hanno accesso all'indirizzo "[email protected]", dove vogliono ricevere risposte al loro spam, ma stanno comunque falsificando il campo "Da:". Perché? Probabilmente perché non possono inviare enormi quantità di spam tramite i server di Yahoo !, verrebbero notati e verrebbero chiusi. Invece, inviano spam dai propri server e falsificano il suo indirizzo.