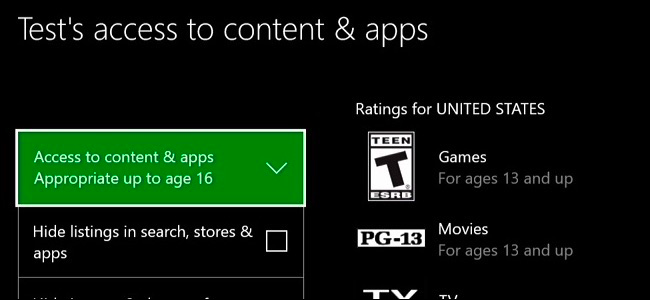

Ingin menggunakan VPN ? Jika Anda mencari penyedia VPN atau menyiapkan VPN Anda sendiri, Anda harus memilih protokol. Beberapa penyedia VPN bahkan mungkin memberi Anda pilihan protokol.

Ini bukanlah akhir dari standar VPN atau skema enkripsi mana pun. Kami telah mencoba meringkas semuanya sehingga Anda dapat memahami standar, bagaimana mereka terkait satu sama lain - dan mana yang harus Anda gunakan.

PPTP

TERKAIT: Apa Itu VPN, dan Mengapa Saya Membutuhkannya?

Jangan gunakan PPTP. Protokol tunneling point-to-point adalah protokol umum karena telah diterapkan di Windows dalam berbagai bentuk sejak Windows 95. PPTP memiliki banyak masalah keamanan yang diketahui, dan kemungkinan NSA (dan mungkin badan intelijen lainnya) mendekripsi ini yang seharusnya "aman" koneksi. Itu berarti penyerang dan pemerintah yang lebih represif akan memiliki cara yang lebih mudah untuk membahayakan koneksi ini.

Ya, PPTP itu umum dan mudah diatur. Klien PPTP dibangun ke dalam banyak platform, termasuk Windows. Itulah satu-satunya keuntungan, dan itu tidak sepadan. Saatnya untuk melanjutkan.

Kesimpulan : PPTP sudah tua dan rentan, meskipun terintegrasi ke dalam sistem operasi umum dan mudah disiapkan. Menjauh.

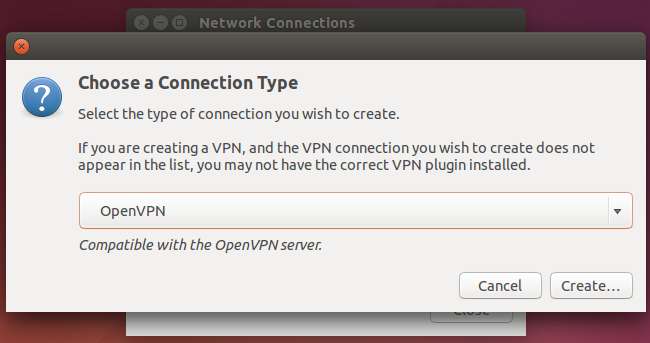

OpenVPN

OpenVPN menggunakan teknologi sumber terbuka seperti pustaka enkripsi OpenSSL dan protokol SSL v3 / TLS v1. Ini dapat dikonfigurasi untuk berjalan di port mana pun, sehingga Anda dapat mengkonfigurasi server untuk bekerja melalui port TCP 443. Lalu lintas VPN OpenSSL secara praktis tidak dapat dibedakan dari lalu lintas HTTPS standar yang terjadi saat Anda terhubung ke situs web yang aman. Ini membuatnya sulit untuk diblokir sepenuhnya.

Ini sangat dapat dikonfigurasi, dan akan paling aman jika disetel untuk menggunakan enkripsi AES, bukan enkripsi Blowfish yang lebih lemah. OpenVPN telah menjadi standar yang populer. Kami tidak melihat kekhawatiran serius bahwa siapa pun (termasuk NSA) telah membahayakan koneksi OpenVPN.

Dukungan OpenVPN tidak terintegrasi ke dalam sistem operasi desktop atau seluler yang populer. Menghubungkan ke jaringan OpenVPN membutuhkan aplikasi pihak ketiga - baik aplikasi desktop atau aplikasi seluler. Ya, Anda bahkan dapat menggunakan aplikasi seluler untuk terhubung ke jaringan OpenVPN di iOS Apple.

Kesimpulan : OpenVPN baru dan aman, meskipun Anda perlu memasang aplikasi pihak ketiga. Ini yang mungkin harus Anda gunakan.

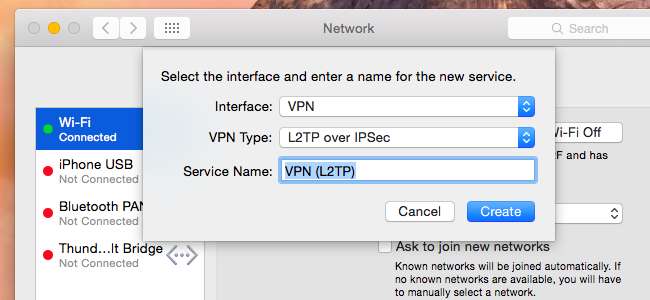

L2TP / IPsec

Layer 2 Tunnel Protocol adalah protokol VPN yang tidak menawarkan enkripsi apa pun. Itulah mengapa biasanya diterapkan bersama dengan enkripsi IPsec. Karena dibangun ke dalam sistem operasi desktop modern dan perangkat seluler, penerapannya cukup mudah. Tetapi menggunakan port UDP 500 - itu berarti ia tidak dapat disamarkan di port lain, seperti yang bisa dilakukan OpenVPN. Dengan demikian, jauh lebih mudah untuk memblokir dan lebih sulit untuk menghindari firewall.

Enkripsi IPsec harus aman, secara teoritis. Ada beberapa kekhawatiran bahwa NSA bisa saja melemahkan standar, tapi tidak ada yang tahu pasti. Bagaimanapun, ini adalah solusi yang lebih lambat daripada OpenVPN. Lalu lintas harus diubah menjadi bentuk L2TP, dan kemudian enkripsi ditambahkan di atas dengan IPsec. Ini adalah proses dua langkah.

Kesimpulan : L2TP / IPsec secara teoritis aman, tetapi ada beberapa masalah. Penyiapannya mudah, tetapi kesulitan menghindari firewall dan tidak seefisien OpenVPN. Tetap gunakan OpenVPN jika memungkinkan, tetapi pasti gunakan ini melalui PPTP.

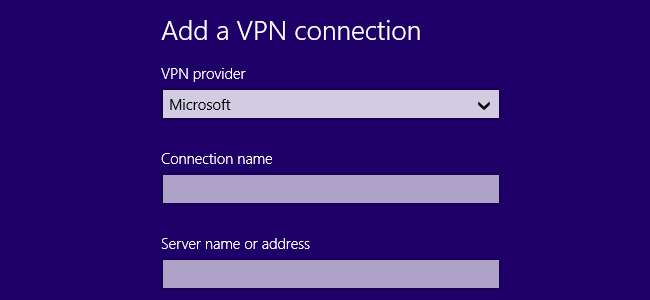

SSTP

Protokol Tunneling Soket Aman diperkenalkan di Windows Vista Paket Layanan 1. Ini adalah protokol milik Microsoft, dan paling baik didukung di Windows. Ini mungkin lebih stabil di Windows karena terintegrasi ke dalam sistem operasi sedangkan OpenVPN tidak - itu adalah potensi keuntungan terbesar. Beberapa dukungan untuk itu tersedia di sistem operasi lain, tetapi tidak tersebar luas.

Ini dapat dikonfigurasi untuk menggunakan enkripsi AES yang sangat aman, dan itu bagus. Untuk pengguna Windows, ini pasti lebih baik daripada PPTP - tetapi, karena ini adalah protokol berpemilik, ini tidak tunduk pada audit independen yang tunduk pada OpenVPN. Karena menggunakan SSL v3 seperti OpenVPN, ia memiliki kemampuan yang mirip untuk menerobos firewall dan seharusnya bekerja lebih baik untuk ini daripada L2TP / IPsec atau PPTP.

Kesimpulan : Ini seperti OpenVPN, tetapi kebanyakan hanya untuk Windows dan tidak dapat diaudit sepenuhnya. Tetap saja, ini lebih baik digunakan daripada PPTP. Dan, karena dapat dikonfigurasi untuk menggunakan enkripsi AES, bisa dibilang lebih dapat dipercaya daripada L2TP / IPsec.

OpenVPN tampaknya menjadi opsi terbaik. Jika Anda harus menggunakan protokol lain di Windows, SSTP adalah yang ideal untuk dipilih. Jika hanya L2TP / IPsec atau PPTP yang tersedia, gunakan L2TP / IPsec. Hindari PPTP jika memungkinkan - kecuali Anda benar-benar harus terhubung ke server VPN yang hanya mengizinkan protokol kuno itu.

Kredit Gambar: Giorgio Montersino di Flickr