Foreshadow, juga dikenal sebagai L1 Terminal Fault, adalah masalah lain dengan eksekusi spekulatif di prosesor Intel. Ini memungkinkan perangkat lunak berbahaya masuk ke area aman yang bahkan file Spectre and Meltdown kekurangan tidak bisa retak.

Apa itu Foreshadow?

Secara khusus, Pertanda menyerang fitur Intel Software Guard Extensions (SGX). Ini dibangun ke dalam chip Intel untuk memungkinkan program membuat "penutup" aman yang tidak dapat diakses, bahkan oleh program lain di komputer. Meskipun malware ada di komputer, ia tidak dapat mengakses enklave aman — secara teori. Ketika Spectre and Meltdown diumumkan, peneliti keamanan menemukan bahwa memori yang dilindungi SGX sebagian besar kebal terhadap serangan Spectre and Meltdown.

Ada juga dua serangan terkait, yang oleh para peneliti keamanan disebut "Foreshadow - Next Generation," atau Foreshadow-NG. Ini memungkinkan akses ke informasi dalam Mode Manajemen Sistem (SMM), kernel sistem operasi, atau hypervisor mesin virtual. Secara teori, kode yang berjalan di satu mesin virtual pada sistem dapat membaca informasi yang disimpan di mesin virtual lain pada sistem, meskipun mesin virtual tersebut seharusnya diisolasi sepenuhnya.

Foreshadow dan Foreshadow-NG, seperti Specter dan Meltdown, menggunakan kekurangan dalam eksekusi spekulatif. Prosesor modern menebak kode yang menurut mereka mungkin berjalan selanjutnya dan mengeksekusinya secara preemptif untuk menghemat waktu. Jika sebuah program mencoba menjalankan kodenya, bagus — itu sudah selesai, dan prosesor mengetahui hasilnya. Jika tidak, prosesor dapat membuang hasilnya.

Namun, eksekusi spekulatif ini meninggalkan beberapa informasi. Misalnya, berdasarkan berapa lama proses eksekusi spekulatif untuk melakukan jenis permintaan tertentu, program dapat menyimpulkan data apa yang ada di area memori — bahkan jika mereka tidak dapat mengakses area memori itu. Karena program berbahaya dapat menggunakan teknik ini untuk membaca memori yang dilindungi, program tersebut bahkan dapat mengakses data yang disimpan dalam cache L1. Ini adalah memori level rendah di CPU tempat menyimpan kunci kriptografi yang aman. Itulah mengapa serangan ini juga dikenal sebagai "L1 Terminal Fault" atau L1TF.

Untuk memanfaatkan Foreshadow, penyerang hanya perlu menjalankan kode di komputer Anda. Kode tidak memerlukan izin khusus — ini bisa menjadi program pengguna standar tanpa akses sistem tingkat rendah, atau bahkan perangkat lunak yang berjalan di dalam mesin virtual.

Sejak pengumuman Spectre and Meltdown, kami telah melihat aliran serangan yang menyalahgunakan fungsi eksekusi spekulatif. Misalnya, file Serangan Spekulatif Store Bypass (SSB) prosesor yang terpengaruh dari Intel dan AMD, serta beberapa prosesor ARM. Itu diumumkan pada Mei 2018.

TERKAIT: Bagaimana Cacat Meltdown dan Spectre Mempengaruhi PC Saya?

Apakah Bayangan Digunakan di Alam Liar?

Foreshadow ditemukan oleh peneliti keamanan. Para peneliti ini memiliki bukti konsep — dengan kata lain, serangan fungsional — tetapi mereka tidak merilisnya saat ini. Ini memberi setiap orang waktu untuk membuat, melepaskan, dan menerapkan tambalan untuk melindungi dari serangan.

Bagaimana Anda Dapat Melindungi PC Anda

Perhatikan bahwa hanya PC dengan chip Intel yang rentan terhadap Foreshadow di tempat pertama. DAN chip tidak rentan terhadap cacat ini.

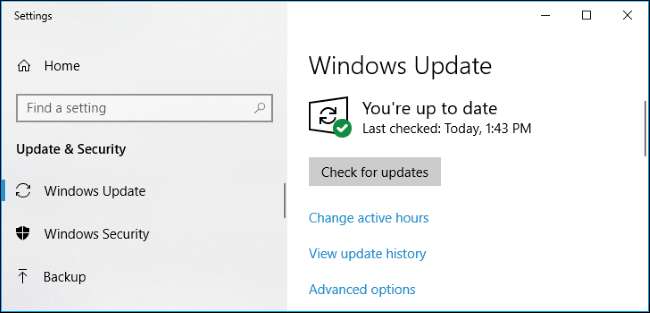

Sebagian besar PC Windows hanya memerlukan pembaruan sistem operasi untuk melindungi dirinya dari Foreshadow, menurut nasihat keamanan resmi Microsoft. Hanya jalankan Pembaruan Windows untuk menginstal patch terbaru. Kata Microsoft itu belum melihat adanya penurunan kinerja dari pemasangan tambalan ini.

Beberapa PC mungkin juga memerlukan microcode Intel baru untuk melindungi dirinya sendiri. Intel mengatakan ini sama pembaruan kode mikro yang dirilis awal tahun ini. Anda bisa mendapatkan firmware baru, jika tersedia untuk PC Anda, dengan menginstal pembaruan UEFI atau BIOS terbaru dari PC atau produsen motherboard Anda. Anda juga bisa instal pembaruan microcode langsung dari Microsoft .

TERKAIT: Cara Menjaga agar PC dan Aplikasi Windows Anda Tetap Mutakhir

Apa yang Perlu Diketahui Administrator Sistem

PC yang menjalankan perangkat lunak hypervisor untuk mesin virtual (misalnya, Hoper-B ) juga memerlukan pembaruan untuk perangkat lunak hypervisor tersebut. Misalnya, selain pembaruan Microsoft untuk Hyper-V, VMWare telah merilis pembaruan untuk perangkat lunak mesin virtualnya.

Sistem yang menggunakan Hyper-V atau keamanan berbasis virtualisasi mungkin membutuhkan perubahan yang lebih drastis. Ini termasuk menonaktifkan hyper-threading , yang akan memperlambat komputer. Kebanyakan orang tidak perlu melakukan ini, tetapi administrator Windows Server yang menjalankan Hyper-V pada CPU Intel perlu mempertimbangkan dengan serius untuk menonaktifkan hyper-threading di BIOS sistem untuk menjaga keamanan mesin virtual mereka.

Penyedia cloud suka Microsoft Azure dan Layanan Web Amazon juga menambal sistem mereka untuk melindungi mesin virtual pada sistem bersama dari serangan.

Tambalan mungkin juga diperlukan untuk sistem operasi lain. Sebagai contoh, Ubuntu telah merilis pembaruan kernel Linux untuk melindungi dari serangan ini. Apple belum mengomentari serangan ini.

Secara khusus, nomor CVE yang mengidentifikasi kekurangan ini adalah CVE-2018-3615 untuk serangan terhadap Intel SGX, CVE-2018-3620 untuk serangan terhadap sistem operasi dan Mode Manajemen Sistem, dan CVE-2018-3646 untuk serangan terhadap manajer mesin virtual.

Di postingan blog, Intel berkata itu bekerja pada solusi yang lebih baik untuk meningkatkan kinerja sambil memblokir eksploitasi berbasis L1TF. Solusi ini akan menerapkan perlindungan hanya jika diperlukan, meningkatkan kinerja. Intel mengatakan sudah menyediakan mikrokode CPU pra-rilis dengan fitur ini ke beberapa mitra dan sedang mengevaluasi untuk merilisnya.

Terakhir, Intel mencatat bahwa "L1TF juga ditangani oleh perubahan yang kami buat di tingkat perangkat keras". Dengan kata lain, CPU Intel di masa depan akan berisi peningkatan perangkat keras untuk lebih melindungi terhadap Spectre, Meltdown, Foreshadow, dan serangan berbasis eksekusi spekulatif lainnya dengan kehilangan kinerja yang lebih sedikit.