Waktu terakhir kami memberi tahu Anda tentang pelanggaran keamanan besar adalah saat basis data sandi Adobe disusupi, membahayakan jutaan pengguna (terutama mereka yang memiliki sandi lemah dan sering digunakan ulang). Hari ini kami memperingatkan Anda tentang masalah keamanan yang jauh lebih besar, Heartbleed Bug, yang berpotensi membahayakan 2 / 3rds situs web aman yang mengejutkan di internet. Anda perlu mengubah kata sandi Anda, dan Anda harus mulai melakukannya sekarang.

Catatan penting: How-To Geek tidak terpengaruh oleh bug ini.

Apa Itu Heartbleed dan Mengapa Itu Begitu Berbahaya?

Dalam pelanggaran keamanan biasa Anda, data pengguna / sandi satu perusahaan akan terungkap. Mengerikan jika itu terjadi, tapi itu urusan yang terisolasi. Perusahaan X mengalami pelanggaran keamanan, mereka mengeluarkan peringatan kepada penggunanya, dan orang-orang seperti kami mengingatkan semua orang bahwa ini saatnya untuk mulai mempraktikkan kebersihan keamanan yang baik dan memperbarui sandi mereka. Sayangnya, pelanggaran tipikal itu sudah cukup buruk. The Heartbleed Bug adalah sesuatu yang luar biasa, banyak, lebih buruk.

The Heartbleed Bug merusak skema enkripsi yang melindungi kami saat kami mengirim email, bank, dan berinteraksi dengan situs web yang kami yakini aman. Ini dia deskripsi sederhana-bahasa Inggris tentang kerentanan dari Codenomicon, grup keamanan yang menemukan dan memperingatkan publik tentang bug:

The Heartbleed Bug adalah kerentanan serius dalam pustaka perangkat lunak kriptografi OpenSSL yang populer. Kelemahan ini memungkinkan pencurian informasi yang dilindungi, dalam kondisi normal, oleh enkripsi SSL / TLS yang digunakan untuk mengamankan Internet. SSL / TLS memberikan keamanan komunikasi dan privasi melalui Internet untuk aplikasi seperti web, email, pesan instan (IM), dan beberapa jaringan pribadi virtual (VPN).

Bug Heartbleed memungkinkan siapa saja di Internet untuk membaca memori sistem yang dilindungi oleh versi rentan dari perangkat lunak OpenSSL. Ini membahayakan kunci rahasia yang digunakan untuk mengidentifikasi penyedia layanan dan untuk mengenkripsi lalu lintas, nama dan kata sandi pengguna dan konten sebenarnya. Hal ini memungkinkan penyerang untuk menguping komunikasi, mencuri data langsung dari layanan dan pengguna, serta meniru layanan dan pengguna.

Kedengarannya sangat buruk, ya? Kedengarannya lebih buruk ketika Anda menyadari sekitar dua pertiga dari semua situs web yang menggunakan SSL menggunakan versi OpenSSL yang rentan ini. Kami tidak membicarakan situs kecil-kecilan seperti forum hot rod atau situs pertukaran permainan kartu yang dapat dikoleksi, yang kami maksud adalah bank, perusahaan kartu kredit, pengecer e-besar, dan penyedia email. Lebih buruk lagi, kerentanan ini telah ada di alam liar selama sekitar dua tahun. Itu berarti dua tahun seseorang dengan pengetahuan dan keterampilan yang sesuai dapat memanfaatkan kredensial masuk dan komunikasi pribadi dari layanan yang Anda gunakan (dan, menurut pengujian yang dilakukan oleh Codenomicon, melakukannya tanpa jejak).

Untuk ilustrasi yang lebih baik tentang cara kerja bug Heartbleed. Baca ini xkcd komik.

Meskipun tidak ada grup yang datang untuk memamerkan semua kredensial dan informasi yang mereka sembunyikan dengan exploit, pada titik ini dalam game Anda harus berasumsi bahwa kredensial login untuk situs web yang sering Anda kunjungi telah disusupi.

Apa yang Harus Dilakukan Posting Bug Heartbleed

Setiap pelanggaran keamanan mayoritas (dan ini tentu saja memenuhi syarat dalam skala besar) mengharuskan Anda untuk menilai praktik manajemen kata sandi Anda. Mengingat jangkauan luas dari Heartbleed Bug, ini adalah kesempatan yang sempurna untuk meninjau sistem pengelolaan kata sandi yang sudah berjalan mulus atau, jika Anda tidak sabar, untuk menyiapkannya.

Sebelum Anda segera mengubah sandi, ketahuilah bahwa kerentanan hanya ditambal jika perusahaan telah meningkatkan ke versi baru OpenSSL. Ceritanya pecah pada hari Senin, dan jika Anda bergegas untuk segera mengubah kata sandi Anda di setiap situs, kebanyakan dari mereka masih menjalankan versi OpenSSL yang rentan.

TERKAIT: Cara Menjalankan Audit Keamanan Last Pass (dan Mengapa Tidak Bisa Menunggu)

Saat ini, pertengahan minggu, sebagian besar situs telah memulai proses pembaruan dan pada akhir pekan masuk akal untuk mengasumsikan sebagian besar situs web terkenal akan beralih.

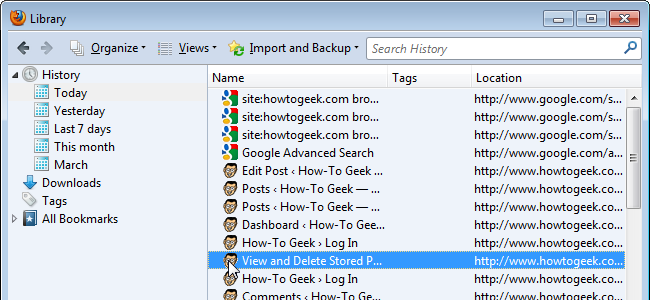

Anda bisa menggunakan Pemeriksa bug hati di sini untuk melihat apakah kerentanan masih terbuka atau, meskipun situs tidak menanggapi permintaan dari pemeriksa yang disebutkan di atas, Anda dapat menggunakan Pemeriksa tanggal SSL LastPass untuk melihat apakah server yang dipermasalahkan telah memperbarui sertifikat SSL mereka baru-baru ini (jika mereka memperbaruinya setelah 7/4/2014, itu adalah indikator yang baik bahwa mereka telah menambal kerentanan.) catatan: jika Anda menjalankan howtogeek.com melalui pemeriksa bug, ini akan menghasilkan kesalahan karena kami tidak menggunakan enkripsi SSL sejak awal, dan kami juga telah memverifikasi bahwa server kami tidak menjalankan perangkat lunak yang terpengaruh.

Meskipun demikian, sepertinya akhir pekan ini akan menjadi akhir pekan yang baik untuk serius memperbarui sandi Anda. Pertama, Anda memerlukan sistem manajemen kata sandi. Periksa panduan kami untuk memulai dengan LastPass untuk menyiapkan salah satu opsi pengelolaan kata sandi yang paling aman dan fleksibel. Anda tidak harus menggunakan LastPass, tetapi Anda memerlukan semacam sistem yang memungkinkan Anda melacak dan mengelola sandi yang unik dan kuat untuk setiap situs web yang Anda kunjungi.

Kedua, Anda perlu mulai mengubah kata sandi Anda. Garis besar manajemen krisis dalam panduan kami, Bagaimana Memulihkan Setelah Kata Sandi Email Anda Disusupi , adalah cara terbaik untuk memastikan Anda tidak melewatkan sandi apa pun; itu juga menyoroti dasar-dasar kebersihan kata sandi yang baik, dikutip di sini:

- Kata sandi harus selalu lebih panjang dari jumlah minimum yang diizinkan layanan . Jika layanan yang dimaksud mengizinkan kata sandi 6-20 karakter, pilih kata sandi terpanjang yang dapat Anda ingat.

- Jangan gunakan kata-kata kamus sebagai bagian dari kata sandi Anda . Kata sandi Anda harus tidak pernah menjadi sangat sederhana sehingga pemindaian sepintas dengan file kamus akan mengungkapkannya. Jangan pernah menyertakan nama Anda, bagian dari login atau email, atau item lain yang mudah dikenali seperti nama perusahaan atau nama jalan Anda. Hindari juga menggunakan kombinasi keyboard umum seperti "qwerty" atau "asdf" sebagai bagian dari sandi Anda.

- Gunakan frasa sandi, bukan sandi . Jika Anda tidak menggunakan pengelola kata sandi untuk mengingat kata sandi yang benar-benar acak (ya, kami menyadari bahwa kami benar-benar menggunakan gagasan untuk menggunakan pengelola kata sandi) maka Anda dapat mengingat kata sandi yang lebih kuat dengan mengubahnya menjadi frasa sandi. Untuk akun Amazon Anda, misalnya, Anda dapat membuat frasa sandi yang mudah diingat "Saya suka membaca buku" dan kemudian memasukkannya ke dalam sandi seperti "! Luv2ReadBkz". Mudah diingat dan cukup kuat.

Ketiga, jika memungkinkan, Anda ingin mengaktifkan otentikasi dua faktor. Kamu bisa baca lebih lanjut tentang otentikasi dua faktor di sini , tetapi singkatnya, ini memungkinkan Anda untuk menambahkan lapisan identifikasi tambahan ke login Anda.

TERKAIT: Apa Itu Otentikasi Dua Faktor, dan Mengapa Saya Membutuhkannya?

Dengan Gmail, misalnya, otentikasi dua faktor mengharuskan Anda tidak hanya memiliki login dan kata sandi tetapi juga akses ke ponsel yang terdaftar ke akun Gmail Anda sehingga Anda dapat menerima kode pesan teks untuk dimasukkan saat Anda masuk dari komputer baru.

Dengan otentikasi dua faktor yang diaktifkan, sangat sulit bagi seseorang yang telah mendapatkan akses ke login dan kata sandi Anda (seperti yang mereka bisa dengan Heartbleed Bug) untuk benar-benar mengakses akun Anda.

Kerentanan keamanan, terutama yang memiliki implikasi luas, tidak pernah menyenangkan tetapi mereka menawarkan kesempatan bagi kami untuk memperketat praktik kata sandi kami dan memastikan bahwa kata sandi yang unik dan kuat menjaga kerusakan, ketika itu terjadi.