Ha az utóbbi időben figyelte a híreket, hallhatott valamiről, úgynevezett blokkláncról. Ez egy olyan koncepció, amely az adatokat rendkívül biztonságosá teszi meghatározott felhasználásokhoz. Valószínűleg hallottad már a Bitcoin kapcsán , de alkalmazásai messze meghaladják mindenki kedvenc kriptovalutáját. Itt van egy gyors magyarázat a működésére.

Minden titkosítással kezdődik

ÖSSZEFÜGGŐ: Mi a Bitcoin és hogyan működik?

A blokkláncok megértéséhez meg kell értenie a kriptográfiát. A rejtjelezés gondolata jóval régebbi, mint a számítógépek: csupán annyit jelent, hogy az információkat úgy rendezzük át, hogy szükségük van egy speciális kulcsra annak megértéséhez. Az egyszerű dekóder gyűrűs játék a dobozában talált gabonapehely a legalapvetőbb kriptográfia egyik formája - hozzon létre egy kulcsot (más néven rejtjelet), amely egy betűt helyettesít egy számmal, futtassa az üzenetet a kulcson keresztül, majd adja át a kulcsot másnak . Aki kulcs nélkül megtalálja az üzenetet, nem tudja elolvasni, hacsak nem „repedt meg”. A katonaság bonyolultabb rejtjelezést használt jóval a számítógépek előtt ( Enigma Machine kódolt és dekódolt üzenetek például a második világháború alatt).

A modern titkosítás azonban teljesen digitális . A mai számítógépek olyan bonyolult és annyira biztonságos titkosítási módszereket használnak, hogy lehetetlen lenne megtörni őket az emberek egyszerű matematikájával. A számítógépes titkosítási technológia azonban nem tökéletes; akkor is „feltörhető”, ha elég okos emberek megtámadják az algoritmust, és az adatok továbbra is sérülékenyek, ha a tulajdonoson kívül valaki megtalálja a kulcsot. De még a fogyasztói szintű titkosítás is, például az AES 128 bites titkosítása, amely ma már az iPhone és az Android alapfelszereltsége, elegendő ahhoz, hogy a zárolt adatokat távol tartsa az FBI-tól.

A Blockchain egy együttműködő, biztonságos adatkönyv

A titkosítást általában a fájlok zárolására használják, így azokhoz csak meghatározott személyek férhetnek hozzá. De mi van akkor, ha vannak olyan információi, amelyeket mindenkinek látnia kell - például mondjuk egy kormányzati ügynökség számviteli információi, amelyeknek törvény szerint nyilvánosaknak kell lennie -, és mégis biztonságosnak kell lennie? Ott van egy problémád: minél több ember látja és szerkesztheti az információkat, annál kevésbé biztonságos.

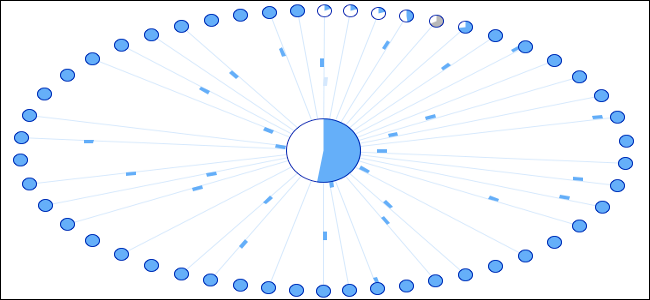

A blokkláncokat úgy fejlesztették ki, hogy kielégítsék ezen speciális helyzetek biztonsági igényeit. A blokkláncban minden alkalommal, amikor az információkhoz hozzáférnek és frissülnek, a változást rögzítik és igazolják, majd titkosítással lezárják, nem szerkeszthetők újra. Ezután a változtatások halmaza mentésre kerül és hozzáadódik a teljes rekordhoz. A következő alkalommal, amikor valaki változtatásokat hajt végre, az újrakezdik, megőrizve az információkat egy új „blokkban”, amelyet titkosítottak és az előző blokkhoz csatoltak (tehát „blokklánc”). Ez az ismétlődő folyamat összeköti az információkészlet legelső verzióját a legfrissebbel, így mindenki láthatja az összes valaha végrehajtott változást, de csak a legfrissebb verzióval járulhat hozzá és szerkesztheti.

Ez az ötlet valahogy ellenáll a metaforáknak, de képzelje el, hogy egy tízfős csoportba tartozik, aki LEGO készletet állít össze. Egyszerre csak egy darabot adhat hozzá, és soha nem távolíthat el egyetlen darabot sem. A csoport minden tagjának meg kell állapodnia abban, hogy hová kerül a következő darab. Így bármikor láthatja az összes darabot - egészen a projekt legelső darabjáig -, de csak a legújabb darabot módosíthatja.

Kicsit relevánsabb elképzelésekhez képzeljen el egy együttműködési dokumentumot, például egy táblázatot a Google Docs-ban vagy az Office 365-ben. Mindenki, aki rendelkezik hozzáféréssel a dokumentumhoz, szerkesztheti azt, és minden alkalommal, amikor ezt megteszi, a változást új táblázatként menti és rögzíti, majd bezárják a dokumentumelőzményekbe. Tehát lépésről lépésre visszaléphet a végrehajtott változtatásokhoz, de csak a legfrissebb verzióhoz adhat hozzá információkat, a módosított táblázat már zárolt verzióit nem módosíthatja.

Mint valószínűleg már hallottad, a biztonságos, folyamatosan frissülő „főkönyv” ötletét leginkább a pénzügyi adatokra alkalmazzák, ahol ennek a legértelmesebb. Az olyan elosztott digitális pénznemek, mint a Bitcoin, a blokkláncok leggyakoribb használata - valójában a legelső a Bitcoin számára készült, és az ötlet onnan terjedt el.

A technikai dolgok: lépésről lépésre, blokkról blokkra

Hogyan játszódik le mindez valójában a számítógépen? Ez a rejtjelezés és a peer-to-peer hálózatépítés kombinációja.

ÖSSZEFÜGGŐ: Hogyan működik a BitTorrent?

Lehet, hogy ismeri a peer-to-peer fájlmegosztást: szolgáltatások, mint a BitTorrent amelyek lehetővé teszik a felhasználók számára, hogy digitális fájlokat több helyről is hatékonyabban töltsenek fel és töltsenek le, mint egyetlen kapcsolatról. Képzelje el, hogy a „fájlok” a blokklánc alapvető adatai, a letöltési folyamat pedig a titkosítás, amely naprakészen és biztonságosan tartja azokat.

Vagy visszatérve a fenti Google Dokumentumok példához: képzelje el, hogy az együttműködési dokumentum, amelyen dolgozik, nincs tárolva a szerveren. Ehelyett az egyes személyek számítógépén van, amelyek folyamatosan ellenőrzik és frissítik egymást annak érdekében, hogy senki ne módosítsa a korábbi rekordokat. Ez „decentralizáltá” teszi.

Ez a blokklánc alapgondolata: azok a kriptográfiai adatok, amelyekhez folyamatosan hozzáférnek és egyszerre vannak biztonságban, minden központi szerver vagy tároló nélkül, a változások nyilvántartásával, amely beépül az adatok minden új verziójába.

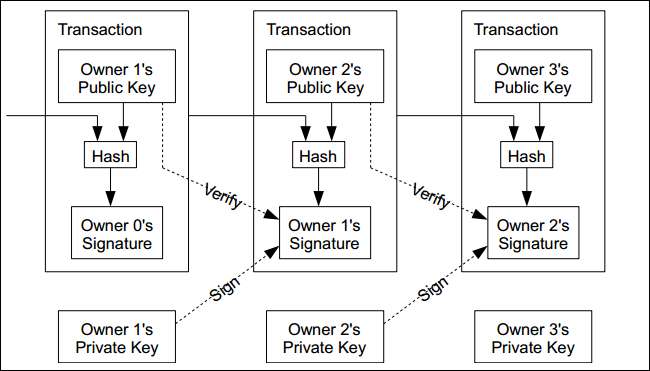

Tehát három elemet kell figyelembe vennünk ebben a kapcsolatban. Az egyik, a peer-to-peer felhasználók hálózata, amelyek mind a blokklánc-rekord másolatait tárolják. Másrészt az adatok, amelyeket ezek a felhasználók hozzáadnak a legfrissebb információblokkhoz, lehetővé téve azok frissítését és hozzáadását a teljes rekordhoz. Három: az a kriptológiai szekvencia, amelyet a felhasználók generálnak a legújabb blokk megegyezéséhez, és rögzítik azt a rekordot alkotó adatszekvenciában.

Ez az utolsó darab a titkos szósz a blockchain szendvicsben. A digitális kriptográfia segítségével minden felhasználó hozzájárul a számítógép erejéhez, hogy segítsen megoldani néhány olyan szuper-összetett matematikai problémát, amely biztonságban tartja a nyilvántartást. Ezek a rendkívül összetett megoldások, amelyeket „hash” néven ismerünk, megoldják a nyilvántartásban szereplő adatok alapvető részeit, például azt, hogy melyik számla adott pénzt hozzá vagy vonott le egy könyvelési főkönyvben, és hova került vagy származott ez a pénz. Minél sűrűbb az adat, annál összetettebb a kriptográfia, és annál nagyobb feldolgozási erőre van szükség a megoldáshoz. (Egyébként itt lép életbe a bitcoin „bányászatának” gondolata.)

Összefoglalva tehát azt gondolhatjuk, hogy a blokklánc egy olyan adat, amely:

- Folyamatosan frissül. A blockchain felhasználói bármikor hozzáférhetnek az adatokhoz, és információkat adhatnak hozzá a legújabb blokkhoz.

- Megosztott. A blokklánc-adatok másolatait minden felhasználó tárolja és biztonságban tartja, és mindenkinek meg kell állapodnia az új kiegészítésekről.

- Ellenőrzött. Mind az új blokkok megváltoztatásáról, mind a régi blokkok másolatairól minden felhasználónak kriptográfiai ellenőrzéssel kell megállapodnia.

- Biztonságos . A régi adatok meghamisítását és az új adatok biztonságának módszerének megváltoztatását megakadályozza mind a kriptográfiai módszer, mind maga az adatok nem központosított tárolása.

Ha hiszed, ha nem, ez még bonyolultabb lesz ennél ... de ez az alapötlet.

A Blockchain működés közben: Mutasd meg nekem a (digitális) pénzt!

Vegyünk tehát egy példát arra, hogy ez hogyan vonatkozik egy olyan kriptovalutára, mint a Bitcoin. Tegyük fel, hogy van egy Bitcoinunk, és új autóra szeretnénk költeni. (Vagy egy kerékpár, egy ház vagy egy kis-közepes méretű szigetország - bármennyit is ér egy Bitcoin a héten. ) Csatlakozol a decentralizált Bitcoin blokklánchoz a szoftvereddel, és elküldöd a kérelmet, hogy továbbítsd a Bitcoinodat az autó eladójának. A tranzakciót ezután továbbítja a rendszerbe.

A rendszeren minden ember láthatja, de az ön személyazonossága és az eladó személye csak ideiglenes aláírások, apró elemei azoknak a hatalmas matematikai problémáknak, amelyek a digitális kriptográfia alapját képezik. Ezek az értékek bekapcsolódnak a blokklánc egyenletbe, és magát a problémát a peer-to-peer hálózat tagjai kriptográfiai hashokat generálva "oldják meg".

A tranzakció ellenőrzése után egy Bitcoin áthelyeződik Öntől az eladóhoz, és rögzíti a lánc legújabb blokkjában. A blokk elkészült, lezárva és titkosítással védett. Megkezdődik a következő tranzakciósorozat, és a blokklánc hosszabbá válik, és minden frissítéskor tartalmazza az összes tranzakció teljes nyilvántartását.

Most, amikor egy blokkláncot „biztonságosnak” gondolsz, fontos megérteni a kontextust. Az egyes tranzakciók biztonságosak, és a teljes nyilvántartás biztonságos, mindaddig, amíg a titkosítás biztonságának biztosítására használt módszerek „nem repedtek meg”. (És ne feledd, ezek a dolgok az igazán nehéz megtörni - még az FBI sem képes pusztán számítási erőforrásokkal megtenni .) De a blokklánc leggyengébb láncszeme az, hogy te - a felhasználó.

Ha megengedi, hogy valaki más használja a személyes kulcsot a lánc eléréséhez, vagy ha megtalálja azt, ha egyszerűen feltör a számítógépébe, akkor az Ön adataival kiegészítheti a blokkláncot, és nincs mód arra, hogy megállítsa őket. Így „lopják el” a Bitcoin-t nagy nyilvánosságra hozott támadások a főbb piacok ellen : a piacokat működtető vállalatok, nem pedig maga a Bitcoin blokklánc veszélybe kerültek. És mivel az ellopott Bitcoins névtelen felhasználókhoz kerül, a blokklánc által ellenőrzött és örökre rögzített folyamat révén, nincs mód megtalálni a támadót vagy letölteni a Bitcoin.

Mit tehetnek még a blokkláncok?

A blockchain technológia a Bitcoin-tal indult, de ez olyan fontos ötlet, hogy nem maradt ott sokáig. Egy folyamatosan frissített, bárki számára hozzáférhető, nem központosított hálózat által ellenőrzött és hihetetlenül biztonságos rendszer sok különböző alkalmazással rendelkezik. A pénzügyi intézmények, mint például a JP Morgan Chase és az ausztrál tőzsde, blokklánc-rendszereket fejlesztenek a pénzügyi adatok biztosítása és terjesztése érdekében (hagyományos pénzért, nem pedig kriptovalutákért, mint a Bitcoin). A Bill & Melinda Gates alapítvány abban reménykedik, hogy blokklánc-rendszereket használ, hogy ingyenes, elosztott banki szolgáltatásokat nyújtson azoknak a milliárdoknak, akik nem engedhetik meg maguknak a szokásos bankszámlát.

Nyílt forráskódú eszközök, például Hyperledger megpróbálják az emberek szélesebb köre számára elérhetővé tenni a blokklánc-technikákat, egyes esetekben anélkül, hogy a más tervek biztosításához szükséges óriási mennyiségű feldolgozási teljesítményre lenne szükség. Az együttműködő munkarendszerek blokklánc technikákkal ellenőrizhetők és rögzíthetők. Nagyjából minden, amit folyamatosan rögzíteni, hozzáférni és frissíteni kell, ugyanúgy használható.

Kép jóváírása: posteriori / Shutterstock , Lewis Tse Pui tüdő / Shutterstock , Zack Copley