फ़ाइल एक्सटेंशन को फ़ेक किया जा सकता है - .mp3 एक्सटेंशन वाली फ़ाइल वास्तव में एक निष्पादन योग्य प्रोग्राम हो सकती है। हैकर्स एक विशेष यूनिकोड चरित्र का दुरुपयोग करके फ़ाइल एक्सटेंशन को नकली कर सकते हैं, पाठ को रिवर्स ऑर्डर में प्रदर्शित करने के लिए मजबूर कर सकते हैं।

विंडोज डिफ़ॉल्ट रूप से फ़ाइल एक्सटेंशन भी छुपाता है, जो नौसिखिए उपयोगकर्ताओं को धोखा देने का एक और तरीका है - चित्र ।jpg.exe जैसे नाम वाली फ़ाइल एक हानिरहित JPEG छवि फ़ाइल के रूप में दिखाई देगी।

"यूनिट्रिक्स" एक्सप्लॉइट के साथ फाइल एक्सटेंशन्स को डिस्क्राइब करना

यदि आप हमेशा विंडोज को फाइल एक्सटेंशन दिखाने के लिए (नीचे देखें) बताते हैं और उन पर ध्यान देते हैं, तो आप सोच सकते हैं कि आप फाइल-एक्सटेंशन-संबंधित शेंनिगन से सुरक्षित हैं। हालाँकि, ऐसे अन्य तरीके हैं जिनसे लोग फ़ाइल एक्सटेंशन को बदल सकते हैं।

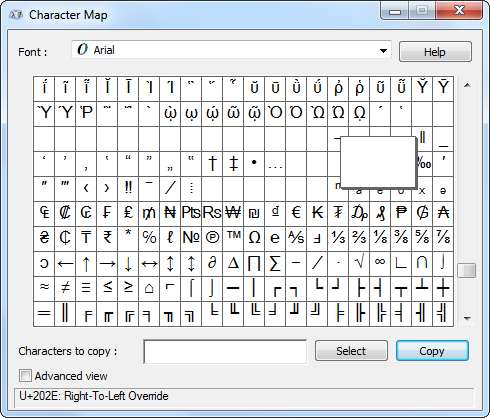

यूनिट्रक मैलवेयर द्वारा उपयोग किए जाने के बाद अवास्ट द्वारा "यूनिटट्रिक्स" का शोषण किया गया, इस पद्धति ने फ़ाइल नाम के बीच में खतरनाक फ़ाइल एक्सटेंशन को छिपाते हुए फ़ाइल नाम में वर्णों के क्रम को उलटने के लिए यूनिकोड में एक विशेष चरित्र का लाभ उठाया है। और फ़ाइल नाम के अंत के पास हानिरहित दिखने वाला नकली फ़ाइल एक्सटेंशन रखना।

यूनिकोड वर्ण U + 202E है: राइट-टू-लेफ्ट ओवरराइड, और यह प्रोग्राम को रिवर्स ऑर्डर में टेक्स्ट प्रदर्शित करने के लिए मजबूर करता है। हालांकि यह कुछ उद्देश्यों के लिए स्पष्ट रूप से उपयोगी है, यह संभवतः फ़ाइल नामों में समर्थित नहीं होना चाहिए।

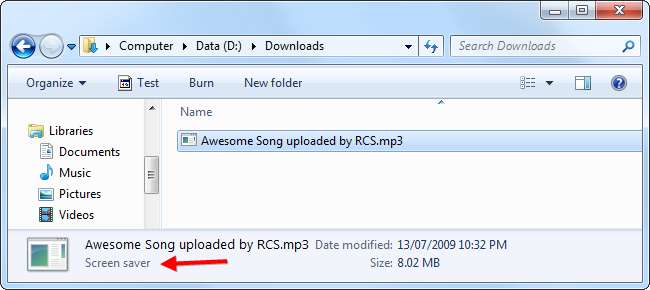

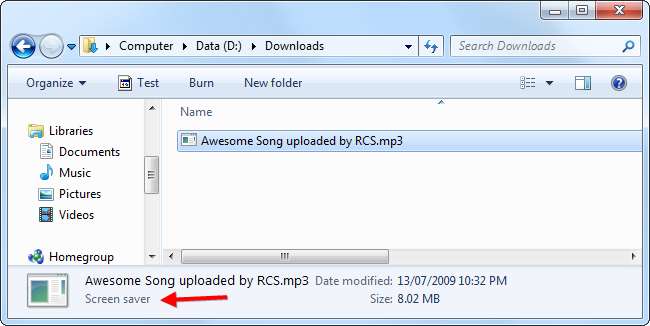

अनिवार्य रूप से, फ़ाइल का वास्तविक नाम कुछ ऐसा हो सकता है जैसे "[U+202e]3pm.SCR द्वारा अपलोड किया गया भयानक गीत"। विशेष वर्ण विंडोज को रिवर्स में फ़ाइल के नाम के अंत को प्रदर्शित करने के लिए मजबूर करता है, इसलिए फ़ाइल का नाम "आरसीएस। एमपी 3 द्वारा अपलोड किया गया भयानक गीत" दिखाई देगा। हालाँकि, यह एक एमपी 3 फ़ाइल नहीं है - यह एक एससीआर फ़ाइल है और इसे डबल क्लिक करने पर निष्पादित किया जाएगा। (अधिक प्रकार की खतरनाक फ़ाइल एक्सटेंशनों के लिए नीचे देखें।)

यह उदाहरण एक क्रैकिंग साइट से लिया गया है, जैसा कि मैंने सोचा था कि यह विशेष रूप से भ्रामक था - आपके द्वारा डाउनलोड की जाने वाली फ़ाइलों पर नज़र रखें!

विंडोज डिफ़ॉल्ट रूप से फ़ाइल एक्सटेंशन को छुपाता है

अधिकांश उपयोगकर्ताओं को प्रशिक्षित किया गया है कि वे इंटरनेट से अप्रकाशित .exe फ़ाइलों को लॉन्च न करें क्योंकि वे दुर्भावनापूर्ण हो सकते हैं। अधिकांश उपयोगकर्ता यह भी जानते हैं कि कुछ प्रकार की फाइलें सुरक्षित हैं - उदाहरण के लिए, यदि आपके पास JPEG छवि का नाम image.jpg है, तो आप इसे डबल-क्लिक कर सकते हैं और यह संक्रमित होने के किसी भी जोखिम के बिना आपके छवि-देखने के कार्यक्रम में खुलेगा।

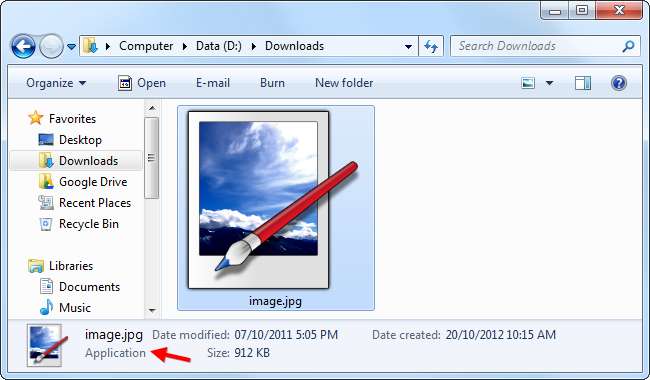

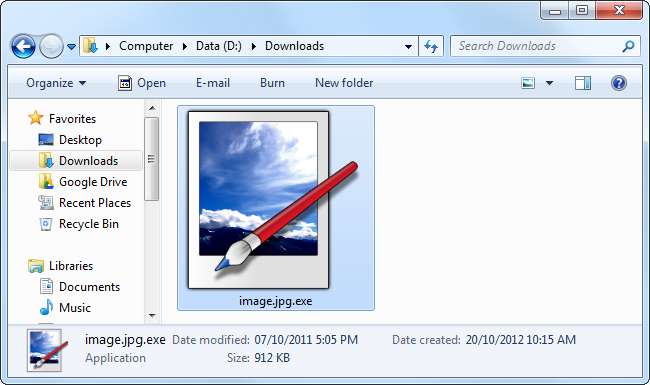

बस एक समस्या है - विंडोज डिफ़ॉल्ट रूप से फ़ाइल एक्सटेंशन छुपाता है। Image.jpg फ़ाइल वास्तव में image.jpg.exe हो सकती है, और जब आप इसे डबल-क्लिक करते हैं तो आप दुर्भावनापूर्ण .exe फ़ाइल लॉन्च करेंगे। यह उन स्थितियों में से एक है जहां उपयोगकर्ता खाता नियंत्रण मदद कर सकता है - मैलवेयर अभी भी प्रशासक की अनुमति के बिना नुकसान कर सकता है, लेकिन आपके पूरे सिस्टम से समझौता करने में सक्षम नहीं होगा।

इससे भी बुरी बात यह है कि दुर्भावनापूर्ण व्यक्ति कोई भी आइकन सेट कर सकते हैं जो वे .exe फ़ाइल के लिए चाहते हैं। मानक छवि आइकन का उपयोग करके image.jpg.exe नामक एक फ़ाइल विंडोज की डिफ़ॉल्ट सेटिंग्स के साथ एक हानिरहित छवि की तरह दिखाई देगी। जबकि विंडोज आपको बताएगा कि यह फ़ाइल एक एप्लिकेशन है यदि आप बारीकी से देखते हैं, तो कई उपयोगकर्ताओं ने इसे नोटिस नहीं किया है।

फ़ाइल एक्सटेंशन देखना

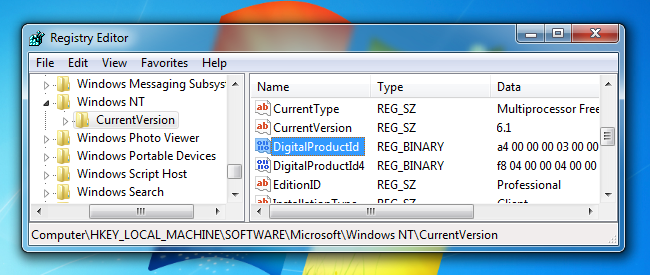

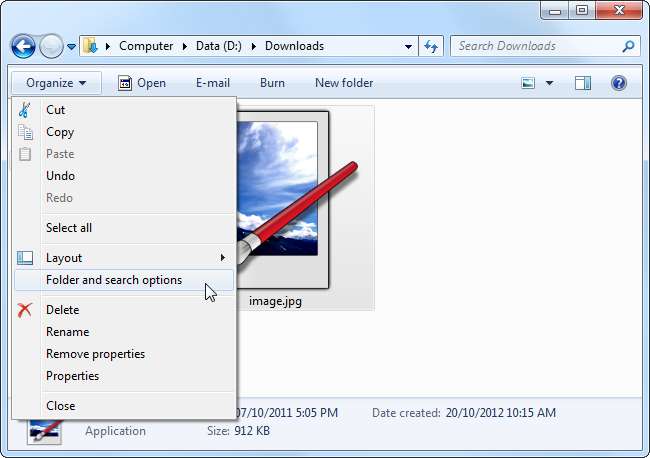

इससे बचाव में मदद के लिए, आप Windows Explorer की फ़ोल्डर सेटिंग विंडो में फ़ाइल एक्सटेंशन सक्षम कर सकते हैं। Windows Explorer में व्यवस्थित बटन पर क्लिक करें और चुनें फ़ोल्डर और खोज विकल्प इसे खोलने के लिए।

अनचेक करें ज्ञात फ़ाइल प्रकारों के लिए एक्सटेंशन छुपाए दृश्य टैब पर चेकबॉक्स और ठीक पर क्लिक करें।

अब सभी फ़ाइल एक्सटेंशन दिखाई देंगे, इसलिए आपको छिपी हुई .exe फ़ाइल एक्सटेंशन दिखाई देगी।

.exe केवल खतरनाक फ़ाइल एक्सटेंशन नहीं है

.Exe फ़ाइल एक्सटेंशन केवल खतरनाक फ़ाइल एक्सटेंशन के लिए नहीं है। इन फ़ाइल एक्सटेंशनों के साथ समाप्त होने वाली फाइलें आपके सिस्टम पर कोड भी चला सकती हैं, जो उन्हें खतरनाक भी बनाती हैं:

.bat, .cmd, .com, .lnk, .pif, .scr, .vb, .vbe, .vbs, .wsh

यह सूची संपूर्ण नहीं है। उदाहरण के लिए, यदि आप Oracle का जावा स्थापित है , .jar फ़ाइल एक्सटेंशन भी खतरनाक हो सकता है, क्योंकि यह जावा प्रोग्राम लॉन्च करेगा।