Plus tôt cette semaine, nous vous avons montré à quel point les logiciels espions posent un problème , puis nous vous avons montré comment le nettoyer avec Spybot - et dans la leçon d’aujourd’hui, nous allons vous montrer comment vous auriez pu éliminer les dégâts avec Ad-Aware 2009.

Recherche de logiciels malveillants

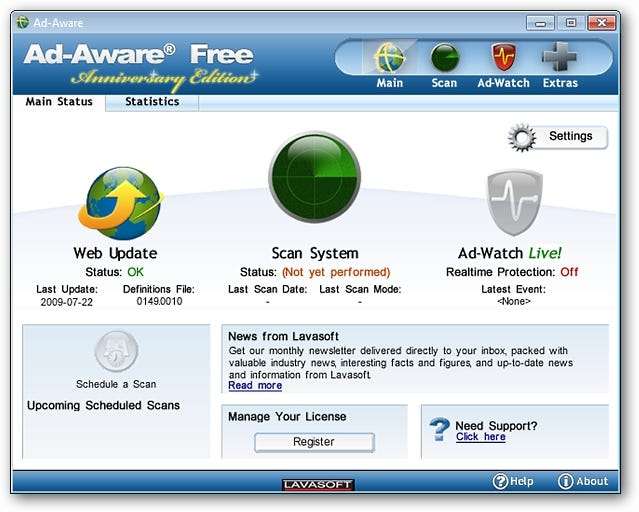

L'avantage d'Ad-Aware 2009 est que dès que vous avez fini de l'installer, il recherchera et téléchargera automatiquement les mises à jour.

Une fois le processus de mise à jour terminé, il vous sera demandé de redémarrer votre ordinateur. Après le redémarrage, la fenêtre suivante s'affiche et vous pouvez démarrer votre recherche de logiciels malveillants en cliquant sur le «Symbole radar».

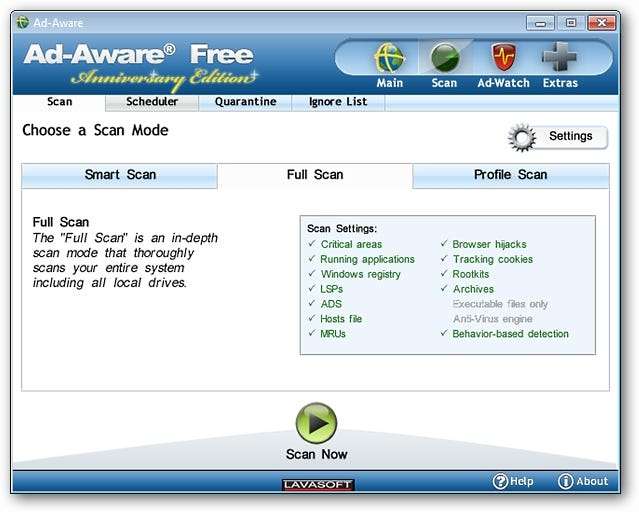

Après avoir cliqué sur le «Symbole radar», c'est la fenêtre que vous verrez. Pour obtenir les meilleurs résultats de suppression des logiciels malveillants, il est fortement recommandé de choisir «Analyse complète». Vous pouvez voir sur la capture d'écran les zones qui seront vérifiées et les types de logiciels malveillants qui seront analysés. Cliquez sur le bouton «Analyser maintenant» en bas pour commencer.

Une fois la numérisation terminée

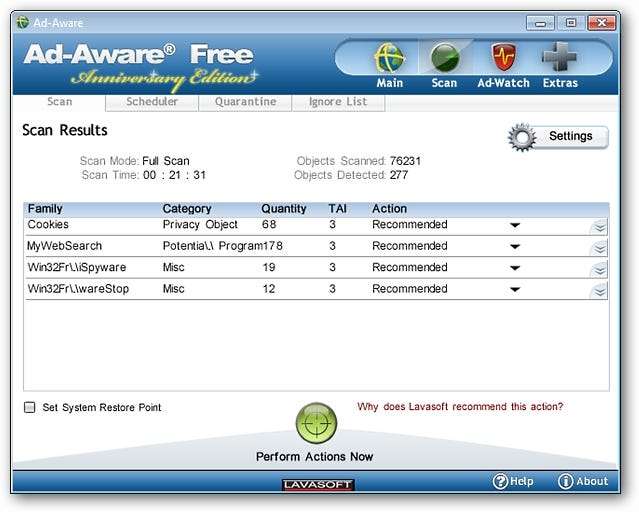

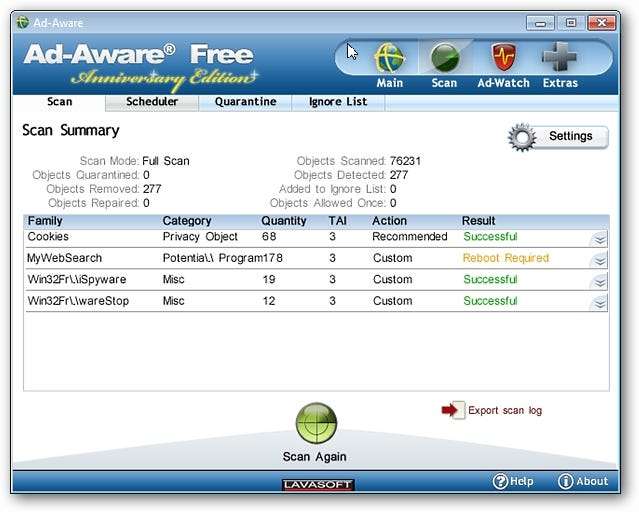

Selon la taille de votre système (c'est-à-dire la quantité de fichiers, etc.), la durée de l'analyse variera. Une fois l'analyse des logiciels malveillants terminée, les résultats seront affichés comme indiqué ci-dessous et répartis en catégories. Notez qu'il existe des menus déroulants pour chaque catégorie pour vous permettre de choisir le type d'action spécifique à entreprendre ( très agréable! ).

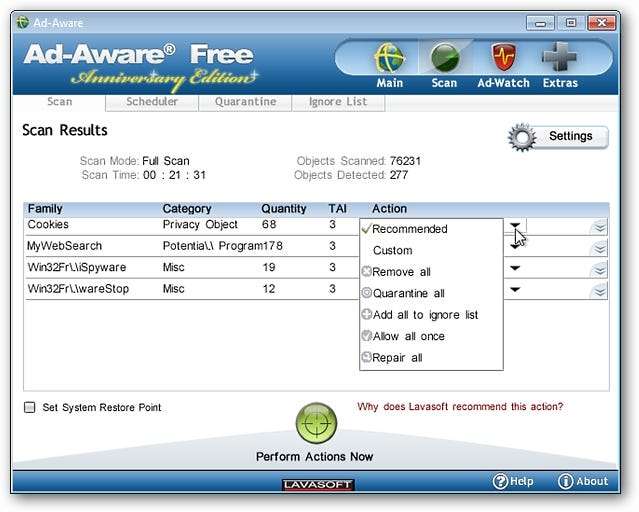

Voici un aperçu des options disponibles dans les menus déroulants. Le paramètre par défaut est «Recommandé» mais peut ne pas être l'action qui correspond le mieux à vos besoins.

Remarque: «Recommandé» pour chaque catégorie variera en fonction de l'action entreprise, alors choisissez celle qui vous convient le mieux.

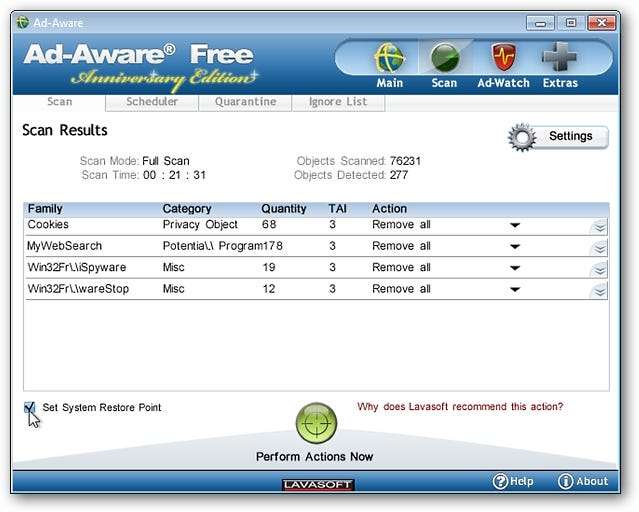

Comme vous pouvez le voir, nous avons choisi «Tout supprimer» pour chaque catégorie de notre exemple. Nous savions avec certitude que chaque catégorie d'article répertoriée était un problème certain. Si vous ne savez pas quelle action entreprendre, une recherche rapide à l'aide de Google, Bing ou d'un autre moteur de recherche devrait facilement fournir des informations adéquates pour vous aider à décider quelle action est la meilleure à choisir.

Notez qu'il existe également une option pour «Définir le point de restauration du système». Il est recommandé de sélectionner l'option. Cliquez sur le bouton «Effectuer des actions maintenant» en bas lorsque vous avez terminé de choisir vos paramètres.

Remarque: Si vous avez sélectionné «Définir le point de restauration du système», Ad-Aware «apparaîtra» comme ne fonctionnant pas pendant un moment. Il n'y a rien à craindre… juste Ad-Aware créant le point de restauration du système.

Suppression du malware

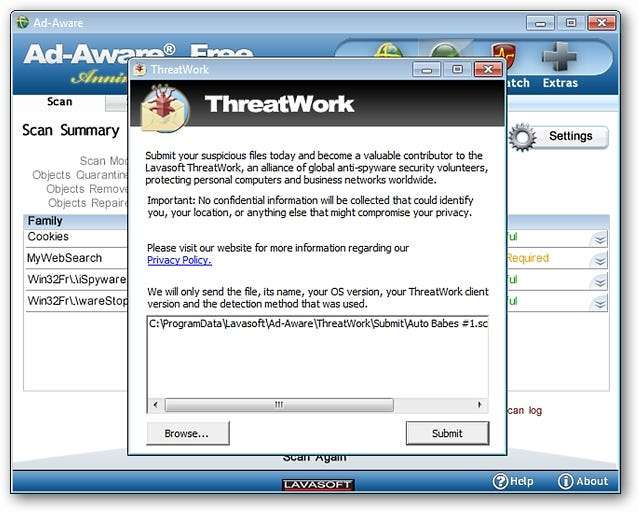

Ici, vous pouvez voir que lors de la suppression du malware de notre exemple de système, un fichier suspect a été porté à notre attention. Nous avons choisi de «Soumettre» le dossier pour évaluation par Lavasoft. La soumission de fichiers suspects est recommandée et contribue à améliorer les résultats des analyses futures.

Une fois que vous avez traité les fichiers suspects (s'il y en a eu sur votre système), vous verrez la fenêtre suivante affichant les résultats des actions que vous avez sélectionnées. Notez que vous pouvez être invité à «redémarrer votre ordinateur».

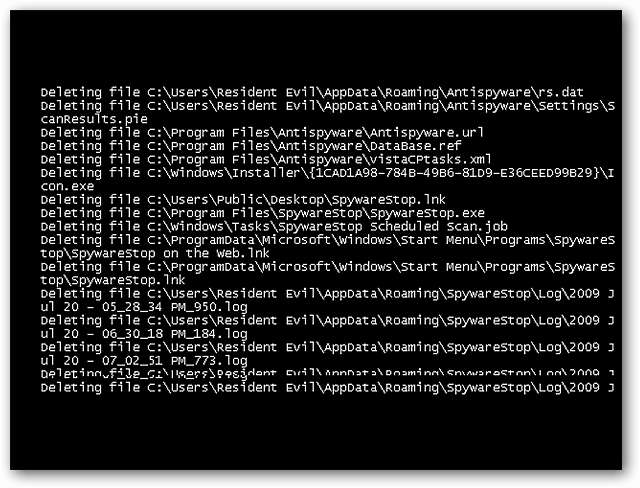

Un aperçu du redémarrage

Si vous avez été invité à «Redémarrer votre ordinateur», vous pouvez vous attendre à voir les types d'actions suivants prises par Ad-Aware lors du redémarrage du système.

Conclusion

Comme tout logiciel anti-malware, Ad-Aware peut ne pas tout supprimer par lui-même. Mais c'est un programme merveilleux à installer sur votre système et lorsqu'il est utilisé avec d'autres logiciels anti-malware, il aidera à garder votre système d'exploitation propre et sain.

Téléchargez Ad-Aware Anniversary Edition (version 8.0.7.0) sur download.cnet.com

Voir notre précédent article sur Ad-Aware 2008 ici .

Next Up: Nettoyage des logiciels espions avec MalwareBytes

Nous vous avons déjà montré à quel point vous pouvez facilement infecter votre système, puis le nettoyer avec Spybot, et maintenant Ad-Aware, mais restez à l'écoute car demain, nous vous montrerons comment supprimer les logiciels espions avec MalwareBytes.