Bien sûr, vous entendez beaucoup les mots «IE Security Hole», n'est-ce pas? Maintenant il y a encore un autre trou de sécurité , et un site Web malveillant pourrait l'utiliser pour accéder à vos fichiers. Ce n'est pas une bonne chose, mais voici quelques conseils rapides pour vous protéger.

Notez que ce sont toutes des solutions de contournement et ne résolvent pas la vulnérabilité réelle. Ces conseils sont cependant utiles pour toute faille de sécurité IE.

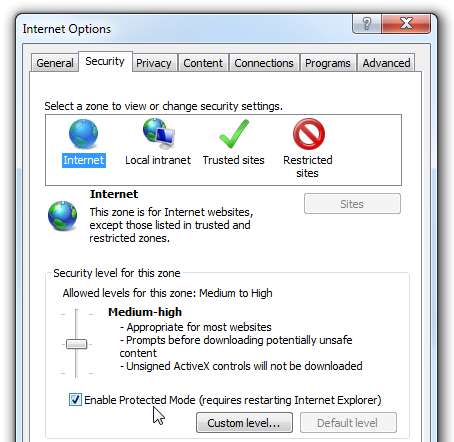

Assurez-vous que le mode protégé est activé

Comme avec la plupart des failles de sécurité d'IE, si vous exécutez Windows 7 ou Vista, vous devez activer le mode protégé, qui exécute Internet Explorer dans quelque chose de similaire à un bac à sable - en gros, il vous protège un peu plus des pages Web malveillantes (mais pas complètement) .

Rendez-vous simplement dans les Options Internet -> onglet Sécurité, et cochez la case.

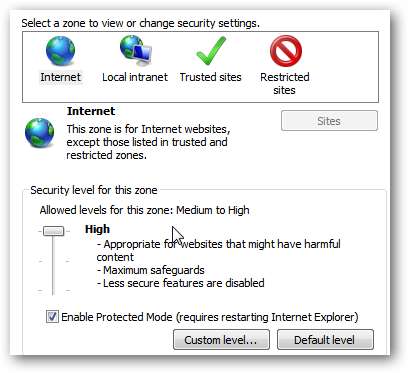

Définir les contrôles ActiveX pour toujours demander (ou les désactiver)

Si vous faites simplement glisser le curseur de la capture d'écran ci-dessus sur Élevé, vous avez désactivé l'exécution automatique des contrôles ActiveX.

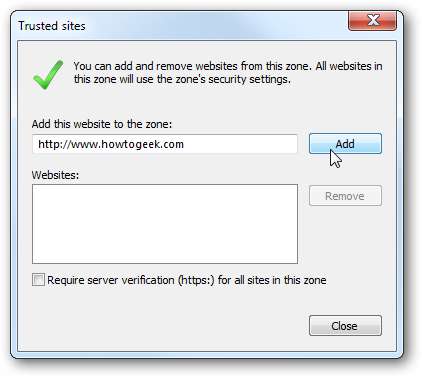

L'effet secondaire malheureux de ceci est que vous serez invité plus souvent lorsque vous visitez des sites qui utilisent des contrôles ActiveX. Microsoft vous recommande d'ajouter les sites auxquels vous faites vraiment confiance à votre liste de sites de confiance ... vous devrez probablement décocher la case "Exiger https" en bas.

Pour ajouter un site à vos sites de confiance, cliquez sur l'icône Sites de confiance affichée dans l'image ci-dessus, puis sur le bouton Sites, saisissez l'URL du site Web et cliquez sur les boutons Ajouter. Il est clair que la confiance est une chose difficile à gagner…

Extra: désactiver les plugins inutiles

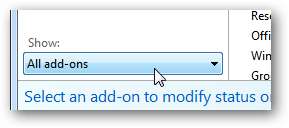

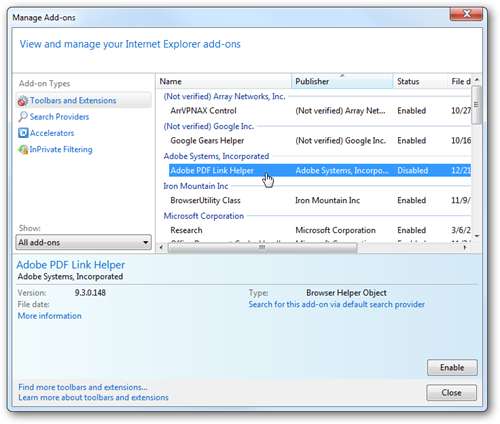

Ouvrez Outils -> Gérer les modules complémentaires à partir du menu de votre IE, puis modifiez le menu déroulant pour «Afficher» pour dire «Tous les modules complémentaires». Cela vous montrera ensuite une liste de tous les modules complémentaires actuels qui sont activés, afin que nous puissions commencer à désactiver des éléments.

À ce stade, vous aurez une liste massive de modules complémentaires, et vous pouvez commencer à les désactiver en cliquant dessus, puis en cliquant sur Désactiver. Important à noter: Adobe Reader semble avoir une faille de sécurité après l'autre, et si vous n'avez pas vraiment besoin de Java, vous devez vous en débarrasser.

Mon principe général est de désactiver tout ce dont je n’ai pas besoin (ou tout simplement), puis d’activer les modules complémentaires uniquement si j’en ai vraiment besoin. Bonus: la désactivation des modules complémentaires est le moyen le plus rapide de faire fonctionner IE beaucoup plus rapidement.

Utilisez Microsoft FixIt pour résoudre le problème

L'une des meilleures choses que Microsoft a proposées ces derniers temps est la fonction «Fix it» sur son site de support. Pour de nombreux problèmes, vous pouvez simplement lancer un utilitaire créé par Microsoft qui résoudra votre problème sur place.

Dans ce cas, vous pouvez utiliser Fix it pour activer Verrouillage du protocole réseau . Cliquez simplement sur l'image ci-dessous pour accéder au site Microsoft:

Utilisez Microsoft Fix it pour résoudre le dernier trou de sécurité

En savoir plus sur le dernier trou de sécurité (au 4 février 2010)