Les virus et autres types de logiciels malveillants semblent largement confinés à Windows dans le monde réel. Même sur un PC Windows 8, vous pouvez toujours être infecté par des logiciels malveillants. Mais à quel point les autres systèmes d'exploitation sont-ils vulnérables aux logiciels malveillants?

Lorsque nous disons «virus», nous parlons en fait des logiciels malveillants en général. Les logiciels malveillants ne se résument pas à des virus , bien que le mot virus soit souvent utilisé pour parler des logiciels malveillants en général.

Pourquoi tous les virus pour Windows?

EN RELATION: Pourquoi Windows a plus de virus que Mac et Linux

Tous les logiciels malveillants ne sont pas destinés à Windows, mais la plupart le sont. Nous avons essayé de couvrir pourquoi Windows a le plus de virus autrefois. La popularité de Windows est certainement un facteur important, mais il y a aussi d’autres raisons. Historiquement, Windows n’a jamais été conçu pour la sécurité comme l’étaient les plates-formes de type UNIX - et tous les systèmes d’exploitation courants autres que Windows sont basés sur UNIX.

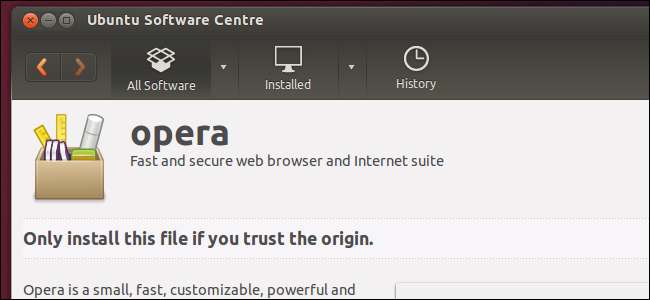

Windows a également une culture d'installation de logiciels en recherchant sur le Web et en les téléchargeant à partir de sites Web, tandis que d'autres plates-formes ont des magasins d'applications et Linux a centralisé l'installation de logiciels à partir d'une source sécurisée sous la forme de ses gestionnaires de packages.

Les Mac sont-ils infectés par des virus?

La grande majorité des logiciels malveillants est conçu pour les systèmes Windows et les Mac ne reçoivent pas de logiciels malveillants Windows. Bien que les logiciels malveillants Mac soient beaucoup plus rares, les Mac ne sont certainement pas à l'abri des logiciels malveillants. Ils peuvent être infectés par des logiciels malveillants spécialement conçus pour les Mac, et de tels logiciels malveillants existent.

À un moment donné, plus de 650 000 Mac ont été infectés par le cheval de Troie Flashback. [ Source ] Il a infecté les Mac via le plugin de navigateur Java, qui est un cauchemar de sécurité sur toutes les plateformes . Les Mac n'incluent plus Java par défaut.

Apple a également verrouillé les Mac d'une autre manière. Trois choses en particulier aident:

- Mac App Store : Plutôt que d'obtenir des programmes de bureau sur le Web et éventuellement de télécharger des logiciels malveillants, comme le feraient les utilisateurs inexpérimentés sous Windows, ils peuvent obtenir leurs applications à partir d'un endroit sécurisé. C'est similaire à un magasin d'applications pour smartphone ou même à un gestionnaire de packages Linux.

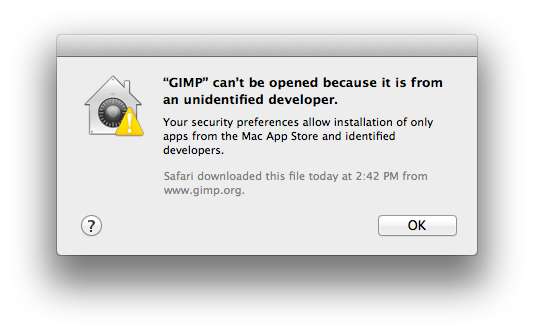

- Portier : Les versions actuelles de Mac OS X utilisent Gatekeeper, qui permet uniquement aux programmes de s'exécuter s'ils sont signés par un développeur approuvé ou s'ils proviennent du Mac App Store. Cela peut être désactivé par les geeks qui ont besoin d'exécuter des logiciels non signés, mais cela agit comme une protection supplémentaire pour les utilisateurs typiques.

- XProtect : Les Mac disposent également d'une technologie intégrée appelée XProtect ou File Quarantine. Cette fonctionnalité agit comme une liste noire, empêchant l'exécution de programmes malveillants connus. Il fonctionne de la même manière que les programmes antivirus Windows, mais fonctionne en arrière-plan et vérifie les applications que vous téléchargez. Les logiciels malveillants Mac ne sortent pas aussi rapidement que les logiciels malveillants Windows, il est donc plus facile pour Apple de suivre le rythme.

Les Mac ne sont certainement pas à l'abri de tous les logiciels malveillants, et quelqu'un qui fait tout son possible pour télécharger des applications piratées et désactiver les fonctions de sécurité peut se retrouver infecté. Mais les Mac sont beaucoup moins exposés aux malwares dans le monde réel.

Android est vulnérable aux logiciels malveillants, n'est-ce pas?

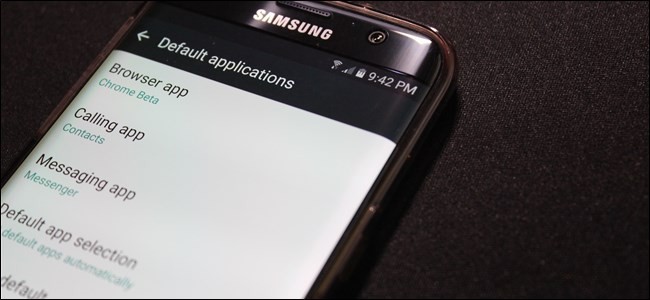

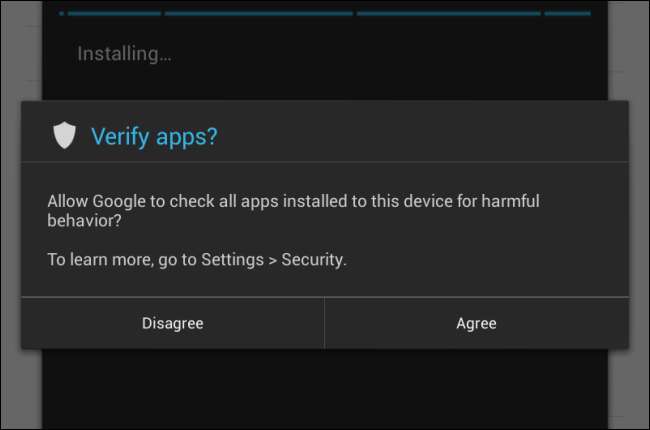

Les logiciels malveillants Android existent et les entreprises qui produisent des logiciels de sécurité Android aimeraient vous vendre leurs Android antivirus apps . Mais ce n’est pas une image complète. Par défaut, les appareils Android sont configurés pour installer uniquement des applications de Google Play. Ils bénéficient également d'une analyse antimalware - Google Play lui-même analyse les applications pour détecter les logiciels malveillants.

Vous pouvez désactiver cette protection et sortir de Google Play pour obtenir des applications d'ailleurs («chargement latéral»). Google vous aidera toujours si vous faites cela, en vous demandant si vous souhaitez analyser vos applications téléchargées à la recherche de logiciels malveillants lorsque vous essayez de les installer.

En Chine, où de très nombreux appareils Android sont utilisés, il n'y a pas de Google Play Store. Les utilisateurs chinois d'Android ne bénéficient pas de l'analyse antimalware de Google et doivent obtenir leurs applications dans des boutiques d'applications tierces, qui peuvent contenir des copies infectées d'applications.

La majorité des logiciels malveillants Android proviennent de l'extérieur de Google Play. Les statistiques effrayantes sur les logiciels malveillants que vous voyez incluent principalement les utilisateurs qui obtiennent des applications en dehors de Google Play, qu'il s'agisse de pirater des applications infectées ou de les acquérir auprès de boutiques d'applications non fiables. Tant que vous obtenez vos applications depuis Google Play - ou même une autre source sécurisée, comme Amazon App Store - votre téléphone ou tablette Android doit être sécurisé.

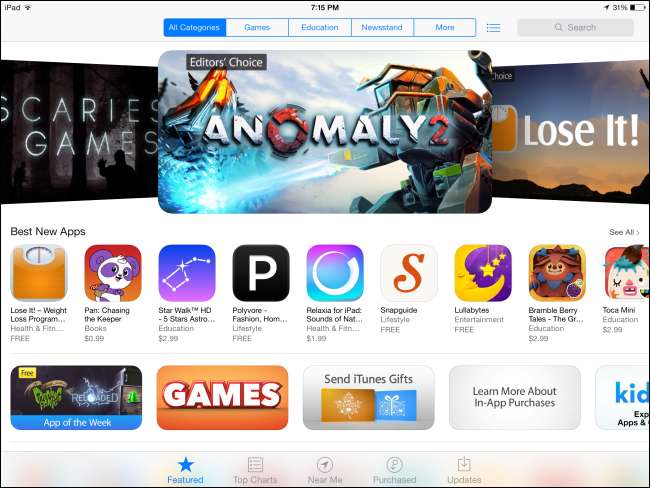

Qu'en est-il des iPad et des iPhones?

Le système d'exploitation iOS d'Apple, utilisé sur ses iPad, iPhone et iPod Touch, est plus verrouillé que même les Mac et les appareils Android. Les utilisateurs d'iPad et d'iPhone sont obligés d'obtenir leurs applications sur l'App Store d'Apple. Apple est plus exigeant envers les développeurs que Google - alors que tout le monde peut télécharger une application sur Google Play et la rendre disponible instantanément pendant que Google effectue une analyse automatisée, obtenir une application sur l'App Store d'Apple implique un examen manuel de cette application par un employé d'Apple.

L'environnement verrouillé rend bien plus difficile l'existence des logiciels malveillants. Même si une application malveillante pouvait être installée, elle ne serait pas en mesure de surveiller ce que vous avez tapé dans votre navigateur et de capturer vos informations bancaires en ligne sans exploiter une vulnérabilité plus profonde du système.

Bien sûr, les appareils iOS ne sont pas parfaits non plus. Les chercheurs ont prouvé qu'il était possible de créer des applications malveillantes et de les faire passer au-delà du processus d'examen de l'App Store. [ Source ] Cependant, si une application malveillante était découverte, Apple pourrait la retirer du magasin et la désinstaller immédiatement de tous les appareils. Google et Microsoft ont cette même capacité avec Google Play et Windows Store d'Android pour les nouvelles applications de style Windows 8.

Linux attrape-t-il des virus?

EN RELATION: Pourquoi vous n'avez pas besoin d'un antivirus sous Linux (généralement)

Auteurs de logiciels malveillants n'ont pas tendance à cibler les postes de travail Linux , car si peu d'utilisateurs moyens les utilisent. Les utilisateurs de bureau Linux sont plus susceptibles d'être des geeks qui ne tomberont pas dans des astuces évidentes.

Comme avec les Mac, les utilisateurs de Linux obtiennent la plupart de leurs programmes à partir d'un seul endroit - le gestionnaire de paquets - plutôt que de les télécharger à partir de sites Web. Linux ne peut pas non plus exécuter les logiciels Windows en mode natif, de sorte que les virus Windows ne peuvent tout simplement pas s’exécuter.

Les logiciels malveillants de bureau Linux sont extrêmement rares, mais ils existent. Le récent cheval de Troie «Hand of Thief» prend en charge une variété de distributions Linux et d'environnements de bureau, fonctionnant en arrière-plan et volant des informations bancaires en ligne. Cependant, cela n’a pas un bon moyen d’infecter les systèmes Linux - vous devrez le télécharger à partir d’un site Web ou le recevoir sous forme de pièce jointe à un e-mail et exécuter le cheval de Troie. [ Source ] Cela confirme à quel point il est important de n'exécuter que des logiciels de confiance sur n'importe quelle plate-forme, même supposée sécurisée.

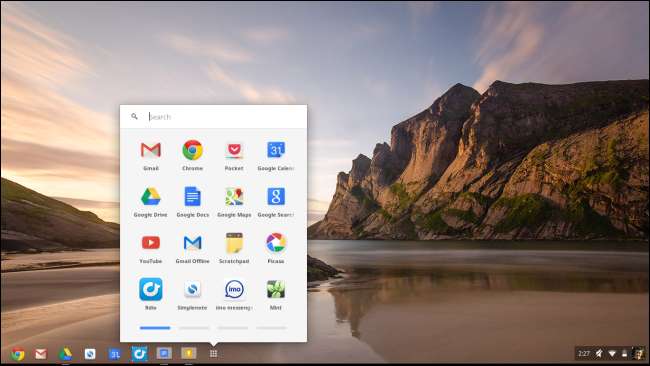

Qu'en est-il des Chromebooks?

EN RELATION: Comment un Chromebook est verrouillé pour vous protéger

Les Chromebooks sont ordinateurs portables verrouillés qui n'exécutent que le navigateur Web Chrome et quelques bits autour de lui. Nous n'avons pas vraiment connaissance de toute forme de malware Chrome OS. Le bac à sable d'un Chromebook permet de le protéger contre les logiciels malveillants, mais cela aide également à ce que les Chromebooks ne soient pas encore très courants.

Il serait toujours possible d'infecter un Chromebook, ne serait-ce qu'en incitant un utilisateur à installer une extension de navigateur malveillante depuis l'extérieur du Chrome Web Store. L'extension de navigateur malveillante pourrait s'exécuter en arrière-plan, voler vos mots de passe et vos informations d'identification bancaires en ligne et les envoyer sur le Web. Un tel logiciel malveillant pourrait même s'exécuter sur les versions Windows, Mac et Linux de Chrome, mais il apparaîtrait dans la liste Extensions, nécessiterait les autorisations appropriées et vous devrez accepter de l'installer manuellement.

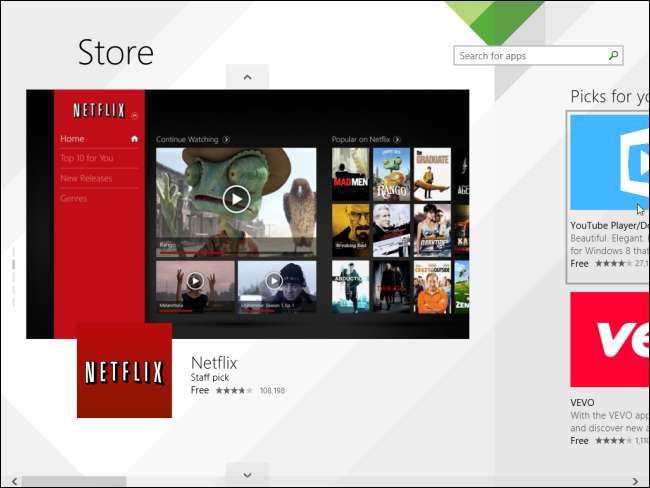

Et Windows RT?

EN RELATION: Qu'est-ce que Windows RT et en quoi est-il différent de Windows 8?

Microsoft’s Windows RT exécute uniquement des programmes de bureau écrits par Microsoft. Les utilisateurs peuvent uniquement installer des «applications de style Windows 8» à partir du Windows Store. Cela signifie que les appareils Windows RT sont aussi verrouillés qu'un iPad - un attaquant devrait introduire une application malveillante dans le magasin et inciter les utilisateurs à l'installer ou éventuellement trouver une faille de sécurité qui leur permettrait de contourner la protection.

Les logiciels malveillants sont définitivement à leur pire sur Windows. Cela serait probablement vrai même si Windows avait un dossier de sécurité brillant et une histoire d'être aussi sûr que d'autres systèmes d'exploitation, mais vous pouvez certainement éviter beaucoup de logiciels malveillants simplement en n'utilisant pas Windows.

Bien entendu, aucune plateforme n'est un environnement parfait sans malware. Vous devriez prendre quelques précautions de base partout. Même si les logiciels malveillants étaient éliminés, nous devrons faire face à des attaques d'ingénierie sociale telles que des e-mails de phishing demandant des numéros de carte de crédit.

Image Credit: stuartpilbrow sur Flickr , Scintillement du cancer