Vous avez peut-être entendu beaucoup d'informations récemment sur les fournisseurs d'accès Internet (FAI) qui suivent votre historique de navigation et vendent toutes vos données. Qu'est-ce que cela signifie et comment pouvez-vous vous protéger au mieux?

Qu'est-il arrivé

EN RELATION: Qu'est-ce que la neutralité du Net?

Traditionnellement, la Federal Trade Commission (FTC) était chargée de réglementer les FAI. Début 2015, la Federal Communications Commission (FCC) a voté pour reclasser l'accès Internet à large bande en tant que service de «transporteur public», dans le cadre d'une neutralité du net . Cela a déplacé la réglementation des FAI de la FTC à la FCC.

La FCC a ensuite imposé des restrictions sur ce que les FAI étaient et n'étaient pas autorisés à faire avec leurs clients. Les FAI ne pourraient pas rediriger le trafic de recherche, injecter des publicités supplémentaires dans les pages Web et vendre les données des utilisateurs (comme l'emplacement et l'historique de navigation), entre autres pratiques rentables aux dépens des utilisateurs.

En mars 2017, le Sénat et la Chambre ont voté sur une résolution de la Congressional Review Act (CRA) visant à abroger les règles de confidentialité de la FCC et à les empêcher de prendre de futurs règlements. Leur justification du projet de loi était que des entreprises comme Google et Facebook sont autorisées à vendre ces informations et que la réglementation empêche injustement les FAI de se concurrencer. Les législateurs ont affirmé que, parce que Google a à peu près un 81% de part de marché dans la recherche, ils ont plus de contrôle sur le marché que n'importe quel FAI. Bien que la domination de Google dans la recherche soit réelle, les internautes ont la possibilité d'éviter Google, Facebook ou tout autre site. La plupart des gens utilisent Google pour la recherche, mais il existe plein d'autres options et il est facile de changer. Utiliser des outils comme Blaireau de confidentialité , il est assez facile d’éviter les analyses de Google ou de Facebook sur le Web. En comparaison, tout votre trafic Internet passe par votre FAI, et très peu d'Américains ont plus d'un ou deux choix.

EN RELATION: 5 moteurs de recherche alternatifs qui respectent votre vie privée

Le projet de loi a été signé par le président début Avril. Bien que toutes les réglementations de la FCC ne soient pas entrées en vigueur avant d'être annulées, il s'agit toujours d'un coup dur pour la vie privée des Américains en ligne. Étant donné que les FAI sont toujours classés comme des transporteurs publics, aucun autre organisme de réglementation n'a la surveillance de rétablir ces règles.

Digne d'intérêt, mais pas si nouveau

De nombreuses réglementations de la FCC devaient entrer en vigueur en 2017 et 2018. Les grands FAI suivent leurs utilisateurs depuis des années. Verizon était célèbre pour injecter un supercookie dans toutes les requêtes du navigateur de leurs clients, ce qui leur permet (ainsi qu'à des tiers) de suivre des utilisateurs individuels sur le Web. Le supercookie était ajouté aux demandes après avoir quitté les ordinateurs des utilisateurs, il n'y avait donc aucun moyen de les éviter jusqu'à ce que Verizon cède et ajoute une option de retrait. Pendant un moment, AT&T clients facturés 30 $ de plus par mois pour ne pas suivre leur utilisation d'Internet. Cette affaire a inspiré les réglementations de la FCC en matière de confidentialité.

Il est facile de penser: "Eh bien, nous ne sommes pas plus mal lotis qu’il ya un an." Et cela peut être partiellement vrai. Nous vivons sous les mêmes règles que nous étions alors; c'est juste qu'ils ne changeront plus pour le mieux. Il n’est toujours pas possible d’acheter l’historique Internet d’un individu. les données sont anonymisées et vendues aux annonceurs et à d'autres organisations en masse.

Cependant, ces nouvelles réglementations (qui n'entreront pas en vigueur maintenant) auraient corrigé un trou important dans la confidentialité sur Internet. Si vous approfondissez les données anonymes, cela peut être facile à découvrir son propriétaire. De plus, il y a l'argument à faire valoir que les FAI sont, en fait, une double déduction. La position selon laquelle cette décision place les FAI dans un espace plus compétitif avec des services comme Google est un peu fallacieuse. Les FAI règlent le «dernier kilomètre» vers les locaux de leurs clients, et nous payons déjà beaucoup d'argent pour y accéder.

Comment puis-je me protéger?

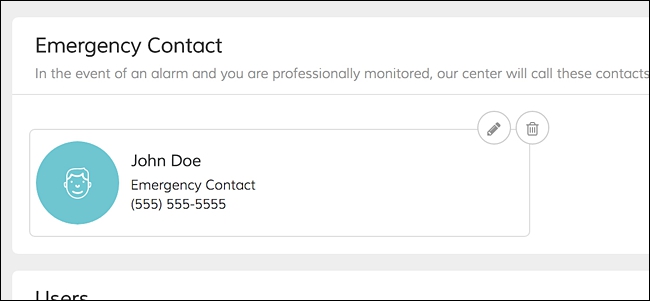

Beaucoup de gens sont préoccupés par l’adoption du projet de loi et veulent des moyens de se protéger des regards indiscrets de leur FAI. Heureusement, vous pouvez prendre certaines mesures pour garantir votre confidentialité. La plupart de ces méthodes visent à vous protéger contre ce que nous appelons les attaques Man-in-the-Middle (MitM). Le trajet que vos données effectuent lors du trajet de votre PC vers un serveur Internet et retour passe par une multitude d'intermédiaires. Lors d'une attaque MitM, un acteur malveillant s'insère dans le système quelque part au cours de ce voyage dans le but d'écouter, de stocker ou même de modifier vos données.

Traditionnellement, un MitM est supposé être un mauvais acteur qui s'insère dans le processus; vous faites confiance aux routeurs, aux pare-feu et aux FAI entre vous et votre destination. Cependant, si vous ne pouvez pas faire confiance à votre FAI, les choses se compliquent. Gardez à l'esprit que cela s'applique à tout le trafic Internet, pas seulement à ce que vous voyez dans votre navigateur. La bonne nouvelle (si vous pouvez l'appeler ainsi), c'est que les attaques MitM sont un problème assez ancien et assez courant pour que nous ayons développé de très bons outils que vous pouvez utiliser pour vous protéger.

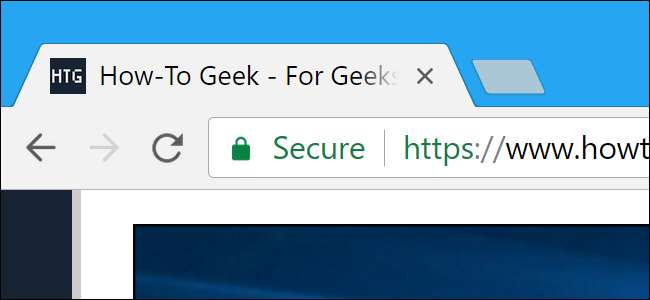

Utilisez HTTPS là où vous le pouvez

EN RELATION: Qu'est-ce que HTTPS et pourquoi devrais-je m'en soucier?

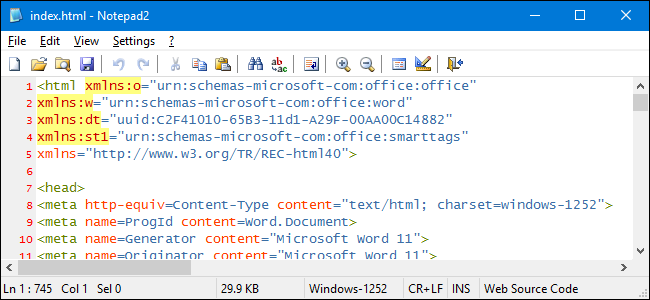

HTTPS crypte la connexion entre votre ordinateur et un site Web, à l'aide d'un protocole appelé TLS (ou l'ancien SSL). Dans le passé, cela était principalement utilisé pour des informations sensibles telles que les pages de connexion ou les informations bancaires. Cependant, la mise en œuvre de HTTPS est devenue plus facile et moins chère. Ces jours-ci, plus de la moitié de tout le trafic Internet est crypté.

Lorsque vous utilisez HTTPS, le contenu des paquets de données est chiffré, y compris l'URL réelle que vous visitez. Cependant, le nom d'hôte de votre destination (par exemple, howtogeek.com) n'est pas chiffré, car les nœuds entre votre appareil et la destination de vos données doivent savoir où envoyer votre trafic. Même si les FAI ne peuvent pas voir ce que vous envoyez via HTTPS, ils peuvent toujours indiquer les sites que vous visitez.

Il existe encore des métadonnées (données sur les données) qu'il n'est pas possible de masquer à l'aide du protocole HTTPS. Quiconque surveille votre trafic sait combien est téléchargé dans une demande donnée. Si un serveur n'a qu'un seul fichier ou une page d'une taille spécifique, cela peut être un cadeau. Il est également facile de déterminer l'heure à laquelle les demandes sont effectuées et la durée des connexions (par exemple, la durée d'une vidéo en streaming).

Mettons tout cela ensemble. Imaginez qu'il y ait un MitM entre moi et Internet, interceptant mes paquets. Si j'utilise HTTPS, ils pourraient dire, par exemple, que je suis allé sur reddit.com à 23h58, mais ils ne sauraient pas si je visite la page d'accueil, / r / technology, ou autre, moins page de sécurité au travail. Avec un effort, il leur sera peut-être possible de déterminer la page en fonction de la quantité de données transférées, mais il est peu probable que vous visitiez un site dynamique avec beaucoup de contenu. Étant donné que je charge la page une fois et qu'elle ne change pas en temps réel, la durée de la connexion doit être courte et difficile à apprendre.

HTTPS est génial, mais ce n’est pas une solution miracle pour vous protéger de votre FAI. Comme indiqué précédemment, il masque le contenu, mais ne peut pas protéger les métadonnées. Et si peu ou pas d'efforts sont requis de la part de l'utilisateur final, les propriétaires de serveurs doivent configurer leurs serveurs pour l'utiliser. Malheureusement, il existe encore de nombreux sites Web qui ne prennent pas en charge HTTPS. De plus, seul le trafic du navigateur Web peut être chiffré avec HTTPS. Le protocole TLS est utilisé dans d'autres applications, mais n'est généralement pas visible par les utilisateurs. Il est donc difficile de savoir quand ou si le trafic de votre application est chiffré.

Utilisez un VPN pour crypter tout votre trafic

EN RELATION: Qu'est-ce qu'un VPN et pourquoi en aurais-je besoin?

UNE Réseau privé virtuel (VPN) crée une connexion sécurisée entre votre appareil et un point de terminaison. C'est essentiellement comme avoir un réseau privé créé au sein du réseau Internet public, c'est pourquoi nous appelons souvent une connexion VPN un tunnel. Lorsque vous utilisez un VPN, tout votre trafic est chiffré localement sur votre appareil, puis envoyé via le tunnel vers le point de terminaison de votre VPN, généralement un serveur sur le service VPN que vous utilisez. Au point de terminaison, votre trafic a été décrypté, puis envoyé vers sa destination prévue. Le trafic de retour est renvoyé au point de terminaison VPN, où il est chiffré, puis renvoyé via le tunnel vers vous.

L'une des utilisations les plus courantes des VPN est de permettre aux employés d'accéder à distance aux ressources de l'entreprise. Il est recommandé de garder les actifs internes de l'entreprise déconnectés d'Internet. Les utilisateurs peuvent accéder à un point de terminaison VPN à l'intérieur d'un réseau d'entreprise, ce qui leur permet ensuite d'accéder aux serveurs, imprimantes et autres ordinateurs, tout en les gardant cachés d'Internet en général.

Ces dernières années, les VPN sont devenus populaires pour un usage personnel, pour améliorer la sécurité et la confidentialité. Prenons l'exemple du Wi-Fi gratuit au café. Il est facile de détecter le trafic sur les réseaux Wi-Fi non sécurisés. Il est également possible que vous vous connectiez à un jumeau maléfique réseau - un faux point d'accès Wi-Fi se faisant passer pour un point d'accès légitime - qui espère servir des logiciels malveillants. Si vous utilisez un VPN, tout ce qu'ils peuvent voir, ce sont des données chiffrées, sans indication de l'endroit ni avec qui vous communiquez. Le tunnel VPN assure également l'intégrité, ce qui signifie qu'un tiers malveillant ne peut pas modifier le trafic.

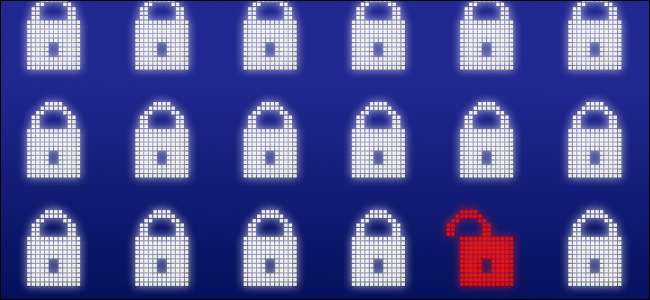

Lorsque vous utilisez un VPN, votre FAI ne peut ni voir ni modifier ce qui passe par le tunnel chiffré. Parce que tout est chiffré jusqu'à ce qu'il atteigne le point de terminaison, ils ne savent pas quels sites vous visitez ni quelles données vous envoyez. Les FAI peuvent dire que vous utilisez un VPN et voir le point de terminaison du VPN (un bon indicateur du service VPN que vous utilisez). Ils savent également combien de trafic vous produisez à quelles heures.

L'utilisation d'un VPN peut également affecter les performances du réseau. La congestion sur un VPN peut vous ralentir, mais dans de rares cas, vous pouvez obtenir de meilleures vitesses sur un VPN. Vous devriez également vérifier si le Fuites VPN n'importe quelle information.

EN RELATION: Comment choisir le meilleur service VPN pour vos besoins

Les entreprises et les collèges offrent souvent un accès VPN gratuit à leurs utilisateurs. Assurez-vous de vérifier la politique d'utilisation; leurs administrateurs ne veulent probablement pas que vous diffusiez de la vidéo ou que vous fassiez quoi que ce soit sans rapport avec leur réseau. Alternativement, vous pouvez payer pour accéder à un service VPN, généralement entre 5 et 10 $ par mois. Vous devriez faire des recherches pour choisir le meilleur VPN pour vos besoins, mais nous avons mis en place un guide pour choisir le meilleur service VPN cela pourrait vous aider en cours de route.

Gardez à l'esprit que vous devez pouvoir faire confiance à votre fournisseur VPN. Le VPN empêche votre FAI de voir le trafic tunnelé. Cependant, votre trafic doit être déchiffré une fois qu'il atteint le point de terminaison, afin que le point de terminaison puisse le transmettre à la bonne destination. Cela signifie que votre fournisseur VPN peut voir ces informations. De nombreux services VPN prétendent ne pas enregistrer, utiliser ou vendre votre trafic. Cependant, il n'y a souvent aucun moyen de dire s'ils tiennent ou non ces promesses. Même s’ils sont honnêtes, c’est possible leur Le FAI extrait les données.

En particulier, vous devez vous méfier des VPN gratuits. Dernièrement, les extensions de navigateur VPN sont devenues populaires, en grande partie en raison de leur faible coût / gratuit et de leur facilité d'utilisation. L'exécution d'un service VPN coûte cher et les opérateurs ne le font pas par bon cœur. L'utilisation de l'un de ces services gratuits ne fait souvent que changer la capacité de vous espionner et d'injecter des publicités de votre FAI vers le VPN. N'oubliez pas: lorsque vous ne payez pas pour un service avec des frais d'exploitation, vous êtes le produit.

En fin de compte, les VPN sont une solution utile, mais imparfaite. Ils fournissent un moyen de transférer la confiance de votre FAI à un tiers, mais il n’existe pas de moyen simple de déterminer si un fournisseur VPN est digne de confiance. Si vous savez que votre FAI ne peut pas faire confiance, les VPN valent peut-être le coup. HTTPS / TLS doit être utilisé avec un VPN pour améliorer davantage votre sécurité et votre confidentialité.

Alors, qu'en est-il de Tor?

EN RELATION: Tor est-il vraiment anonyme et sécurisé?

Le routeur à l'oignon (Tor) est un système qui crypte et rend anonyme le trafic. Tor est complexe et des articles entiers peuvent ( et avoir ) a été écrit dessus. Bien que Tor soit utile pour beaucoup de gens, il peut être difficile de l'utiliser correctement. Tor aura un effet (négatif) beaucoup plus visible sur la qualité et les performances de votre utilisation quotidienne d'Internet que les autres méthodes mentionnées dans cet article.

Mettre tous ensemble

Les FAI n'ont pas obtenu de nouveaux pouvoirs grâce à ce projet de loi, mais il a empêché le gouvernement de garantir votre confidentialité. Il n'y a pas de solution miracle pour empêcher votre FAI de vous espionner, mais il y a encore beaucoup de munitions. Utilisez HTTPS chaque fois que possible pour protéger le contenu des messages entre vous et la destination. Envisagez d'utiliser un VPN pour créer un tunnel autour de votre FAI. Pendant que vous apportez des modifications, pensez à vous protéger des autres sources de fouille et d'espionnage. Configurez les paramètres de votre système d'exploitation pour améliorer la confidentialité ( Windows et OSX ), ainsi que votre navigateur Web ( Chrome , Firefox , ou Opéra ). Utilisez un moteur de recherche qui respecte votre vie privée , aussi. La protection de votre vie privée est une bataille difficile, plus que jamais, mais How-To Geek se consacre à vous aider en cours de route.

Image Credit: DennisM2 .