La plupart des gens savent que les fichiers .exe sont potentiellement dangereux, mais ce n’est pas la seule extension de fichier dont il faut se méfier sous Windows. Il existe une variété d'autres extensions de fichiers potentiellement dangereuses - plus que ce à quoi vous pourriez vous attendre.

Alors, pourquoi voudrais-je savoir quels fichiers sont dangereux?

Il est important de savoir quelles extensions de fichier sont potentiellement dangereuses pour décider si un fichier joint à un e-mail ou téléchargé à partir du Web peut être ouvert en toute sécurité. Même les fichiers d'économiseur d'écran peuvent être dangereux sous Windows.

Lorsque vous rencontrez l'un de ces fichiers, vous devez faire très attention pour vous assurer que vous êtes protégé. Scannez avec votre produit antivirus préféré, ou même téléchargez-le sur un service tel que VirusTotal pour vous assurer qu'il n'y a pas de virus ou de logiciels malveillants.

De toute évidence, votre logiciel antivirus doit toujours être actif et actif, et vous protéger en arrière-plan - mais en savoir plus sur certaines extensions de fichiers inhabituelles peut être utile pour éviter que quelque chose de grave ne se produise.

Pourquoi une extension de fichier est-elle potentiellement dangereuse?

Ces extensions de fichier sont potentiellement dangereuses car elles peuvent contenir du code ou exécuter des commandes arbitraires. Un fichier .exe est potentiellement dangereux car c'est un programme qui peut tout faire (dans les limites de Fonction de contrôle de compte d’utilisateur de Windows ). Les fichiers multimédias, comme les images .JPEG et les fichiers de musique .MP3, ne sont pas dangereux car ils ne peuvent pas contenir de code. (Dans certains cas, une image ou un autre fichier multimédia malicieusement conçu peut exploiter une vulnérabilité dans une application de visualisation, mais ces problèmes sont rares et sont corrigés rapidement.)

Dans cet esprit, il est important de savoir quels types de fichiers peuvent contenir du code, des scripts et d’autres éléments potentiellement dangereux.

Programmes

.EXE - Un fichier programme exécutable. La plupart des applications exécutées sous Windows sont des fichiers .exe.

.PIF - Un fichier d'informations sur les programmes MS-DOS. Bien que les fichiers .PIF ne soient pas censés contenir du code exécutable, Windows traitera les fichiers .PIF de la même manière que les fichiers .EXE s’ils contiennent du code exécutable.

.APPLICATION - Un programme d'installation d'application déployé avec la technologie ClickOnce de Microsoft.

.GADGET - Un fichier de gadget pour la technologie de gadget de bureau Windows introduite dans Windows Vista.

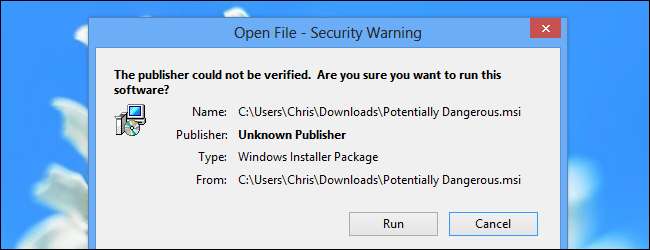

.MSI - Un fichier d'installation Microsoft. Ceux-ci installent d'autres applications sur votre ordinateur, bien que les applications puissent également être installées par des fichiers .exe.

.MSP - Un fichier de correctif d'installation Windows. Utilisé pour patcher les applications déployées avec des fichiers .MSI.

.AVEC - Le type de programme d'origine utilisé par MS-DOS.

.SCR - Un économiseur d'écran Windows. Les écrans de veille Windows peuvent contenir du code exécutable.

.Même - Une application HTML. Contrairement aux applications HTML exécutées dans les navigateurs, les fichiers .HTA sont exécutés en tant qu'applications approuvées sans sandbox.

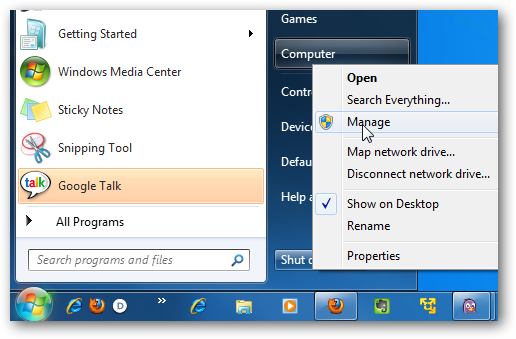

.CPL - Un fichier du Panneau de configuration. Tous les utilitaires du Panneau de configuration Windows sont des fichiers .CPL.

.MSC - Un fichier Microsoft Management Console. Les applications telles que l'éditeur de stratégie de groupe et l'outil de gestion de disque sont des fichiers .MSC.

.POT - Les fichiers .JAR contiennent du code Java exécutable. Si vous avez le Runtime Java installés, les fichiers .JAR seront exécutés en tant que programmes.

Scripts

.UN - Un fichier batch. Contient une liste de commandes qui seront exécutées sur votre ordinateur si vous l'ouvrez. Initialement utilisé par MS-DOS.

.CMD - Un fichier batch. Similaire à .BAT, mais cette extension de fichier a été introduite dans Windows NT.

.ETC , .VBS - Un fichier VBScript. Exécutera son code VBScript inclus si vous l'exécutez.

.VBE - Un fichier VBScript chiffré. Semblable à un fichier VBScript, mais il n'est pas facile de dire ce que le fichier fera réellement si vous l'exécutez.

.JS - Un fichier JavaScript. Les fichiers .JS sont normalement utilisés par les pages Web et sont sûrs s'ils sont exécutés dans des navigateurs Web. Cependant, Windows exécutera les fichiers .JS en dehors du navigateur sans sandbox.

.SE - Un fichier JavaScript chiffré.

.COMME , .WSF - Un fichier Windows Script.

.WSC , .Quoi - Fichiers de contrôle Windows Script Component et Windows Script Host. Utilisé avec les fichiers Windows Script.

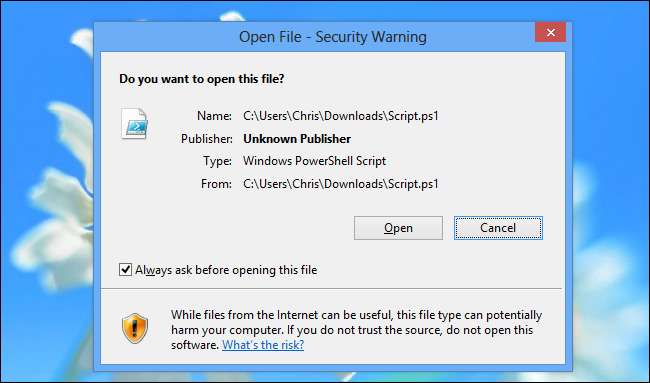

.Ψ1 , .Ψ1XML , .PS2 , .PS2XML , .PSC1 , .PSC2 - UNE Windows PowerShell scénario. Exécute les commandes PowerShell dans l'ordre spécifié dans le fichier.

.MSH , .MSH1 , Truffe , .MSHXML , .MSH1XML , Possibilités - Un fichier script Monad. Monad a ensuite été renommé PowerShell.

Raccourcis

.SCF - Un fichier de commandes de l'Explorateur Windows. Pourrait transmettre des commandes potentiellement dangereuses à l'Explorateur Windows.

.LNK - Un lien vers un programme sur votre ordinateur. Un fichier de lien peut potentiellement contenir des attributs de ligne de commande qui font des choses dangereuses, telles que la suppression de fichiers sans demander.

.INF - Un fichier texte utilisé par AutoRun. S'il est exécuté, ce fichier peut potentiellement lancer des applications dangereuses qu'il est fourni ou transmettre des options dangereuses aux programmes inclus avec Windows.

Autre

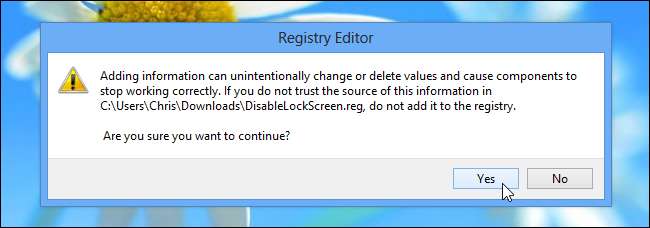

.REG - Un fichier de registre Windows. Les fichiers .REG contiennent une liste d'entrées de registre qui seront ajoutées ou supprimées si vous les exécutez. Un fichier .REG malveillant peut supprimer des informations importantes de votre registre, les remplacer par des données indésirables ou ajouter des données malveillantes.

Office Macros

.DOC , .XLS , .PPT - Documents Microsoft Word, Excel et PowerPoint. Ceux-ci peuvent contenir du code de macro malveillant.

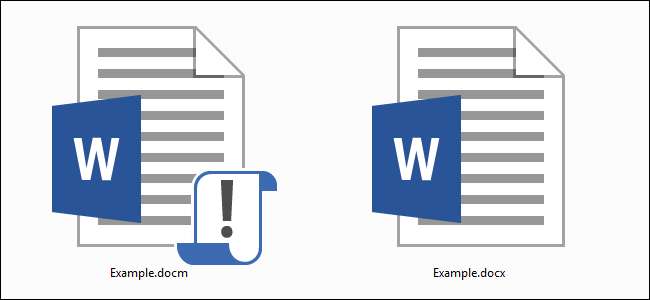

.DOCM , .DOTM , .XLSM , .XLTM , .XLAM , .PPTM , .POTM , .PPAM , .PPSM , .SLDM - Nouvelles extensions de fichier introduites dans Office 2007. Le M à la fin de l'extension de fichier indique que le document contient des macros. Par exemple, un fichier .DOCX ne contient pas de macros, tandis qu'un fichier .DOCM peut contenir des macros.

Ce n’est pas une liste exhaustive. Il existe d'autres types d'extensions de fichiers - comme .PDF - qui ont eu une série de problèmes de sécurité. Cependant, pour la plupart des types de fichiers ci-dessus, il n'y a tout simplement pas de sécurisation. Ils existent pour exécuter du code ou des commandes arbitraires sur votre ordinateur.

Comme si le nombre d'extensions de fichiers potentiellement dangereuses à suivre ne suffisait pas, une vulnérabilité dans Windows permet à des individus malveillants de déguiser des programmes avec de fausses extensions de fichiers .