Il y a de fortes chances que vous passiez plus de temps à interagir avec le monde en ligne sur votre smartphone que sur tout autre appareil. Voyons comment vous pouvez améliorer le jeu de sécurité de votre iPhone et iPad.

1. Gardez votre iPhone (et iPad) à jour

Cela peut sembler évident, mais garder votre iPhone (ou iPad) à jour est l'une des choses les plus importantes que vous puissiez faire du point de vue de la sécurité. Les problèmes de sécurité sont souvent découverts dans iOS, et une fois qu'ils sont connus du public, cela signifie qu'ils sont prêts pour l'exploitation. Apple corrige régulièrement ces trous avec des mises à jour incrémentielles.

Vous pouvez activer les mises à jour automatiques sous Paramètres> Général> Mise à jour logicielle afin de ne plus jamais avoir à réinstaller manuellement l'une de ces mises à jour. Votre téléphone installera automatiquement toutes les mises à jour de la version actuelle d'iOS pendant votre sommeil.

Vous devrez toujours mettre à niveau manuellement votre iPhone vers le suivant Majeur version d'iOS (par exemple, d'iOS 13 à iOS 14) le moment venu. C'est par conception, et cela signifie que vous pouvez retarder la mise à niveau si vous êtes préoccupé par les problèmes de démarrage qui surviennent à chaque nouvelle révision majeure d'iOS.

2. Utilisez un mot de passe sécurisé et un Face ID ou un Touch ID

Vous utilisez probablement déjà Face ID ou Touch ID pour déverrouiller votre appareil avec votre image ou votre empreinte digitale, mais votre mot de passe est-il sécurisé? Le code d'accès est le talon d'Achille de votre appareil si quelqu'un a votre téléphone ou votre tablette entre les mains. C’est la seule chose qui empêche un snooper potentiel d’accéder à toute votre vie numérique.

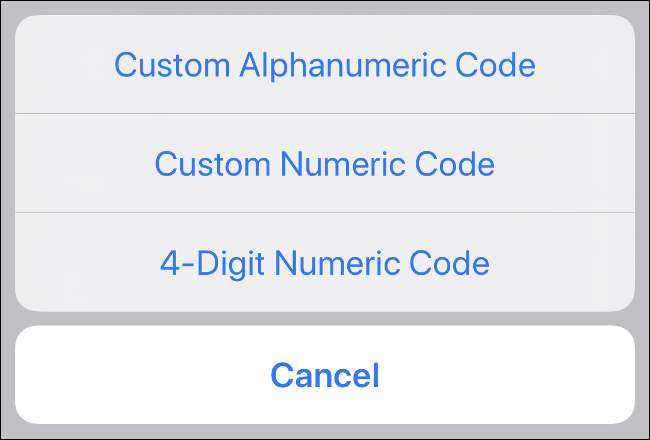

Avec l'arrivée de la biométrie comme Face ID et Touch ID, il est plus facile que jamais de déverrouiller votre iPhone. En conséquence, vous devriez rendre la tâche plus difficile pour quiconque n’est pas vous. Cela signifie définir un code d'accès numérique plus long et moins prévisible ou même un mot de passe qui utilise plus que des lettres. Vous devrez toujours le saisir de temps en temps, par exemple au redémarrage de votre appareil, mais pas assez souvent pour que ce soit un glissement.

Dirigez-vous vers Paramètres> Face ID et code d'accès (ou Paramètres> Touch ID et code d'accès, ou simplement Paramètres> Code d'accès en fonction de votre appareil) et sélectionnez Modifier le code d'accès. Lorsque vous êtes invité à entrer un nouveau code d'accès, appuyez sur Options de code d'accès en bas de l'écran. Ici, vous pouvez décider d'utiliser un «code alphanumérique personnalisé», ce que nous appelons normalement un mot de passe.

3. Sécurisez votre écran de verrouillage

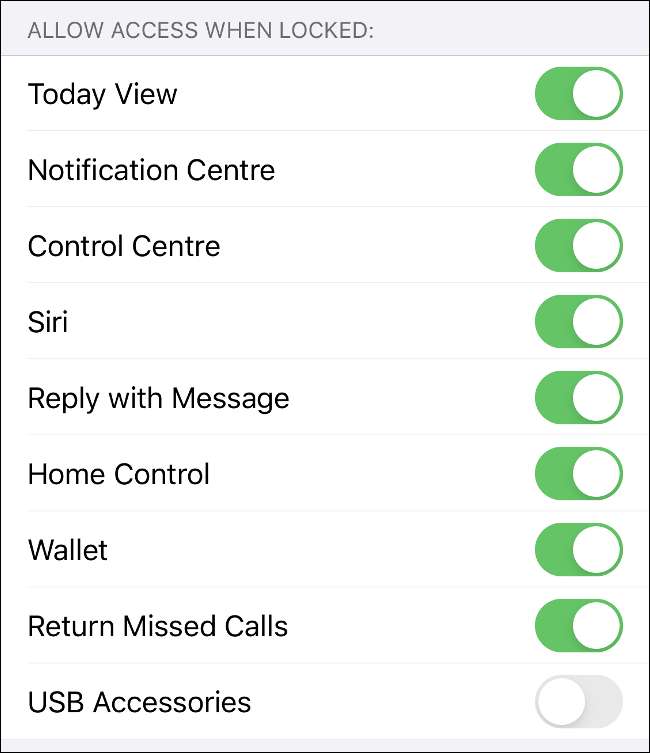

Votre écran de verrouillage peut révéler beaucoup de vos secrets. Si vous recevez un SMS, tout le monde peut le voir. Si vous demandez à Siri de lire votre dernier message ou e-mail, l'assistant vous obligera. Vous pouvez même répondre aux messages et accéder aux commandes de la maison intelligente par défaut.

Comme il est si facile de déverrouiller votre iPhone ou iPad, il est inutile de divulguer autant d’informations lorsque l’appareil est verrouillé. Accédez à Paramètres> Face ID et code d'accès (ou Touch ID et code d'accès, selon votre appareil) et désactivez tous les services auxquels vous ne souhaitez pas que d'autres personnes accèdent à partir de l'écran de verrouillage.

Si vous souhaitez masquer les notifications entrantes jusqu'à ce que votre appareil soit déverrouillé, vous pouvez le faire sous Paramètres> Notifications> Afficher les aperçus> Une fois déverrouillé. Ceci est très pratique sur un appareil avec Face ID car tout ce que vous avez à faire est de regarder votre téléphone et vos aperçus de notification apparaîtront. C’est une touche moins pratique pour les appareils avec Touch ID, car vous devez vous authentifier physiquement avec votre doigt.

4. N'ouvrez pas de liens louches

En août 2019, des chercheurs du Project Zero de Google annoncé ils avaient découvert plusieurs sites Web compromis qui exploitaient des vulnérabilités dans iOS pour installer des logiciels espions sur les appareils. Apple a corrigé les vulnérabilités, mais on estime que des milliers d'utilisateurs ont vu leurs appareils compromis pendant plusieurs mois.

Le logiciel espion pourrait quitter le bac à sable de l'application Apple et accéder aux informations de connexion et aux jetons d'authentification. Les contacts, les photos, la position GPS actuelle de l'utilisateur et les messages envoyés via des services tels que iMessage et WhatsApp étaient tous renvoyés à un serveur une fois par minute. C’est le premier exploit du genre sur iOS, mais rien ne permet de dire que ce sera le dernier.

Soyez prudent lorsque vous appuyez sur des liens étranges dans des e-mails ou des messages texte que vous ne reconnaissez pas. Les URL raccourcies avec des services comme Bit.ly sont mûres pour l'exploitation. Apple a peut-être comblé ces failles de sécurité, mais les vulnérabilités sont une réalité en matière de développement logiciel. Il est possible que des exploits similaires réapparaissent à l’avenir.

Nous ne disons pas que vous devriez avoir peur de taper sur les liens, mais il est préférable de faire preuve de prudence et de rester à l'écart des sites Web louches. Des liens bizarres dans des e-mails ou des messages texte d'étrangers peuvent vous conduire vers des sites Web de phishing qui tentent également de vous tromper.

5. Assurez-vous que «Find My» est activé

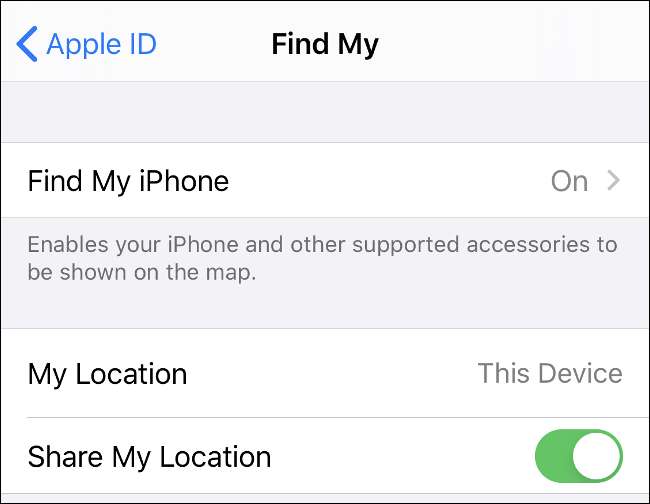

Find My est le nouveau nom d'un service qui vous permet de suivre à la fois vos appareils et vos amis. Il était auparavant connu sous le nom de Localiser mon iPhone ou Localiser mon iPad, et il vous permettra non seulement de localiser votre appareil sur une carte, mais également d'envoyer un carillon sonore, de verrouiller l'appareil et, dans le pire des cas, de l'effacer à distance. , en supprimant toutes vos données personnelles.

La plupart des gens devraient l'avoir activé par défaut, mais beaucoup d'entre nous oublient de le réactiver après une réparation de périphérique ou une restauration logicielle. Allez dans Paramètres> [Your Name]> Localiser et assurez-vous que le service est activé. Vous pouvez ensuite vous connecter à iCloud.com , cliquez sur Localiser et voyez votre iPhone répertorié à côté de tous les autres appareils Apple liés à votre identifiant Apple.

6. Évitez d'utiliser le Wi-Fi public non sécurisé

Si vous ne prenez pas de mesures pour protéger votre trafic en ligne, évitez les réseaux Wi-Fi publics pour éviter d'être victime d'une attaque. Les acteurs malhonnêtes peuvent utiliser ces services pour mener des attaques d'intermédiaire, où ils se positionnent entre vous et Internet en général. Ils capturent ensuite le trafic Web, les messages et toute autre communication entre vous et le monde en ligne.

Le problème est si grave que certains points d'accès Wi-Fi publics sont mis en place par des snoopers uniquement pour cette raison. Ils espèrent obtenir des identifiants de connexion, des détails de paiement, des informations personnelles et tout ce qui pourrait avoir une valeur ou leur être bénéfique de quelque manière que ce soit.

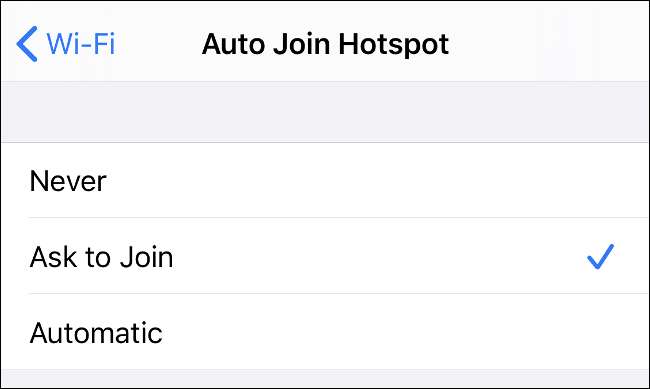

Dirigez-vous vers Paramètres> Wi-Fi et définissez «Connexion automatique au point d'accès» pour vous demander de vous connecter à un nouveau point d'accès. Si vous réglez cette option sur «Automatique», votre iPhone peut rejoindre automatiquement les points d'accès publics.

7. Utilisez un VPN

Un réseau privé virtuel protège vos habitudes en ligne des regards indiscrets en chiffrant votre trafic Internet à chaque extrémité. Lorsque le trafic quitte votre appareil, il est crypté, envoyé via un VPN sur Internet, puis décrypté une fois qu'il atteint sa destination. La même chose se produit pour le voyage de retour, le VPN agissant comme une sorte de tunnel pour masquer vos données.

Nous recommandons en utilisant un VPN sur les hotspots Wi-Fi publics. Avec un VPN, il est possible d’utiliser le Wi-Fi public sans souci car votre trafic est chiffré et inutile pour les espions.

Le moyen le plus simple de utilisez un VPN sur votre iPhone consiste à télécharger l'application de votre fournisseur VPN et à suivre les instructions. Vous pouvez également utiliser un VPN pour accéder au contenu géo-restreint et contourner les restrictions en ligne imposées par les gouvernements (bien que vous ne devriez essayer cette dernière que si vous savez que les autorités ne peuvent pas détecter votre VPN).

8. Ne jailbreaker pas votre iPhone

Le jailbreaking consiste à installer un micrologiciel modifié sur un appareil iOS pour supprimer les restrictions d'Apple. Si vous jailbreaker votre appareil, vous pouvez modifier les comportements iOS de base, installer des logiciels à partir de sources tierces et obtenir un accès sans entrave au niveau racine au système d'exploitation.

Cela laisse votre appareil dans un état vulnérable. Non seulement vous pouvez installer de petits ajustements amusants qui changent le comportement d'iOS, mais également des logiciels malveillants qui cherchent à nuire à votre appareil ou à compromettre sa sécurité. Lorsque vous jailbreakez, vous supprimez certains des aspects les plus importants de la sécurité de l'iPhone, notamment l'App Store.

Mais ce n'est pas tout. Certaines applications ne fonctionnent pas sur les appareils jailbreakés, notamment les applications d'institutions financières telles que les banques et les processeurs de paiement en ligne. Si Apple vous surprend en train d'exécuter un système d'exploitation modifié sur votre iPhone, vous pouvez dire adieu à votre garantie. Il est possible de supprimer le jailbreak en restaurant votre iPhone à l’aide d’un Mac ou d’un PC, mais on ne sait pas si Apple sera en mesure de dire ce que vous avez fait dans le passé.

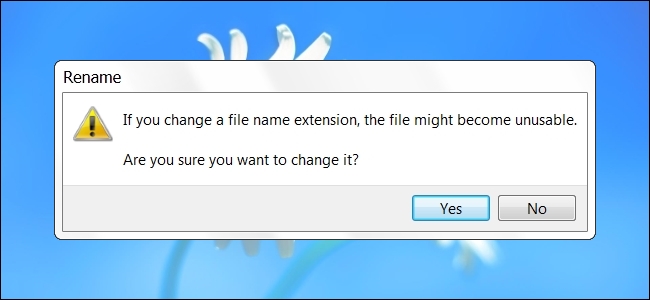

9. Soyez prudent lorsque vous accordez des autorisations

Sur un iPhone ou un iPad, les applications doivent vous demander avant d'accéder à votre emplacement, contacts, photos, fichiers, appareil photo, radio Bluetooth et bien d'autres ressources. Vous pouvez choisir de refuser cet accès si vous le souhaitez. Cela peut endommager certaines applications. Par exemple, si vous téléchargez une application d'appareil photo tierce et lui refusez l'accès à l'appareil photo de votre iPhone, vous ne pourrez pas prendre de photos.

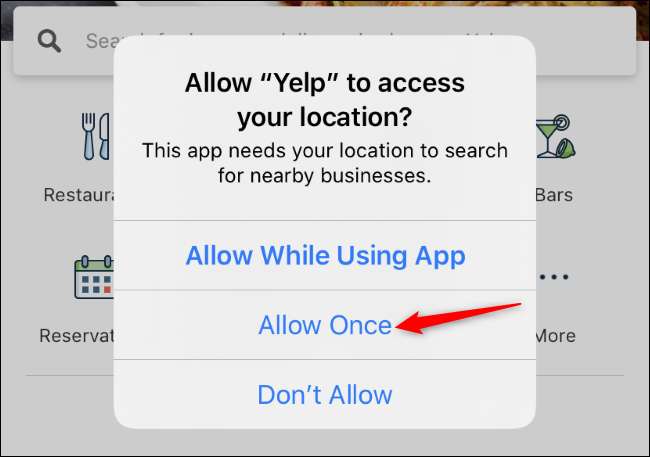

De nombreuses applications demandent l'accès à ces ressources et n'en ont besoin que pour des fonctionnalités spécifiques. Par exemple, une application peut demander l'accès à vos contacts pour trouver des amis que vous pouvez inviter à cette application. Une application peut demander des autorisations de localisation précises pour trouver des magasins à proximité. Dans les deux cas, vous pouvez éviter de donner accès à l'application. Par exemple, vous pouvez saisir manuellement une adresse près de chez vous pour trouver des magasins à proximité plutôt que de donner votre emplacement précis. Ou tu pourrais donner à une application l'accès à votre emplacement physique une seule fois .

Avant d'accorder l'accès à une application, déterminez si vous voulez vraiment qu'elle contienne ces données. Cela contribuera à renforcer la sécurité de vos données. Par exemple, une application qui télécharge vos contacts sur ses serveurs pourrait ultérieurement voir ces serveurs compromis et divulguer vos contacts. En choisissant de faire attention à ce que vous partagez, vous minimisez ce risque et améliorez votre confidentialité.

10. Vérifiez régulièrement vos paramètres de confidentialité

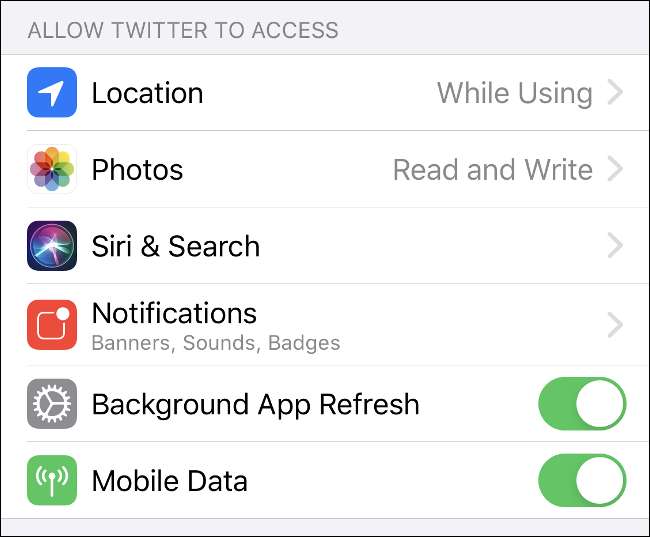

Une fois que vous avez accordé l'accès à cette application, vous pouvez être pardonné d'avoir oublié que vous l'avez fait.

Allez dans Paramètres> Confidentialité pour vérifier vos autorisations. Vous pouvez également accéder aux paramètres, faire défiler vers le bas jusqu'à ce que vous trouviez l'application que vous souhaitez examiner et voir toutes les autorisations (et tous les autres paramètres associés) sur un seul écran.

C'est une bonne idée de parcourir vos paramètres de confidentialité et de sécurité de manière semi-régulière, juste pour vous assurer que tout vous convient. Si vous vous demandez par où commencer, nous avons créé un liste de contrôle des paramètres de confidentialité de l'iPhone .