”Salasanatietokanta varastettiin eilen. Mutta älä huoli: salasanasi salattiin. " Näemme säännöllisesti tämän kaltaisia lausuntoja verkossa, mukaan lukien eilen, Yahoo . Mutta pitäisikö meidän todella ottaa nämä vakuutukset nimellisarvoon?

Todellisuus on, että salasanatietokanta vaarantuu ovat huolenaihe riippumatta siitä, miten yritys voi yrittää kehittää sitä. Voit kuitenkin eristää itsesi muutamalla tavalla riippumatta siitä, kuinka huonot yrityksen turvallisuuskäytännöt ovat.

Kuinka salasanoja tulisi säilyttää

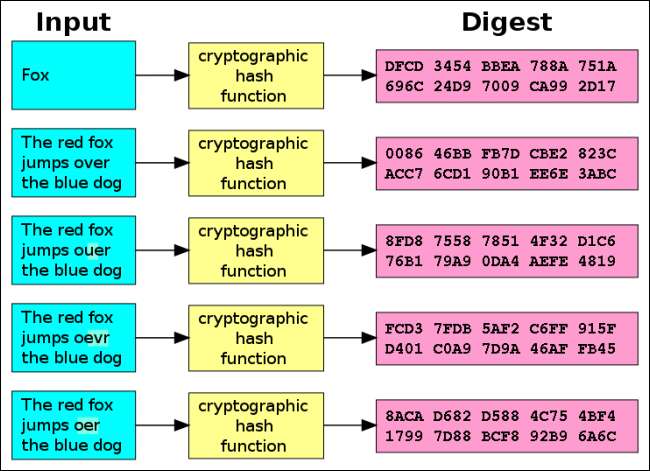

Yritysten tulisi tallentaa salasanat ihanteellisessa maailmassa seuraavasti: Luod tilin ja annat salasanan. Sen sijaan, että salasana itse tallennettaisiin, palvelu luo salasanasta "hash". Tämä on ainutlaatuinen sormenjälki, jota ei voida peruuttaa. Esimerkiksi salasanasta "salasana" voi tulla jotain, joka näyttää enemmän kuin "4jfh75to4sud7gh93247g ...". Kun syötät salasanasi sisäänkirjautumiseen, palvelu luo siitä hajautuksen ja tarkistaa, vastaako hajautusarvo tietokantaan tallennettua arvoa. Palvelu ei missään vaiheessa tallenna salasanaasi itse levylle.

Todellisen salasanan määrittämiseksi hyökkääjän, jolla on pääsy tietokantaan, on ennalta laskettava hajautukset tavallisille salasanoille ja tarkistettava, onko niitä tietokannassa. Hyökkääjät tekevät tämän hakutaulukoilla - valtavilla luetteloilla salasanoja vastaavia hajautuksia. Hajautuksia voidaan sitten verrata tietokantaan. Esimerkiksi hyökkääjä tietäisi salasanan "salasana1" hashin ja näkisi sitten, käyttävätkö tietokannan tilit kyseistä hashia. Jos he ovat, hyökkääjä tietää, että heidän salasanansa on “password1”.

Tämän estämiseksi palvelujen tulisi "suolata" hashansa. Sen sijaan, että luodaan hash itse salasanasta, he lisäävät satunnaisen merkkijonon salasanan etuosaan tai loppuun ennen sen hajauttamista. Toisin sanoen käyttäjä syöttää salasanan "salasana" ja palvelu lisää suolan ja hash-salasanan, joka näyttää enemmän kuin "password35s2dg". Jokaisella käyttäjätilillä tulisi olla oma ainutlaatuinen suola, ja tämä varmistaisi, että jokaisella käyttäjätilillä olisi eri hash-arvo salasanalleen tietokannassa. Vaikka useat tilit käyttäisivät salasanaa "password1", niillä olisi erilaiset hajautusarvot erilaisten suolojen arvojen vuoksi. Tämä voittaisi hyökkääjän, joka yritti laskea hajautuksen salasanoille. Sen sijaan, että he pystyisivät luomaan hajautuksia, jotka koskevat kaikkia tietokannan kaikkia käyttäjätilejä kerralla, heidän on luotava ainutlaatuiset hajautusarvot kullekin käyttäjätilille ja sen ainutlaatuiselle suolalle. Tämä vie paljon enemmän laskenta-aikaa ja muistia.

Siksi palvelut sanovat usein, että ei tarvitse huolehtia. Oikeita suojausmenettelyjä käyttävän palvelun tulisi sanoa käyttäneen suolattuja salasanan tiivisteitä. Jos he vain sanovat, että salasanat ovat "hajautettuja", se on huolestuttavampaa. LinkedIn esimerkiksi hajautti salasanansa, mutta he eivät suolanneet niitä - joten se oli iso juttu kun LinkedIn menetti 6,5 miljoonaa hajautettua salasanaa vuonna 2012 .

Huonot salasanakäytännöt

Tämä ei ole vaikein tapa toteuttaa, mutta monet sivustot onnistuvat kuitenkin sekoittamaan sen monin eri tavoin:

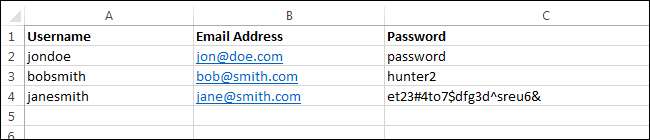

- Salasanojen tallentaminen pelkkään tekstiin : Jotkut pahimmista rikoksentekijöistä eivät vaivaudu hajauttamiseen, vaan saattavat vain tyhjentää salasanat tekstimuodossa tietokantaan. Jos tällainen tietokanta vaarantuu, salasanasi ovat ilmeisesti vaarantuneet. Ei ollut väliä kuinka vahvoja he olivat.

- Salasanojen hajauttaminen ilman suolaa : Jotkut palvelut saattavat hajauttaa salasanat ja luopua siellä, mutta päättävät olla käyttämättä suoloja. Tällaiset salasanatietokannat olisivat erittäin alttiita hakutaulukoille. Hyökkääjä voi luoda hajautuksia monille salasanoille ja tarkistaa sitten, onko niitä tietokannassa - he voivat tehdä tämän jokaiselle tilille kerralla, jos suolaa ei käytetä.

- Suolojen uudelleenkäyttö : Jotkut palvelut saattavat käyttää suolaa, mutta ne voivat käyttää samaa suolaa uudelleen jokaiselle käyttäjätilin salasanalle. Tämä on turhaa - jos samaa suolaa käytettäisiin jokaiselle käyttäjälle, kahdella samalla salasanalla olevalla käyttäjällä olisi sama hash.

- Lyhyiden suolojen käyttö : Jos käytetään vain muutaman numeron suoloja, olisi mahdollista luoda hakutaulukot, jotka sisältäisivät kaikki mahdolliset suolat. Esimerkiksi, jos suolana käytettäisiin yhtä numeroa, hyökkääjä voisi helposti luoda luettelot hajautuksista, joihin sisältyi kaikki mahdolliset suolat.

Yritykset eivät aina kerro sinulle koko tarinaa, joten vaikka he sanovat salasanan olevan hajautettu (tai hajautettu ja suolattu), ne eivät ehkä käytä parhaita käytäntöjä. Virhe aina varovaisuuden puolella.

Muut huolenaiheet

On todennäköistä, että suolan arvo on myös salasanatietokannassa. Tämä ei ole niin paha - jos jokaiselle käyttäjälle käytettäisiin yksilöllistä suolan arvoa, hyökkääjien olisi käytettävä valtavia määriä suorittimen tehoa rikkomalla kaikki nämä salasanat.

Käytännössä niin monet ihmiset käyttävät ilmeisiä salasanoja, että todennäköisesti olisi helppo määrittää monien käyttäjätilien salasanat. Jos hyökkääjä tietää esimerkiksi hashisi ja suolasi, he voivat helposti tarkistaa, käytätkö joitain yleisimpiä salasanoja.

LIITTYVÄT: Kuinka hyökkääjät todella "hakkeroivat tilit" verkossa ja kuinka suojautua

Jos hyökkääjällä on se sinulle ja hän haluaa murtaa salasanasi, he voivat tehdä sen raakalla voimalla niin kauan kuin he tietävät suolan arvon - mitä he todennäköisesti tekevät. Paikallisen, offline-yhteyden kautta salasanatietokantoihin hyökkääjät voivat käyttää kaikkia raakoja voimahyökkäykset he haluavat.

Myös muut henkilökohtaiset tiedot vuotavat todennäköisesti, kun salasanatietokanta varastetaan: käyttäjänimet, sähköpostiosoitteet ja paljon muuta. Yahoo-vuotojen yhteydessä vuotoi myös turvakysymyksiä ja vastauksia - mikä, kuten me kaikki tiedämme, helpottaa jonkun tilin pääsyn varastamista.

Apua, mitä minun pitäisi tehdä?

Mitä tahansa palvelun sanotaan, kun sen salasanatietokanta varastetaan, on parasta olettaa, että jokainen palvelu on täysin epäpätevä, ja toimia sen mukaisesti.

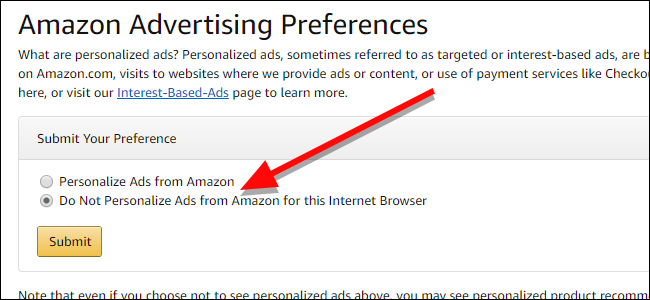

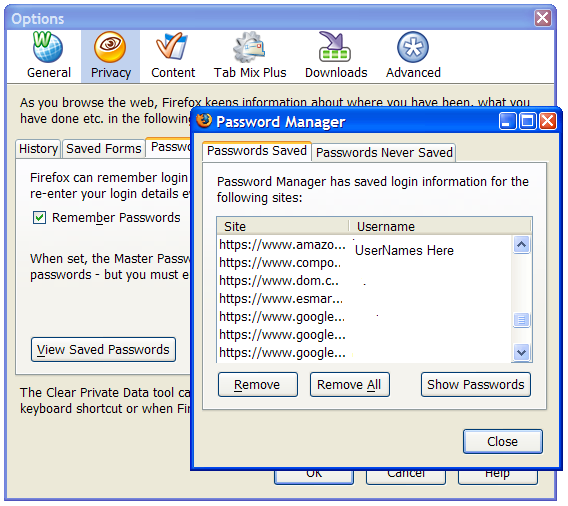

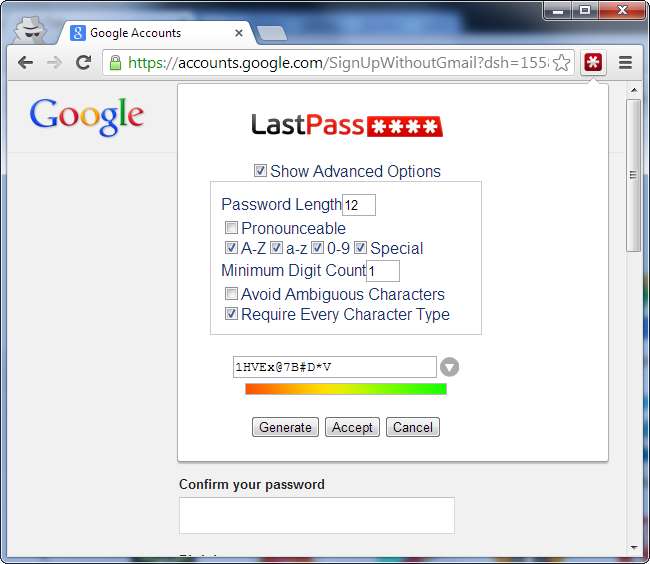

Ensinnäkin, älä käytä salasanoja uudelleen useilla verkkosivustoilla. Käytä salasanojen hallintaa, joka luo yksilölliset salasanat jokaiselle verkkosivustolle . Jos hyökkääjä onnistuu havaitsemaan, että salasanasi palvelulle on ”43 ^ tSd% 7uho2 # 3” ja käytät salasanaa vain kyseisellä verkkosivustolla, he eivät ole oppineet mitään hyödyllistä. Jos käytät samaa salasanaa kaikkialla, he voivat käyttää muita tilejäsi. Tämä on kuinka monen ihmisen tilejä hakkeroidaan.

Jos palvelu vaarantuu, muista vaihtaa siellä käyttämäsi salasana. Sinun tulisi myös vaihtaa salasana muilla sivustoilla, jos käytät sitä uudelleen siellä, mutta sinun ei pitäisi tehdä sitä ensiksi.

Sinun tulisi myös harkita käyttämällä kaksivaiheista todennusta , joka suojaa sinua, vaikka hyökkääjä oppii salasanasi.

LIITTYVÄT: Miksi sinun pitäisi käyttää salasananhallintaa ja miten pääset alkuun

Tärkeintä ei ole käyttää salasanoja uudestaan. Vaarantuneet salasanatietokannat eivät voi vahingoittaa sinua, jos käytät ainutlaatuista salasanaa kaikkialla - paitsi jos ne tallentavat tietokantaan jotain muuta tärkeää, kuten luottokorttisi numeron.

Kuvahyvitys: Marc Falardeau on Flickr , Wikimedia Commons