Hoy se está difundiendo una historia en las noticias de que Google permite que las empresas escaneen su correo electrónico y vendan los datos, pero esto es realmente engañoso. Entonces, ¿qué está pasando realmente?

los forma en que se enmarca la historia hace que parezca que se está permitiendo algo muy nefasto. ¿Google permite que las empresas escaneen mi cuenta de Gmail? ¿Qué?

Google Inc. dijo a los legisladores que sigue permitiendo que otras empresas escaneen y compartan datos de cuentas de Gmail, respondiendo a las preguntas planteadas en Capitol Hill sobre la privacidad y el posible uso indebido de la información contenida en los correos electrónicos de los usuarios.

Como de costumbre, la realidad es muy diferente a los titulares y Google no está haciendo nada malo aquí.

¿Qué está pasando realmente?

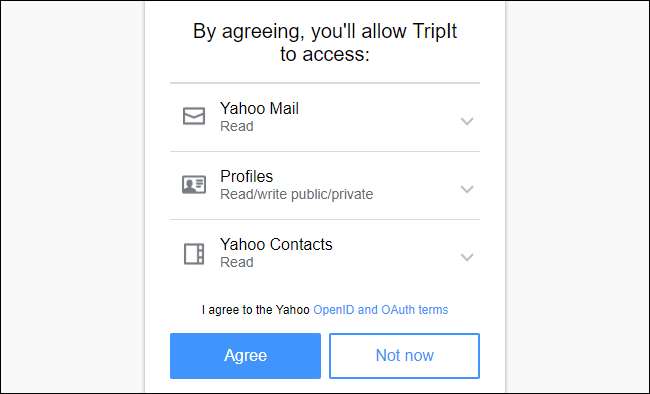

Hay un montón de servicios en los que se suscribe, les da acceso a su cuenta de correo electrónico y ellos escanearán y encontrarán sus recibos y facturas y lo ayudarán a ahorrar dinero, o encontrarán números de seguimiento y lo ayudarán a rastrear los envíos entrantes.

Y hay otros complementos para Gmail que brindan todo tipo de servicios diferentes, desde ayudar con recordatorios hasta cancelar su suscripción a correos electrónicos no deseados.

Debido a que está dando acceso a su cuenta de correo electrónico, estos servicios pueden leer, escanear y pasar por su correo electrónico para brindar su servicio. Incluso se les permite agrupar datos de todos y vender esos datos, siempre que eliminen toda la información de identificación personal, como su nombre, dirección postal, IP y otros datos similares.

Pero ... esta es toda tu elección. Si desea dar acceso a algo a su correo electrónico, esa es su elección.

En el mundo real, imagina alquilar un apartamento de una empresa que tiene una cerradura digital en la puerta y luego dar el código de desbloqueo a un servicio de limpieza, Amazon o un vendedor. ¿Significa eso que el complejo de apartamentos está dejando entrar ilegalmente a un vendedor en su apartamento? Por supuesto que no, porque fuiste tú quien dio el código.

Para ser claro: NO debe permitir que nadie acceda a su correo electrónico, nunca

Sí, es su elección dar acceso a su correo electrónico a alguna empresa al registrarse en un servicio o aplicación.

Sus también una elección realmente tonta . No lo hagas.

Existe un problema obvio de que sus datos personales se arrastren en una base de datos masiva en algún lugar que esté siendo "borrado" de datos personales, pero que probablemente todavía tenga demasiada información incluida. Cada vez es más difícil conservar nuestra privacidad en este mundo digital, y entregar voluntariamente tus datos a alguien no es una gran idea.

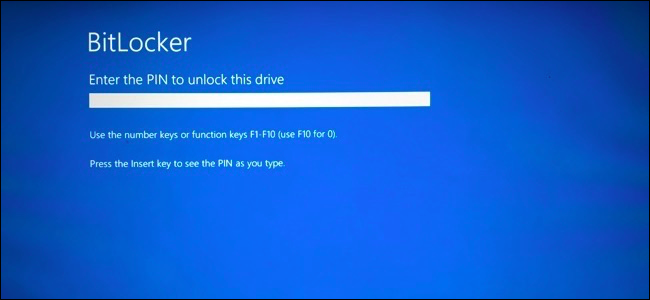

Pero el problema mucho mayor es que una vez que le da acceso a alguien a su correo electrónico, ahora tiene el "código de desbloqueo" en la puerta principal de su correo electrónico. Y dado que nuestras direcciones de correo electrónico son la clave maestra de toda nuestra vida digital, ahora está colocando ese código de desbloqueo en manos de una empresa externa que probablemente será pirateada en algún momento, lo que le dará a los piratas informáticos acceso a tu correo electrónico. Es como contarle a alguien un secreto: cuanta más gente le cuentes, es menos probable que siga siendo un secreto porque alguien no puede mantener la boca cerrada.

RELACIONADO: No permita que las aplicaciones accedan a su correo electrónico (ni siquiera para ahorrar dinero)

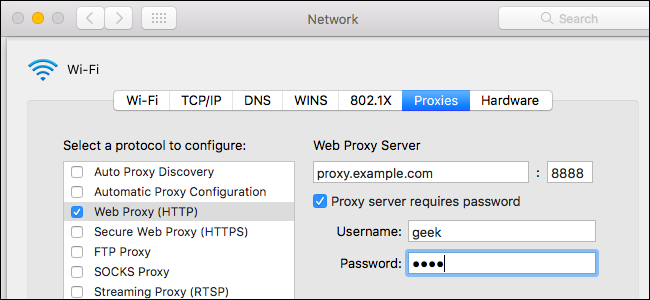

Esto tampoco es solo Google, es cualquier servicio con una API

Esta historia grita sobre Google, pero la realidad es que estos servicios de terceros operan desde cualquiera de los principales proveedores de correo electrónico como Yahoo, Outlook, AOL y otros, porque simplemente usan una API para acceder a su cuenta de correo electrónico. Pero el titular dice Google, así que eso es de lo que todo el mundo se va a preocupar, a pesar de que esto es mucho más grande que Google, así es como funcionan las cosas en Internet.

La web moderna se basa en servicios que pueden conectarse entre sí, porque hace mucho tiempo, cuando un servicio popular estaba en un silo al que no podían acceder otras aplicaciones y servicios, todos se asustaban y decían que la empresa estaba ser anticompetitivo y no apoyar los "estándares abiertos". Con el tiempo, las empresas se volvieron inteligentes y comenzaron a adoptar estándares abiertos e interoperabilidad (en serio, incluso Microsoft lo hizo), y todo tenía que tener una API, incluso si realmente no la necesitaba. Los servicios web pudieron construirse unos sobre otros y crear nuevos mashups realmente sorprendentes que hoy damos por sentado.

Pero tan pronto como abres el acceso a tu plataforma a empresas de terceros ... ahora tienen acceso a tu plataforma. Y luego, por supuesto, comienzan los problemas de seguridad y privacidad, y las empresas ahora tienen que limitar y controlar cómo funcionan todas estas cosas.

Todo este lloriqueo es solo parte del ciclo de crecimiento natural de Internet, donde se crean cosas nuevas e increíbles, y luego se abusa y luego se controlan, y luego surgen más cosas nuevas. No pasará mucho tiempo hasta que la gente comience a quejarse de nuevo sobre los gigantes de la web que mantienen todo en silos para evitar la competencia.

Cómo verificar qué tiene acceso a su correo electrónico (y eliminar el acceso)

Como dijimos anteriormente, creemos absolutamente que es una tontería dar acceso a cualquier cosa a su cuenta de correo electrónico. Pero, ¿qué pasa si no está seguro de haber dado acceso a algo antes? O tal vez sepa que lo hizo y ahora se da cuenta de que fue un error.

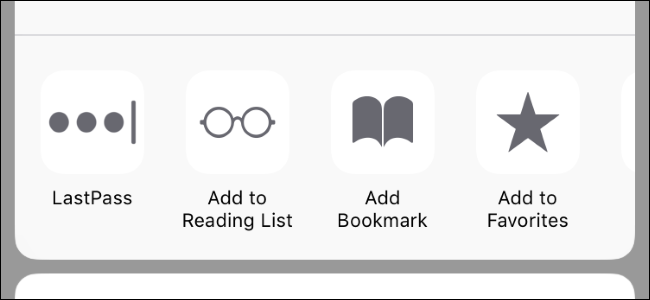

Afortunadamente es bastante fácil de revocar el acceso a su correo electrónico . Si está usando Gmail , Outlook.com o Yahoo! Correo , simplemente haga clic en los vínculos para ir al panel, buscar las aplicaciones de terceros en las que no confía y eliminarlas.

RELACIONADO: Proteja sus cuentas en línea eliminando el acceso a aplicaciones de terceros

Si está utilizando una cuenta diferente, vaya a la página de configuración de su cuenta y busque un panel que diga algo sobre las aplicaciones o los servicios a los que ha dado acceso.

Pero al final del día, es tu decisión.

Credito de imagen: Shutterstock